Resumen clave: En 2026, en un ecosistema de alojamiento web lleno de competencia desleal y ataques maliciosos, buscar un «VPS de alta defensa invulnerable» es un error común de los principiantes. Este artículo desglosa técnicamente los principios reales de funcionamiento y las debilidades de enrutamiento de las dos arquitecturas de mitigación de hardware más populares a nivel global: Voxility y CeraNetworks (Cera). Además, revelamos por qué un VPS de alta defensa sigue siendo vulnerable y proporcionamos un SOP definitivo de defensa en capas para 2026, combinando Cloudflare con ocultación del servidor de origen.

Seamos honestos: en el momento en que tu sitio web empiece a tener tracción, los ataques DDoS y CC llegarán sin falta, como tiburones atraídos por la sangre.

En ese punto, muchos administradores novatos entran en pánico y buscan desesperadamente «VPS de alta defensa» o «máquinas mágicas para hosting inquebrantables». Las páginas de los proveedores suelen presumir de «500G de defensa» o «mitigación en 1 segundo de 1Tbps», lo cual suena impresionante.

Pero, como veterano que ha trabajado durante años en la arquitectura de servidores, debo darte un baño de realidad y una conclusión brutal: En el mundo de la ciberseguridad, no existe una máquina «imposible de tumbar». La defensa es, en esencia, una guerra de desgaste de costos entre el atacante y el defensor.

En el mercado de hosting internacional para pequeños y medianos sitios web en 2026, los dos gigantes más utilizados en gateways de mitigación de hardware son Voxility y CeraNetworks (Cera). Hoy, quitaremos la capa de marketing de los proveedores para analizar a fondo cómo funcionan realmente estos sistemas de defensa de hardware, por qué siguen siendo vulnerables y cómo los expertos construyen arquitecturas de protección reales.

Rompiendo mitos: ¿Cuál es la lógica real de mitigación de un VPS de alta defensa?

Muchos principiantes creen erróneamente que «alta defensa» significa instalar un firewall de software extremadamente potente en el servidor (como saturar las reglas de iptables).

La realidad es que los firewalls de software solo detienen ataques menores. Para ataques SYN de unos pocos Gbps o ataques CC a pequeña escala, herramientas como UFW o iptables dentro del servidor pueden bloquearlos eficazmente. Pero cuando decenas o cientos de Gbps de tráfico malicioso inundan la red como una marea, tu tarjeta de red física se saturará en milisegundos y colapsará por completo. El firewall de software ni siquiera tendrá la oportunidad de procesar los paquetes.

La defensa real contra tráfico masivo siempre ocurre en la «red troncal superior del centro de datos (capa de hardware)». Su flujo de trabajo estándar se conoce como «Enrutamiento y Mitigación de Tráfico BGP (BGP Flow Specification & Scrubbing)»:

- Detección y Desvío: Cuando los routers de borde del centro de datos detectan un tráfico anormalmente alto dirigido a tu IP, utilizan inmediatamente el protocolo de enrutamiento BGP para desviar forzosamente tu tráfico hacia un «centro de mitigación de hardware».

- Filtrado y Limpieza: En estos centros se despliegan equipos anti-DDoS de hardware de primer nivel internacional como Arbor Networks o Radware. Estos dispositivos actúan como un filtro, descartando el tráfico sucio malicioso (UDP/SYN).

- Reinyección (Tráfico Legítimo): Una vez limpio, solo queda el tráfico TCP legítimo de los usuarios reales, que se reinyecta en tu VPS a través de un túnel seguro.

Una vez entendida esta lógica, analicemos el rendimiento técnico real de Voxility y Cera, los referentes de la industria.

Voxility: La «armadura pesada» masiva y versátil, y su debilidad de enrutamiento

Si has adquirido servidores en Europa o Norteamérica de proveedores como BuyVM o HostHatch, seguramente has visto el nombre Voxility. Voxility es un proveedor global de IaaS y un centro de mitigación de tráfico de primer nivel, con una capacidad total de limpieza que alcanza varios Tbps.

1. Principio de defensa de hardware de Voxility: Desvío de tráfico BGP y mitigación distribuida

Cuando tu VPS sufre un ataque de tráfico masivo, se activa la puerta de enlace de borde de Voxility. Su lógica de defensa se basa en la absorción distribuida: utiliza su enorme reserva de ancho de banda para absorber el tráfico de ataque en sus nodos de mitigación distribuidos globalmente, filtrarlo y luego reenviarlo al servidor de origen.

2. Debilidad de enrutamiento de Voxility para tráfico internacional: Riesgo de «desvío intercontinental» durante un ataque

Muchos administradores se quejan de que «el sitio se congela en cuanto lo atacan». La razón raíz radica en el mecanismo de programación de rutas durante la mitigación.

En condiciones normales, si compras un servidor en Los Ángeles, el tráfico de ataque se mitigará primero en los nodos locales de Voxility en Norteamérica (como Los Ángeles o Washington). ¡Pero! Si el volumen de ataque es tan masivo que satura los nodos norteamericanos, la política de enrutamiento de Voxility desviará forzosamente el exceso de tráfico a sus nodos centrales europeos con mayor capacidad (como Fráncfort o Londres) para su limpieza.

Para los visitantes desde regiones distantes (como Asia o América Latina), esto significa que los paquetes de datos deben cruzar el Pacífico hacia EE. UU., luego cruzar el Atlántico hacia Europa para ser limpiados, y finalmente regresar a EE. UU. Esto provoca que: si el ping normal es de 160 ms, durante un ataque masivo se disparará a más de 350 ms o sufrirá pérdida severa de paquetes. El servidor no se cae, pero la experiencia del usuario se vuelve pésima.

CeraNetworks (Cera): El «guardián de conexión directa en Los Ángeles» para negocios internacionales

Si Voxility es la armadura pesada global, CeraNetworks es la «guardia de élite» diseñada específicamente para negocios que requieren conectividad optimizada hacia Asia y mercados internacionales.

1. Principio de defensa de hardware de Cera: Equipos de primer nivel fusionados con enrutamiento optimizado

Cera se centra en «resistencia local por hardware + filtrado preciso». En la entrada del centro de datos se conectan equipos de mitigación de primer nivel como Arbor Networks y Radware. Además, sus reglas de firewall han sido ajustadas durante años para contrarrestar específicamente vectores de ataque complejos y sofisticados, logrando una tasa de falsos positivos extremadamente baja.

2. La ventaja competitiva clave de Cera: «Mitigación imperceptible» dentro del umbral de defensa

Este es el mayor valor de Cera. Sin importar el tipo de ataque que sufra tu VPS de alta defensa Cera, mientras el tráfico de ataque no supere el umbral contratado (por ejemplo, 50 Gbps), el centro de datos realizará la limpieza directamente en su clúster de hardware local en Los Ángeles, sin desviar tráfico a Europa.

Una vez limpio, el tráfico sigue utilizando redes troncales premium de baja latencia como Cogent (AS174), Telia (AS1299) o NTT (AS2914) para la entrega final al usuario. Los visitantes apenas notarán fluctuaciones de latencia, logrando una verdadera «defensa imperceptible».

Comparación de datos clave entre Voxility y Cera (Evaluación actualizada 2026)

Para ayudarte a elegir, he organizado los indicadores clave de estos dos sistemas de defensa en la siguiente tabla:

Fin del «mito invulnerable»: ¿Por qué un VPS de alta defensa sigue siendo vulnerable?

Muchos principiantes invierten una fortuna en alta defensa, pero su sitio sigue cayendo en pocos días. Como arquitecto, debo revelarte dos puntos ciegos fatales:

1. Juego de costos: Condiciones reales de activación del null-routing (Blackhole)

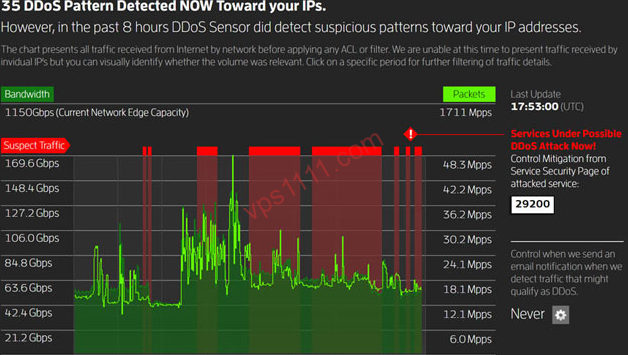

Toda defensa tiene un costo físico. Cuando compras un VPS con «50G de defensa», significa que el hardware del centro de datos mitiga los ataques por debajo de 50G.

¿Qué pasa si un atacante decide lanzar 100G de tráfico contra ti?

Para proteger a otros clientes del centro de datos, los proveedores aplican diferentes estrategias: algunos limitan temporalmente el ancho de banda entrante de tu IP, otros cobran tarifas exorbitantes por mitigación adicional. La estrategia final más brutal es el null-routing. Tu IP se elimina directamente de las tablas de enrutamiento de la red troncal, y todos los paquetes dirigidos a ella se descartan antes de llegar al centro de datos. Estás «seguro», pero completamente desconectado. La alta defensa solo eleva el costo del ataque para el hacker; no existe una «inmunidad física absoluta».

2. Ventaja abrumadora: El error común en la defensa contra ataques CC de capa de aplicación (L7)

Muchos administradores se quejan: «El centro de datos mitiga 100G de tráfico, ¿por qué un ataque CC de solo unas decenas de Mbps tumba mi servidor?»

La verdad es que el hardware de gama alta como Arbor sí posee capacidades robustas de protección CC L7 (HTTP/HTTPS) (como desafíos JS o identificación de huellas digitales). ¡Pero! Los proveedores de IDC, para evitar bloquear solicitudes legítimas de usuarios reales, por defecto no activan reglas de defensa L7 detalladas en VPS compartidos económicos.

Por lo tanto, cuando un atacante utiliza decenas de miles de IPs proxy reales para bombardear las consultas a la base de datos de tu WordPress, el hardware de la capa inferior deja pasar todo. La CPU de tu VPS se saturará al 100% en segundos debido a solicitudes reales, provocando un bloqueo final.

Guía definitiva de arquitectura de defensa y consejos para evitar trampas de vps1111

Para sobrevivir en el competitivo mercado de 2026, confiar ciegamente en el hardware de un solo centro de datos no es suficiente. Los verdaderos expertos juegan con «defensa en capas y arquitectura híbrida».

💡 Prácticas avanzadas de defensa y prevención de errores de vps1111:

- Mejor práctica para hosting (Arquitectura de ocultación de IP de origen): ¡Nunca permitas que los usuarios accedan directamente a la IP real de tu máquina de alta defensa! La estrategia estándar es: comprar un VPS en el centro de datos Cera de Los Ángeles como servidor de origen backend (para resistir tráfico L4 y ofrecer rutas de retorno de alta calidad); y colocar Cloudflare (CF) en el frontend, aprovechando sus potentes reglas WAF para absorber todos los ataques CC de capa L7.

- ⚠️ Error fatal en el firewall: ¡Usar CF no es suficiente! Debes configurar el firewall del sistema en tu servidor de origen Cera (como iptables) para permitir solo el acceso a los puertos 80/443 desde los rangos de IP oficiales de Cloudflare, descartando directamente cualquier otra solicitud externa. De lo contrario, un atacante solo necesita omitir CF y atacar directamente tu IP de origen con un ataque CC, colapsando toda la arquitectura al instante.

- Elige el centro de datos según tu audiencia: Si tus visitantes son principalmente de Europa o América, una máquina económica en Europa con Voxility incluido ofrece una excelente relación calidad-precio; pero si tu audiencia es global o intercontinental, elige obligatoriamente un centro de datos con mitigación local y rutas Tier-1 como Cera, para evitar la pérdida de clientes por enrutamiento subóptimo.

❓ FAQ: Preguntas frecuentes sobre protección contra ataques (Fragmentos destacados)

Q1: ¿Cuál es la diferencia principal entre un VPS de alta defensa y un VPS normal?

A: Un VPS normal solo depende de firewalls de software dentro del sistema y colapsará directamente ante ataques que superen el límite físico de la tarjeta de red (como 1 Gbps); un VPS de alta defensa se apoya en costosos equipos de mitigación de hardware en la red troncal superior del centro de datos (como Arbor/Radware), capaces de filtrar y descartar paquetes maliciosos antes de que lleguen a tu máquina.

Q2: Mi IP de alta defensa fue enviada a un null-routing, ¿cómo puedo desbloquearla rápidamente?

A: El mecanismo de null-routing es controlado por el proveedor de servicios de Internet (ISP) de nivel superior. Por lo general, el sistema se desbloquea automáticamente entre 2 y 24 horas después de que cesa el ataque. Algunos centros de datos avanzados permiten solicitar un desbloqueo instantáneo manualmente desde el panel (requiere verificar que el ataque ha cesado). Si tu negocio es crítico, el único método de rescate rápido es: usar la resolución DNS para cambiar rápidamente tu dominio a una nueva IP en un servidor de respaldo.

Q3: Para protegerse contra ataques CC, ¿es mejor usar un VPS de alta defensa o Cloudflare?

A: El hardware de capa inferior de un VPS de alta defensa es excelente para defenderse de ataques de ancho de banda masivo en L3/L4 (como SYN Flood); mientras que el WAF de capa de aplicación de Cloudflare es extremadamente eficaz para interceptar solicitudes CC maliciosas en L7. La solución óptima siempre es una arquitectura en capas: Cloudflare en el frontend intercepta L7 + VPS de alta defensa en el backend cubre L4.