Kernzusammenfassung: Im Jahr 2026 ist es ein typischer Anfängerfehler, in einem von aggressiver Konkurrenz und bösartigen Angriffen geprägten Webhosting-Markt nach angeblich „unzerstörbaren“ DDoS-geschützten VPS zu suchen. Dieser Artikel zerlegt technisch fundiert die tatsächlichen Funktionsprinzipien und Routing-Schwachstellen der beiden weltweit führenden Hardware-Scrubbing-Architekturen – Voxility und CeraNetworks (Cera). Zudem wird aufgedeckt, warum selbst gekaufte Hochschutz-Server lahmgelegt werden können, und es wird eine ultimative, mehrschichtige Verteidigungs-SOP für 2026 vorgestellt, die Cloudflare mit der Verbergung der Quell-IP kombiniert.

Ehrlich gesagt: Sobald deine Website auch nur geringfügig an Popularität gewinnt, werden DDoS- und CC-Angriffe unweigerlich wie Haie, die Blut wittern, eintreffen.

In dieser Situation neigen viele unerfahrene Webmaster dazu, in blinder Panik nach sogenannten „Hochschutz-VPS“ oder „unzerstörbaren Hosting-Wundermaschinen“ zu suchen. Anbieter werben auf ihren Seiten oft mit „500G Abwehr“ oder „1Tbps sofortige Bereinigung“, was auf den ersten Blick äußerst beeindruckend wirkt.

Als erfahrener Systemarchitekt, der sich seit Jahren mit Server-Infrastrukturen auseinandersetzt, muss ich dir heute jedoch einen Dämpfer verpassen und ein ungeschminktes Fazit ziehen: In der Welt der Netzwerksicherheit gibt es absolut keine „unzerstörbaren“ Server. Das Wesen der Verteidigung ist und bleibt ein reiner „Kostenabnutzungskrieg“ zwischen Angreifer und Verteidiger.

Auf dem internationalen Hosting-Markt für kleine und mittlere Webmaster im Jahr 2026 sind die beiden dominierenden Anbieter von Hardware-Scrubbing-Gateways zweifellos Voxility und CeraNetworks (Cera). Heute legen wir die Marketing-Fassade der Anbieter ab, analysieren die tatsächlichen technischen Grundlagen dieser beiden Abwehrsysteme, erklären, warum auch geschützte Server ausfallen können, und zeigen, wie echte Experten ihre Sicherheitsarchitektur aufbauen.

Paradigmenwechsel: Wie funktioniert die zugrundeliegende Scrubbing-Logik von DDoS-geschützten VPS?

Viele Einsteiger unterliegen einem grundlegenden Missverständnis: Sie glauben, „Hochschutz“ bedeute lediglich die Installation einer leistungsstarken Software-Firewall auf dem Server (z. B. maximal ausgeschöpfte iptables-Regeln).

Die technische Realität lautet: Software-Firewalls sind nur für kleinere Angriffe geeignet. Bei SYN-Angriffen im Bereich weniger Gbps oder kleineren CC-Attacken können UFW oder iptables auf dem Server durchaus effektiv blockieren. Sobald jedoch bösartiger Traffic im Volumen von Dutzenden oder Hunderten Gbps wie eine Flutwelle einströmt, wird deine physische Netzwerkkarte innerhalb von Millisekunden vollständig überlastet und lahmgelegt. Die Software-Firewall erhält nicht einmal die Chance, Pakete zu verarbeiten.

Echte Volumenschutz-Abwehr findet ausschließlich im „übergeordneten Backbone-Netzwerk des Rechenzentrums (Hardware-Ebene)“ statt. Der Standard-Workflow wird als „BGP Traffic Steering & Scrubbing“ bezeichnet:

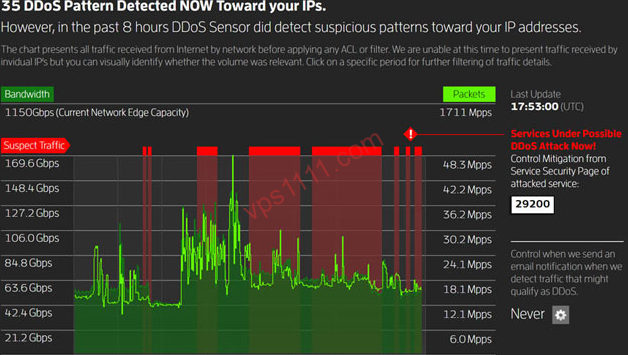

- Erkennung und Umleitung: Sobald die Edge-Router des Rechenzentrums einen anomalen, massiven Datenstrom zu deiner IP erkennen, nutzen sie sofort das BGP-Routing-Protokoll, um den Traffic zwangsweise in ein „Hardware-Scrubbing-Zentrum“ umzuleiten.

- Filterung und Bereinigung: In den Scrubbing-Zentren sind internationale Top-Hardware-Lösungen von Anbietern wie Arbor Networks oder Radware installiert. Diese Geräte filtern wie ein Sieb und verwerfen bösartigen UDP-/SYN-Traffic.

- Re-Injection (Legitimer Traffic): Nach der Bereinigung verbleibt nur noch der legitime TCP-Web-Traffic echter Nutzer, der über saubere Tunnel zurück zu deinem VPS geleitet wird.

Basierend auf dieser Logik analysieren wir nun die tatsächliche technische Leistung der Branchenstandards Voxility und Cera.

Voxility: Der massive Allrounder als „Schwerpanzer“ und seine Routing-Schwachstellen

Wenn du bereits Server bei Anbietern wie BuyVM oder HostHatch in Europa oder Nordamerika genutzt hast, ist dir der Begriff Voxility sicher häufig begegnet. Voxility ist ein globaler IaaS-Anbieter und führendes Traffic-Scrubbing-Zentrum mit einer Gesamtkapazität im mehrstelligen Tbps-Bereich.

1. Hardware-Abwehrprinzip von Voxility: BGP-Traffic-Steering und verteilte Bereinigung

Bei einem massiven Volumenangriff auf deinen VPS werden die Edge-Gateways von Voxility aktiviert. Die Abwehrlogik basiert auf verteilter Absorption: Durch enorme Bandbreitenreserven wird der bösartige Angriffs-Traffic in global verteilte Scrubbing-Knoten eingespeist, dort gefiltert und anschließend bereinigt an den Quellserver zurückgeleitet.

2. Routing-Schwachstelle von Voxility: Das Risiko der „interkontinentalen Umleitung“ bei Angriffen

Viele Webmaster beklagen sich über „sofortige Ausfälle bei Angriffen“. Die Ursache liegt im Routing-Steuerungsmechanismus während der Bereinigung.

Im Normalbetrieb wird Angriffs-Traffic für einen Server in Los Angeles primär in lokalen Voxility-Knoten in Nordamerika (z. B. Los Angeles, Washington) bereinigt. Doch Achtung! Sobald das Angriffsvolumen so massiv ist, dass die nordamerikanischen Scrubbing-Knoten überlastet werden, leitet die Routing-Strategie von Voxility den überschüssigen Traffic zwangsweise zu seinen leistungsfähigsten europäischen Kernknoten (z. B. Frankfurt, London) um.

Für Besucher aus Europa bedeutet dies, dass die Datenpakete zunächst über den Atlantik nach Nordamerika, dann zur Bereinigung zurück nach Europa und schließlich wieder über den Atlantik geleitet werden. Die Folge: Während der Ping-Wert im Normalbetrieb bei ca. 160 ms liegt, schießt er bei einem Großangriff sofort auf über 350 ms oder es kommt zu massiven Paketverlusten. Der Server ist zwar nicht ausgefallen, aber die Nutzererfahrung ist extrem schlecht.

CeraNetworks (Cera): Der „Direktverbindungs-Wächter“ für Webmaster mit Fokus auf globale Märkte

Während Voxility als globaler Schwerpanzer agiert, ist CeraNetworks eine spezialisierte „Prätorianergarde“, die maßgeschneidert für internationale Geschäftsaktivitäten mit Fokus auf stabile Konnektivität konzipiert wurde.

1. Hardware-Abwehrprinzip von Cera: Top-Geräte kombiniert mit optimiertem globalem Routing

Cera setzt auf „lokale Hardware-Resilienz + präzise Filterung“. Am Eingang des Rechenzentrums sind internationale Top-Scrubbing-Hardware von Arbor Networks und Radware in Reihe geschaltet. Zudem wurden die Firewall-Regeln über Jahre hinweg speziell auf häufig genutzte Angriffsmethoden aus dem globalen Raum (z. B. spezifische Varianten von SYN-Hybridangriffen) optimiert, was eine extrem niedrige False-Positive-Rate gewährleistet.

2. Ceras Kernvorteil: „Transparente Bereinigung“ innerhalb der Schutzschwelle

Hier liegt der eigentliche Mehrwert von Cera. Egal welcher Angriff auf deinen geschützten Cera-VPS erfolgt: Solange das Angriffsvolumen die gebuchte Schutzschwelle (z. B. 50 Gbps) nicht überschreitet, findet die Bereinigung ausschließlich im lokalen Hardware-Cluster in Los Angeles statt. Eine Umleitung nach Europa wird strikt vermieden.

Nach der Filterung wird der Traffic weiterhin über hochwertige Backbone-Routen wie AS1299 (Telia), AS174 (Cogent) oder AS2914 (NTT) zurückgeleitet. Internationale Besucher bemerken praktisch keine Latenzschwankungen, was eine echte „transparente Verteidigung“ ermöglicht.

Vergleich der Kernmetriken von Voxility und Cera (Aktuelle Bewertung 2026)

Zur Erleichterung der Auswahl habe ich die Kernindikatoren beider Abwehrsysteme in der folgenden Tabelle zusammengefasst:

Das Ende des „Unbesiegbarkeits-Mythos“: Warum auch geschützte VPS lahmgelegt werden können

Viele Einsteiger investieren viel Geld in Hochschutz-Server, nur um festzustellen, dass ihre Website nach wenigen Tagen dennoch ausfällt. Als Architekt muss ich dir zwei fatale Denkfehler aufdecken:

1. Kostenkalkül: Die tatsächlichen Auslöser für Routing-Blackholes

Jede Abwehr verursacht physische Kosten. Wenn du einen VPS mit „50G Schutz“ buchst, bedeutet dies, dass das Rechenzentrum Angriffe unterhalb von 50 Gbps hardwareseitig für dich filtert.

Was geschieht jedoch, wenn ein Angreifer eskaliert und gezielt 100 Gbps gegen dich richtet?

Zum Schutz anderer Kunden im Rechenzentrum ergreifen Anbieter unterschiedliche Maßnahmen: Manche drosseln vorübergehend die Eingangsbandbreite deiner IP, andere verhängen hohe Überlastungsgebühren. Die drastischste Fallback-Strategie ist jedoch das Routing-Blackhole (Null Route). Deine IP wird direkt aus der Backbone-Routing-Tabelle entfernt, und alle Pakete werden verworfen, bevor sie das Rechenzentrum erreichen. Du bist zwar „sicher“, aber auch vollständig vom Netzwerk getrennt. Hochschutz erhöht lediglich die Angriffskosten für Hacker; eine physische „absolute Unzerstörbarkeit“ existiert nicht.

2. Asymmetrische Angriffe: Missverständnisse bei der Abwehr von L7-CC-Attacken

Viele Webmaster klagen: „Das Rechenzentrum filtert 100 G, warum legt ein CC-Angriff von nur wenigen Megabit meinen Server lahm?“

Die Wahrheit lautet: Hochwertige Hardware wie Arbor verfügt durchaus über starke L7- (HTTP/HTTPS) CC-Schutzfunktionen (z. B. JS-Challenges, Fingerprinting). Allerdings! IDC-Anbieter aktivieren standardmäßig keine granulareren L7-Regeln für günstige Shared-VPS, um legitime Nutzeranfragen nicht versehentlich zu blockieren.

Wenn Angreifer daher mit zehntausenden echten Proxy-IPs massenhaft Datenbankabfragen auf deinem WordPress auslösen, lässt die Hardware den Traffic ungefiltert passieren. Deine VPS-CPU wird innerhalb von Sekunden durch legitime Anfragen auf 100 % Auslastung getrieben und stürzt schließlich ab.

vps1111 Technik-Enthusiast Leitfaden: Vermeidung von Fallstricken und ultimative Verteidigungsarchitektur

Um im Wettbewerbsumfeld von 2026 zu bestehen, reicht es nicht aus, blind auf die Hardware eines einzelnen Rechenzentrums zu vertrauen. Echte Experten setzen auf „mehrschichtige Verteidigung und hybride Architekturen“.

💡 vps1111 Praxis-Tipps für fortgeschrittene Abwehr:

- Best Practice für Webhosting (Verbergung der Quell-IP): Lass Nutzer niemals direkt auf die echte IP deines geschützten Servers zugreifen! Der Standardansatz: Buche einen VPS im Cera-Rechenzentrum (Los Angeles) als Backend-Quellserver (zuständig für L4-Resilienz und hochwertige Rückrouten); schalte Cloudflare (CF) als Frontend vor, um mithilfe der leistungsstarken CF-WAF-Regeln sämtliche L7-CC-Angriffe abzufangen.

- ⚠️ Kritischer Firewall-Fehler: Die Integration von CF ist nicht das Ende! Du musst in der System-Firewall deines Cera-Quellservers (z. B. iptables) konfigurieren, dass ausschließlich offizielle Cloudflare-IP-Bereiche auf Port 80/443 zugreifen dürfen, und alle anderen externen Anfragen strikt verwerfen. Andernfalls können Angreifer CF einfach umgehen und direkt deine Quell-IP mit CC-Angriffen überfluten, was die gesamte Architektur sofort kollabieren lässt.

- Rechenzentrum nach Zielgruppe wählen: Wenn deine Besucher hauptsächlich aus Europa oder Nordamerika stammen, bieten europäische Low-Cost-Server mit Voxility ein hervorragendes Preis-Leistungs-Verhältnis. Konzentriert sich dein Publikum jedoch auf globale Märkte, wähle unbedingt ein Rechenzentrum wie Cera mit lokaler Direktbereinigung und optimierten Routen, um Kundenverluste durch interkontinentale Umleitungen zu vermeiden.

❓ FAQ: Häufig gestellte Fragen zur Angriffsabwehr (Featured Snippets)

F1: Was ist der Kernunterschied zwischen einem DDoS-geschützten VPS und einem Standard-VPS?

A: Ein Standard-VPS beruht ausschließlich auf softwarebasierten Firewalls im Betriebssystem und stürzt bei Angriffen ab, die die physische Grenze der Netzwerkkarte (z. B. 1 Gbps) überschreiten. Ein DDoS-geschützter VPS hingegen nutzt teure Hardware-Scrubbing-Systeme im Backbone des Rechenzentrums (z. B. Arbor/Radware), die bösartige Pakete filtern und verwerfen, bevor sie überhaupt deinen Server erreichen.

F2: Meine geschützte IP wurde ins Routing-Blackhole geleitet. Wie kann ich sie schnell wiederherstellen?

A: Der Blackhole-Mechanismus wird vom übergeordneten Internetanbieter (ISP) gesteuert. In der Regel wird die IP automatisch 2 bis 24 Stunden nach Ende des Angriffs wieder freigegeben. Einige Premium-Rechenzentren ermöglichen eine manuelle „Sofort-Freigabe“ über das Dashboard (nach Bestätigung des Angriffsendes). Bei geschäftskritischen Diensten ist die einzige schnelle Selbsthilfemaßnahme: Nutze DNS, um deine Domain umgehend auf eine neue IP eines Backup-Servers umzuleiten.

F3: Sollte ich zur CC-Abwehr einen geschützten VPS oder Cloudflare nutzen?

A: Die Hardware geschützter VPS ist auf die Abwehr massiver L3/L4-Bandbreitenangriffe (z. B. SYN Floods) spezialisiert, während die Application-Layer-WAF von Cloudflare hervorragend darin ist, bösartige L7-CC-Anfragen zu blockieren. Die optimale Lösung ist stets eine mehrschichtige Architektur: „Cloudflare im Frontend zur L7-Filterung + geschützter VPS im Backend als L4-Fallback“.