Resumo principal: Em 2026, em um mercado de hospedagem de sites saturado por concorrência agressiva e ataques maliciosos, buscar um VPS de alta defesa supostamente “imune a derrubadas” é um erro comum de iniciantes. Este artigo desmonta tecnicamente os princípios reais de operação e as vulnerabilidades de roteamento das duas principais arquiteturas de limpeza de hardware do mundo: Voxility e CeraNetworks (Cera). Além disso, revelamos por que servidores com alta defesa ainda podem cair e apresentamos um SOP definitivo de defesa em camadas para 2026, combinando Cloudflare com ocultação do IP de origem.

Seja realista: assim que seu site começar a ganhar tração, ataques DDoS e CC aparecerão inevitavelmente, como tubarões atraídos pelo cheiro de sangue.

Nesse momento, muitos administradores iniciantes entram em pânico e saem caçando o chamado “VPS de alta defesa” ou a “máquina mágica imune a ataques”. As páginas dos provedores exibem promessas como “500G de defesa” ou “mitigação de 1Tbps em segundos”, o que parece extremamente impressionante.

Porém, como especialista que trabalha com a arquitetura de servidores há anos, preciso jogar um balde de água fria e entregar uma conclusão brutal: no mundo da segurança de rede, simplesmente não existe máquina “imune a ataques”. A essência da defesa é sempre uma guerra de desgaste de custos entre o defensor e o atacante.

No mercado de hospedagem internacional para pequenos e médios projetos em 2026, os dois gigantes mais utilizados em gateways de limpeza de hardware são, sem dúvida, Voxility e CeraNetworks (Cera). Hoje, vamos remover o verniz de marketing dos provedores, dissecar os princípios reais de operação dessas duas arquiteturas de defesa, explicar por que servidores de alta defesa ainda podem cair e mostrar como os verdadeiros especialistas constroem suas infraestruturas de proteção.

Quebrando o mito: qual é a lógica real de limpeza de um VPS de alta defesa?

Muitos iniciantes cometem um erro de conceito: acham que “alta defesa” significa apenas instalar um firewall de software extremamente robusto no servidor (como regras de iptables no máximo).

A verdade técnica é: firewalls de software só lidam com ataques pequenos. Para ataques SYN de alguns Gbps ou ataques CC em pequena escala, ferramentas como UFW ou iptables dentro do servidor realmente funcionam. Mas quando dezenas ou centenas de Gbps de tráfego malicioso chegam como uma enchente, sua placa de rede física satura e trava em milissegundos. O firewall de software nem sequer terá a chance de processar os pacotes.

A defesa real contra tráfego massivo acontece na “rede tronco superior do data center (camada de hardware)”. O fluxo de trabalho padrão é chamado de “Redirecionamento e Limpeza de Tráfego BGP (BGP Flow Specification & Scrubbing)”:

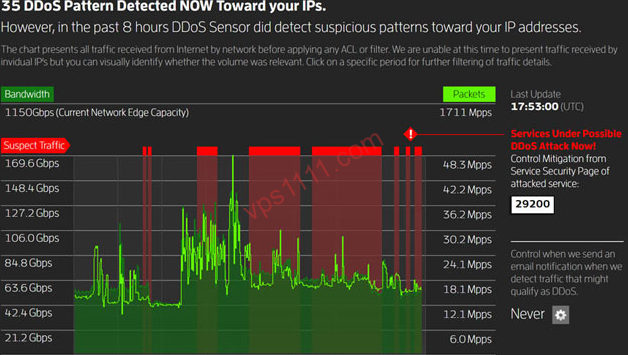

- Monitoramento e Redirecionamento: Assim que o roteador de borda do data center detectar um volume anormal de tráfego indo para o seu IP, ele usará imediatamente o protocolo de roteamento BGP para forçar o desvio desse tráfego para um “centro de limpeza de hardware”.

- Filtragem e Limpeza: O centro de limpeza utiliza equipamentos de hardware anti-DDoS de ponta, como Arbor Networks e Radware. Esses dispositivos atuam como uma peneira, descartando o tráfego sujo de UDP/SYN malicioso.

- Reinjeção (Acesso Normal): Após a limpeza, apenas o tráfego legítimo de requisições TCP dos usuários reais permanece, sendo então reinjetado no seu VPS por meio de um túnel seguro.

Com essa lógica em mente, vamos analisar o desempenho técnico real de dois padrões do setor: Voxility e Cera.

Voxility: a “armadura pesada” global e sua vulnerabilidade de roteamento

Se você já adquiriu servidores na Europa ou América do Norte de provedores como BuyVM ou HostHatch, certamente já viu o nome Voxility. A Voxility é uma provedora global de IaaS e um centro de limpeza de tráfego de ponta, com capacidade total de mitigação na casa dos terabits por segundo (Tbps).

1. Princípio de defesa de hardware da Voxility: Redirecionamento BGP e limpeza distribuída

Quando seu VPS sofre um ataque de tráfego massivo, o gateway de borda da Voxility é ativado. A lógica de defesa é baseada na absorção distribuída: utilizando sua enorme reserva de largura de banda, o tráfego malicioso é direcionado para nós de limpeza distribuídos globalmente, onde é filtrado antes de ser devolvido ao servidor de origem.

2. Vulnerabilidade de roteamento da Voxility: risco de “redirecionamento intercontinental” durante ataques

Muitos administradores reclamam que “o site trava assim que é atacado”. A causa raiz está no mecanismo de roteamento durante a limpeza.

Em condições normais, se você estiver em um data center em Los Angeles, o tráfego de ataque será priorizado para limpeza nos nós locais da Voxility na América do Norte (como Los Angeles ou Washington). Porém! Se o volume do ataque for extremamente alto e sobrecarregar os nós norte-americanos, a estratégia de roteamento da Voxility forçará o redirecionamento do excesso de tráfego para seus principais nós na Europa (como Frankfurt ou Londres), que possuem maior capacidade de absorção.

Para visitantes da Ásia ou América Latina, isso significa que os pacotes de dados precisam viajar até os EUA, cruzar o Atlântico para a Europa para limpeza e depois retornar aos EUA. O resultado: um ping normal de 160ms dispara para mais de 350ms ou sofre perda severa de pacotes durante um ataque massivo. O servidor não cai, mas a experiência do usuário final fica péssima.

CeraNetworks (Cera): o “guardião de conexão direta em Los Angeles” para projetos globais

Se a Voxility é uma armadura pesada global, a CeraNetworks funciona como uma “guarda de elite” projetada especificamente para negócios com tráfego internacional de alta prioridade.

1. Princípio de defesa de hardware da Cera: Equipamentos de ponta integrados a rotas otimizadas

A Cera foca em “resistência local + filtragem precisa”. Na entrada do data center, há equipamentos de limpeza de ponta como Arbor Networks e Radware. Além disso, suas regras de firewall foram ajustadas por anos para mitigar vetores de ataque comuns (como variantes específicas de ataques SYN mistos), garantindo uma taxa de falsos positivos extremamente baixa.

2. O grande diferencial da Cera: “Limpeza imperceptível” dentro do limite de defesa

Este é o maior valor da Cera. Independentemente do tipo de ataque que seu VPS de alta defesa sofra, desde que o tráfego malicioso não ultrapasse o limite contratado (por exemplo, 50Gbps), a limpeza será realizada diretamente no cluster de hardware local em Los Angeles, sem desvios para a Europa.

Após a limpeza, o tráfego continua utilizando backbones Tier-1 globais como Cogent, Lumen ou NTT para o retorno. Os visitantes finais praticamente não percebem nenhuma flutuação de latência, alcançando uma verdadeira “defesa imperceptível”.

Comparação de dados essenciais: Voxility vs Cera (Avaliação atualizada 2026)

Para facilitar sua escolha, compilei os principais indicadores dessas duas arquiteturas na tabela abaixo:

O fim do “mito da invencibilidade”: por que um VPS de alta defesa ainda pode cair?

Muitos iniciantes gastam uma fortuna em alta defesa, mas o site cai em poucos dias. Como arquiteto, preciso revelar dois erros de conceito fatais:

1. Guerra de custos: as condições reais para ativar o null-routing (Blackhole)

Toda defesa tem um custo físico. Ao contratar um VPS com “50G de defesa”, significa que o hardware do data center filtrará os ataques enquanto eles permanecerem abaixo de 50G.

E se o atacante decidir escalar e enviar 100G de tráfego contra você?

Para proteger outros clientes no mesmo data center, os provedores adotam estratégias diferentes: alguns limitam temporariamente a largura de banda de entrada do seu IP, outros cobram taxas exorbitantes por limpeza extra. A medida mais drástica é o null-routing (Blackhole). Seu IP é removido diretamente da tabela de roteamento da rede tronco, e todos os pacotes são descartados antes de chegar ao servidor. Você fica “seguro”, mas completamente offline. A alta defesa apenas aumenta o custo do ataque, não existe uma “imunidade física absoluta”.

2. Ataque de camada superior: o equívoco na defesa contra ataques CC na camada L7

Muitos administradores reclamam: “O data center mitiga 100G de tráfego, então por que um ataque CC de apenas algumas dezenas de Mbps derruba meu servidor?”

A verdade é: hardwares de ponta como Arbor possuem capacidade robusta de proteção contra CC na camada L7 (HTTP/HTTPS), incluindo desafios JS e identificação de impressões digitais. Porém! Para evitar bloquear requisições legítimas de usuários reais, os provedores de infraestrutura não ativam por padrão regras refinadas de defesa L7 em VPS compartilhados de baixo custo.

Assim, quando um atacante usa milhares de IPs de proxy reais para bombardear as consultas de banco de dados do seu WordPress, o hardware de base simplesmente permite a passagem. A CPU do seu VPS será esgotada até 100% de uso em segundos por requisições legítimas, causando a queda do sistema.

Guia definitivo de arquitetura de defesa e prevenção de riscos vps1111

Para sobreviver no mercado competitivo de 2026, confiar cegamente no hardware de um único data center não basta. Os verdadeiros especialistas operam com “defesa em camadas e arquitetura híbrida”.

💡 Práticas avançadas de prevenção de riscos vps1111:

- Melhor prática para hospedagem de sites (Arquitetura de ocultação de IP de origem): Nunca permita que os usuários acessem diretamente o IP real do servidor de alta defesa! A abordagem padrão é: adquirir um VPS no data center Cera em Los Angeles como servidor de origem backend (responsável por absorver tráfego L4 e fornecer rotas otimizadas); na frente, utilize Cloudflare (CF) para que as regras robustas de WAF do CF absorvam todos os ataques CC na camada L7.

- ⚠️ Omissão fatal no firewall: Usar o CF não é suficiente! Você deve configurar o firewall do sistema no servidor de origem Cera (como iptables) para permitir apenas o tráfego dos intervalos de IP oficiais da Cloudflare nas portas 80/443, descartando diretamente qualquer outra requisição externa. Caso contrário, o atacante só precisa contornar o CF e atacar diretamente seu IP de origem, colapsando toda a arquitetura instantaneamente.

- Escolha o data center com base no seu público: Se seus visitantes são majoritariamente internacionais, máquinas europeias de baixo custo com Voxility oferecem excelente custo-benefício. Porém, se o tráfego vem da Ásia ou América Latina, opte por um data center com rotas premium e limpeza local como a Cera, evitando a perda de clientes devido a roteamento intercontinental.

❓ FAQ: Perguntas frequentes sobre proteção contra ataques (Featured Snippets)

P1: Qual é a diferença principal entre um VPS de alta defesa e um VPS comum?

R: Um VPS comum depende apenas de firewalls de software internos e cai imediatamente quando o ataque excede o limite físico da placa de rede (ex: 1Gbps). Já um VPS de alta defesa utiliza equipamentos caros de limpeza de hardware na rede tronco do data center (como Arbor/Radware), capazes de filtrar e descartar pacotes maliciosos antes que cheguem à sua máquina.

P2: Meu IP de alta defesa foi enviado para null-routing (Blackhole). Como desbloqueá-lo rapidamente?

R: O mecanismo de blackhole é controlado pelo provedor de rede (ISP) de nível superior. Geralmente, o sistema desbloqueia automaticamente entre 2 e 24 horas após o fim do ataque. Alguns data centers premium permitem solicitar um “desbloqueio imediato” no painel (após verificação de que o ataque cessou). Se o seu negócio for crítico, a única solução rápida é: usar o DNS para apontar seu domínio para um novo IP em um servidor de contingência.

P3: Para proteger contra ataques CC, devo usar um VPS de alta defesa ou o Cloudflare?

R: O hardware subjacente do VPS de alta defesa é especializado em mitigar ataques massivos de largura de banda nas camadas L3/L4 (como SYN Flood). Já o WAF de camada de aplicação do Cloudflare é extremamente eficaz em bloquear requisições CC maliciosas na camada L7. A solução ideal é sempre uma arquitetura em camadas: “Cloudflare na frente para interceptar L7 + VPS de alta defesa atrás como suporte para L4”.