Resumen clave: En 2026, si accedes a tus servicios autoalojados usando

IP:puertosin protección, serás vulnerable a escaneos y ataques automatizados. Este artículo hace un desglose hardcore de la implementación de Nginx Proxy Manager (NPM) con Docker Compose. Desde la selección del host para prevenir OOM, la configuración de red interna para evitar errores 502, hasta los detalles de renovación automática de certificados SSL comodín de Cloudflare, te enseñaremos paso a paso a gestionar todos tus servicios web de forma visual y elegante.

Para ser honesto, esta herramienta de proxy inverso la uso a diario para alojamiento web y proyectos con Docker; es un componente imprescindible en el ecosistema VPS. En 2026, si sigues accediendo a tus servicios web autoalojados (como paneles de automatización, almacenamiento Alist o monitores de sistema) mediante IP:puerto (ej. 192.168.1.1:8080), no solo parece poco profesional, sino que en un entorno público es como estar completamente expuesto, vulnerable a escaneos automatizados y ataques de fuerza bruta.

Hoy, como veterano con años de experiencia en el sector VPS, te presento la solución definitiva: Nginx Proxy Manager (NPM). No solo unificará todos tus servicios dispersos en los puertos 80 y 443, asignándoles subdominios elegantes, sino que también renovará automáticamente los certificados SSL de Let’s Encrypt. Esta guía hardcore definitiva cubrirá todo, desde la instalación base hasta la gestión avanzada de seguridad.

🧠 Cambio de mentalidad: ¿Por qué NPM es imprescindible para alojamiento web en 2026?

En la era tradicional del alojamiento web, si querías ejecutar un blog WordPress y un NextCloud en el mismo servidor, debías escribir configuraciones de Nginx (nginx.conf) extremadamente complejas. Olvidar un solo punto y coma provocaba el colapso total del servicio y el temido error 502 Bad Gateway.

La esencia del proxy inverso (Reverse Proxy) actúa como un «director de tráfico» inteligente. Todo el tráfico externo llega primero a los puertos 80 o 443, y este sistema redirige automáticamente las solicitudes según el dominio ingresado (ej. blog.vps1111.com) hacia el «servicio oculto» correspondiente en el backend.

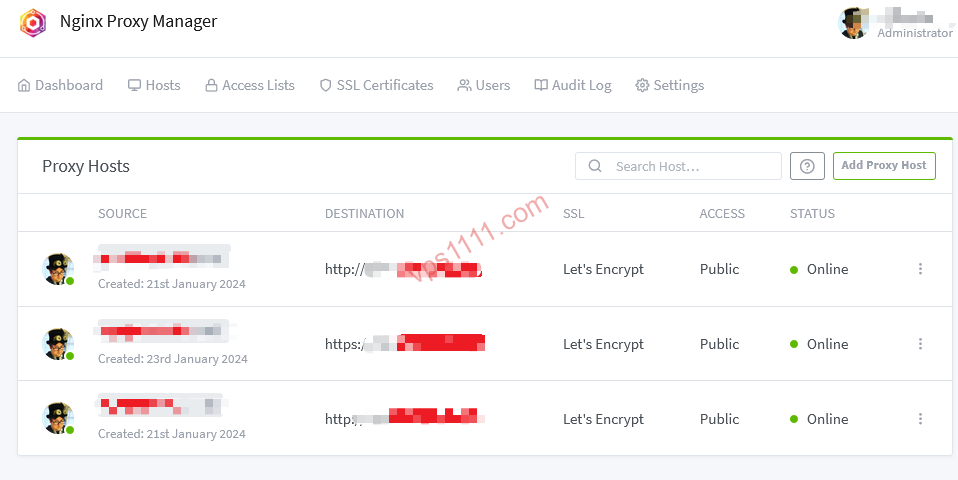

La principal ventaja de Nginx Proxy Manager es su interfaz Web GUI extremadamente intuitiva. No necesitas escribir una sola línea de código Nginx; solo haz clic en el panel web, ingresa el dominio y el puerto de destino, y el sistema generará automáticamente las reglas optimizadas en segundo plano, además de solicitar certificados SSL válidos. Para los geeks que buscan eficiencia, esto representa una ventaja abrumadora.

🖥️ Selección de hardware: ¿Qué configuración de servidor es ideal para ejecutar NPM?

NPM es muy ligero (consume unos 100 MB de RAM en reposo), pero al usar un proxy inverso, es probable que ejecutes múltiples contenedores Docker en la misma máquina. Para evitar que los principiantes caigan en el error de «falta de memoria (OOM) que mata los procesos», he preparado la configuración base ideal para un host «Todo en Uno» y proveedores recomendados para 2026:

🛠️ Práctica hardcore para geeks: Implementar NPM con Docker Compose (versión segura)

En 2026, el estándar de oro para implementar aplicaciones modernas es Docker Compose V2.

1. Instalar el entorno Docker oficial y limpio

Conéctate por SSH a un sistema Debian/Ubuntu nuevo y ejecuta el comando oficial de instalación (sin añadir parámetros innecesarios):

curl -fsSL https://get.docker.com | sudo sh2. Crear el directorio de trabajo de NPM y escribir la configuración

mkdir -p /opt/npm && cd /opt/npm

nano compose.yaml⚠️ Advertencia de seguridad crítica: Muchos tutoriales antiguos mapean directamente el puerto de administración 81 de NPM a 0.0.0.0:81, lo que expone tu panel a internet y lo hace vulnerable a escáneres y ataques de fuerza bruta.

La práctica correcta para expertos es: vincular el puerto 81 solo a la dirección de bucle local 127.0.0.1, o protegerlo posteriormente mediante la lista de control de acceso (Access List) de NPM con un dominio y una lista blanca de IPs.

Copia el siguiente código adaptado a la norma Compose V2 (nota: el campo version está obsoleto):

services:

app:

image: 'jc21/nginx-proxy-manager:latest'

container_name: nginx-proxy-manager

restart: unless-stopped

ports:

# Puertas de entrada principales para tráfico HTTP y HTTPS, deben estar abiertas globalmente

- '80:80'

- '443:443'

# Puerto del panel de administración, se recomienda mapear solo localmente. Accede luego vía túnel SSH o dominio proxy

- '127.0.0.1:81:81'

volumes:

- ./data:/data

- ./letsencrypt:/etc/letsencrypt3. Iniciar el servicio

docker compose up -dUna vez iniciado, si eres principiante y no sabes cómo configurar el reenvío de puertos SSH, puedes cambiar temporalmente 127.0.0.1:81:81 a 81:81 para iniciar. Sin embargo, una vez que configures un dominio dedicado para el panel y actives Force SSL, ¡asegúrate de restringir el acceso en la Access List del panel de NPM para permitir solo tu IP real!

- Cuenta predeterminada:

admin@example.com - Contraseña predeterminada:

changeme(se te pedirá cambiarla al iniciar sesión; configura una contraseña segura de al menos 12 caracteres.)

🔄 Flujo de trabajo principal: Cómo proxyar tus servicios web con elegancia y evitar errores 502

Supongamos que ejecutas un nuevo sitio WordPress en el puerto 8080 de tu VPS y quieres acceder a él mediante blog.vps1111.com, con el candado verde (HTTPS).

Paso 1: Resolución DNS y evitar errores con Cloudflare

Ve a Cloudflare, añade un registro A y apunta blog a la IP pública de tu VPS.

⚠️ Error común crítico: Durante la fase inicial de solicitud de certificados con NPM, asegúrate de desactivar el proxy de Cloudflare (icono de nube naranja) y dejar solo la resolución DNS (DNS Only). Si activas el proxy y configuras el cifrado en «Estricto» mientras NPM aún no tiene el certificado, Cloudflare rechazará la conexión de origen, generando un bucle infinito de errores 522 o 521.

Paso 2: Añadir un host proxy (Proxy Host) en el panel de NPM

- Haz clic en

Hosts->Proxy Hosts->Add Proxy Host. - Domain Names: Ingresa

blog.vps1111.com. - Forward Hostname / IP (Guía definitiva contra errores 502):

- Práctica incorrecta: Ingresar la puerta de enlace predeterminada del host

172.17.0.1(cambia al reiniciar la red Docker, causando error 502) o la IP pública (hace que el tráfico dé una vuelta innecesaria por internet). - Solución experta 1: Si WP y NPM están en la misma red Compose, ingresa directamente el nombre del contenedor (ej.

wordpress). - Solución experta 2: Si WP está desplegado independientemente en el puerto 8080 del host, usa

host.docker.internal(requiere configuración de Docker) o ejecutaip addr show docker0para obtener la IP real del puente interno. - Consejo clave: El servicio proxyado (como tu WP) debe escuchar en

0.0.0.0:8080. Si la aplicación solo escucha en127.0.0.1:8080, el contenedor NPM no podrá acceder al bucle local del host, causando un error 502 Bad Gateway al 100%.

- Práctica incorrecta: Ingresar la puerta de enlace predeterminada del host

- Forward Port: Ingresa

8080.

Paso 3: Solicitar certificado SSL con un clic

Cambia a la pestaña SSL en la parte superior:

- Selecciona Request a new SSL Certificate, marca Force SSL y HTTP/2 Support (esencial para mejorar la velocidad SEO).

- Ingresa un correo real y haz clic en Save. Espera unos 15 segundos mientras NPM completa la validación HTTP-01 y emite el certificado. ¡Tu

https://blog.vps1111.comya está en línea!

🔐 Funciones avanzadas: Validación DNS y certificados comodín (wildcard)

Let’s Encrypt tiene límites de frecuencia estrictos: máximo 50 certificados por semana por dominio registrado. Si tienes muchos subdominios, la mejor solución es usar DNS Challenge para solicitar un certificado comodín (*.vps1111.com).

- En el menú

SSL Certificatesde NPM, haz clic enAdd Certificate. - En Domain Names, ingresa

*.vps1111.comyvps1111.com. - Marca

Use a DNS Challengey seleccionaCloudflarecomo Provider. - ⚠️ Advertencia de principio de mínimo privilegio: NPM solicitará un API Token de Cloudflare. ¡Nunca uses la Global Key! Crea un token personalizado en el panel de CF con permisos limitados a: Zona (Zone) -> DNS -> Editar (Edit), restringido solo a tu dominio objetivo. Esto garantiza que, incluso si NPM es comprometido, otros dominios de tu cuenta permanecerán seguros.

Con un certificado comodín, cada vez que añadas un nuevo servicio interno, solo tendrás que seleccionarlo en el menú desplegable de SSL durante la implementación, logrando una puesta en marcha «en segundos».

❓ FAQ: Guía de solución de problemas comunes de NPM (Featured Snippets)

P1: ¿Por qué al solicitar el certificado SSL aparece constantemente «Internal Error» o falla?

R: El 90% de los casos se debe a que no has abierto el puerto 80 en tu servidor. El mecanismo de validación HTTP-01 de Let’s Encrypt requiere acceso público al puerto 80 para descargar el archivo de verificación. Revisa el grupo de seguridad de tu proveedor cloud (AWS, GCP, DigitalOcean) y ufw local para asegurar que los puertos 80 y 443 estén abiertos. Además, confirma que el proxy de Cloudflare esté desactivado durante la solicitud.

P2: Mi certificado expiró, ¿por qué NPM no lo renovó automáticamente?

R: NPM incluye una tarea automática de Certbot. Las renovaciones fallan generalmente por: 1. La resolución DNS ya no apunta a este servidor; 2. Cerraste el puerto 80 por alguna razón; 3. Activaste reglas WAF estrictas en Cloudflare que bloquean las solicitudes de validación.

P3: Proxyé Home Assistant o un panel V2ray, la página carga pero los datos no se actualizan?

R: Estos servicios que requieren conexiones persistentes en tiempo real dependen fuertemente del protocolo WebSocket. Asegúrate de marcar la opción «Websockets Support» en la página de detalles del Proxy Host en NPM; de lo contrario, Nginx bloqueará las conexiones largas.

P4: ¿Qué hago si al ejecutar docker compose up -d aparece el error address already in use?

R: Si la terminal muestra Ports are not available: listen tcp 0.0.0.0:80: bind: address already in use, significa que ya hay otro servidor web (Nginx nativo, Apache o cPanel) usando el puerto 80. Debes detenerlo con systemctl stop nginx y desinstalar el servicio antiguo para liberar los puertos 80 y 443 exclusivamente para el contenedor NPM.