核心摘要:2026年現在、同業者間の攻撃や悪意ある競争が横行するWeb構築市場において、「DDoSで絶対に落ちない」高防御VPSを求めるのは初心者の典型的な誤解である。本記事では、現在グローバルで最も普及している2つのハードウェアトラフィックスクラビングアーキテクチャ——VoxilityとCeraNetworks (Cera)——の実際の動作原理とルーティングの脆弱性をハードコアに解説する。同時に、高防御を購入してもなぜダウンするのかを暴き、CloudflareとオリジンIP隠蔽を組み合わせた2026年版ギーク向け究極の多層防御SOPを公開する。

正直に言えば、サイトが少しでも成長すれば、DDoSやCC攻撃は血の匂いを嗅ぎつけたサメのように必ずやってくる。

この段階で多くの初心者Webマスターは焦って「高防御VPS」や「DDoSで落ちない神サーバー」を四处に探し回る。ベンダーのページには「500G防御」「1Tbps秒解」などの数字が躍り、非常に威圧的に見える。

しかし、サーバーのネットワーク基盤アーキテクチャで長年戦ってきたベテランとして、ここではっきり冷水を浴びせ、極めて残酷な結論を提示する:ネットワーク攻防の世界に「絶対に落ちない」マシンは存在しない。防御の本質は、常に防御側と攻撃側の間で繰り広げられる「コスト消耗戦」である。

2026年の中小規模Webマスター向け海外構築市場において、インフラ層ハードウェアスクラビングゲートウェイで最も広く採用されている2大巨頭はVoxilityとCeraNetworks (Cera)である。今回はベンダーのマーケティングの皮を剥ぎ、これら2つのハードウェア防御システムのインフラ層動作原理を深掘りし、なぜ高防御マシンでもダウンするのか、そして真のギークがどのように防御アーキテクチャを構築するのかを解説する。

認識の転換:高防御VPSのインフラ層スクラビングロジックとは?

多くの初心者が陥る認知の誤りは、「高防御」とはサーバー内に強力なソフトウェアファイアウォール(iptablesルールを最大限に設定したものなど)をインストールすることだと思い込んでいる点である。

インフラ層の真実はこうだ:ソフトウェアファイアウォールが防げるのは小規模な攻撃のみである。 数GbpsのSYN攻撃や小規模なCC攻撃であれば、サーバー内部のUFWやiptablesは確かに効果的にブロックできる。しかし、数十〜数百Gbpsの悪意あるトラフィックが洪水のように押し寄せた場合、物理NICは1000分の1秒で帯域を埋め尽くされ完全に麻痺する。ソフトウェアファイアウォールはパケットを処理する機会すら得られない。

真の大規模トラフィック防御は、すべて「データセンターの上位バックボーンネットワーク(ハードウェア層)」で実行される。 その標準的なワークフローは「BGPトラフィック誘導とスクラビング (BGP Flow Specification & Scrubbing)」と呼ばれる:

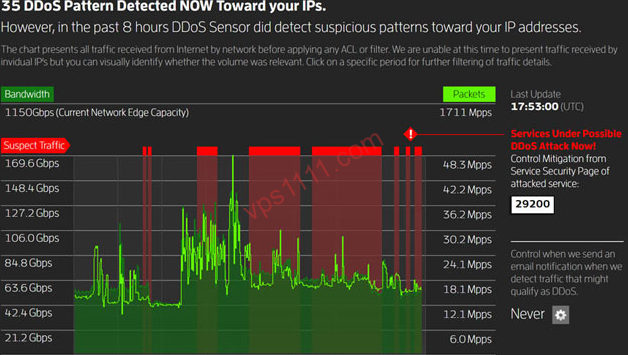

- 監視と誘導: データセンターのエッジルーターが対象IPへの異常な大規模トラフィックを検知すると、直ちにBGPルーティングプロトコルを利用し、トラフィックを強制的に「ハードウェアスクラビングセンター」へ誘導する。

- 分離とスクラビング: スクラビングセンターにはArbor NetworksやRadwareなどの国際的なトップクラスのハードウェア抗DDoS機器が配備されている。これらのハードウェアは篩のように機能し、悪意あるUDP/SYNの汚染トラフィックを破棄する。

- 再注入(正常アクセス): 洗浄が完了し、実際のユーザーからの正常なTCPウェブリクエストトラフィックのみが残ると、クリーンなトンネル経由でVPSへ再注入される。

このロジックを理解した上で、業界のベンチマークであるVoxilityとCeraの実際の技術パフォーマンスを見ていく。

Voxility:巨大で万能な「重装甲」、そしてそのルーティングの脆弱性

BuyVMやHostHatchなどのベンダーから欧州や北米マシンを購入したことがあるなら、Voxilityという単語を頻繁に目にするはずだ。VoxilityはグローバルなIaaSプロバイダーかつトップクラスのトラフィックスクラビングセンターであり、総スクラビング容量は数Tbpsに達する。

1. Voxilityのハードウェア防御原理:BGPトラフィック誘導と分散スクラビング

VPSが超大規模トラフィック攻撃を受けた際、Voxilityのエッジゲートウェイがトリガーされる。その防御ロジックは分散消化である:膨大な帯域リソースを活用し、悪意ある攻撃トラフィックをグローバルに分散するスクラビングノードへ吸い込み、フィルタリング後にオリジンサーバーへ返送する。

2. Voxilityの長距離ルーティング脆弱性:攻撃時の「大陸間スケジューリング」リスク

多くのWebマスターが「攻撃を受けると即座に重くなる」と不満を漏らす根本的な原因は、スクラビング時のルーティングスケジューリングメカニズムにある。

通常時、ロサンゼルスデータセンターのマシンを購入している場合、攻撃トラフィックはまずVoxilityの北米ローカルノード(ロサンゼルスやワシントンなど)でスクラビングされる。しかし! 攻撃トラフィックが極めて巨大になり、北米スクラビングノードが過負荷状態に陥ると、Voxilityのルーティングポリシーは余剰トラフィックを強制的に処理能力が最大の欧州コアノード(フランクフルトやロンドンなど)へスケジューリングする。

アジア太平洋地域の訪問者にとって、これはデータパケットがまず太平洋を横断して米国へ渡り、さらに大西洋を横断して欧州でスクラビングされ、最後に再び米国へ送り返されることを意味する。これにより:通常時のPing値が160msの場合、超大規模攻撃に遭遇するとPing値が瞬時に350ms以上に急上昇し、深刻なパケットロスが発生する。マシン自体はダウンしないが、ローカルからのユーザー体験は極めて悪化する。

CeraNetworks (Cera):アジア太平洋向けビジネスの「ロサンゼルス直結守護神」

Voxilityがグローバル規模の重装甲だとすれば、CeraNetworksはアジア太平洋向け高トラフィックビジネス専用に最適化された「精鋭近衛軍」である。

1. Ceraのハードウェア防御原理:トップクラス機器とプレミアムトランジットルーティングの融合

Ceraが重視するのは「ローカルでのハードウェア耐性+精密フィルタリング」である。データセンターの入口にはArbor NetworksやRadwareなどの国際的なトップクラススクラビングハードウェアが直列接続されており、そのファイアウォールルールは高度な攻撃者が頻繁に使用する攻撃手法(特定変種のSYN混合攻撃など)に対して長年にわたり深くチューニングされており、誤検知率が極めて低い。

2. Ceraの核心の堀:防御閾値内での「無感知スクラビング」

これがCeraの最も価値のある部分である。Cera高防御VPSがどのような攻撃を受けようとも、攻撃トラフィックが購入した防御閾値(例:50Gbps)を超えない限り、データセンターはロサンゼルスのローカルハードウェアクラスターで直接スクラビングを完了し、欧州へ迂回させることは決してない。

スクラビング完了後、トラフィックは依然としてAS1299 (Telia)、AS174 (Cogent)、またはAS2914 (NTT)などの高品質なグローバルトランジット網を経由して配信される。アジア太平洋地域の訪問者は遅延の変動をほとんど感じず、真の「無感知防御」を実現している。

VoxilityとCeraの核心実データ比較(2026年最新評価)

選定を容易にするため、これら2つの防御システムの核心指標を以下のデータ表に整理した:

「無敵神話」の崩壊:なぜ高防御VPSを購入してもダウンするのか?

多くの初心者が多額の資金を投じて高防御を購入しても、数日でサイトがダウンしてしまう。アーキテクトとして、ここにある2つの致命的な認知の盲点を明確に指摘する:

1. コストの駆け引き:ヌルルーティング (Blackhole) の実際のトリガー条件

どのような防御にも物理的なコストが伴う。「50G防御」を謳うVPSを購入した場合、それは攻撃が50G未満の時にデータセンターのハードウェアがスクラビングを行うことを意味する。

もしハッカーが本気を出し、直接100Gのトラフィックを仕掛けてきたらどうなるか?

データセンターの他の顧客を巻き添えにしないため、各ベンダーは異なる戦略を採用する:一時的に対象IPのインバウンド帯域を制限する者もいれば、高額な超過スクラビング料金を請求する者もいる。そして最も残酷な最終手段がヌルルーティング (Null Route)である。対象IPはバックボーンルーティングテーブルから直接抹消され、そのIP宛てのすべてのデータパケットはデータセンターに到達する前に破棄される。あなたは「安全」になるが、同時に完全にネットワークから切断される。高防御はハッカーの攻撃コストを引き上げるだけであり、物理的な「絶対に落ちない」は存在しない。

2. 次元の異なる攻撃:L7アプリケーション層CC攻撃の防御における誤解

多くのWebマスターが不満を漏らす:「データセンターは100Gのトラフィックを防いでくれるのに、なぜ数十MbpsのCC攻撃でサーバーがダウンするのか?」

真実はこうだ:Arborなどのハイエンドハードウェアは、実際には極めて強力なL7 (HTTP/HTTPS) CC防御能力(JSチャレンジ、フィンガープリント認識など)を備えている。 しかし!IDCベンダーは正常なユーザーの合法なリクエストを誤ってブロックするのを避けるため、安価な共有VPSに対してデフォルトでは精密なL7防御ルールを有効にしない。

したがって、ハッカーが数万のリアルプロキシIPを用いてWordPressのデータベースクエリインターフェースを猛烈にリフレッシュした場合、インフラ層ハードウェアはそのまま通過させる。VPSのCPUは数秒以内にリアルリクエストによって100%の負荷まで絞り尽くされ、最終的にクラッシュする。

vps1111 ギーク向け罠回避と究極防御アーキテクチャガイド

2026年のビジネス競争で生き残るには、単一のデータセンターのハードウェアを盲目的に信じるだけでは不十分である。真の専門家は「多層防御とハイブリッドアーキテクチャ」を駆使する。

💡 vps1111 上級防御罠回避実務:

- Web構築のベストプラクティス(オリジンIP隠蔽アーキテクチャ): ユーザーに高防御マシンのリアルIPへ直接アクセスさせては絶対にいけない!標準的な戦法は:ロサンゼルスのCeraデータセンターのVPSをバックエンドオリジンサーバーとして購入し(L4トラフィックをハードウェアで耐え、高品質なグローバルトランジット回線を提供する役割)、フロントエンドにCloudflare (CF)を配置し、CFの強力なWAFルールでL7層のCC攻撃をすべて食い止める。

- ⚠️ 致命的なファイアウォールの見落とし: CFを配置しただけでは終わらない!Ceraオリジンサーバーのシステムファイアウォール(iptablesなど)において、Cloudflareの公式IPセグメントのみが80/443ポートにアクセスできるように設定し、他のすべての外部リクエストを直接破棄しなければならない。 そうしなければ、ハッカーはCFを迂回して直接オリジンIPへCC攻撃を仕掛けるだけで、アーキテクチャ全体が瞬時に崩壊する。

- ビジネスのターゲットに応じてデータセンターを選定: 訪問者がすべて外国人であれば、Voxilityを付属する欧州の低価格マシンを購入するのが極めてコストパフォーマンスが高い。しかし訪問者がアジア太平洋地域にいる場合は、必ずCeraのようなローカル直接スクラビングを行う高品質回線データセンターを選定し、大陸間迂回による顧客離脱を回避する。

❓ FAQ:高頻度防御攻撃Q&A厳選 (Featured Snippets)

Q1:高防御VPSと通常VPSの核心の違いは何か?

A:通常VPSはシステム内のソフトウェアファイアウォールのみに依存しており、NICの物理上限(1Gbpsなど)を超える攻撃を受けると直接ダウンしてネットワークが切断される。一方、高防御VPSはデータセンターの上位バックボーンネットワークにある高価なハードウェアスクラビング機器(Arbor/Radwareなど)に依存しており、トラフィックがマシンに到達する前に悪意あるデータパケットを分離して破棄できる。

Q2:高防御IPがヌルルーティングに陥った場合、どのように迅速に解除するか?

A:ヌルルーティングメカニズムは上位ISPによって制御される。通常、攻撃停止後2〜24時間以内にシステムが自動的に解除する。一部の高度なデータセンターでは、コンソールから手動で「秒解」を申請できる(攻撃が停止したことを検証する必要がある)。ビジネスが極めて重要な場合、唯一の迅速な自己救済方法は:DNS解決を利用し、ドメインを予備の災害復旧サーバーの新IPへ迅速に切り替えることである。

Q3:CC攻撃を防ぐには、高防御VPSとCloudflareのどちらを使うべきか?

A:高防御VPSのインフラ層ハードウェアは、L3/L4の超大規模トラフィック帯域攻撃(SYN Floodなど)の防御に長けている。一方、Cloudflareのアプリケーション層WAFは、L7の悪意あるCCリクエストのブロックに極めて優れている。最適解は常に多層アーキテクチャである:「フロントエンドCloudflareでL7をブロック + バックエンド高防御VPSでL4をカバー」。