Краткое содержание: В 2026 году в условиях жёсткой конкуренции и постоянных DDoS-атак в нише хостинга, поиск «неубиваемого» высокозащищённого VPS — типичная ошибка новичков. В этой статье мы технически разберём реальные принципы работы и маршрутные уязвимости двух ведущих мировых аппаратных архитектур скраббинга — Voxility и CeraNetworks (Cera). Также объясним, почему даже купленная защита не спасает от падения сервера, и предоставим пошаговый SOP по построению многоуровневой защиты с использованием Cloudflare и скрытия исходного IP.

Честно говоря, как только ваш сайт начинает набирать трафик, DDoS- и CC-атаки нагрянут неизбежно, словно акулы на запах крови.

В этот момент многие начинающие вебмастера в панике начинают искать так называемые «высокозащищённые VPS» или «непробиваемые серверы для хостинга». На страницах хостеров часто мелькают цифры вроде «защита 500 Гбит/с» или «мгновенная очистка 1 Тбит/с», что выглядит крайне внушительно.

Но как специалист, годами работавший с низкоуровневой архитектурой серверов, я обязан снять розовые очки и озвучить жёсткий факт: в мире сетевой безопасности не существует «непробиваемых» машин. Суть защиты — это всегда открытая война на истощение ресурсов между атакующим и защитником.

На рынке зарубежного хостинга для малого и среднего бизнеса в 2026 году двумя абсолютными лидерами аппаратных шлюзов очистки трафика остаются Voxility и CeraNetworks (Cera). Сегодня мы снимем маркетинговую шелуху, детально разберём реальные принципы работы этих двух систем аппаратной защиты, объясним, почему даже защищённые серверы падают, и покажем, как настоящие инженеры выстраивают архитектуру безопасности.

Разрушение мифов: какова реальная логика очистки трафика на высокозащищённых VPS?

Многие новички ошибочно полагают, что «высокая защита» — это просто установка мощного программного фаервола на сервер (например, с максимальными правилами iptables).

Реальность такова: программные фаерволы справляются лишь с мелкими атаками. Для SYN-флуда в несколько Гбит/с или небольших CC-атак встроенные UFW и iptables действительно эффективны. Но когда десятки или сотни Гбит/с вредоносного трафика обрушиваются на сервер, ваша физическая сетевая карта забивается за миллисекунды и полностью парализуется. Программный фаервол даже не успевает обработать пакеты.

Защита от крупных DDoS-атак всегда выполняется на уровне магистральной сети дата-центра (аппаратный уровень). Стандартный рабочий процесс называется «BGP-перенаправление и скраббинг трафика (BGP Flow Specification & Scrubbing)»:

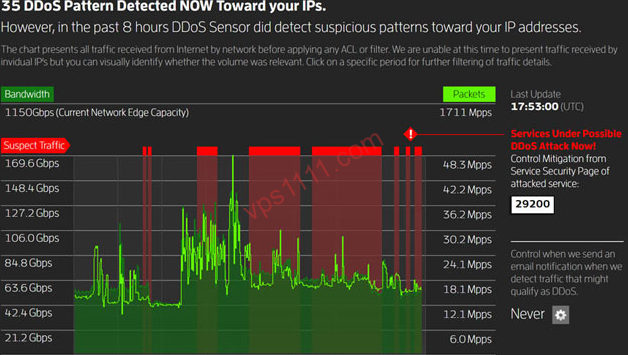

- Мониторинг и перенаправление: Как только пограничный маршрутизатор дата-центра фиксирует аномально высокий трафик, направленный на ваш IP, он немедленно использует протокол BGP для принудительного перенаправления потока в «центр аппаратной очистки».

- Фильтрация и скраббинг: В центре очистки установлены топовые аппаратные системы защиты от DDoS от Arbor Networks, Radware и других вендоров. Это оборудование работает как сито, отбрасывая вредоносный UDP/SYN-трафик.

- Возврат (чистый трафик): После фильтрации остаются только легитимные TCP-запросы реальных пользователей, которые по чистому туннелю возвращаются на ваш VPS.

Поняв эту логику, перейдём к реальному техническому анализу двух отраслевых стандартов — Voxility и Cera.

Voxility: массивная «тяжёлая броня» и её маршрутные уязвимости

Если вы арендовали серверы в Европе или Северной Америке у таких провайдеров, как BuyVM или HostHatch, вы наверняка часто встречали название Voxility. Это глобальный IaaS-провайдер и ведущий центр очистки трафика с общей пропускной способностью фильтрации в несколько Тбит/с.

1. Принцип аппаратной защиты Voxility: BGP-перенаправление и распределённая очистка

При атаке сверхвысокой мощности на ваш VPS активируется пограничный шлюз Voxility. Логика защиты строится на распределённом поглощении: за счёт огромного резерва пропускной способности вредоносный трафик направляется в глобальную сеть узлов очистки, фильтруется и только затем возвращается на исходный сервер.

2. Маршрутная уязвимость Voxility для межконтинентальных соединений: риск трансконтинентального перенаправления при атаке

Многие вебмастера жалуются на «полные лаги при атаке», и корень проблемы кроется в механизме маршрутизации во время очистки.

В штатном режиме, если вы арендовали сервер в Лос-Анджелесе, атакующий трафик сначала фильтруется на локальных узлах Voxility в Северной Америке (например, в Лос-Анджелесе или Вашингтоне). Однако! Если объём атаки превышает ёмкость североамериканских узлов, маршрутная стратегия Voxility принудительно перенаправляет избыточный трафик на крупнейшие европейские ядра (например, во Франкфурт или Лондон).

Для пользователей из Европы или СНГ это означает, что пакеты данных должны пересечь Атлантику до США, затем вернуться обратно в Европу для очистки, и снова уйти в США. Результат: обычный пинг 120 мс при мощной атаке мгновенно взлетает выше 300 мс с критическими потерями пакетов. Сервер не падает, но качество связи для целевой аудитории становится неприемлемым.

CeraNetworks (Cera): «прямой защитник» из Лос-Анджелеса для глобальных проектов

Если Voxility — это глобальная тяжёлая броня, то CeraNetworks выступает в роли элитной гвардии, специально оптимизированной для проектов, требующих стабильной межконтинентальной связности.

1. Принцип аппаратной защиты Cera: топовое оборудование в связке с оптимизированными маршрутами

Философия Cera строится на принципе «локальное поглощение + точная фильтрация». На входе в дата-центр установлены топовые аппаратные системы очистки от Arbor Networks и Radware. Правила фаервола годами тонко настраивались под специфические векторы атак, популярные в глобальном сегменте (например, гибридные SYN-флуды), что сводит процент ложных срабатываний к минимуму.

2. Главное преимущество Cera: «незаметная очистка» в пределах лимита защиты

Именно за это платят клиенты Cera. Вне зависимости от типа атаки на ваш защищённый VPS, пока объём трафика не превышает купленный порог защиты (например, 50 Гбит/с), очистка выполняется исключительно на локальном аппаратном кластере в Лос-Анджелесе, без перенаправления в Европу.

После фильтрации трафик возвращается по премиальным магистральным каналам, таким как AS1299 (Telia), AS174 (Cogent) или AS2914 (NTT). Пользователи из целевого региона практически не замечают скачков задержки, что обеспечивает по-настоящему «прозрачную защиту».

Сравнение ключевых характеристик Voxility и Cera (актуально на 2026 год)

Для упрощения выбора я свёл ключевые метрики обеих систем защиты в таблицу ниже:

Крах «мифа о неуязвимости»: почему даже защищённые VPS падают?

Многие новички платят большие деньги за защиту, но через пару дней сайт всё равно ложится. Как архитектор, я обязан раскрыть две критические ошибки в понимании безопасности:

1. Экономическая война: реальные условия срабатывания блэкхолинга (Blackhole)

Любая защита имеет физические и финансовые пределы. Покупая VPS с заявленной «защитой 50 Гбит/с», вы получаете аппаратную фильтрацию только до этого порога.

Что если атакующий направит на вас 100 Гбит/с?

Чтобы защитить остальных клиентов дата-центра, хостеры применяют разные меры: временное ограничение входящей пропускной способности, взимание платы за сверхлимитную очистку. Но самая жёсткая мера — блэкхолинг (Null Route). Ваш IP полностью удаляется из таблиц маршрутизации магистральной сети, и все пакеты отбрасываются ещё до входа в дата-центр. Вы «в безопасности», но полностью отключены от сети. Защита лишь повышает стоимость атаки для злоумышленника, физически «неубиваемых» серверов не существует.

2. Атака на прикладном уровне: заблуждения о защите от L7 CC-атак

Вебмастера часто спрашивают: «Дата-центр фильтрует 100 Гбит/с, почему же сервер падает от CC-атаки в несколько десятков Мбит/с?»

Реальность такова: топовое оборудование вроде Arbor обладает мощными средствами защиты на уровне L7 (HTTP/HTTPS), включая JS-челленджи и анализ цифровых отпечатков. Однако! IDC-провайдеры по умолчанию не включают тонкие правила фильтрации L7 для дешёвых общих VPS, чтобы избежать блокировки легитимных пользователей.

Поэтому, когда атакующий использует десятки тысяч реальных прокси-IP для массовых запросов к базе данных вашего WordPress, аппаратный уровень просто пропускает этот трафик. Процессор вашего VPS за секунды загружается на 100% легитимными запросами, что приводит к полному зависанию сервера.

Гайд vps1111: как избежать ошибок и построить финальную архитектуру защиты

Чтобы выжить в конкурентной среде 2026 года, слепой веры в железо одного дата-центра недостаточно. Настоящие инженеры используют «многоуровневую защиту и гибридные архитектуры».

💡 Практические советы vps1111 по построению защиты:

- Лучшая практика хостинга (архитектура со скрытым исходным IP): Никогда не позволяйте пользователям обращаться напрямую к реальному IP защищённого сервера! Стандартная схема: арендуйте VPS в дата-центре Cera (Лос-Анджелес) в качестве бэкенд-источника (для поглощения L4-трафика и обеспечения качественных маршрутов); на фронтенд установите Cloudflare (CF), чей мощный WAF возьмёт на себя все L7 CC-атаки.

- ⚠️ Критическая ошибка в настройке фаервола: Подключение CF — это ещё не всё! В системном фаерволе исходного сервера Cera (например, iptables) вы обязаны разрешить доступ к портам 80/443 только с официальных IP-диапазонов Cloudflare, а все остальные внешние запросы — отбрасывать. Иначе атакующий обойдёт CF и ударит напрямую по вашему исходному IP, мгновенно обрушив всю архитектуру.

- Выбирайте дата-центр под аудиторию: Если ваша аудитория находится в Европе или США, дешёвые серверы с защитой Voxility — отличный выбор по соотношению цена/качество. Но если трафик идёт из удалённых регионов, обязательно выбирайте серверы с локальной очисткой вроде Cera, чтобы избежать потерь клиентов из-за межконтинентальных задержек.

❓ FAQ: ответы на частые вопросы по защите от атак

Q1: В чём ключевое отличие высокозащищённого VPS от обычного?

A: Обычный VPS полагается только на программный фаервол внутри ОС. При атаке, превышающей физический лимит сетевой карты (например, 1 Гбит/с), сервер мгновенно зависает и теряет связь. Высокозащищённый VPS использует дорогостоящее аппаратное оборудование для очистки на уровне магистральной сети дата-центра (например, Arbor/Radware), которое отсекает и отбрасывает вредоносные пакеты ещё до того, как они достигнут вашего сервера.

Q2: Мой защищённый IP попал в блэкхолинг. Как быстро его разблокировать?

A: Механизм блэкхолинга контролируется вышестоящим интернет-провайдером (ISP). Обычно система автоматически снимает блокировку через 2–24 часа после прекращения атаки. Некоторые продвинутые дата-центры позволяют вручную запросить «мгновенную разблокировку» через панель управления (после подтверждения остановки атаки). Если ваш бизнес критически важен, единственный быстрый способ спасения — использовать DNS для оперативного переключения домена на новый IP резервного сервера.

Q3: Что лучше для защиты от CC-атак: высокозащищённый VPS или Cloudflare?

A: Аппаратный уровень защищённого VPS оптимизирован для фильтрации масштабных атак на уровнях L3/L4 (например, SYN Flood). В то же время прикладной WAF Cloudflare исключительно эффективен против вредоносных L7 CC-запросов. Оптимальное решение всегда строится на многоуровневой архитектуре: «Cloudflare на фронтенде блокирует L7 + защищённый VPS на бэкенде страхует L4».