핵심 요약: 2026년, 치열한 경쟁과 악의적인 공격이 난무하는 웹 호스팅 시장에서 ‘절대 뚫리지 않는’ 고방어 VPS를 찾는 것은 초보자의 전형적인 실수다. 본 글에서는 현재 글로벌 시장에서 가장 널리 쓰이는 두 가지 하드웨어 트래픽 클리닝 아키텍처인 Voxility와 CeraNetworks(Cera)의 실제 작동 원리와 라우팅 취약점을 기술적으로 파헤친다. 또한 고방어 서버를 구매해도 왜 마비되는지 밝히고, Cloudflare와 오리진 IP 은닉을 결합한 2026년 극객용 최종 계층형 방어 SOP를 제공한다.

솔직히 말해, 사이트가 조금만 성장해도 DDoS와 CC 공격은 피 냄새를 맡은 상어처럼 반드시 찾아온다.

이때 많은 초보 관리자는 당황하며 소위 ‘고방어 VPS’나 ‘절대 마비되지 않는 웹 호스팅 신기’를 찾아 헤맨다. 호스팅 업체 페이지에는 ‘500G 방어’, ‘1Tbps 즉시 해제’ 같은 문구가 버젓이 적혀 있어 매우 위협적으로 보인다.

하지만 서버 기반 아키텍처를 수년간 다뤄온 베테랑으로서, 오늘은 냉정하게 물을 끼얹고 매우 잔인한 결론을 내리겠다: 네트워크 공방의 세계에서 ‘절대 뚫리지 않는’ 서버는 존재하지 않는다. 방어의 본질은 언제나 방어자와 공격자 사이의 냉혹한 ‘비용 소모전’이다.

2026년 중소 규모 웹 호스팅 해외 진출 시장에서 기반 하드웨어 클리닝 게이트웨이로 가장 널리 쓰이는 두 거인은 단연 Voxility와 CeraNetworks (Cera)다. 오늘은 업체의 마케팅 허구를 걷어내고, 이 두 하드웨어 방어 체계의 실제 기반 작동 원리를 심층 분석해 고방어 서버가 왜 여전히 마비되는지, 그리고 진정한 극객이 어떻게 방어 아키텍처를 구축하는지 밝힌다.

인지 전환: 고방어 VPS의 기반 클리닝 로직은 무엇인가?

많은 초보자가 빠지는 오해가 있다. ‘고방어’란 서버 내부에 강력한 소프트웨어 방화벽(예: iptables 규칙 풀가동)을 설치하는 것이라고 믿는 것이다.

근본적인 진실은 이렇다: 소프트웨어 방화벽은 소규모 공격만 막을 수 있다. 수 Gbps 규모의 SYN 공격이나 소규모 CC 공격에는 서버 내부의 UFW나 iptables가 효과적으로 차단한다. 하지만 수십~수백 Gbps의 악성 트래픽이 홍수처럼 밀려오면, 물리 NIC는 1/1000초 만에 순식간에 포화 상태가 되어 완전히 마비된다. 소프트웨어 방화벽은 데이터 패킷을 처리할 기회조차 얻지 못한다.

진정한 대용량 트래픽 방어는 모두 ‘데이터 센터의 상위 백본 네트워크(하드웨어 계층)’에서 처리된다. 표준 워크플로는 ‘BGP 트래픽 리다이렉션 및 클리닝 (BGP Flow Specification & Scrubbing)’이라 불린다:

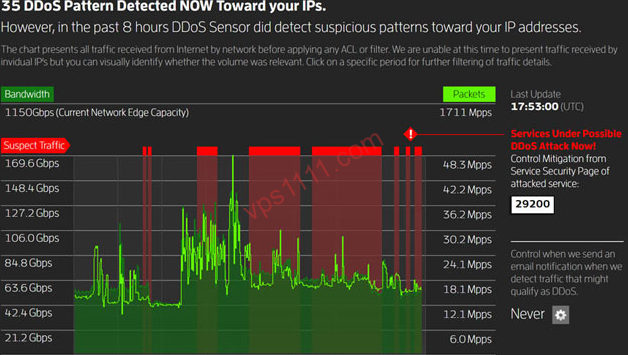

- 감지 및 리다이렉션: 데이터 센터의 엣지 라우터가 대상 IP로 향하는 비정상적인 대용량 트래픽을 감지하면 즉시 BGP 라우팅 프로토콜을 이용해 해당 트래픽을 ‘하드웨어 클리닝 센터’로 강제 우회시킨다.

- 분리 및 클리닝: 클리닝 센터에는 Arbor Networks, Radware 등 글로벌 최상위 하드웨어 디도스 방어 장비가 배치된다. 이 장비들은 체처럼 작동해 악성 UDP/SYN 트래픽을 걸러낸다.

- 재주입(정상 트래픽): 정화 작업이 완료되면 실제 사용자의 정상적인 TCP 웹 요청 트래픽만 남고, 이를 깨끗한 터널을 통해 다시 VPS로 주입한다.

이 로직을 이해했다면, 이제 업계 벤치마크인 Voxility와 Cera의 실제 기술 성능을 살펴보자.

Voxility: 거대하고 다재다능한 ‘중장갑’, 그리고 라우팅 취약점

BuyVM이나 HostHatch 같은 업체의 유럽 또는 북미 서버를 구매한 적이 있다면 Voxility라는 단어를 자주 접했을 것이다. Voxility는 글로벌 IaaS 제공사이자 최상위 트래픽 클리닝 센터로, 총 클리닝 용량이 수 Tbps에 달한다.

1. Voxility의 하드웨어 방어 원리: BGP 트래픽 리다이렉션 및 분산 클리닝

VPS가 초대용량 트래픽 공격을 받으면 Voxility의 엣지 게이트웨이가 작동한다. 방어 로직은 분산 처리다: 막대한 대역폭 리소스를 활용해 악성 공격 트래픽을 전 세계에 분산된 클리닝 노드로 흡수해 필터링한 뒤, 정화된 트래픽만 오리진 서버로 전달한다.

2. Voxility의 지역 라우팅 취약점: 공격 시 ‘대륙 간 스케줄링’ 리스크

많은 관리자가 ‘공격만 받으면 렉이 걸린다’고 불평하는 근본 원인은 클리닝 시의 라우팅 스케줄링 메커니즘에 있다.

정상 상태에서는 로스앤젤레스 데이터 센터를 구매했다면, 공격 트래픽이 Voxility의 북미 로컬 노드(예: LA, 워싱턴)에서 우선적으로 클리닝된다. 하지만! 공격 트래픽이 극도로 커져 북미 클리닝 노드가 과부하 상태에 빠지면, Voxility의 라우팅 정책은 초과 트래픽을 처리 능력이 가장 큰 유럽 핵심 노드(예: 프랑크푸르트, 런던)로 강제 스케줄링한다.

한국 및 아시아 지역 방문자에게 이는 데이터 패킷이 태평양을 건너 미국으로 갔다가, 다시 대서양을 건너 유럽에서 클리닝된 후 최종적으로 미국으로 회송됨을 의미한다. 이로 인해 평소 Ping 160ms가, 초대형 공격 발생 시 350ms 이상으로 급증하거나 심각한 패킷 손실이 발생한다. 서버는 살아있지만 지역 사용자 경험은 극도로 나빠진다.

CeraNetworks (Cera): 아시아/한국 관리자를 위한 ‘로스앤젤레스 직결 수호자’

Voxility가 글로벌 범위의 중장갑이라면, CeraNetworks는 아시아/한국 해외 진출 비즈니스에 특화된 ‘정예 근위대’라 할 수 있다.

1. Cera의 하드웨어 방어 원리: 최상위 장비와 지역 최적화 라우팅의 융합

Cera는 ‘로컬 하드웨어 방어 + 정밀 필터링’을 핵심으로 한다. 데이터 센터 입구에는 Arbor Networks, Radware 등 글로벌 최상위 클리닝 하드웨어가 직렬로 배치되며, 방화벽 규칙은 아시아/한국 해커들이 주로 사용하는 공격 패턴(예: 특정 변종 SYN 혼합 공격)에 맞춰 수년간 심층 튜닝되어 오탐률이 극히 낮다.

2. Cera의 핵심 경쟁력: 방어 임계치 내 ‘무감각 클리닝’

이것이 Cera가 가장 높은 가치를 지닌 이유다. Cera 고방어 VPS가 어떤 공격을 받든, 공격 트래픽이 구매한 방어 임계치(예: 50Gbps)를 초과하지 않는 한, 데이터 센터는 로스앤젤레스 로컬 하드웨어 클러스터에서 직접 클리닝을 완료하며 절대 유럽으로 우회하지 않는다.

클리닝 완료 후 트래픽은 여전히 KT(AS4766), LG U+(AS17858) 또는 글로벌 Tier-1 백본과 같은 프리미엄 로컬 피어링 경로를 통해 전송된다. 지역 방문자는 지연 시간 변동을 거의 체감하지 못하며, 진정한 ‘무감각 방어’를 실현한다.

Voxility와 Cera 핵심 실체 데이터 비교 (2026 최신 평가)

서버 선정에 도움이 되도록, 두 방어 체계의 핵심 지표를 아래 데이터 표로 정리했다:

‘무적 신화’ 붕괴: 고방어 VPS를 구매해도 왜 여전히 마비되는가?

많은 초보자가 거액을 들여 고방어를 구매했지만, 이틀 만에 사이트가 다시 다운된다. 아키텍트로서 이 안에 숨겨진 두 가지 치명적인 인지 사각지대를 명확히 짚어주겠다:

1. 비용 게임: 널 라우팅 (Blackhole)의 실제 트리거 조건

모든 방어에는 물리적 비용이 따른다. ’50G 방어’라고 표기된 VPS를 구매했다면, 공격이 50G 미만일 때 데이터 센터 하드웨어가 대신 클리닝해준다는 의미다.

만약 해커가 본심을 드러내 100G 트래픽을 직접 동원해 공격한다면?

데이터 센터의 다른 고객이 연루되지 않도록 보호하기 위해, 각 업체는 다른 전략을 취한다: 일부는 IP의 인바운드 대역폭을 일시적으로 제한하고, 일부는 고액의 초과 클리닝 요금을 부과한다. 가장 잔인한 최후의 방어책은 널 라우팅 (Null Route)이다. IP가 백본 라우팅 테이블에서 즉시 삭제되며, 대상 IP로 향하는 모든 데이터 패킷이 데이터 센터에 도달하기 전 버려진다. 당신은 ‘안전’해지지만, 동시에 완전히 단절된다. 고방어는 해커의 공격 비용만 높일 뿐, 물리적으로 ‘절대 뚫리지 않는’ 상태는 존재하지 않는다.

2. 압도적인 대응 수단: L7 애플리케이션 계층 CC 공격의 방어 오해

많은 관리자가 불평한다: “데이터 센터가 100G 트래픽을 방어하는데, 왜 수십 메가바이트의 CC 공격에 서버가 다운되는가?”

진실은 이렇다: Arbor 등 하이엔드 하드웨어는 실제로 강력한 L7 (HTTP/HTTPS) CC 방어 능력(JS 챌린지, 핑거프린트 인식 등)을 갖추고 있다. 하지만! IDC 업체는 정상 사용자의 합법적 요청을 오탐하는 것을 방지하기 위해, 저가형 공유 VPS에는 기본적으로 정밀한 L7 방어 규칙을 활성화하지 않는다.

따라서 해커가 수만 개의 실제 프록시 IP를 이용해 WordPress 데이터베이스 쿼리 인터페이스를 미친 듯이 새로고침하면, 기반 하드웨어는 이를 그대로 통과시킨다. VPS의 CPU는 몇 초 만에 실제 요청으로 인해 100% 부하에 시달리다 결국 충돌한다.

vps1111 극객 함정 회피 및 최종 방어 아키텍처 가이드

2026년 비즈니스 전쟁에서 생존하려면 특정 데이터 센터 하드웨어만 맹신해서는 안 된다. 진정한 전문가는 ‘계층형 방어와 하이브리드 아키텍처’를 구사한다.

💡 vps1111 고급 방어 함정 회피 실전 가이드:

- 웹 호스팅 모범 사례 (오리진 IP 은닉 아키텍처): 사용자가 고방어 서버의 실제 IP에 직접 접근하도록 절대 허용하지 마라! 표준 전략은 다음과 같다: 로스앤젤레스 Cera 데이터 센터의 VPS를 백엔드 오리진 서버로 구매(L4 트래픽 방어 및 프리미엄 로컬 회선 제공 담당)하고, 프론트엔드에 Cloudflare (CF)를 적용해 CF의 강력한 WAF 규칙으로 모든 L7 계층 CC 공격을 차단한다.

- ⚠️ 치명적인 방화벽 누락: CF 적용으로 끝이 아니다! Cera 오리진 서버의 시스템 방화벽(iptables 등)에서 Cloudflare 공식 IP 대역만 80/443 포트 접근을 허용하고, 기타 모든 외부 요청은 즉시 차단하도록 설정해야 한다. 그렇지 않으면 해커가 CF를 우회해 오리진 IP로 직접 CC 공격을 가하는 순간, 전체 아키텍처가 붕괴된다.

- 타겟 고객에 맞는 데이터 센터 선정: 방문자가 모두 해외 사용자라면 Voxility가 포함된 유럽 저가형 서버가 가성비 면에서 매우 뛰어나다. 하지만 방문자가 아시아/한국 지역이라면, 대륙 간 우회로 인한 고객 이탈을 방지하기 위해 Cera와 같은 로컬 직접 클리닝 프리미엄 회선 데이터 센터를 반드시 선택해야 한다.

❓ FAQ: 고빈도 방어 공격 Q&A 모음 (Featured Snippets)

Q1: 고방어 VPS와 일반 VPS의 핵심 차이점은 무엇인가?

A: 일반 VPS는 시스템 내 소프트웨어 방화벽에만 의존하므로, NIC 물리적 한계(예: 1Gbps)를 초과하는 공격을 받으면 즉시 충돌 및 단절된다. 반면 고방어 VPS는 데이터 센터 상위 백본 네트워크의 고가 하드웨어 클리닝 장비(Arbor/Radware 등)에 의존해, 트래픽이 서버에 도달하기 전 악성 데이터 패킷을 분리 및 폐기한다.

Q2: 고방어 IP가 널 라우팅에 걸렸을 때 빠르게 해제하는 방법은?

A: 블랙홀 메커니즘은 상위 통신사(ISP)가 제어한다. 일반적으로 공격 중단 후 2~24시간 내에 시스템이 자동으로 해제된다. 일부 고급 데이터 센터는 콘솔에서 ‘즉시 해제’를 수동으로 신청할 수 있다(공격 중단 검증 필요). 비즈니스가 매우 중요하다면 유일한 빠른 자구책은 DNS 해석을 활용해 도메인을 대기 재해 복구 서버의 새 IP로 신속하게 전환하는 것이다.

Q3: CC 공격 방어, 고방어 VPS와 Cloudflare 중 무엇을 선택해야 하는가?

A: 고방어 VPS의 기반 하드웨어는 L3/L4 계층의 초대용량 대역폭 공격(SYN Flood 등) 방어에 특화되어 있다. 반면 Cloudflare의 애플리케이션 계층 WAF는 L7 계층의 악성 CC 요청 차단에서 압도적인 성능을 보인다. 최적의 해답은 언제나 계층형 아키텍처다: “프론트엔드 Cloudflare로 L7 차단 + 백엔드 고방어 VPS로 L4 백업”.