Seamos realistas: para muchos administradores de sistemas, en el momento en que compran un servidor y apuntan un dominio a su IP pública, la máquina ya está en la mira de miles de scripts automatizados en todo el mundo.

En 2026, simplemente cambiar el puerto SSH o instalar un panel de control con interfaz visual ya no es suficiente. Si revisa el archivo /var/log/auth.log, seguramente verá una pantalla llena de intentos de inicio de sesión por fuerza bruta provenientes de diversos nodos globales. Incluso si deshabilita el acceso por contraseña, estas solicitudes concurrentes maliciosas siguen consumiendo el CPU de su servidor y el número de conexiones de red.

Para evitar que su servidor sea paralizado por escáneres o, peor aún, se convierta en una ‘máquina zombi’, hoy vamos directo al grano con una solución de defensa robusta: Instalación y Configuración Detallada de Fail2Ban.

Esta estrategia no solo intercepta con precisión los ataques de fuerza bruta al SSH, sino que también se integra profundamente con Nginx para defenderse de ataques CC (Challenge Collapsar) y ataques específicos contra WordPress. Ofrecemos conclusiones claras, datos técnicos y archivos de configuración listos para implementar.

Conceptos Fundamentales: La Lógica de Fail2Ban

En el entorno de la red pública, los escaneos maliciosos suelen dividirse en dos categorías:

- Escaneo de puertos y fuerza bruta al SSH: Los bots intentan constantemente acceder al puerto 22 (o el puerto configurado) las 24 horas del día utilizando diccionarios de contraseñas débiles.

- Vulnerabilidades Web y Escaneos CC: Dirigidos a aplicaciones como WordPress, escaneando frenéticamente

wp-login.phpo directorios de plugins sensibles para agotar los recursos de la base de datos con peticiones de alta frecuencia.

La lógica de Fail2Ban es sumamente eficiente: es esencialmente un Sistema de Prevención de Intrusiones (IPS) basado en registros. Monitorea en tiempo real varios archivos de log (SSH, Nginx, logs del sistema). Si detecta que una IP, dentro de un tiempo definido (findtime), supera el número permitido de reintentos (maxretry), Fail2Ban invoca automáticamente al firewall del sistema (iptables, ufw o firewalld) para descartar (Drop) esa IP a nivel de red durante un periodo determinado (bantime).

Instalación Rápida y Gestión de Archivos

Ya sea que su VPS utilice Debian o Ubuntu, el proceso de instalación es sumamente sencillo.

1. Instalación en un comando

sudo apt update

sudo apt install fail2ban -y2. La regla de oro de la configuración

Tras la instalación, los archivos se encuentran en /etc/fail2ban/. El error más común de los principiantes es modificar directamente el archivo jail.conf.

La forma correcta de trabajar es: El sistema carga primero la configuración global en jail.conf y luego lee jail.local, de modo que los parámetros en este último sobrescriben a los del primero. Al actualizar el software en el futuro, jail.conf se reemplazará, pero su configuración en jail.local permanecerá intacta.

Por ello, el primer paso siempre es copiar el archivo original:

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local3. Editar la política global

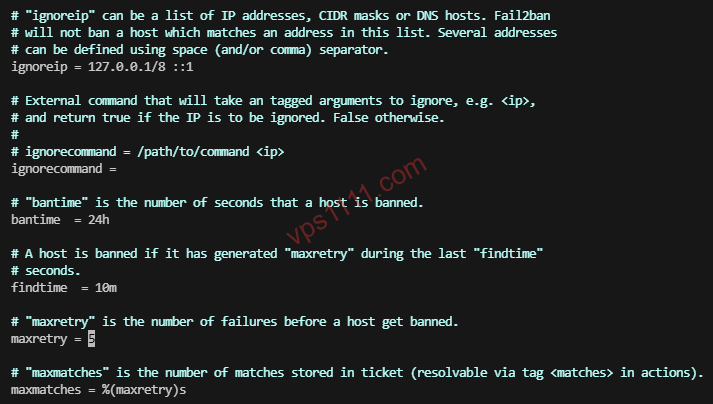

Abra /etc/fail2ban/jail.local con su editor favorito, busque el bloque [DEFAULT] y establezca su línea base de seguridad:

ignoreip = 127.0.0.1/8 ::1 SU_IP_LOCAL(Lista blanca para evitar bloqueos accidentales, muy importante).bantime = 24h(Tiempo de castigo).findtime = 10m(Ventana estadística).maxretry = 3(Intentos permitidos).

Práctica Avanzada 1: Combo de Defensa Definitivo para SSH

Existe el mito de que ‘si uso llaves SSH en lugar de contraseña, no necesito Fail2Ban’. Esto es peligroso. Aunque use llaves, los scripts maliciosos seguirán intentando conexiones TCP, llenando su auth.log y haciendo que el servicio SSH consuma recursos procesando esos apretones de manos (handshakes).

El combo de defensa definitiva es: Cambiar el puerto SSH + Deshabilitar login de Root + Usar llaves SSH + Fail2Ban como respaldo. Las tres primeras reducen el 99% de los intentos exitosos, y Fail2Ban descarta el resto de peticiones maliciosas a nivel de red.

Active el módulo [sshd] en su archivo:

[sshd]

enabled = true

port = 2222 # Asegúrese de que coincida con su puerto SSH actual

logpath = %(sshd_log)s

backend = %(sshd_backend)s

maxretry = 3Práctica Avanzada 2: Protección para WordPress

Para frenar ataques a wp-login.php y ataques XML-RPC, las versiones modernas de Fail2Ban ya incluyen reglas de filtrado predefinidas. No es necesario escribir expresiones regulares desde cero.

Solo tiene que añadir al final de su jail.local:

[wordpress]

enabled = true

port = http,https

filter = wordpress # Llama a la regla incorporada\logpath = /var/log/nginx/access.log # Verifique que la ruta sea correcta según su entorno

maxretry = 5

findtime = 10m

bantime = 24hPráctica Avanzada 3: Defensa contra Ataques CC en Nginx

Esto es algo que muchos tutoriales omiten. Los ataques CC utilizan bots para simular usuarios reales y saturar el PHP y la base de datos. Combinando el módulo limit_req de Nginx con Fail2Ban, obtendrá una defensa perfecta.

1. Bloqueo de peticiones de alta frecuencia

[nginx-limit-req]

enabled = true

port = http,https

filter = nginx-limit-req

logpath = /var/log/nginx/error.log

findtime = 1m

maxretry = 10

bantime = 24h2. Bloqueo de escáneres de vulnerabilidades 404

Los hackers suelen buscar directorios sensibles (como .env o backup.zip), generando errores 404 constantes. Actívelo así:

[nginx-botsearch]

enabled = true

port = http,https

filter = nginx-botsearch

logpath = /var/log/nginx/access.log

maxretry = 3Después de configurar, reinicie el servicio con sudo systemctl restart fail2ban. Puede verificar el estado con sudo fail2ban-client status.

💡 Consejos para evitar errores:

- Cuidado con el bloqueo permanente (bantime = -1): Muchos usuarios configuran esto para sentir mayor seguridad. Sin embargo, esto puede generar cadenas de firewall extremadamente largas que dificultan el diagnóstico de problemas si usted mismo queda bloqueado. Un rango de 24 a 48 horas suele ser suficiente para que los bots desistan por el alto costo de operación.

- Arquitectura de Defensa por Capas: Fail2Ban opera a nivel de aplicación en el kernel. Si recibe un ataque DDoS masivo de cientos de Gbps, Fail2Ban no podrá detenerlo (su tarjeta de red se saturará). La estrategia correcta es elegir un centro de datos que ofrezca mitigación de DDoS a nivel de red (redes troncales de calidad) y usar Fail2Ban para la interceptación precisa de ataques de aplicación como fuerza bruta y CC.

Si aplica este conjunto de medidas en su servidor, su infraestructura de seguridad estará muy por encima de la gran mayoría de servidores que operan sin protección en la red hoy en día.