核心摘要:在 2026 年,在这个到处都是同行互打、恶意竞争的建站圈子里,寻找所谓“无视打死”的高防 VPS 是新手的通病。本文将硬核拆解当前全球最主流的两大底层硬件清洗架构——Voxility 与 CeraNetworks (Cera) 的真实运作原理与路由软肋。同时,揭秘为什么买了高防依然会被打瘫,并提供结合 Cloudflare 与源站隐藏的 2026 极客终极分层防御 SOP。

老实说,只要你的网站稍微有了点起色,DDoS 和 CC 攻击绝对会像闻到血腥味的鲨鱼一样如约而至。

这个时候,很多新手站长就会病急乱投医,到处寻找所谓的“高防 VPS”、“无视打死的建站神机”。商家页面上动辄标着“500G 防御”、“1Tbps 秒解”,看起来极其唬人。

但作为在服务器底层架构摸爬滚打多年的老鸟,今天我必须给你泼一盆冷水,并直接给出一个极其残酷的结论:在网络攻防的世界里,绝对没有“打不动”的机器。防御的本质,永远是防守方与攻击方之间赤裸裸的“成本消耗战”。

在 2026 年的中小站长海外建站市场中,底层硬件清洗网关应用最广泛的两大巨头莫过于 Voxility 和 CeraNetworks (Cera)。今天,我们就扒掉商家的营销外衣,深度拆解这两大硬件防御体系的底层真实运作原理,告诉你为什么高防机器依然会被打瘫,以及真正的极客是如何构建防御架构的。

认知破局:高防御 VPS 的底层清洗逻辑是什么?

很多小白有一个认知误区:以为“高防”就是在服务器里装个极强的软件防火墙(如 iptables 规则拉满)。

底层真相是:软件防火墙只防得住小打小闹。 对于几 Gbps 的 SYN 攻击或小规模 CC 攻击,服务器内部的 UFW、iptables 确实能有效拦截。但当几十甚至几百 Gbps 的恶意流量像洪水一样涌来时,你的物理网卡在千分之一秒内就会被瞬间塞满而彻底瘫痪,软件防火墙根本连处理数据包的机会都没有。

真正的大流量防御,全部是在“机房的上层骨干网络(硬件层)”完成的。 它的标准工作流被称为 “BGP 流量牵引与清洗 (BGP Flow Specification & Scrubbing)”:

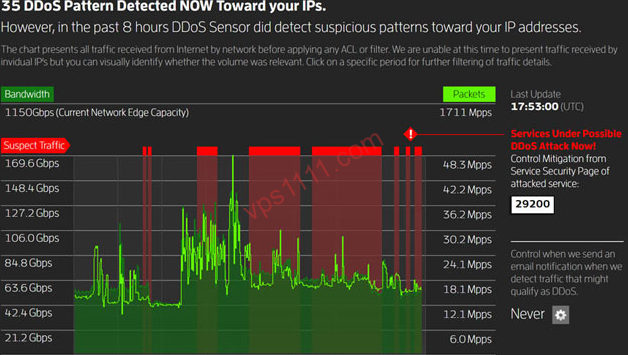

- 监测与牵引: 机房的边界路由器一旦监测到流向你 IP 的异常大流量,会立刻利用 BGP 路由协议,将你的流量强制牵引到“硬件清洗中心”。

- 剥离与清洗: 清洗中心里部署着 Arbor Networks、Radware 等国际顶级的硬件抗 D 设备。这些硬件会像筛子一样,把恶意的 UDP/SYN 脏流量丢弃。

- 回注(正常访问): 洗干净后,只剩下真正用户的正常 TCP 网页请求流量,再通过干净的隧道重新注入回你的 VPS 里。

了解了这个逻辑,我们再来看 Voxility 和 Cera 这两个行业标杆的真实技术表现。

Voxility:庞大全能的“重装甲”,以及它的路由软肋

如果你买过诸如 BuyVM、HostHatch 等商家的欧洲或北美机器,你一定会经常看到 Voxility 这个词。Voxility 是一个全球性的 IaaS 提供商和顶级流量清洗中心,其总清洗容量高达数 Tbps。

1. Voxility 的硬件防御原理:BGP 流量牵引与分布式清洗

当你的 VPS 遭到超大流量攻击时,Voxility 的边界网关会被触发。它的防御逻辑是分布式消化:利用庞大的带宽储备,将恶意的攻击流量吸入其遍布全球的清洗节点中进行过滤,洗干净后再回送给源站。

2. Voxility 的对华路由软肋:遇袭时的“跨洲调度”风险

很多站长吐槽“一被打就卡死”,根本原因在于清洗时的路由调度机制。

在常态下,如果你买的是洛杉矶机房,攻击流量会优先在 Voxility 的北美本地节点(如洛杉矶、华盛顿)清洗。但是! 一旦攻击流量极其巨大,导致北美清洗节点过载,Voxility 的路由策略会将多余的流量强制调度到其承载力最大的欧洲核心节点(如法兰克福、伦敦)进行清洗。

对于中国大陆的访客来说,这意味着数据包要先横跨太平洋去美国,再横跨大西洋去欧洲清洗,最后再送回美国。这会导致:平时 Ping 值 160ms,一旦遭遇超大攻击,Ping 值瞬间飙升到 350ms 以上甚至严重丢包。机器没死,但国内体验极差。

CeraNetworks (Cera):国内站长的“洛杉矶直连守护神”

如果说 Voxility 是全球范围的重型装甲,那 CeraNetworks 就是专门为中国出海业务量身定制的“精锐近卫军”。

1. Cera 的硬件防御原理:顶级设备融合中国优化路由

Cera 主打的是“本地硬抗 + 精准过滤”。机房入口处串联了 Arbor Networks、Radware 等国际顶级清洗硬件,并且其防火墙规则针对中国黑客群体常使用的攻击手段(如特定变种的 SYN 混合攻击)进行了长年的深度调优,误杀率极低。

2. Cera 的核心护城河:防御阈值内的“无感清洗”

这是 Cera 最值钱的地方。无论你的 Cera 高防 VPS 遭遇何种攻击,只要攻击流量没有超过你购买的防御阈值(比如 50Gbps),机房都会在洛杉矶本地硬件集群完成直洗,绝不绕路欧洲。

清洗完毕后,流量依然走 AS4837、CN2 GIA 或 CMIN2 等优质对华骨干网回国。国内访客几乎感觉不到任何延迟波动,做到了真正的“无感防御”。

Voxility 与 Cera 核心实体数据对比(2026 最新评估)

为了方便大家选型,我将这两大防御体系的核心指标整理成了下方的数据表:

“无敌神话”破灭:为什么买了高防 VPS 依然会被打瘫?

很多新手花了重金买了高防,结果没两天网站还是挂了。作为架构师,我必须给你点透这里面的两大致命认知盲区:

1. 成本博弈:路由黑洞 (Blackhole) 的真实触发条件

任何防御都是有物理成本的。当你买了一台标称“50G 防御”的 VPS,意味着攻击小于 50G 时,机房硬件帮你洗。

如果黑客发狠,直接调动 100G 流量打你呢?

为了保护数据中心的其他客户不被连累,不同厂商会采取不同策略:有的会临时限制你 IP 的入网带宽,有的收取高额超量清洗费。而最残酷的兜底策略是 路由黑洞 (Null Route)。你的 IP 会被直接从骨干网路由表中抹除,所有发向你 IP 的数据包在到达机房前就被丢弃。你“安全”了,但也彻底断网了。高防只是拉高了黑客的攻击成本,并不存在物理上的“绝对打不死”。

2. 降维打击:L7 应用层 CC 攻击的防御误区

很多站长抱怨:“机房防了 100G 的流量,为什么几十兆的 CC 攻击就把我服务器干趴了?”

真相是:Arbor 等高端硬件其实具备极强的 L7 (HTTP/HTTPS) CC 防护能力(如 JS 挑战、指纹识别)。 但是!IDC 厂商为了避免误杀正常用户的合法请求,默认不会为廉价的共享 VPS 开启精细化的 L7 防御规则。

因此,当黑客用几万个真实代理 IP,疯狂刷新你 WordPress 的数据库查询接口时,底层硬件直接放行。你的 VPS 的 CPU 会在几秒钟内被真实请求榨干至 100% 负载,最终死机。

vps1111 极客避坑与终极防御架构指南

要想在 2026 年的商战中活下来,单纯迷信某一个机房的硬件是不够的。真正的专家,玩的是“分层防御与混合架构”。

💡 vps1111 高阶防御避坑实操:

- 建站最佳实践(源 IP 隐匿架构): 绝对不要让用户直接访问高防机器的真实 IP!标准打法是:购买一台洛杉矶 Cera 机房的 VPS 作为后端源站(负责硬抗 L4 流量和提供优质回国线路);前端套上 Cloudflare (CF),利用 CF 强大的 WAF 规则吃掉所有 L7 层 CC 攻击。

- ⚠️ 致命的防火墙遗漏: 套了 CF 还没完!你必须在 Cera 源站的系统防火墙(如 iptables)中,设置仅放行 Cloudflare 的官方 IP 段访问 80/443 端口,直接丢弃所有其他外部请求。 否则黑客只需绕过 CF 直接向你的源 IP 发起 CC 攻击,整套架构瞬间崩溃。

- 认清业务受众选机房: 如果你的访客全是老外,买附赠 Voxility 的欧洲低价机器性价比极高;但如果访客在国内,请务必选择 Cera 这种本地直洗的优质线路机房,避免跨洲绕路带来的客户流失。

❓ FAQ:高频防攻击问答精选 (Featured Snippets)

Q1:高防 VPS 和普通 VPS 的核心区别是什么?

A:普通 VPS 仅依赖系统内的软件防火墙,面对超过网卡物理上限(如 1Gbps)的攻击会直接死机断网;高防 VPS 则依托于机房上层骨干网的昂贵硬件清洗设备(如 Arbor/Radware),能在流量到达你的机器前剥离并丢弃恶意数据包。

Q2:我的高防 IP 被打进路由黑洞了,怎么快速解封?

A:黑洞机制由上层运营商(ISP)控制。通常在攻击停止后的 2 到 24 小时内系统会自动解封。部分高级机房支持在控制台手动申请“秒解”(需验证攻击已停止)。如果业务极其重要,唯一的快速自救方法是:利用 DNS 解析,将域名迅速切换到备用灾备服务器的新 IP。

Q3:防 CC 攻击,是用高防 VPS 还是用 Cloudflare?

A:高防 VPS 的底层硬件擅长防御 L3/L4 的超大流量带宽攻击(如 SYN Flood);而 Cloudflare 的应用层 WAF 极度擅长拦截 L7 的恶意 CC 请求。最优解永远是分层架构:“前端 Cloudflare 拦截 L7 + 后端高防 VPS 兜底 L4”。