Resumo: Em 2026, acessar seus serviços auto-hospedados diretamente via

IP:portadeixa sua infraestrutura exposta a varreduras e ataques automatizados. Este guia técnico detalha a implantação do Nginx Proxy Manager (NPM) via Docker Compose. Desde a escolha do hardware para evitar erros de memória (OOM) e o mapeamento correto da rede interna para evitar erros 502, até a renovação automática de certificados SSL curinga do Cloudflare, você aprenderá a gerenciar todos os seus serviços web de forma visual e profissional.

Sinceramente, essa ferramenta de proxy reverso é essencial no meu dia a dia para hospedagem de sites e configuração de Docker. Em 2026, continuar acessando seus serviços auto-hospedados (como painéis de automação, gerenciadores de armazenamento ou ferramentas de monitoramento) usando o formato IP:porta (ex: 192.168.1.1:8080) não só parece amador, como também deixa sua infraestrutura completamente exposta na internet pública, vulnerável a scripts automatizados de varredura e força bruta.

Como um geek veterano no ecossistema VPS, vou apresentar a solução definitiva: Nginx Proxy Manager (NPM). Ele centraliza todos os seus serviços dispersos nas portas padrão 80 e 443, atribui subdomínios organizados e gerencia automaticamente a renovação de certificados SSL Let’s Encrypt. Este guia prático e direto vai te levar do zero à configuração avançada de segurança.

🧠 Por que o NPM é a Escolha Obrigatória para Hospedagem de Sites em 2026?

Antigamente, para rodar um blog WordPress e um NextCloud na mesma máquina, você precisava escrever manualmente configurações complexas do Nginx (nginx.conf). Um único ponto e vírgula esquecido derrubava todo o serviço, gerando o temido erro 502 Bad Gateway.

A essência de um proxy reverso funciona como um “gerente de tráfego” inteligente. Todas as requisições externas chegam primeiro às portas 80 ou 443. O sistema então analisa o domínio solicitado (ex: blog.vps1111.com) e encaminha o tráfego para o serviço interno correto, que roda em uma porta oculta.

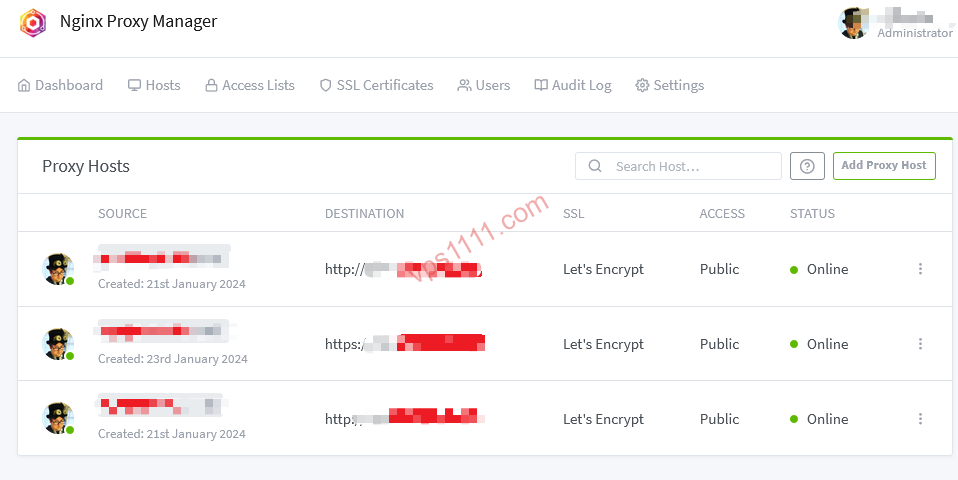

O grande diferencial do Nginx Proxy Manager é sua interface web visual e intuitiva. Sem escrever uma única linha de configuração, basta clicar no painel, inserir o domínio e a porta de destino. O sistema gera automaticamente as regras otimizadas do Nginx e solicita o certificado SSL. Para o geek que busca eficiência, é uma vantagem decisiva.

🖥️ Escolha de Hardware: Qual Configuração de VPS é Ideal para o NPM?

O NPM é extremamente leve (consome cerca de 100MB de RAM em repouso), mas como você provavelmente rodará vários contêineres Docker na mesma máquina, é crucial evitar o erro de “falta de memória (OOM)”. Abaixo, listo a configuração base ideal para um servidor “All-in-One” em 2026:

🛠️ Guia Geek: Implantando o NPM via Docker Compose (Versão Segura)

Em 2026, o padrão ouro para implantação de aplicações modernas é o Docker Compose V2.

1. Instale o Ambiente Docker Oficial

Conecte via SSH a um sistema Debian/Ubuntu limpo e execute o script oficial de instalação (sem parâmetros desnecessários):

curl -fsSL https://get.docker.com | sudo sh2. Crie o Diretório de Trabalho e o Arquivo de Configuração

mkdir -p /opt/npm && cd /opt/npm

nano compose.yaml⚠️ Aviso Crítico de Segurança: Muitos tutoriais antigos mapeiam a porta de administração 81 do NPM diretamente para 0.0.0.0:81. Isso expõe seu painel à internet pública, tornando-o vulnerável a varreduras e ataques de força bruta!

A abordagem geek correta é vincular a porta 81 ao endereço de loopback local 127.0.0.1 ou, posteriormente, usar a Access List do NPM para restringir o acesso a um domínio específico e a uma lista de IPs confiáveis.

Copie o código abaixo, já adaptado para a especificação Compose V2 (observe que o campo version foi descontinuado):

services:

app:

image: 'jc21/nginx-proxy-manager:latest'

container_name: nginx-proxy-manager

restart: unless-stopped

ports:

# Entrada principal de tráfego HTTP e HTTPS, deve ficar aberta globalmente

- '80:80'

- '443:443'

# Porta do painel administrativo. Recomenda-se mapear apenas localmente e acessar via túnel SSH ou domínio proxy

- '127.0.0.1:81:81'

volumes:

- ./data:/data

- ./letsencrypt:/etc/letsencrypt3. Inicie o Serviço

docker compose up -dApós a inicialização, se você for iniciante e não souber configurar o encaminhamento de porta via SSH, pode alterar temporariamente 127.0.0.1:81:81 para 81:81 para iniciar. No entanto, assim que configurar o domínio dedicado para o painel e ativar o Force SSL, acesse a Access List no painel do NPM e restrinja o acesso exclusivamente ao seu IP real!

- Usuário padrão:

admin@example.com - Senha padrão:

changeme(O sistema exigirá a alteração no primeiro acesso. Defina uma senha forte com mais de 12 caracteres.)

🔄 Fluxo de Trabalho Principal: Como Configurar o Proxy Reverso e Evitar o Erro 502

Suponha que você tenha um site WordPress rodando na porta 8080 do seu VPS. Agora, você quer acessá-lo via blog.vps1111.com com o cadeado de segurança (HTTPS) ativado.

Passo 1: Configuração de DNS e Atenção ao Cloudflare

No Cloudflare, adicione um registro A apontando blog para o IP público do seu VPS.

⚠️ Dica Crucial: Durante a fase inicial de solicitação do certificado, desative o proxy do Cloudflare (o ícone de nuvem laranja) e deixe apenas como “DNS Only”. Se você mantiver o proxy ativo com o modo de criptografia “Full (Strict)” enquanto o NPM ainda não tem o certificado configurado, o Cloudflare bloqueará a conexão de origem, gerando os erros clássicos 522 ou 521.

Passo 2: Adicione um Proxy Host no Painel do NPM

- Clique em

Hosts->Proxy Hosts->Add Proxy Host. - Domain Names: Insira

blog.vps1111.com. - Forward Hostname / IP (Guia para Evitar 502):

- Erro comum: Usar o gateway padrão

172.17.0.1(muda ao reiniciar a rede Docker, causando 502) ou o IP público (faz o tráfego dar uma volta desnecessária pela internet). - Solução Geek 1: Se o WP e o NPM estiverem na mesma rede do Compose, use diretamente o nome do contêiner (ex:

wordpress). - Solução 2: Se o WP estiver rodando diretamente na porta 8080 do host, use

host.docker.internal(requer suporte do Docker) ou executeip addr show docker0para encontrar o IP real da ponte interna. - Atenção: O serviço proxyado (como seu WP) deve estar escutando em

0.0.0.0:8080. Se ele estiver configurado apenas em127.0.0.1:8080, o contêiner do NPM não conseguirá acessá-lo, resultando em 100% de chance de erro 502 Bad Gateway!

- Erro comum: Usar o gateway padrão

- Forward Port: Insira

8080.

Passo 3: Solicite o Certificado SSL com Um Clique

Acesse a aba SSL no topo:

- Selecione Request a new SSL Certificate e marque Force SSL e HTTP/2 Support (essencial para melhorar a velocidade e o SEO).

- Insira um e-mail válido e clique em Save. Aguarde cerca de 15 segundos enquanto o NPM conclui a validação HTTP-01 e emite o certificado. Pronto, seu

https://blog.vps1111.comestá no ar com segurança!

🔐 Configuração Avançada: Validação DNS e Certificados Curinga (Wildcard)

O Let’s Encrypt impõe limites rigorosos: máximo de 50 certificados por semana por domínio registrado. Se você gerencia muitos subdomínios, a melhor solução é usar o DNS Challenge para solicitar um único certificado curinga (*.vps1111.com).

- No menu

SSL Certificatesdo NPM, clique emAdd Certificate. - Em Domain Names, insira

*.vps1111.comevps1111.com. - Marque

Use a DNS Challengee selecioneCloudflarecomo Provider. - ⚠️ Princípio do Menor Privilégio: O NPM solicitará um API Token do Cloudflare. Nunca use a Global Key! Crie um token personalizado no painel do CF com permissões restritas a: Zone -> DNS -> Edit, aplicadas apenas ao seu domínio alvo. Isso garante que, mesmo se o NPM for comprometido, seus outros domínios permanecerão seguros.

Com o certificado curinga, qualquer novo serviço interno que você adicionar poderá usar essa mesma credencial diretamente no menu suspenso de SSL, permitindo uma implantação instantânea!

❓ FAQ: Guia de Solução de Problemas Comuns do NPM (Featured Snippets)

Q1: Por que a solicitação do SSL falha ou retorna “Internal Error”?

A: Em 90% dos casos, a porta 80 do servidor está bloqueada! O mecanismo de validação HTTP-01 do Let’s Encrypt precisa acessar a porta 80 publicamente para baixar o arquivo de verificação. Verifique o grupo de segurança do seu provedor de nuvem (como AWS, Azure ou Google Cloud) e o firewall local ufw, garantindo que as portas 80 e 443 estejam abertas. Além disso, confirme que o proxy do Cloudflare está desativado durante a solicitação.

Q2: Meu certificado expirou. Por que o NPM não o renovou automaticamente?

A: O NPM usa o Certbot para renovação automática. Falhas geralmente ocorrem por: 1. O DNS do domínio não aponta mais para este servidor; 2. A porta 80 foi bloqueada por algum motivo; 3. Regras de WAF no Cloudflare estão bloqueando as requisições de validação.

Q3: Configurei o proxy para Home Assistant ou V2ray. A página abre, mas os dados não carregam?

A: Serviços que exigem conexões persistentes em tempo real dependem fortemente do protocolo WebSocket. Na página de detalhes do Proxy Host no NPM, marque obrigatoriamente a opção “Websockets Support”. Caso contrário, o Nginx bloqueará a conexão.

Q4: O que fazer ao ver o erro address already in use ao executar docker compose up -d?

A: Se o terminal exibir Ports are not available: listen tcp 0.0.0.0:80: bind: address already in use, outro serviço web já está usando a porta 80 (como Nginx, Apache ou cPanel instalados nativamente). Pare e remova o serviço antigo com systemctl stop nginx para liberar as portas 80 e 443 exclusivamente para o contêiner do NPM.