Kernaussage: Wenn deine selbst gehosteten Dienste im Jahr 2026 noch ungeschützt über

IP:Porterreichbar sind, sind sie ein leichtes Ziel für automatisierte Scans und Brute-Force-Angriffe. Dieser Hardcore-Leitfaden analysiert detailliert die Docker-Compose-Bereitstellung von Nginx Proxy Manager (NPM). Von der Auswahl einer OOM-sicheren Host-Maschine über die korrekte interne Netzwerkzuordnung zur Vermeidung von 502-Fehlern bis hin zu den Fallstricken bei der automatischen Verlängerung von Cloudflare-Wildcard-SSL-Zertifikaten – lerne Schritt für Schritt, wie du alle Webdienste visuell und elegant verwaltest.

Ganz offen: Dieses Reverse-Proxy-Tool nutze ich täglich für Webhosting und Docker-Basteln. Es ist eine unverzichtbare Standardkomponente in der VPS-Community. Im Jahr 2026 wirkt der Zugriff auf selbst gehostete Webdienste (wie Qinglong-Panel, Alist-Speicher oder Monitoring-Sonde) über das Format IP:Port (z. B. 192.168.1.1:8080) nicht nur unprofessionell, sondern ist im öffentlichen Internet faktisch ungeschützt und anfällig für automatisierte Netzwerkscans und Angriffe.

Als erfahrener Systemadministrator in der VPS-Szene präsentiere ich dir heute die ultimative Lösung: Nginx Proxy Manager (kurz NPM). Dieses Tool bündelt alle verstreuten Dienste sauber auf den Ports 80 und 443, ordnet ihnen strukturierte Subdomains zu und erneuert Let’s Encrypt SSL-Zertifikate vollautomatisch. Diese Hardcore-SOP-Anleitung führt dich von der grundlegenden Installation bis hin zum fortgeschrittenen Sicherheitsmanagement.

🧠 Paradigmenwechsel: Warum NPM 2026 die Pflichtwahl für Webhosting ist

In der traditionellen Webhosting-Ära erforderte der Betrieb eines WordPress-Blogs und einer NextCloud-Instanz auf einem Server das manuelle Schreiben komplexer Nginx-Konfigurationsdateien (nginx.conf). Ein einziges fehlendes Semikolon konnte den gesamten Dienst zum Absturz bringen und einen 502 Bad Gateway-Fehler auslösen.

Die Funktionsweise eines Reverse Proxy lässt sich am besten mit einem intelligenten Empfangsmanager vergleichen. Der gesamte externe Datenverkehr trifft zunächst auf Port 80 oder 443. Basierend auf der angeforderten Domain (z. B. blog.vps1111.com) leitet der Manager die Anfragen automatisch an die entsprechenden internen Dienste mit versteckten Ports weiter.

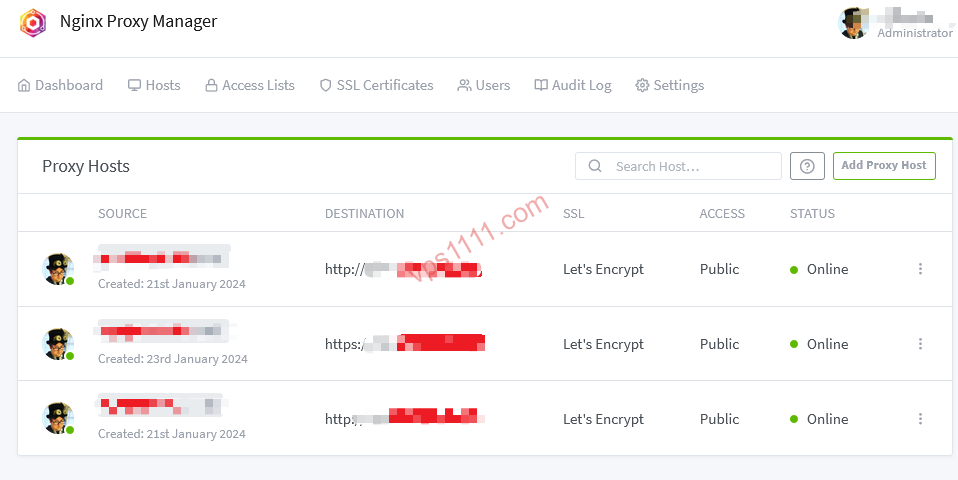

Der entscheidende Vorteil von Nginx Proxy Manager ist die minimalistische Web-GUI. Du musst keine einzige Nginx-Zeile mehr schreiben. Durch wenige Klicks im Webinterface, die Eingabe der Domain und des Zielports, generiert das Tool im Hintergrund optimale Nginx-Regeln und beantragt automatisch autoritative SSL-Zertifikate. Für effizienzorientierte Technik-Enthusiasten ist dies eine Überlegene Maßnahme.

🖥️ Hardware-Auswahl: Welche Serverkonfiguration ist für NPM geeignet?

NPM selbst ist äußerst ressourcenschonend (ca. 100 MB RAM im Leerlauf). Da ein Reverse Proxy jedoch meist mehrere Docker-Container verwaltet, ist eine ausreichende Hardwareausstattung entscheidend. Um Anfängerfehler wie „Out-of-Memory (OOM) und Prozessabbrüche“ zu vermeiden, findest du hier die empfohlenen VPS-Baseline-Konfigurationen und Anbieter für 2026 als „All-in-One“-Host:

🛠️ Praxisanleitung: NPM mit Docker Compose bereitstellen (Härtung gegen unbefugten Zugriff)

Im Jahr 2026 ist Docker Compose V2 der Industriestandard für moderne Anwendungsbereitstellungen.

1. Installation der offiziellen Docker-Umgebung

Stelle eine SSH-Verbindung zu einem frischen Debian/Ubuntu-System her und führe den offiziellen Installationsbefehl aus (vermeide unnötige Parameter):

curl -fsSL https://get.docker.com | sudo sh2. NPM-Arbeitsverzeichnis erstellen und Konfiguration anlegen

mkdir -p /opt/npm && cd /opt/npm

nano compose.yaml⚠️ Kritische Sicherheitswarnung: Viele veraltete Online-Tutorials mappen den NPM-Verwaltungsport 81 direkt auf 0.0.0.0:81. Dies macht das Admin-Interface öffentlich zugänglich und anfällig für automatisierte Angriffe!

Die professionelle Vorgehensweise: Binde Port 81 an die lokale Loopback-Adresse 127.0.0.1 oder schütze ihn später über die NPM Access List (Zugriffskontrollliste) mit einer Domain- und IP-Whitelist.

Kopiere den folgenden Code, der der Compose-V2-Spezifikation entspricht (Hinweis: Das version-Feld ist veraltet):

services:

app:

image: 'jc21/nginx-proxy-manager:latest'

container_name: nginx-proxy-manager

restart: unless-stopped

ports:

# HTTP- und HTTPS-Kerneingang, muss global offen sein

- '80:80'

- '443:443'

# Admin-Port, nur lokal mappen. Zugriff später via SSH-Tunnel oder Reverse-Proxy-Domain

- '127.0.0.1:81:81'

volumes:

- ./data:/data

- ./letsencrypt:/etc/letsencrypt3. Dienst starten

docker compose up -dNach dem Start kannst du, falls du mit SSH-Port-Forwarding nicht vertraut bist, vorübergehend 127.0.0.1:81:81 auf 81:81 ändern. Sobald du jedoch eine dedizierte Domain für das Backend konfiguriert und Force SSL aktiviert hast, musst du in der Access List des NPM-Adminpanels zwingend den Zugriff auf deine eigene IP-Adresse beschränken!

- Standardbenutzername:

admin@example.com - Standardpasswort:

changeme(Nach dem Login wird eine Änderung erzwungen. Verwende unbedingt ein starkes Passwort mit mindestens 12 Zeichen.)

🔄 Kern-Workflow: Webdienste elegant proxyen und 502-Fehler vermeiden

Angenommen, du betreibst eine neue WordPress-Instanz auf Port 8080 deines VPS. Ziel ist der Zugriff über blog.vps1111.com mit aktivierter HTTPS-Verschlüsselung.

Schritt 1: DNS-Konfiguration und Cloudflare-Fallstricke

Erstelle in Cloudflare einen A-Eintrag, der blog auf die öffentliche IP-Adresse deines VPS verweist.

⚠️ Wichtiger Hinweis: Deaktiviere während der ersten Zertifikatsanfrage über NPM unbedingt den Cloudflare-Proxy (die „gelbe Wolke“) und belasse es auf „DNS Only“. Wenn der Proxy aktiviert ist und Cloudflare auf „Full (Strict)“ steht, während NPM noch kein gültiges Zertifikat besitzt, blockiert Cloudflare die Origin-Anfragen. Dies führt zu den bekannten 522– oder 521-Fehlerkreisläufen!

Schritt 2: Proxy Host im NPM-Adminbereich hinzufügen

- Klicke auf

Hosts->Proxy Hosts->Add Proxy Host. - Domain Names: Gib

blog.vps1111.comein. - Forward Hostname / IP (Leitfaden zur Vermeidung von 502-Fehlern):

- Falsch: Standard-Gateway

172.17.0.1(ändert sich bei Docker-Neustart, führt zu 502) oder öffentliche IP (unnötiger Routing-Overhead). - Empfohlene Lösung 1: Wenn WP und NPM im selben Compose-Netzwerk laufen, gib direkt den Containernamen ein (z. B.

wordpress). - Empfohlene Lösung 2: Bei eigenständiger WP-Installation auf Host-Port 8080 nutze

host.docker.internal(erfordert Docker-Konfiguration) oder ermittle die interne Bridge-IP viaip addr show docker0. - Hinweis: Der zu proxyende Dienst (z. B. WP) muss auf

0.0.0.0:8080lauschen. Lauscht die Anwendung nur auf127.0.0.1:8080, kann der NPM-Container die lokale Loopback-Schnittstelle des Hosts nicht erreichen – dies führt garantiert zu einem 502 Bad Gateway!

- Falsch: Standard-Gateway

- Forward Port: Trage

8080ein.

Schritt 3: SSL-Zertifikat mit einem Klick beantragen

Wechsle zum SSL-Tab oben:

- Wähle Request a new SSL Certificate und aktiviere Force SSL sowie HTTP/2 Support (essenziell für SEO-Performance).

- Gib eine gültige E-Mail-Adresse ein und klicke auf Save. Nach ca. 15 Sekunden schließt NPM die HTTP-01-Validierung ab und stellt das Zertifikat aus. Deine Seite unter

https://blog.vps1111.comist nun live!

🔐 Fortgeschrittene Techniken: DNS-Validierung und Wildcard-Zertifikate

Let’s Encrypt unterliegt strengen Ratenlimits: Pro registrierter Domain werden maximal 50 Zertifikate pro Woche ausgegeben. Bei einer hohen Anzahl von Subdomains ist die optimale Lösung die Beantragung eines Wildcard-Zertifikats (*.vps1111.com) via DNS Challenge.

- Klicke im NPM-Menü

SSL CertificatesaufAdd Certificate. - Trage unter Domain Names

*.vps1111.comundvps1111.comein. - Aktiviere

Use a DNS Challengeund wähle als ProviderCloudflare. - ⚠️ Prinzip der geringsten Rechte: NPM fordert einen Cloudflare API Token. Verwende niemals den globalen API Key! Erstelle im CF-Dashboard ein benutzerdefiniertes Token mit der Berechtigung: Zone -> DNS -> Edit, beschränkt auf deine Zieldomain. Dies verhindert, dass Angreifer bei einem NPM-Kompromittierung andere Domains in deinem Konto übernehmen.

Mit einem Wildcard-Zertifikat kannst du bei der Bereitstellung neuer interner Dienste einfach dieses vorhandene Zertifikat aus dem SSL-Dropdown auswählen und so eine sofortige Inbetriebnahme gewährleisten.

❓ FAQ: Leitfaden zur Fehlerbehebung bei NPM (Featured Snippets)

F1: Warum erhalte ich beim SSL-Zertifikatsantrag ständig „Internal Error“ oder einen Fehler?

A: In 90 % der Fälle ist Port 80 auf dem Host nicht freigegeben. Der HTTP-01-Validierungsprozess von Let’s Encrypt erfordert den öffentlichen Zugriff auf Port 80, um die Validierungsdatei bereitzustellen. Prüfe deine Cloud-Firewall-Regeln (z. B. Alibaba Cloud/Tencent Cloud) und die lokale ufw-Konfiguration, um sicherzustellen, dass Ports 80 und 443 offen sind. Stelle zudem sicher, dass der Cloudflare-Proxy während des Antrags deaktiviert ist.

F2: Mein Zertifikat ist abgelaufen, warum hat NPM es nicht automatisch verlängert?

A: NPM enthält einen integrierten Certbot-Automatismus für die Verlängerung. Fehlerhafte Verlängerungen resultieren meist aus: 1. Die DNS-Einträge verweisen nicht mehr auf diesen Server. 2. Port 80 wurde auf dem Server blockiert. 3. Cloudflare-WAF-Regeln blockieren die Validierungsanfragen.

F3: Ich proxye Home Assistant oder ein V2ray-Panel. Die Seite lädt, aber Daten werden nicht aktualisiert?

A: Dienste mit Echtzeit-Dauerverbindungen sind stark auf das WebSocket-Protokoll angewiesen. Aktiviere unbedingt die Option „Websockets Support“ in den Proxy-Host-Details von NPM. Andernfalls werden persistente Verbindungen von Nginx unterbrochen.

F4: Wie behebe ich den Fehler address already in use beim Start von docker compose up -d?

A: Die Meldung Ports are not available: listen tcp 0.0.0.0:80: bind: address already in use bedeutet, dass ein anderer Webserver (z. B. native Nginx-, Apache- oder Plesk-Installation) Port 80 blockiert. Du musst den alten Dienst mit systemctl stop nginx stoppen und deinstallieren, um Ports 80 und 443 exklusiv für den NPM-Container freizugeben.