Resumo Principal: Deixe para trás as arquiteturas tradicionais e pesadas! Para equipes de e-commerce internacional, lojas virtuais e administração remota de Linux em 2026, Tailscale e ZeroTier são as soluções definitivas para redes virtuais transfronteiriças. O Tailscale vence pela configuração minimalista e segurança absoluta (baseado em WireGuard); já o ZeroTier domina com seus recursos de switch Layer 2, ideal para interconectar múltiplos data centers complexos. Atenção: em redes internacionais instáveis, ambos podem cair em modo de retransmissão (relay). Para garantir estabilidade total nos fluxos de negócio, é essencial usar um VPS com rotas otimizadas para criar seu próprio nó de retransmissão.

1. O Fim da Era Tradicional: Por que Redes P2P são a Tendência Inevitável para 2026?

Em cenários de coleta de dados corporativa, sincronização de código entre múltiplos nós e trabalho remoto, o OpenVPN reinou por quase duas décadas. No entanto, sob a ótica da administração de sistemas em 2026, as falhas críticas dos túneis SSL tradicionais são inegáveis. O problema central reside nas limitações físicas da topologia em estrela.

Todos os dispositivos devem se conectar primeiro a um servidor central, que então distribui o tráfego. Isso cria um cenário problemático: se você está em São Paulo e precisa acessar um banco de dados em Frankfurt, mas seu nó central está em Nova York, o tráfego terá que cruzar o Atlântico duas vezes. Esse roteamento assimétrico não apenas dispara a latência, mas introduz um alto risco de Ponto Único de Falha (Single Point of Failure). Se o nó central cair, toda a rede de colaboração da empresa para instantaneamente.

É por isso que as ferramentas modernas estão em ascensão. Tailscale e ZeroTier utilizam uma topologia descentralizada e Full Mesh (malha completa) do tipo best-effort. Através de técnicas avançadas de NAT Traversal (popularmente conhecido como “furar o NAT”), eles tentam ao máximo estabelecer conexões diretas e criptografadas entre dispositivos atrás de firewalls distintos.

2. Análise de Arquitetura: Comparação da Lógica Central entre Tailscale e ZeroTier

Embora ambos utilizem técnicas de conexão direta, as filosofias de design subjacentes do Tailscale e do ZeroTier são radicalmente diferentes. Compreender essas diferenças é crucial para definir o fluxo da sua infraestrutura.

1. Tailscale: Abstração Moderna de Plano de Controle baseada em WireGuard

O plano de dados do Tailscale depende inteiramente do protocolo WireGuard, amplamente reconhecido como o mais eficiente atualmente. Ele resolve a carência de gerenciamento de “plano de controle” que o WireGuard nativo possui.

- Autenticação Simplificada: Implementa Single Sign-On (SSO) via OAuth2. Após a autorização do funcionário, o dispositivo obtém automaticamente as chaves e ingressa na rede.

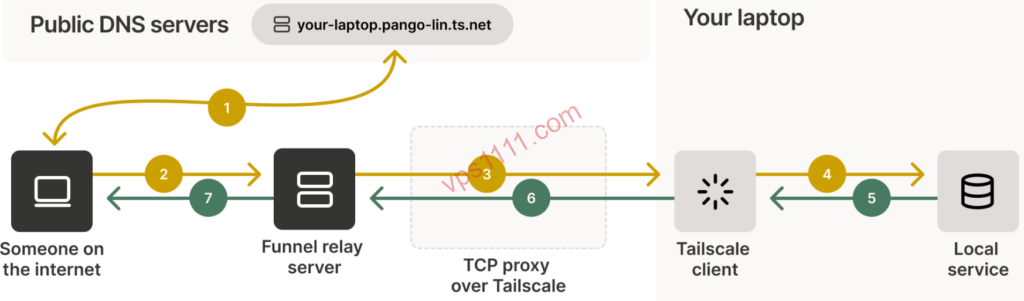

- Mecanismo de Fallback com Relay: Quando firewalls restritivos impedem o NAT Traversal, o tráfego degrada automaticamente para servidores DERP (Detoured Encrypted Routing Protocol) para retransmissão criptografada. A topologia vira uma estrela, mas garante que a rede permaneça “sempre online”.

- Ponto Fraco Crítico: Embora o plano de dados seja criptografado de ponta a ponta, o painel de controle do Tailscale (descoberta de dispositivos, aplicação de regras ACL) depende fortemente dos servidores centrais proprietários da empresa. Eventualmente, podem ocorrer problemas de conectividade com o painel de gerenciamento.

2. ZeroTier: Switch Distribuído Global na Camada 2

Se o Tailscale opera na camada de roteamento IP (Layer 3), o ZeroTier virtualiza diretamente uma camada de enlace de dados (Layer 2) via software.

- Cabo de Rede Virtual Real: Conectar-se a uma rede ZeroTier equivale a plugar um cabo físico direto em um data center global. Suporta protocolos não-IP e permite até broadcast ARP dentro da LAN virtual.

- Privacidade Extrema: Permite que o usuário hospede totalmente seu próprio controlador de rede (Controller) e nós raiz de retransmissão (chamados Moon), eliminando qualquer dependência da infraestrutura oficial.

- Deficiência Potencial: O protocolo de criptografia proprietário baseado em Salsa20/Poly1305 é seguro, mas sob certas políticas de QoS de operadoras internacionais, seu padrão de tráfego pode ser mais facilmente identificado e interferido.

3. Guia Rápido para Iniciantes: Implementação de Rede Transfronteiriça em 3 Minutos

Apesar da complexidade dos protocolos subjacentes, a implantação no cliente dessas duas ferramentas é extremamente intuitiva. Abaixo está o fluxo de instalação com um clique para o ambiente Linux (Ubuntu/Debian), o mais utilizado em operações internacionais:

1. Instalação e Conexão com Tailscale

# 1. Execute o script oficial de instalação automática

curl -fsSL https://tailscale.com/install.sh | sh

# 2. Inicie o serviço. O terminal exibirá um link de login OAuth. Copie e cole no navegador para vincular o dispositivo.

tailscale up

# 3. (Avançado) Para usar este VPS como Roteador de Sub-rede (Subnet Router) e permitir acesso externo aos recursos da LAN interna:

echo 'net.ipv4.ip_forward = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

sudo sysctl -p /etc/sysctl.d/99-tailscale.conf

tailscale up --advertise-routes=10.0.0.0/242. Instalação e Ingresso na Rede com ZeroTier

Antes de prosseguir, crie uma conta no site oficial do ZeroTier e configure uma nova Network (você receberá um Network ID de 16 dígitos).

# 1. Execute o script oficial de instalação automática (servidores locais podem precisar configurar repositórios extras; VPS internacionais executam diretamente)

curl -s https://install.zerotier.com | sudo bash

# 2. Ingressar na sua LAN virtual criada (substitua o código abaixo pelo seu Network ID real)

sudo zerotier-cli join e5cd7a90bxxxxxxx

# 3. Verificar o status da conexão (200 OK indica sucesso. Em seguida, vá ao painel oficial e marque "Auth" para permitir o acesso do dispositivo)

sudo zerotier-cli status4. Prática Real: Seleção de Nós e Guia para Evitar Armadilhas

Na administração real de Linux no exterior, o ambiente de rede internacional é extremamente complexo. Se você depender exclusivamente dos nós de retransmissão gratuitos e oficiais, a experiência durante o horário de pico será desastrosa.

Recomendamos fortemente consultar nosso Guia Detalhado de Rotas de Retorno Otimizadas (Tier-1/Peering Premium) para escolher um VPS em Hong Kong ou Japão com rotas verdadeiramente otimizadas e criar seu próprio nó de retransmissão DERP ou Moon dedicado. Nunca economize comprando VPS de provedor duvidoso com overselling (superlotação de recursos) extrema e sem garantia de SLA. Se o nó host esgotar seus recursos, toda a sua LAN virtual enfrentará quedas frequentes.

💡 Guia Prático e de Prevenção vps1111:

- Análise de Rota: Os relays padrão oficiais estão concentrados na Europa e EUA, resultando em alta volatilidade nas taxas de conexão direta na Ásia e LATAM. É obrigatório usar um VPS com rotas otimizadas para criar um relay próprio, mantendo a latência transfronteiriça abaixo de 80ms.

- Armadilhas a Evitar: A versão gratuita do Tailscale limita a quantidade de rotas de sub-rede; o suporte oficial do ZeroTier responde lentamente a tickets, e bugs de roteamento de baixo nível geralmente exigem busca por soluções na comunidade.

- Índice de Recomendação: Tailscale (⭐⭐⭐⭐⭐) / ZeroTier (⭐⭐⭐⭐)

Após a configuração inicial, existem duas configurações avançadas que definem a qualidade real da sua rede.

A primeira é o Maximum Transmission Unit (MTU). Túneis P2P adicionam cabeçalhos extras ao encapsular pacotes. Se o MTU da placa virtual for maior que o da placa física, os pacotes serão fragmentados ou descartados ao atravessar rotas internacionais. Se você notar que o “Ping está normal, mas o SSH trava constantemente”, além de usar relatórios MTR para diagnosticar perda de pacotes em rotas internacionais, recomendamos ajustar manualmente o MTU no Linux para um valor entre 1280 e 1360.

A segunda é o controle de isolamento de rede. Além de implantar a LAN virtual, configure rigorosamente ACLs (Listas de Controle de Acesso) no painel. Combine isso com estratégias básicas de segurança para VPS (como alterar a porta padrão e desativar o Root), seguindo o princípio do menor privilégio. Permita apenas que jump servers de administração específicos acessem o cluster de servidores de produção através de portas definidas.

5. Perguntas Frequentes (FAQ)

Por que a latência ainda é alta entre dois dispositivos mesmo após a conexão bem-sucedida?

Isso indica que, devido a redes complexas como NAT Simétrico (Symmetric NAT), a conexão direta falhou e o tráfego foi forçado a passar por servidores de retransmissão oficiais no exterior. A solução: verifique se o UPnP está ativado no roteador local ou abra manualmente as portas de comunicação no firewall (libere a porta UDP 41641 para Tailscale e a UDP 9993 para ZeroTier). A solução definitiva é hospedar um VPS de retransmissão em um nó local ou asiático.

Esse tipo de rede consome significativamente a CPU e a memória do VPS?

Comparado ao OpenVPN tradicional, o consumo de recursos é drasticamente menor. Usando o WireGuard como base, em VPS modernos com aceleração por instruções de hardware como AES-NI, mesmo com largura de banda alta, o uso da CPU permanece em níveis baixos. Naturalmente, se seu servidor for um modelo antigo e de entrada com desempenho muito limitado, a criptografia/descriptografia frequente acima de 100 Mbps ainda gerará alguma carga na CPU.

Para trabalho remoto corporativo, devo escolher Tailscale ou ZeroTier?

Se a equipe não possui um engenheiro de rede dedicado e o foco é acessar sistemas Web internos e gerenciar servidores via SSH, escolha o Tailscale. Seu login SSO é extremamente amigável para usuários não técnicos. Se a necessidade for interconectar múltiplos data centers remotos, transmitir dados não-IP ou se houver requisitos extremos de privacidade e conformidade (controlador 100% privado), o ZeroTier é a escolha mais profissional.