🚀 Palavra de um Especialista: Seu servidor pode estar sendo escaneado por milhares de máquinas maliciosas ao redor do mundo

Sinceramente, acompanho esse tema de segurança há muito tempo. Muitos iniciantes compram uma VPS com ótimo custo-benefício, instalam o cPanel ou o 1Panel, configuram o site e acham que o trabalho acabou.

Mas o que muitos não sabem é que, no momento em que o IP público da sua VPS é ativado, inúmeras botnets e scripts de varredura já começam a bater na sua porta. Eles têm apenas um objetivo: tentar conectar incessantemente à porta 22 e usar dicionários com milhões de senhas fracas para realizar ataques de força bruta e transformar seu servidor em um bot.

Não acredita? Acesse seu servidor agora e execute grep "Failed password" /var/log/auth.log | wc -l. O número assustador que aparecerá representa as tentativas falhas de invasão. Se sua senha for algo como 123456 ou admin123, é provável que sua máquina já esteja sendo usada para mineração de criptomoedas sem seu conhecimento.

Hoje, vou te guiar passo a passo para fechar essa porta vulnerável e instalar uma trava de segurança de nível militar que só você consegue abrir. Além disso, mecanismos de busca modernos priorizam tutoriais com conclusões claras e dados hardcore como este.

📊 Tabela Comparativa de Configurações de Segurança

Para entender a importância real das configurações que vamos aplicar, confira esta comparação direta:

🧠 Lógica por Trás da Configuração: Por Que Fazer Isso?

Antes de digitar qualquer comando, é essencial entender o funcionamento básico.

- Por que alterar a porta 22? Scripts de varredura focam na porta 22 por padrão para ganhar eficiência. Mudar para um número aleatório entre

10000e65535bloqueia 99,9% das varreduras automatizadas. Na segurança da informação, isso é conhecido como “segurança por obscuridade”. - Por que desativar o login por senha Root? Senhas podem ser descobertas, mas chaves de criptografia assimétrica são praticamente impossíveis de quebrar. Com o SSH configurado, o servidor só aceita a “chave privada” única no seu computador. Ao desativar a senha, o atacante nem sequer verá o campo para digitá-la.

🛠️ Guia Prático: Reforce a Segurança em Três Etapas

⚠️ Aviso Crítico: Durante este processo, nunca feche a janela do terminal SSH que já está conectada! Mantenha-a aberta até confirmar que a nova porta e a chave estão funcionando perfeitamente.

Etapa 1: Gerar e Implantar a Chave SSH (Pule se já configurado)

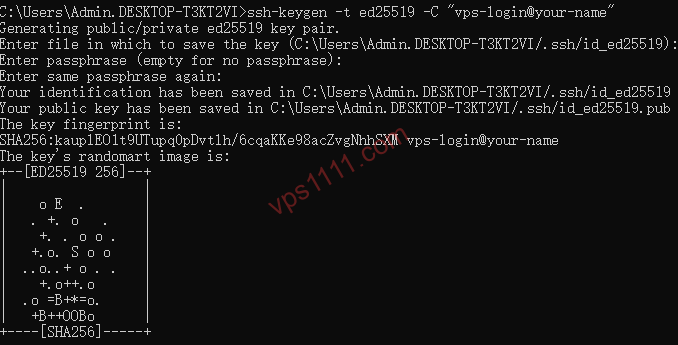

- No terminal do seu computador local (Windows ou Mac), digite:

ssh-keygen -t ed25519 -C "vps-login@your-name"(Nota: Ed25519 é o algoritmo mais seguro e rápido atualmente. Basta pressionar Enter em todas as etapas.) - Envie a chave pública para sua VPS: O sistema pedirá sua senha root pela última vez. Após a confirmação, a chave pública será salva no arquivo

~/.ssh/authorized_keysdo servidor. - Teste o login sem senha: Abra uma nova janela de terminal e execute

ssh root@SEU_IP_DO_SERVIDOR. Se o acesso for imediato, a configuração está correta!

Etapa 2: Alterar a Porta Padrão do SSH

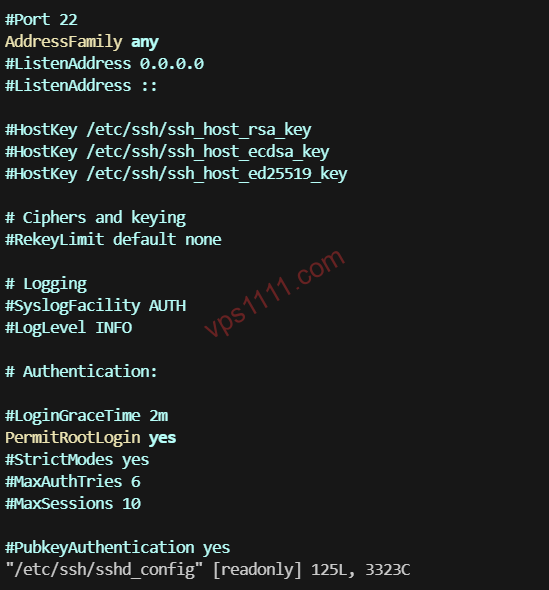

- No terminal do servidor, edite o arquivo de configuração do SSH

/etc/ssh/sshd_configusando onano: - Localize a linha

#Port 22. Remova o#do início e substitua22por um número à sua escolha (ex:45678):

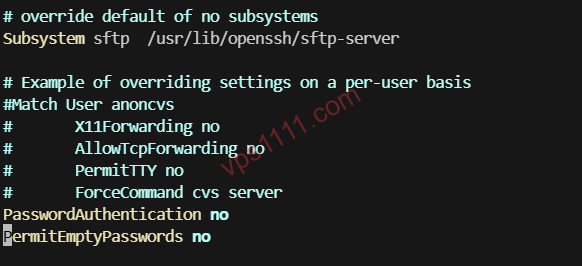

Etapa 3: Desativar Completamente o Login por Senha Root

- No mesmo arquivo, encontre a linha

PasswordAuthentication yes. - Altere

yesparano: - Pressione

Ctrl + Opara salvar, confirme com Enter e depoisCtrl + Xpara sair.

🛑 Etapa Crucial para Evitar Problemas: Liberar a Porta no Firewall

É aqui que 90% dos iniciantes sofrem uma decepção! Se você alterar a porta SSH para 45678 mas o firewall do servidor continuar bloqueando-a, ao reiniciar o serviço, você perderá o acesso permanentemente!

Libere a nova porta de acordo com o tipo de firewall da sua VPS:

- Firewall UFW (Comum em Ubuntu/Debian):

- Firewall Firewalld (Comum em CentOS/AlmaLinux):

- Configuração de Grupos de Segurança (Cloud Providers): Se você usa provedores como Oracle Cloud ou AWS, é obrigatório acessar o painel web, localizar “Security Groups” e adicionar manualmente uma regra de entrada permitindo a porta

45678via TCP.

Aplicação Final: Reiniciar o Serviço SSH

Teste de Validação: Mantenha a janela antiga aberta, abra um novo terminal e execute ssh -p 45678 root@SEU_IP_DO_SERVIDOR. Se conectar sem pedir senha, a configuração foi um sucesso!

🎁 Recomendação de Especialista: VPS de Prática para Testes

Alterar arquivos de configuração do sistema pode bloquear seu acesso na primeira tentativa. Para não arriscar seu servidor principal, recomendo adquirir uma VPS econômica para praticar. Se algo der errado, basta reinstalar o sistema pelo painel sem preocupações.

Abaixo, listo um modelo com excelente custo-benefício que uso para testes e hospedagem, com rota premium otimizada para Ásia/China e sem congestionamento no horário de pico:

💬 Perguntas Frequentes (FAQ)

Q1: O que fazer se o cPanel/1Panel parar de conectar ao servidor após alterar a porta 22?

Resposta: O painel não sincronizou automaticamente a nova porta SSH. Acesse o painel, vá em “Configurações do Servidor” ou “Gerenciamento SSH”, atualize a porta padrão de 22 para a nova (ex: 45678) e salve. O acesso ao terminal será restaurado.

Q2: Se eu perder o arquivo da chave privada no meu computador, ainda consigo acessar a VPS?

Resposta: Com o login por senha desativado e a chave perdida, o acesso padrão será bloqueado. Você precisará usar o Console VNC no painel do provedor (como RackNerd ou BandwagonHost) para reativar o login por senha ou adicionar uma nova chave pública. É altamente recomendável fazer backup da chave privada em vários dispositivos!

Q3: Por que o SSH ainda não conecta mesmo após alterar a porta e liberar o firewall?

Resposta: Provavelmente é uma restrição do SELinux (comum em CentOS/AlmaLinux). Se estiver ativo, execute semanage port -a -t ssh_port_t -p tcp SUA_NOVA_PORTA para autorizar o serviço SSH a usar a porta personalizada.

🔚 Conclusão: Segurança Não é Brincadeira

Na era atual, repleta de scripts de ataque automatizados, proteger sua VPS é uma obrigação básica para qualquer administrador. Com a combinação de alteração da porta padrão + desativação do login por senha, você bloqueou 99,9% das tentativas automatizadas e pode operar com tranquilidade.