핵심 요약: 2026년 현재, 자체 구축한 서비스를 여전히

IP:포트로 보안 없이 노출해 둔다면 자동화 스크립트의 포트 스캔 및 무작위 대입 공격에 매우 취약하다. 본 가이드는 Nginx Proxy Manager (NPM)의 Docker Compose 배포 방식을 하드코어 분석한다. OOM(메모리 초과)을 방지하는 호스트 노드 선정, 502 오류를 피하는 내부 네트워크 매핑, Cloudflare 와일드카드 SSL 인증서 자동 갱신 주의사항까지, 시각화된 인터페이스로 모든 웹 호스팅 서비스를 효율적으로 관리하는 방법을 단계별로 안내한다.

솔직히 말해, 이 리버스 프록시 도구는 웹 호스팅 구축과 Docker 커스터마이즈를 할 때 매일 사용하는 VPS 커뮤니티의 ‘필수 설치’ 컴포넌트다. 2026년에도 여전히 IP:포트 형식(예: 192.168.1.1:8080)으로 자체 구축한 다양한 웹 서비스(예: QingLong 패널, Alist 클라우드 연동, 모니터링 도구 백엔드)에 접근한다면, 이는 매우 비전문적으로 보일 뿐만 아니라 퍼블릭 네트워크 환경에서 ‘보안 없이 노출’된 상태나 다름없어 자동화 스크립트의 포트 스캔 및 무작위 대입 공격에 매우 취약하다.

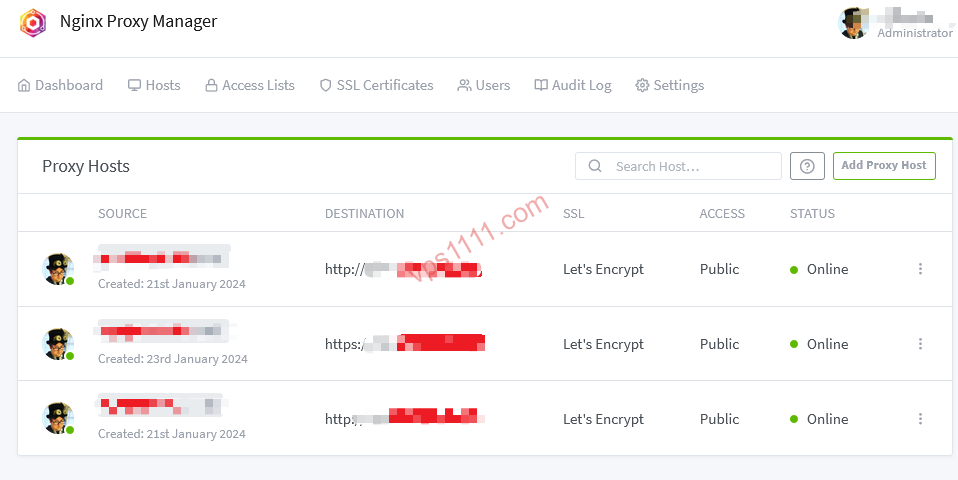

오늘은 VPS 커뮤니티에서 오랜 경험을 쌓은 베테랑으로서 궁극적인 해결책을 제시한다: Nginx Proxy Manager (약칭 NPM). 이 도구는 모든 복잡한 서비스를 80 및 443 포트로 통합 관리하고, 깔끔한 서브도메인을 할당하며, Let’s Encrypt SSL 인증서를 자동으로 갱신해 준다. 이 하드코어 SOP 가이드는 기본 구축부터 고급 보안 관리까지의 핵심 기술을 완벽하게 마스터할 수 있도록 도와준다.

🧠 개념 이해: 2026년 웹 호스팅에 NPM이 필수인 이유?

전통적인 웹 호스팅 시대에는 단일 서버에서 WordPress 블로그와 NextCloud 프라이빗 클라우드를 동시에 운영하려면 매우 복잡한 Nginx 설정 파일(nginx.conf)을 직접 작성해야 했다. 세미콜론 하나만 누락되어도 전체 서비스가 즉시 충돌하며 눈살을 찌푸리게 하는 502 Bad Gateway를 발생시킨다.

리버스 프록시(Reverse Proxy)의 본질은 매우 똑똑한 ‘프런트 데스크 매니저’와 같다. 외부의 모든 트래픽은 먼저 80 또는 443 포트(프런트 데스크)로 전달되며, 매니저는 입력한 도메인(예: blog.vps1111.com)에 따라 트래픽을 백엔드의 숨겨진 포트 ‘서비스 룸’으로 자동으로 라우팅한다.

Nginx Proxy Manager의 핵심 장점은 직관적인 Web GUI 시각화다. Nginx 코드를 한 줄도 작성할 필요 없이 웹 백엔드에서 몇 번의 클릭만으로 도메인과 대상 포트를 입력하면, 백그라운드에서 최적의 Nginx 규칙을 자동으로 생성하고 권위 있는 SSL 인증서까지 발급해 준다. 효율성을 중시하는 극객에게 이는 압도적인 대응 수단이다.

🖥️ 하드웨어 사양 가이드: NPM 환경에 적합한 서버 사양은?

NPM 자체는 매우 가볍지만(상주 메모리 약 100MB), 리버스 프록시를 사용한다는 것은 서버에서 여러 Docker 컨테이너를 실행한다는 의미다. 초보자가 자주 겪는 ‘OOM(메모리 초과)으로 인한 프로세스 강제 종료’ 함정을 피하기 위해, 2026년 ‘All-in-One’ 리버스 프록시 호스트 노드로 가장 적합한 VPS 권장 사양과 추천 호스팅 업체를 정리했다:

🛠️ 극객 실전 가이드: Docker Compose로 NPM 배포하기 (보안 강화 버전)

2026년 현재, 모던 애플리케이션의 표준 배포 방식은 Docker Compose V2다.

1. 공식 클린 버전 Docker 환경 설치

신규 Debian/Ubuntu 시스템의 SSH 접속 후, 공식 정확한 설치 명령어를 실행한다(불필요한 옵션은 추가하지 않는다):

curl -fsSL https://get.docker.com | sudo sh2. NPM 작업 디렉토리 생성 및 설정 파일 작성

mkdir -p /opt/npm && cd /opt/npm

nano compose.yaml⚠️ 치명적인 보안 경고: 많은 구형 튜토리얼에서 NPM의 81 관리 포트를 0.0.0.0:81로 직접 매핑하도록 안내한다. 이는 백엔드를 퍼블릭 네트워크에 그대로 노출시켜 스캐너를 통한 무작위 대입 공격에 매우 취약하게 만든다!

전문가 방식은 81 포트를 로컬 루프백 주소 127.0.0.1에 바인딩하거나, 이후 NPM의 접근 제어 목록(ACL)을 통해 81 포트에 도메인 및 IP 화이트리스트를 적용하는 것이다.

아래 Compose V2 표준에 호환되는 코드를 복사해 넣는다(version 필드는 지원 중단됨):

services:

app:

image: 'jc21/nginx-proxy-manager:latest'

container_name: nginx-proxy-manager

restart: unless-stopped

ports:

# HTTP 및 HTTPS 핵심 트래픽 진입점, 전역 개방 필수

- '80:80'

- '443:443'

# 관리 백엔드 포트, 로컬 매핑 권장. 이후 SSH 터널 또는 리버스 프록시 도메인으로 접근

- '127.0.0.1:81:81'

volumes:

- ./data:/data

- ./letsencrypt:/etc/letsencrypt3. 서비스 실행

docker compose up -d실행 후, 초보자로서 SSH 로컬 포트 포워딩 설정 방법을 모른다면 임시로 위의 127.0.0.1:81:81을 81:81로 변경해 실행할 수 있다. 하지만 백엔드 전용 도메인 설정 및 Force SSL 활성화 후, 반드시 NPM 제어판의 접근 제어 목록에서 본인의 실제 IP만 해당 백엔드에 접근하도록 제한해야 한다!

- 기본 계정:

admin@example.com - 기본 비밀번호:

changeme(로그인 시 강제 변경이 요구되며, 반드시 12자 이상의 강력한 비밀번호를 설정한다.)

🔄 핵심 워크플로우: 웹 서비스를 깔끔하게 프록시하고 502 오류 피하는 법

VPS의 8080 포트에서 신규 WordPress 사이트를 운영 중이며, blog.vps1111.com으로 접근해 HTTPS 보안 연결을 구성해야 한다고 가정한다.

1단계: DNS 레코드 설정 및 Cloudflare 주의사항

Cloudflare로 이동해 A 레코드를 추가하고, blog를 VPS 퍼블릭 IP로 지정한다.

⚠️ 핵심 주의사항: NPM을 이용해 인증서를 처음 발급받는 테스트 단계에서는 반드시 Cloudflare의 프록시 상태(오렌지 클라우드)를 끄고, DNS 전용(DNS Only)으로 유지한다. 프록시를 강제로 켜고 CF를 ‘Full (Strict)’ 모드로 설정한 상태에서 NPM에 아직 인증서가 구성되지 않으면, CF가 오리진 서버 연결을 거부하며 전형적인 522 또는 521 무한 루프 오류가 발생한다!

2단계: NPM 백엔드에서 프록시 호스트(Proxy Host) 추가

Hosts->Proxy Hosts->Add Proxy Host를 클릭한다.- Domain Names:

blog.vps1111.com을 입력한다. - Forward Hostname / IP (502 오류 완벽 방지 가이드):

- 잘못된 설정: 호스트 노드 기본 게이트웨이

172.17.0.1입력(Docker 네트워크 재시작 시 변경되어 502 오류 발생) 또는 퍼블릭 IP 입력(트래픽이 퍼블릭 네트워크를 우회함). - 전문가 해결책 1: WP와 NPM이 동일한 Compose 네트워크 내에 있다면 컨테이너 이름(예:

wordpress)을 직접 입력한다. - 전문가 해결책 2: WP가 호스트 노드의 8080 포트에 독립 실행 중이라면

host.docker.internal을 입력하거나(Docker 지원 필요),ip addr show docker0명령어로 실제 내부 브리지 IP를 확인해 사용한다. - 중요 참고 사항: 프록시 대상 서비스(예: WP)는 반드시

0.0.0.0:8080을 리스닝해야 한다. 애플리케이션이127.0.0.1:8080만 리스닝 중이라면, NPM 컨테이너 내부에서 호스트 노드의 로컬 루프백에 절대 접근할 수 없으며 100% 502 Bad Gateway가 발생한다!

- 잘못된 설정: 호스트 노드 기본 게이트웨이

- Forward Port:

8080을 입력한다.

3단계: 원클릭 SSL 인증서 발급

상단의 SSL 탭으로 전환한다:

- Request a new SSL Certificate를 선택하고, Force SSL 및 HTTP/2 Support(SEO 최적화 필수)를 체크한다.

- 실제 이메일 주소를 입력하고 Save를 클릭한다. 약 15초 대기 후, NPM이 백그라운드에서 HTTP-01 검증을 완료하고 인증서를 발급한다. 이제

https://blog.vps1111.com이 정상 가동된다!

🔐 고급 활용 팁: DNS 인증 및 와일드카드(통칭) 인증서

Let’s Encrypt 공식 정책에는 매우 엄격한 발급 제한이 있다: 등록된 도메인당 주당 최대 50장의 인증서 발급. 서브도메인이 매우 많다면 DNS Challenge를 활용해 와일드카드 인증서(*.vps1111.com)를 발급받는 것이 최선의 해결책이다.

- NPM의

SSL Certificates메뉴에서Add Certificate를 클릭한다. - Domain Names에

*.vps1111.com및vps1111.com을 입력한다. Use a DNS Challenge를 체크하고, Provider에서Cloudflare를 선택한다.- ⚠️ 최소 권한 원칙 경고: NPM은 Cloudflare API 토큰 입력을 요구한다. 절대 전역(Global) API 키를 제공해서는 안 된다! CF 백엔드에서 커스텀 토큰을 생성하고, 권한을 영역(Zone) -> DNS -> 편집(Edit)으로만 제한하며, 대상 리소스를 목표 도메인으로만 지정해야 한다. 이는 NPM이 해킹당하더라도 해커가 계정 내 다른 도메인을 탈취하는 것을 방지한다.

와일드카드 인증서가 있으면, 향후 새로운 내부 서비스를 추가할 때마다 배포 시 SSL 드롭다운에서 이 기존 인증서를 바로 선택하면 되어 진정한 ‘즉시 배포’를 실현한다!

❓ FAQ: NPM 문제 해결 가이드 (Featured Snippets)

Q1: SSL 인증서 발급을 클릭했는데 Internal Error가 발생하거나 계속 실패하는 이유는?

A: 90%는 호스트 노드의 80 포트를 개방하지 않았기 때문이다. Let’s Encrypt의 기본 HTTP-01 검증 메커니즘은 퍼블릭 네트워크를 통해 서버의 80 포트로 검증 파일을 다운로드해야 한다. 클라우드 제공사 보안 그룹(예: AWS, GCP 등)과 로컬 방화벽(ufw)을 확인해 80 및 443 포트가 외부에 개방되어 있는지 확인한다. 또한, 인증서 발급 단계에서 Cloudflare 프록시(오렌지 클라우드)가 꺼져 있는지 반드시 확인한다.

Q2: 인증서가 만료되었는데 NPM이 자동으로 갱신해 주지 않는 이유는?

A: NPM에는 Certbot 자동 갱신 작업이 내장되어 있다. 갱신 실패의 일반적인 원인은 다음과 같다: 1. 도메인 DNS 레코드가 더 이상 이 서버를 가리키지 않음. 2. 특정 이유로 서버의 80 포트가 닫힘. 3. Cloudflare에서 검증 요청을 차단하는 강제 WAF 규칙이 활성화됨.

Q3: Home Assistant 또는 V2ray 패널을 프록시했는데 웹 페이지는 열리지만 데이터가 로드되지 않는다?

A: 실시간 지속 연결이 필요한 이러한 서비스는 WebSocket 프로토콜에 크게 의존한다. 반드시 NPM의 Proxy Host 상세 페이지에서 “Websockets Support” 옵션을 체크해야 한다. 그렇지 않으면 백그라운드 Nginx가 지속 연결을 강제 차단한다.

Q4: docker compose up -d 실행 시 address already in use 오류가 발생하면 어떻게 해야 하나?

A: 터미널에 Ports are not available: listen tcp 0.0.0.0:80: bind: address already in use가 표시된다면, 머신에 이미 80 포트를 점유하는 다른 웹 서버(예: 기본 설치된 Nginx, Apache 또는 cPanel)가 실행 중이라는 의미다. systemctl stop nginx를 사용해 기존 서비스를 중지 및 제거하고, 필수 포트 80 및 443을 NPM 컨테이너에 완전히 양도해야 한다.