核心要約:2026年現在、自作サービスを

IP:ポートで直接公開している場合、自動化スクリプトによるポートスキャンと総当たり攻撃の標的になる。本記事では、Nginx Proxy Manager (NPM) の Docker Compose によるデプロイ構成をハードコアに解説する。メモリ枯渇 (OOM) を防ぐホスト選定、502エラーを回避する内部ネットワークマッピング、Cloudflare ワイルドカード SSL 証明書の自動更新における落とし穴まで、GUI を活用したスマートなWebサービス管理の全手順を網羅する。

率直に言えば、このリバースプロキシツールはウェブサイト構築やDocker環境の構築時に毎日使用しており、VPS界隈では「必須インストール」のコンポーネントだ。2026年現在、依然としてIP:ポート形式(例:192.168.1.1:8080)で各種自作Webサービス(QingLongパネル、Alistストレージ、モニタリングツールの管理画面など)にアクセスしている場合、プロフェッショナルとは程遠いだけでなく、パブリックネットワーク上では「無防備」な状態であり、自動化スクリプトによるスキャンと攻撃の格好の標的となる。

本日は、VPS界隈で長年経験を積んだベテランとして、究極の解決策を提示する:Nginx Proxy Manager (以下 NPM)。これは散在するすべてのサービスを80番および443番ポートに一元化し、スマートなサブドメインを割り当て、Let’s Encrypt SSL 証明書の自動更新を完全に自動化する。本記事は、インフラ構築から高度なセキュリティ管理までの全プロセスを網羅した、最もハードコアなSOPである。

🧠 認識の転換:2026年のウェブサイト構築でNPMが必須の理由

従来のウェブサイト構築時代、1台のサーバーでWordPressブログとNextCloudプライベートクラウドを同時に運用する場合、極めて複雑なNginx設定ファイル(nginx.conf)を手書きする必要があった。セミコンを1つ書き忘れるだけでサービス全体がクラッシュし、目に痛い 502 Bad Gateway が表示される。

リバースプロキシ(Reverse Proxy)の本質は、極めて優秀な「フロントマネージャー」のようなものだ。外部からのすべてのアクセスはまず80番または443番ポート(フロントマネージャー)に集約され、入力されたドメイン(例:blog.vps1111.com)に基づき、バックエンドの隠しポートに対応する「個室」へ自動的に誘導される。

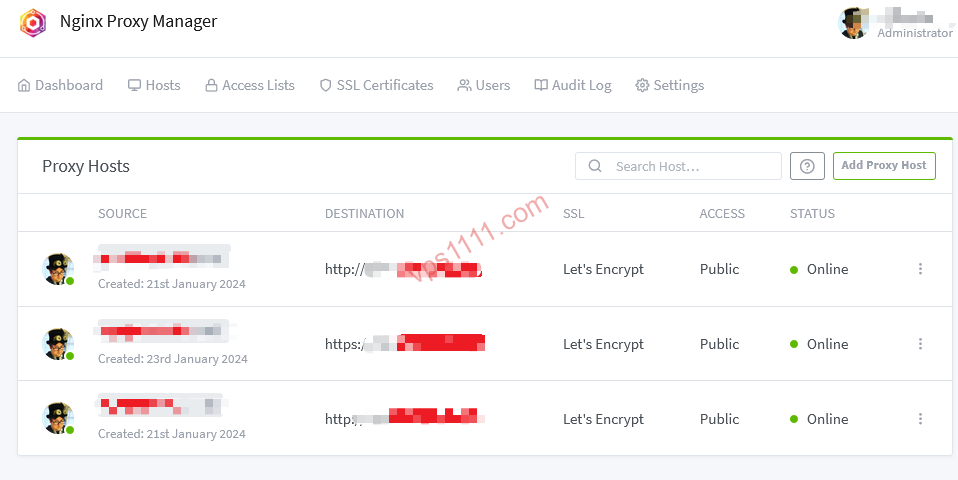

一方、Nginx Proxy Manager の最大の売りは極めてシンプルな Web GUI による可視化である。Nginxのコードを1行も記述する必要はなく、Web管理画面で数回クリックし、ドメインとターゲットポートを入力するだけで、底層で最適なNginxルールが自動生成され、権威あるSSL証明書の申請も同時に行われる。効率を追求するギークにとって、これはまさに圧倒的な対抗策である。

🖥️ ハードウェア選定:NPM環境に適したマシン構成とは?

NPM自体は極めて軽量(常駐メモリは約100MB)だが、リバースプロキシを使用するということは、マシン上で複数のDockerコンテナを稼働させることを意味する。初心者が陥りやすい「メモリ枯渇 (OOM) によるプロセス強制終了」の罠を回避するため、2026年時点で「All-in-One」リバースプロキシホストとして最適なVPSのベースライン構成と推奨プロバイダーを整理した:

🛠️ ギーク実践:Docker Compose による NPM デプロイ (侵入防止版)

2026年現在、モダンアプリケーションのゴールドスタンダードなデプロイ方法は Docker Compose V2 である。

1. 公式クリーン版 Docker 環境のインストール

新規 Debian/Ubuntu システムに SSH アクセスし、公式の正しいインストールコマンドを実行する(余計なパラメータは追加しない):

curl -fsSL https://get.docker.com | sudo sh2. NPM 作業ディレクトリの作成と設定ファイルの記述

mkdir -p /opt/npm && cd /opt/npm

nano compose.yaml⚠️ 致命的セキュリティ警告: ネット上の古いチュートリアルの多くは、NPM の管理ポート 81 を直接 0.0.0.0:81 にマッピングしている。これでは管理画面がパブリックネットワークに直接晒され、スキャナーによる攻撃の標的になる!

正しいギークの手法は、81番ポートをローカルループバックアドレス 127.0.0.1 にバインドするか、後で NPM の Access List (アクセス制御リスト) を使用して、81番ポートにドメインとIPホワイトリストを設定することである。

以下の Compose V2 仕様に準拠したコードを貼り付ける(注:version フィールドは廃止済み):

services:

app:

image: 'jc21/nginx-proxy-manager:latest'

container_name: nginx-proxy-manager

restart: unless-stopped

ports:

# HTTPおよびHTTPSの核心トラフィックエントリポイント。グローバルに開放必須

- '80:80'

- '443:443'

# 管理画面ポート。ローカルのみへのマッピングを推奨。後でSSHトンネルまたはリバースプロキシドメイン経由でアクセス

- '127.0.0.1:81:81'

volumes:

- ./data:/data

- ./letsencrypt:/etc/letsencrypt3. サービスの起動

docker compose up -d起動後、SSHローカルポート転送の設定方法が分からない初心者の場合、一時的に上記の 127.0.0.1:81:81 を 81:81 に戻して起動しても構わない。ただし、管理画面用の専用ドメインを設定し、Force SSL を有効化した後は、必ず NPM コントロールパネルの Access List で、自身のグローバルIPのみからのアクセスを許可するよう制限すること!

- デフォルトアカウント:

admin@example.com - デフォルトパスワード:

changeme(初回ログイン時に強制変更を求められるため、必ず12文字以上の強力なパスワードを設定すること。)

🔄 核心ワークフロー:Webサービスをスマートにプロキシし、502エラーを回避する方法

VPS の 8080 ポートで新規 WordPress サイトを稼働させており、blog.vps1111.com でアクセス可能にし、HTTPS(緑の鍵マーク)を適用する必要があると仮定する。

ステップ1:ドメインのDNS設定とCloudflareの落とし穴回避

Cloudflare にアクセスし、A レコードを追加して blog を VPS のパブリックIPに向ける。

⚠️ 核心回避策:NPM で初めて証明書を申請するデバッグ段階では、必ず Cloudflare のプロキシ状態(オレンジの雲アイコン)をオフにし、DNS のみ (DNS Only) に設定すること。 プロキシをオンにしたまま CF の SSL を「フル (Strict)」に設定し、かつ NPM 側で証明書が未設定の場合、CF がオリジンへの接続を拒否し、典型的な 522 または 521 の無限ループエラーが発生する!

ステップ2:NPM 管理画面にプロキシホスト (Proxy Host) を追加

Hosts->Proxy Hosts->Add Proxy Hostをクリックする。- Domain Names:

blog.vps1111.comを入力する。 - Forward Hostname / IP (502エラー完全回避ガイド):

- 誤った設定: ホストのデフォルトゲートウェイ

172.17.0.1を入力する(Dockerネットワーク再起動で変更され、必ず502が発生)またはパブリックIPを入力する(トラフィックがパブリックネットワークを迂回する)。 - ギークの正解 1: WP と NPM が同一の Compose ネットワーク内にある場合、直接コンテナ名(例:

wordpress)を入力する。 - ギークの正解 2: WP がホストマシンの 8080 ポートに独立してデプロイされている場合、

host.docker.internalを入力する(Dockerサポート設定が必要)か、ip addr show docker0で実際の内部ブリッジIPを確認して使用する。 - 回避のヒント: プロキシ対象のサービス(WPなど)は

0.0.0.0:8080でリッスンしている必要がある。アプリケーションが127.0.0.1:8080のみでリッスンしている場合、NPM コンテナ内部からホストのローカルループバックには絶対にアクセスできず、100% 502 Bad Gateway が発生する!

- 誤った設定: ホストのデフォルトゲートウェイ

- Forward Port:

8080を入力する。

ステップ3:ワンクリックで SSL 証明書を申請

上部の SSL タブに切り替える:

- Request a new SSL Certificate を選択し、Force SSL と HTTP/2 Support にチェックを入れる(SEO高速化に必須)。

- 有効なメールアドレスを入力し、Save をクリックする。約15秒待機すると、NPM が底層で HTTP-01 検証を完了し、証明書を発行する。これで

https://blog.vps1111.comが完全に公開される!

🔐 上級テクニック:DNS 検証とワイルドカード(汎用)証明書

Let’s Encrypt 公式には極めて厳格なレートリミットが存在する:登録ドメインあたり週に最大50枚の証明書発行。サブドメインが多数ある場合、最適な解決策は DNS Challenge を利用してワイルドカード証明書(*.vps1111.com)を申請することである。

- NPM の

SSL CertificatesメニューでAdd Certificateをクリックする。 - Domain Names に

*.vps1111.comおよびvps1111.comを入力する。 Use a DNS Challengeにチェックを入れ、Provider でCloudflareを選択する。- ⚠️ 最小権限の原則警告: NPM は Cloudflare の API Token の入力を要求する。グローバルキー (Global Key) を絶対に使用してはならない!CF 管理画面でカスタムトークンを作成し、権限は「ゾーン (Zone) -> DNS -> 編集 (Edit)」のみに設定し、対象リソースはターゲットドメインのみに限定すること。 これにより、仮に NPM が侵害されても、攻撃者がアカウント内の他のドメインを乗っ取ることを防げる。

ワイルドカード証明書があれば、今後いくつイントラネットサービスを追加しても、デプロイ時に SSL ドロップダウンからこの既存証明書を選択するだけで、真の「秒単位での公開」が実現する!

❓ FAQ:NPM 一般的な障害トラブルシューティングガイド (Featured Snippets)

Q1:SSL 証明書の申請をクリックしても、Internal Error が表示され続ける、または申請が失敗するのはなぜか?

A:90%の確率で、ホストマシンの 80 番ポートが開放されていないためである!Let’s Encrypt のデフォルト HTTP-01 検証メカニズムは、パブリックネットワークからサーバーの 80 番ポートにアクセスして検証ファイルを配信する必要がある。主要クラウドプロバイダーのセキュリティグループおよびローカルの ufw を確認し、80 および 443 番ポートが外部に開放されていることを確認すること。また、申請段階で Cloudflare のプロキシがオフになっていることを確認する。

Q2:証明書の有効期限が切れたのに、NPM が自動更新してくれないのはなぜか?

A:NPM には Certbot による自動更新タスクが組み込まれている。更新が失敗する主な原因は以下の通り:1. ドメインのDNS設定が既にこのサーバーを指していない。2. 何らかの理由でサーバーの 80 番ポートを閉じた。3. Cloudflare で検証リクエストをブロックする強制 WAF ファイアウォールルールを有効にしている。

Q3:Home Assistant や V2ray コントロールパネルをプロキシしたが、ページは開くのにデータが更新されない?

A:リアルタイムの長時間接続を維持する必要があるこれらのサービスは、WebSocket プロトコルに強く依存している。NPM の Proxy Host 詳細ページで、必ず 「Websockets Support」 オプションにチェックを入れること。そうしないと、底層の Nginx によって長時間接続が強制的に遮断される。

Q4:docker compose up -d 起動時に address already in use エラーが発生した場合の対処法は?

A:ターミナルに Ports are not available: listen tcp 0.0.0.0:80: bind: address already in use と表示される場合、マシン上で既に 80 番ポートを占有する他のWebサーバー(ネイティブインストールされた Nginx、Apache、または Kusanagi など)が稼働していることを意味する。systemctl stop nginx を使用して旧サービスを停止・アンインストールし、80 および 443 番ポートを完全に NPM コンテナに譲渡する必要がある。