核心要約:重厚な従来型アーキテクチャは捨て去れ。2026年の越境ECサイト構築、グローバルEC事業、Linuxリモート運用チームにとって、TailscaleとZeroTierがグローバルネットワーク構築の最適解である。Tailscaleは設定の簡素さと絶対的な安全性(WireGuard駆動)で優位に立つ。ZeroTierはL2スイッチ特性で王者に君臨し、複雑なマルチデータセンター間接続に最適だ。注意点:両ツールとも複雑な越境ネットワーク環境ではリレーモードにフォールバックする可能性がある。ビジネスフローを完全に安定させるには、高品質回線のVPSを組み合わせて専用中継ノードを構築する必要がある。

一、 従来型アーキテクチャの黄昏:なぜP2P組網が2026年の必然となるのか?

コンプライアンス準拠の越境データ収集、企業マルチノードコード同期、リモートワーク環境において、OpenVPNは約20年間支配してきた。しかし、2026年の運用視点から見れば、従来型SSLトンネルプロトコルの致命的欠陥は隠しきれない。その核心はハブアンドスポーク型トポロジーの物理的限界にある。

すべての端末はまず中央サーバーに接続し、そこからトラフィックを配信される。これにより極めて非効率な状況が生じる。例えば東京から大阪のデータベースにアクセスする際、中央ノードがロサンゼルスに設置されていれば、トラフィックは太平洋を往復しなければならない。この深刻なルート迂回はレイテンシを急増させるだけでなく、極めて高い単一障害点 (Single Point of Failure) リスクをもたらす。中央ノードがダウンすれば、企業全体の協業ネットワークは瞬時に麻痺する。

そのため、現代のツールが台頭している。TailscaleとZeroTierは、非中央集権型のベストエフォート型フルメッシュ (Best-effort Full Mesh) トポロジーを採用する。これらは複雑なNATトラバーサル (NAT Traversal) 技術(通称「ホールパンチング」)を用い、異なるファイアウォール背後のデバイス間で可能な限り暗号化された直接接続を確立する。

二、 アーキテクト視点の深層解析:TailscaleとZeroTierのコアロジック比較

ホールパンチングによる組網という点では共通するが、TailscaleとZeroTierの底層設計哲学は全く異なる。この差異を理解することが、ビジネスフローの最適化を決定づける鍵となる。

1. Tailscale:WireGuardベースのモダンなコントロールプレーン抽象化

Tailscaleの底層データプレーンは、現在最も効率的とされるWireGuardプロトコルに完全に依存している。これにより、WireGuardが著しく欠いていた「コントロールプレーン」の管理機能を補完する。

- 簡素な認証: OAuth2ベースのシングルサインオン(SSO)を導入。従業員認証後、デバイスが自動的に鍵を取得してネットワークに参加する。

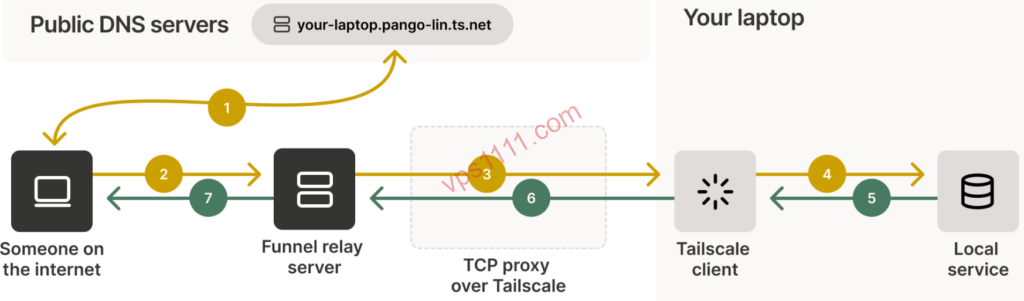

- リレーフォールバック機構: 厳格なファイアウォールによりNATホールパンチングが失敗した場合、トラフィックは自動的にDERP (Detoured Encrypted Routing Protocol) サーバー経由の暗号化中継にフォールバックする。この際トポロジーはハブアンドスポーク型に退化するが、ネットワークの「常時接続」を担保する。

- 致命的弱点: データプレーンはエンドツーエンドで暗号化されるが、コントロールパネル(デバイス検出、ACLルール配信)は公式のクローズドソース中央サーバーに強く依存する。管理プレーンの接続性が不安定になるケースが散見される。

2. ZeroTier:レイヤー2レベルのグローバル分散型スイッチ

TailscaleがIPルーティング層(レイヤー3)で機能するのに対し、ZeroTierはソフトウェアレベルで直接データリンク層(レイヤー2)を仮想化する。

- 真の仮想イーサネットケーブル: ZeroTierネットワークへの接続は、デバイスにグローバルデータセンターへ直結する物理ケーブルを挿すのと同等である。非IPプロトコルの転送をサポートし、仮想LAN内でのARPブロードキャストも実行可能だ。

- 高度なプライベート化: ユーザーがネットワークコントローラーと「Moon」と呼ばれるルートノードリレーを完全に自前構築できる。公式インフラへの依存を完全に排除する。

- 潜在的欠点: Salsa20/Poly1305ベースの独自暗号プロトコルは安全だが、一部の越境通信事業者のQoSポリシー下では、特徴的なトラフィックが干渉を受けやすい可能性がある。

三、 ゼロ知識からのクイックスタート:3分でグローバル組網を構築する実践ガイド

底層プロトコルは複雑だが、両ツールともクライアントデプロイにおいて極めて直感的な操作を実現している。以下は越境ビジネスで最も頻繁に使用されるLinux (Ubuntu/Debian等) 環境におけるワンクリックインストール手順である:

1. Tailscaleのワンクリックインストールと接続

# 1. 公式ワンクリックインストールスクリプトを実行

curl -fsSL https://tailscale.com/install.sh | sh

# 2. サービスを起動。ターミナルにOAuthログインリンクが表示されるので、ブラウザにコピーしてログインすればデバイスがバインドされる

tailscale up

# 3. (上級) このVPSをサブネットルーター(Subnet Router)として設定し、外部から背後の内部リソースへアクセスさせる場合:

echo 'net.ipv4.ip_forward = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

sudo sysctl -p /etc/sysctl.d/99-tailscale.conf

tailscale up --advertise-routes=10.0.0.0/242. ZeroTierのワンクリックインストールとネットワーク参加

操作前に、ZeroTier公式サイトでアカウントを登録し、Networkを作成する必要がある(16桁のNetwork IDが発行される)。

# 1. 公式ワンクリックインストールスクリプトを実行(特定地域環境ではリポジトリ設定が必要だが、海外VPSはそのまま実行可能)

curl -s https://install.zerotier.com | sudo bash

# 2. 作成した仮想LANに参加する(以下のコードを実際のNetwork IDに置き換える)

sudo zerotier-cli join e5cd7a90bxxxxxxx

# 3. 接続状態の確認(200 OKが表示されれば成功。その後公式コンソールでAuthにチェックを入れ、デバイスの接続を許可する)

sudo zerotier-cli status四、 実践演習:ノード選定と失敗回避ガイド

実際の海外Linux運用において、越境ネットワーク環境は極めて複雑である。公式の無料海外中継ノードのみに依存すれば、ゴールデンタイムの体験は壊滅的になる。

我々の グローバルTier-1バックボーン詳細解説 (Telia AS1299 / Cogent AS174 / NTT AS2914) を参照し、真に最適化された回線を備えた香港または日本VPSを選定し、専用DERPまたはMoon中継ノードを自前構築することを強く推奨する。コスト削減のために、極度にオーバーセリング (Overselling) されておりSLA保証もない地雷業者のVPSを購入してはならない。ホストノードのリソースが枯渇すれば、仮想LAN全体が頻繁な接続断に直面する。

💡 vps1111 失敗回避と実践ガイド:

- 回線解析:公式デフォルト中継ノードは欧米に集中しており、アジア地域からの直接接続成功率は大きく変動する。高品質最適化回線VPSを組み合わせて専用中継を構築することで、越境レイテンシを80ms以内に抑制できる。

- 潜在的な落とし穴:Tailscale無料版はサブネットルーター数に制限がある。ZeroTier公式サポートチケットの返信は極めて遅く、底層ルーティングのバグに遭遇した場合はコミュニティへの依存を余儀なくされる。

- 推奨指数:Tailscale (⭐⭐⭐⭐⭐) / ZeroTier (⭐⭐⭐⭐)

構築完了後、ネットワーク品質を決定づける2つの深層設定が存在する。

1つ目は最大伝送単位 (Maximum Transmission Unit)である。P2Pトンネルはパケットカプセル化時に追加ヘッダーを付与する。仮想NICのMTUが物理NICより大きく設定されていると、越境ルーティング通過時にパケットが頻繁に断片化または破棄される。「Pingは正常だがSSHが頻繁にフリーズする」現象が発生した場合、MTRレポートで越境ルーティングのパケットロスを調査するだけでなく、Linux上でMTUを1280から1360の範囲に手動調整することを推奨する。

2つ目はネットワーク分離制御である。仮想LANのデプロイに加え、コンソールで厳格なACL (アクセス制御リスト) を必ず設定する必要がある。VPS基礎セキュリティ強化戦略(デフォルトポート変更とRoot無効化など)と組み合わせ、最小権限の原則に従い、指定された運用ジャンプホストのみが特定ポート経由で本番サーバークラスターにアクセスできるように制限する。

五、 FAQ シナリオ別Q&A

接続成功後も、2台のデバイス間で高いレイテンシが発生する理由は?

これは2台のデバイスが対称型NAT (Symmetric NAT) などの複雑なネットワーク環境に置かれ、直接接続のホールパンチングに失敗したため、トラフィックが公式海外中継サーバー経由の転送を余儀なくされていることを示す。解決策:ローカルルーターでUPnPが有効か確認するか、ファイアウォールで該当通信ポートを手動開放する(TailscaleはUDP 41641、ZeroTierはUDP 9993)。最も根本的な解決策は、ローカルまたはアジアノードの中継VPSを自前構築することである。

この組網方式はVPSのCPUとメモリリソースを大幅に消費するか?

従来型OpenVPNと比較し、リソース消費は極めて低い。底層のWireGuardを例に挙げると、AES-NI等のハードウェア命令セットアクセラレーションをサポートする主流VPS上では、高帯域幅をフル活用してもCPU使用率は比較的低い水準に抑えられる。ただし、サーバーが性能が極めて低い旧式エントリーモデルの場合、100Mbps以上の高頻度暗号化/復号処理は依然として一定のCPU負荷をもたらす。

企業リモートワークでは Tailscale と ZeroTier のどちらを選ぶべきか?

チームに専任ネットワークエンジニアがおらず、主に内部Webシステムアクセスと標準的なSSHサーバー管理が目的であれば、Tailscaleが第一選択となる。SSOログインは非技術者にとって極めて親和性が高い。複数の遠隔データセンター間接続、非IPプロトコルデータ転送、またはデータプライバシーに対する極端なコンプライアンス要件(100%プライベート化コントローラー必須)がある場合、ZeroTierがより専門的な選択となる。