Kernfazit: Verabschiede dich von schwerfälligen Legacy-Architekturen! Für internationale Webprojekte, Cross-Border-E-Commerce und Linux-Remote-Admin-Teams im Jahr 2026 sind Tailscale und ZeroTier die optimale Lösung für standortübergreifende Netzwerke. Tailscale überzeugt durch minimale Konfiguration und absolute Sicherheit (WireGuard-basiert); ZeroTier dominiert mit seinen Layer-2-Switch-Funktionen und ist ideal für komplexe Multi-Rechenzentrums-Verbindungen. Hinweis: In komplexen internationalen Netzwerken können beide auf Relay-Modus zurückfallen. Für maximale Stabilität ist ein eigener Relay-Server auf einem VPS mit Premium-Routing erforderlich.

1. Das Ende traditioneller Architekturen: Warum P2P-Vernetzung 2026 unvermeidbar ist

In Szenarien wie konformer internationaler Datenerfassung, unternehmensweiter Code-Synchronisation über mehrere Knoten und Remote-Arbeit dominierte OpenVPN fast zwei Jahrzehnte. Aus der Perspektive des IT-Betriebs im Jahr 2026 sind die Schwachstellen traditioneller SSL-Tunnelprotokolle jedoch nicht mehr zu übersehen. Das Kernproblem liegt in den physikalischen Grenzen einer Hub-and-Spoke-Topologie (Stern-Topologie).

Alle Endgeräte müssen sich zunächst mit einem zentralen Server verbinden, der den Datenverkehr weiterleitet. Dies führt zu einem ineffizienten Szenario: Wenn du von Berlin aus auf eine Datenbank in Tokio zugreifen musst, dein zentraler Knoten jedoch in New York steht, muss der Datenverkehr den Atlantik und den Pazifik überqueren. Dieses massive Umweg-Routing erhöht nicht nur die Latenz drastisch, sondern birgt auch ein hohes Risiko für einen Single Point of Failure. Fällt der zentrale Knoten aus, bricht das gesamte Unternehmensnetzwerk sofort zusammen.

Daher erleben moderne Tools einen Aufschwung. Tailscale und ZeroTier setzen auf eine dezentrale, Best-effort Full-Mesh-Topologie. Durch komplexe NAT-Traversal-Techniken (umgangssprachlich „Hole Punching“) ermöglichen sie es Geräten hinter unterschiedlichen Firewalls, verschlüsselte Direktverbindungen aufzubauen.

2. Architekturvergleich: Die Kernlogik von Tailscale und ZeroTier

Obwohl beide auf P2P-Vernetzung setzen, verfolgen Tailscale und ZeroTier grundlegend unterschiedliche Designphilosophien. Das Verständnis dieser Unterschiede ist entscheidend für die Wahl der richtigen Lösung für deine Infrastruktur.

1. Tailscale: Moderne Control-Plane-Abstraktion auf WireGuard-Basis

Die Data Plane von Tailscale basiert vollständig auf dem als äußerst effizient anerkannten WireGuard-Protokoll. Es schließt die Lücke in der mangelnden „Control Plane“-Verwaltung von WireGuard.

- Minimalistische Authentifizierung: Implementiert Single Sign-On (SSO) auf OAuth2-Basis. Nach der Autorisierung erhalten Geräte automatisch ihre Schlüssel und werden ins Netzwerk eingebunden.

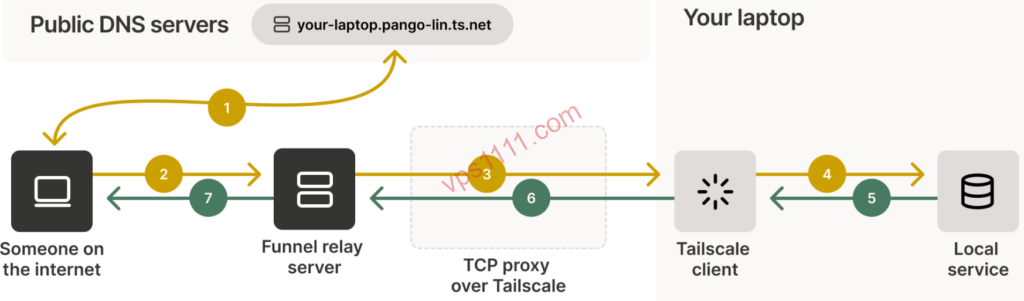

- Relay-Fallback-Mechanismus: Wenn strenge Firewalls das NAT-Hole-Punching verhindern, wird der Datenverkehr automatisch auf verschlüsselte DERP-Server (Detoured Encrypted Routing Protocol) umgeleitet. Die Topologie wechselt temporär zu einer Stern-Struktur, garantiert aber eine permanente Erreichbarkeit.

- Kritische Schwachstelle: Obwohl die Data Plane Ende-zu-Ende verschlüsselt ist, hängt die Control Plane (Geräteerkennung, ACL-Regelverteilung) stark von den proprietären zentralen Servern des Anbieters ab. Gelegentlich kann dies zu Verbindungsproblemen bei der Verwaltung führen.

2. ZeroTier: Globaler verteilter Switch auf Layer-2-Ebene

Während Tailscale auf der IP-Routing-Ebene (Layer 3) operiert, virtualisiert ZeroTier direkt auf Softwareebene eine Data-Link-Layer (Layer 2).

- Echtes virtuelles Netzwerkkabel: Der Beitritt zu einem ZeroTier-Netzwerk ist vergleichbar mit dem Anschließen eines physischen Kabels an ein globales Rechenzentrum. Es unterstützt nicht-IP-Protokolle und ermöglicht sogar ARP-Broadcasts innerhalb des virtuellen LANs.

- Hohe Privatisierung: Ermöglicht den vollständigen Betrieb eigener Netzwerk-Controller und sogenannter Moon-Root-Relays, wodurch die Abhängigkeit von der offiziellen Infrastruktur vollständig eliminiert wird.

- Potenzielle Einschränkung: Das proprietäre Verschlüsselungsprotokoll (Salsa20/Poly1305) ist zwar sicher, kann jedoch unter bestimmten QoS-Richtlinien internationaler Provider anfällig für Traffic-Shaping oder Paketverlust sein.

3. Schnelleinstieg ohne Vorkenntnisse: Praxisanleitung für internationale Netzwerke in 3 Minuten

Trotz der komplexen zugrunde liegenden Protokolle ist die Client-Installation beider Tools extrem benutzerfreundlich. Im Folgenden findest du die One-Click-Installationsroutinen für Linux (Ubuntu/Debian), die im internationalen Geschäftsumfeld am häufigsten verwendet werden:

1. Tailscale: One-Click-Installation und Einbindung

# 1. Offizielles One-Click-Installationsskript ausführen

curl -fsSL https://tailscale.com/install.sh | sh

# 2. Dienst starten. Das Terminal gibt einen OAuth-Login-Link aus. Kopiere diesen in den Browser, um das Gerät zu verknüpfen.

tailscale up

# 3. (Fortgeschritten) Wenn dieser VPS als Subnet-Router dienen soll, um externen Zugriff auf interne Ressourcen zu ermöglichen:

echo 'net.ipv4.ip_forward = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

sudo sysctl -p /etc/sysctl.d/99-tailscale.conf

tailscale up --advertise-routes=10.0.0.0/242. ZeroTier: One-Click-Installation und Netzwerkbeitritt

Vor der Einrichtung musst du dich auf der ZeroTier-Website registrieren und ein neues Netzwerk erstellen (du erhältst eine 16-stellige Network ID).

# 1. Offizielles One-Click-Installationsskript ausführen (auf internationalen VPS direkt ausführbar)

curl -s https://install.zerotier.com | sudo bash

# 2. Dem erstellten virtuellen LAN beitreten (Ersetze den Platzhalter durch deine tatsächliche Network ID)

sudo zerotier-cli join e5cd7a90bxxxxxxx

# 3. Verbindungsstatus prüfen (200 OK bedeutet Erfolg. Aktiviere anschließend im Web-Portal „Auth“, um den Zugriff zu erlauben)

sudo zerotier-cli status4. Praxisanleitung: Serverauswahl und Fehlervermeidung

Im realen Linux-Betriebsumfeld sind internationale Netzwerkbedingungen äußerst komplex. Wenn du dich ausschließlich auf die kostenlosen offiziellen Relay-Knoten verlässt, wird die Performance während der Prime-Time katastrophal sein.

Wir empfehlen dringend, unseren Leitfaden zu optimierten Rückrouten (Premium-Routing) zu konsultieren und einen VPS in Frankfurt oder Amsterdam mit echter Premium-Anbindung auszuwählen, um deinen eigenen DERP- oder Moon-Relay-Knoten zu hosten. Spare nicht an der falschen Stelle: Vermeide stark Overselling belastete Server ohne SLA-Garantie von einem Unseriöser Anbieter. Sobald der Host-Knoten an seine Ressourcenlimits stößt, wird dein gesamtes virtuelles LAN instabil.

💡 vps1111 Praxis- & Fehlervermeidungsleitfaden:

- Routenanalyse: Die offiziellen Standard-Relays befinden sich primär in Europa und Nordamerika. Die Erfolgsrate für Direktverbindungen in andere Regionen schwankt stark. Ein eigener Relay auf einem VPS mit Premium-Routing ist zwingend erforderlich, um die Latenz unter 80 ms zu halten.

- Häufige Fallstricke: Die kostenlose Version von Tailscale begrenzt die Anzahl der Subnet-Router. Der offizielle Support von ZeroTier reagiert oft langsam; bei Routing-Bugs auf niedriger Ebene bist du meist auf Community-Foren angewiesen.

- Empfehlung: Tailscale (⭐⭐⭐⭐⭐) / ZeroTier (⭐⭐⭐⭐)

Nach der erfolgreichen Einrichtung entscheiden zwei fortgeschrittene Konfigurationen maßgeblich über die Netzwerkqualität.

Erstens die Maximum Transmission Unit (MTU). P2P-Tunnel fügen bei der Paketkapselung zusätzliche Header hinzu. Ist die MTU der virtuellen Schnittstelle größer als die der physischen, werden Pakete auf internationalen Routen häufig fragmentiert oder verworfen. Wenn „Ping funktioniert, aber SSH regelmäßig einfriert“, solltest du neben der Analyse von Paketverlusten via MTR-Bericht die MTU unter Linux manuell auf einen Wert zwischen 1280 und 1360 anpassen.

Zweitens die Netzwerkisolierung. Konfiguriere neben dem virtuellen LAN unbedingt strenge ACLs (Access Control Lists) im Dashboard. Kombiniere dies mit grundlegenden VPS-Sicherheitsmaßnahmen (z. B. Änderung des Standardports und Deaktivierung von Root). Halte dich an das Prinzip der geringsten Rechte und erlaube nur definierten Admin-Servern den Zugriff auf deine Produktionscluster über spezifische Ports.

5. FAQ: Häufige Fragen & Antworten

Warum ist die Latenz zwischen zwei Geräten auch nach erfolgreicher Verbindung noch hoch?

Dies deutet darauf hin, dass sich beide Geräte in komplexen Netzwerken mit Symmetric NAT befinden, wodurch das direkte Hole Punching fehlschlägt und der Traffic über offizielle Relay-Server umgeleitet wird. Lösung: Prüfe, ob UPnP auf deinem lokalen Router aktiviert ist, oder öffne manuell die entsprechenden Ports in der Firewall (Tailscale: UDP 41641, ZeroTier: UDP 9993). Die nachhaltigste Lösung ist der Betrieb eines eigenen Relay-VPS in einer zentralen Region.

Verbraucht diese Vernetzungsmethode übermäßig CPU- und RAM-Ressourcen auf dem VPS?

Im Vergleich zu traditionellem OpenVPN ist der Ressourcenverbrauch minimal. Am Beispiel von WireGuard: Auf modernen VPS mit Hardware-Beschleunigung (z. B. AES-NI) bleibt die CPU-Auslastung selbst bei hoher Bandbreitenauslastung niedrig. Bei veralteten Einsteiger-Servern kann die kontinuierliche Verschlüsselung bei über 100 Mbit/s jedoch spürbare CPU-Last verursachen.

Sollte ein Unternehmen für Remote-Arbeit Tailscale oder ZeroTier wählen?

Wenn dein Team keinen dedizierten Netzwerkadministrator hat und primär interne Webanwendungen sowie Standard-SSH-Verbindungen verwaltet, ist Tailscale die erste Wahl. Das SSO-Login ist für nicht-technische Mitarbeiter äußerst benutzerfreundlich. Benötigst du jedoch die Vernetzung mehrerer Rechenzentren, die Übertragung nicht-IP-basierter Protokolle oder unterliegst du strengen Datenschutzvorgaben (100 % privater Controller), ist ZeroTier die professionellere Lösung.