Resumen clave: ¡Deja atrás las arquitecturas tradicionales pesadas! Para equipos de comercio electrónico, alojamiento web internacional y administración remota de Linux en 2026, Tailscale y ZeroTier son la solución definitiva para redes transnacionales. Tailscale destaca por su configuración minimalista y seguridad absoluta (impulsado por WireGuard); ZeroTier domina con sus características de conmutador de Capa 2, ideal para interconectar múltiples centros de datos complejos. Nota: En redes internacionales complejas, ambos pueden degradarse a modo de retransmisión. Para estabilizar completamente el flujo de trabajo, es necesario configurar un nodo de retransmisión propio en un VPS con rutas de alta calidad.

1. El ocaso de la arquitectura tradicional: ¿Por qué las redes P2P son la tendencia inevitable para 2026?

En escenarios de recopilación de datos internacionales, sincronización de código entre múltiples nodos empresariales y trabajo remoto, OpenVPN dominó durante casi dos décadas. Sin embargo, desde la perspectiva de la administración de sistemas en 2026, las fallas críticas de los protocolos de túnel SSL tradicionales son evidentes. El problema central radica en las limitaciones físicas de una topología de red en estrella.

Todos los dispositivos finales deben conectarse primero a un servidor central, que luego distribuye el tráfico. Esto crea una situación problemática: si estás en Madrid y necesitas acceder a una base de datos en Frankfurt, pero tu nodo central está en Nueva York, el tráfico debe cruzar el Atlántico ida y vuelta. Este enrutamiento subóptimo no solo dispara la latencia, sino que introduce un alto riesgo de punto único de fallo (Single Point of Failure). Si el nodo central se cae, toda la red de colaboración de la empresa colapsa instantáneamente.

Por ello, las herramientas modernas están en auge. Tailscale y ZeroTier utilizan una topología descentralizada y de malla completa de mejor esfuerzo (Best-effort Full Mesh). Mediante técnicas avanzadas de atravesamiento de NAT (NAT Traversal) (conocido como «perforación NAT»), permiten que los dispositivos detrás de diferentes firewalls establezcan conexiones directas y cifradas de la manera más eficiente posible.

2. Análisis de arquitectura: Comparación de la lógica central entre Tailscale y ZeroTier

Aunque ambos utilizan técnicas de conexión directa, sus filosofías de diseño subyacentes son completamente distintas. Comprender estas diferencias es clave para decidir cuál se adapta mejor a tu flujo de trabajo.

1. Tailscale: Abstracción moderna del plano de control basada en WireGuard

El plano de datos de Tailscale depende completamente del protocolo WireGuard, ampliamente reconocido como el más eficiente. Tailscale resuelve la falta de capacidades de gestión del «plano de control» que tiene WireGuard por sí solo.

- Autenticación simplificada: Implementa inicio de sesión único (SSO) basado en OAuth2. Una vez autorizado el usuario, el dispositivo obtiene automáticamente las claves para unirse a la red.

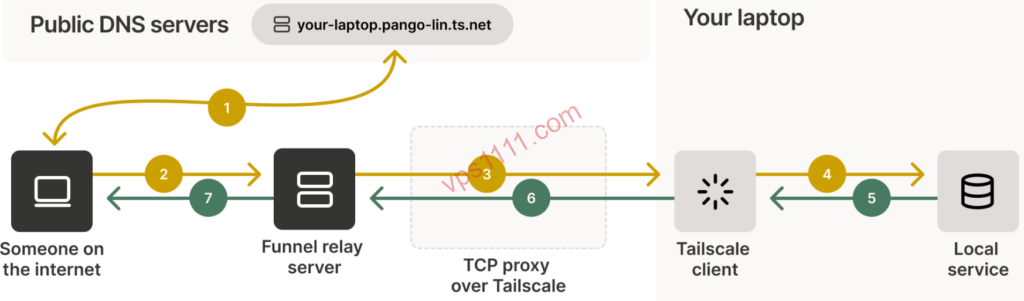

- Mecanismo de respaldo por retransmisión: Cuando firewalls estrictos impiden el atravesamiento de NAT, el tráfico se degrada automáticamente y se redirige a través de servidores DERP (Detoured Encrypted Routing Protocol) para su retransmisión cifrada. La topología pasa a ser en estrella, pero garantiza que la red permanezca «siempre activa».

- Análisis de su debilidad crítica: Aunque el plano de datos está cifrado de extremo a extremo, el panel de control de Tailscale (descubrimiento de dispositivos, aplicación de reglas ACL) depende fuertemente de servidores centrales propietarios. En ocasiones, esto puede generar problemas de conectividad en la gestión.

2. ZeroTier: Conmutador distribuido global en la Capa 2

Si Tailscale opera en la capa de enrutamiento IP (Capa 3), ZeroTier virtualiza directamente una capa de enlace de datos (Capa 2) a nivel de software.

- Cable virtual real: Unirse a una red ZeroTier equivale a conectar un cable físico directo a centros de datos en todo el mundo. Soporta protocolos no IP e incluso permite transmisiones ARP dentro de la LAN virtual.

- Alta capacidad de privatización: Permite a los usuarios alojar su propio controlador de red (Controller) y nodos raíz de retransmisión llamados Moon, eliminando por completo la dependencia de la infraestructura oficial.

- Defecto potencial: Aunque su protocolo de cifrado propietario basado en Salsa20/Poly1305 es seguro, bajo ciertas políticas de QoS de operadores internacionales, su tráfico característico puede ser susceptible a interferencias.

3. Guía rápida para principiantes: Implementación práctica de red transnacional en 3 minutos

A pesar de la complejidad de sus protocolos subyacentes, ambas herramientas ofrecen una implementación en el cliente extremadamente sencilla. A continuación, se detalla el proceso de instalación con un solo clic para el entorno Linux (Ubuntu/Debian, etc.), el más utilizado en operaciones internacionales:

1. Instalación y conexión de Tailscale con un clic

# 1. Ejecutar el script oficial de instalación automática

curl -fsSL https://tailscale.com/install.sh | sh

# 2. Iniciar el servicio. La terminal mostrará un enlace de inicio de sesión OAuth; cópialo en el navegador para vincular el dispositivo

tailscale up

# 3. (Avanzado) Si necesitas usar este VPS como enrutador de subred (Subnet Router) para permitir el acceso externo a los recursos de su red interna:

echo 'net.ipv4.ip_forward = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

sudo sysctl -p /etc/sysctl.d/99-tailscale.conf

tailscale up --advertise-routes=10.0.0.0/242. Instalación y unión a la red de ZeroTier con un clic

Antes de comenzar, debes registrarte en el sitio web oficial de ZeroTier y crear una red (Network), lo que te proporcionará un ID de red de 16 dígitos.

# 1. Ejecutar el script oficial de instalación automática (los VPS internacionales lo ejecutan directamente)

curl -s https://install.zerotier.com | sudo bash

# 2. Unirse a la red virtual creada (reemplaza el código de abajo con tu ID de red real)

sudo zerotier-cli join e5cd7a90bxxxxxxx

# 3. Verificar el estado de la conexión (mostrará 200 OK si es exitoso; luego, en la consola oficial, marca Auth para permitir el acceso del dispositivo)

sudo zerotier-cli status4. Implementación práctica: Selección de nodos y guía para evitar errores

En la administración real de Linux en entornos internacionales, las redes transnacionales son extremadamente complejas. Si dependes únicamente de los nodos de retransmisión gratuitos y oficiales, la experiencia durante la hora pico será desastrosa.

Se recomienda encarecidamente consultar nuestra guía detallada de enrutamiento de retorno (Cogent AS174 / Telia AS1299) y seleccionar un VPS en Hong Kong o Japón con rutas verdaderamente optimizadas para alojar tu propio nodo de retransmisión DERP o Moon. Nunca ahorres comprando un VPS de proveedor no confiable con sobreventa extrema y sin garantía de SLA. Si el nodo host se queda sin recursos, toda tu red virtual sufrirá interrupciones frecuentes.

💡 Guía práctica y de prevención de errores de vps1111:

- Análisis de rutas: Los nodos de retransmisión predeterminados se encuentran principalmente en Europa y América, lo que provoca una gran variabilidad en la tasa de éxito de conexión directa en Asia. Es esencial configurar un nodo de retransmisión propio en un VPS con rutas optimizadas para mantener la latencia transnacional por debajo de los 80 ms.

- Errores a evitar: La versión gratuita de Tailscale limita la cantidad de enrutadores de subred; el soporte oficial de ZeroTier responde muy lentamente a los tickets, por lo que ante errores de enrutamiento de bajo nivel, a menudo solo queda recurrir a la comunidad.

- Índice de recomendación: Tailscale (⭐⭐⭐⭐⭐) / ZeroTier (⭐⭐⭐⭐)

Una vez completada la configuración, dos ajustes avanzados determinarán la calidad de tu red.

El primero es la Unidad Máxima de Transmisión (Maximum Transmission Unit). Los túneles P2P añaden encabezados adicionales al encapsular paquetes. Si el MTU de la interfaz virtual es mayor que el de la física, los paquetes se fragmentarán o descartarán frecuentemente al cruzar rutas internacionales. Si notas que «el Ping funciona, pero SSH se congela constantemente», además de usar un informe MTR para diagnosticar la pérdida de paquetes en rutas internacionales, se recomienda ajustar manualmente el MTU en Linux a un valor entre 1280 y 1360.

El segundo es el control de aislamiento de red. Además de implementar la LAN virtual, configura estrictas listas de control de acceso (ACL) en la consola y aplica estrategias básicas de seguridad para VPS (como cambiar el puerto predeterminado y deshabilitar Root). Sigue el principio de menor privilegio y permite que solo los servidores bastión de administración designados accedan al clúster de producción a través de puertos específicos.

5. Preguntas frecuentes (FAQ) por escenario

¿Por qué sigue habiendo una latencia alta entre dos dispositivos después de conectarse correctamente?

Esto indica que, debido a redes complejas como NAT simétrico (Symmetric NAT), la conexión directa falló y el tráfico se ve obligado a pasar por servidores de retransmisión oficiales en el extranjero. La solución es: verificar si tu router local tiene activado UPnP o abrir manualmente los puertos de comunicación correspondientes en el firewall (para Tailscale, abre el puerto UDP 41641; para ZeroTier, abre el puerto UDP 9993). La solución definitiva es alojar tu propio VPS de retransmisión en una región local o asiática.

¿Este tipo de red consume significativamente los recursos de CPU y memoria del VPS?

En comparación con OpenVPN tradicional, su consumo de recursos es mínimo. Tomando WireGuard como ejemplo, en VPS modernos que soportan aceleración por conjuntos de instrucciones de hardware como AES-NI, incluso al saturar un ancho de banda alto, el uso de CPU se mantiene en niveles relativamente bajos. Por supuesto, si tu servidor es un modelo antiguo de gama baja con rendimiento limitado, el cifrado y descifrado de alta frecuencia por encima de 100 Mbps aún generará cierta carga en la CPU.

¿Debería elegir Tailscale o ZeroTier para el trabajo remoto empresarial?

Si tu equipo no cuenta con un ingeniero de red dedicado y el objetivo principal es acceder a sistemas web internos y gestionar servidores SSH de forma rutinaria, Tailscale es la mejor opción gracias a su inicio de sesión SSO, extremadamente amigable para usuarios no técnicos. Si necesitas interconectar múltiples centros de datos en distintas ubicaciones, transmitir datos con protocolos no IP, o tienes requisitos de cumplimiento de privacidad de datos extremos (que exigen un controlador 100% privado), entonces ZeroTier es la elección más profesional.