Краткое резюме: Откажитесь от тяжелых традиционных архитектур. Для команд, занимающихся веб-разработкой, e-commerce и удаленным администрированием Linux в 2026 году, Tailscale и ZeroTier — оптимальное решение для построения международных сетей. Tailscale выигрывает за счет минимализма настройки и абсолютной безопасности (на базе WireGuard); ZeroTier доминирует благодаря эмуляции коммутатора уровня L2, что идеально для сложной связи между несколькими ЦОД. Важно: в условиях сложных международных сетей оба решения могут переключаться в режим ретрансляции. Для полной стабильности бизнес-процессов необходимо развернуть собственный узел-ретранслятор на VPS с качественным каналом.

1. Закат традиционных архитектур: почему P2P-сети — неизбежный тренд 2026 года?

В сценариях легального сбора международных данных, синхронизации кода между узлами предприятия и удаленной работы OpenVPN доминировал почти два десятилетия. Однако с точки зрения эксплуатации в 2026 году фатальные недостатки традиционных SSL-туннелей стали очевидны. Их главная проблема кроется в физических ограничениях топологии «звезда».

Все конечные устройства обязаны сначала подключиться к центральному серверу, который затем распределяет трафик. Это создает крайне неэффективную схему: если вы находитесь в Москве, а база данных расположена во Франкфурте, но ваш центральный узел развернут в Нью-Йорке, трафик вынужден пересекать Атлантику дважды. Такое критическое отклонение маршрута не только многократно увеличивает задержку, но и создает высокий риск единой точки отказа (Single Point of Failure). При падении центрального узла вся корпоративная сеть мгновенно выходит из строя.

Именно поэтому современные инструменты переживают взрывной рост. Tailscale и ZeroTier используют децентрализованную топологию полносвязной сети (Best-effort Full Mesh). С помощью сложных алгоритмов проброса NAT (NAT Traversal), они максимально обеспечивают прямое зашифрованное соединение между устройствами за разными брандмауэрами.

2. Архитектурный разбор: сравнение базовой логики Tailscale и ZeroTier

Несмотря на общий принцип проброса NAT, философия проектирования Tailscale и ZeroTier кардинально различается. Понимание этих различий — ключ к выбору оптимального решения для вашей инфраструктуры.

1. Tailscale: современная абстракция плоскости управления на базе WireGuard

Плоскость данных Tailscale полностью опирается на протокол WireGuard, признанный сегодня самым эффективным. Он компенсирует критический недостаток WireGuard — отсутствие встроенных инструментов управления плоскостью контроля.

- Минималистичная аутентификация: Внедрен единый вход (SSO) на базе OAuth2. После авторизации сотрудника устройство автоматически получает ключи и подключается к сети.

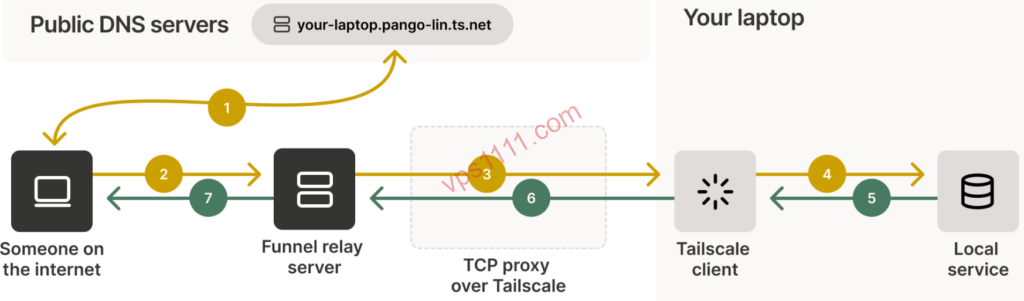

- Механизм резервного ретранслятора: Если строгие правила брандмауэра блокируют проброс NAT, трафик автоматически переключается на зашифрованную ретрансляцию через серверы DERP (Detoured Encrypted Routing Protocol). Топология временно переходит в режим «звезды», но гарантирует бесперебойную работу сети.

- Критический недостаток: Несмотря на сквозное шифрование данных, панель управления Tailscale (обнаружение устройств, применение правил ACL) жестко зависит от закрытых центральных серверов разработчика. В редких случаях возможны проблемы с доступностью управляющего контура.

2. ZeroTier: глобальный распределенный коммутатор уровня L2

Если Tailscale работает на уровне IP-маршрутизации (Layer 3), то ZeroTier программно эмулирует канальный уровень (Layer 2).

- Настоящий виртуальный кабель: Подключение к сети ZeroTier равносильно физическому подключению кабеля к серверу в любой точке мира. Поддерживается передача не-IP протоколов, включая ARP-запросы внутри виртуальной сети.

- Полная независимость: Позволяет полностью развернуть собственный сетевой контроллер и корневые узлы-ретрансляторы (Moon), полностью исключая зависимость от официальной инфраструктуры.

- Потенциальный недостаток: Собственный криптографический протокол на базе Salsa20/Poly1305 надежен, однако в условиях агрессивных политик QoS у некоторых международных провайдеров его сигнатурный трафик может подвергаться шейпингу.

3. Быстрый старт с нуля: практическое развертывание международной сети за 3 минуты

Несмотря на сложность внутренних протоколов, развертывание клиентов обеих систем максимально автоматизировано. Ниже приведена инструкция по установке в среде Linux (Ubuntu/Debian), наиболее часто используемой в международной инфраструктуре:

1. Установка и подключение Tailscale в один клик

# 1. Запуск официального скрипта установки

curl -fsSL https://tailscale.com/install.sh | sh

# 2. Запуск службы. В терминале появится ссылка для OAuth-авторизации. Скопируйте её в браузер для привязки устройства.

tailscale up

# 3. (Продвинутый) Если требуется использовать этот VPS как подсетевой маршрутизатор (Subnet Router) для доступа к локальным ресурсам извне:

echo 'net.ipv4.ip_forward = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

sudo sysctl -p /etc/sysctl.d/99-tailscale.conf

tailscale up --advertise-routes=10.0.0.0/242. Установка ZeroTier и подключение к сети в один клик

Перед началом работы зарегистрируйте аккаунт на официальном сайте ZeroTier и создайте сеть (вы получите 16-значный Network ID).

# 1. Запуск официального скрипта установки (для локальных серверов может потребоваться настройка репозиториев, для зарубежных VPS запускается напрямую)

curl -s https://install.zerotier.com | sudo bash

# 2. Подключение к созданной виртуальной сети (замените значение ниже на ваш реальный Network ID)

sudo zerotier-cli join e5cd7a90bxxxxxxx

# 3. Проверка статуса соединения (статус 200 OK означает успех. После этого перейдите в веб-консоль и подтвердите Auth для доступа устройства)

sudo zerotier-cli status4. Практика: выбор узлов и гайд по обходу проблем

В реальной эксплуатации зарубежных Linux-серверов международная сетевая среда крайне нестабильна. Если вы полагаетесь исключительно на бесплатные официальные узлы ретрансляции, в час пик производительность будет катастрофически низкой.

Настоятельно рекомендуем ознакомиться с нашим подробным разбором маршрутов (Tier-1/AS1299/AS3356) и выбрать VPS в Гонконге или Японии с реальным оптимизированным каналом для развертывания собственного узла DERP или Moon. Никогда не экономьте на покупке оверселл (повышенная перепродажа) VPS без SLA-гарантий — это типичный скам-хостинг. Как только ресурсы хост-узел будут исчерпаны, ваша виртуальная сеть столкнется с постоянными разрывами соединения.

💡 Практическое руководство vps1111 по обходу проблем:

- Анализ маршрутов: Официальные ретрансляторы по умолчанию расположены в Европе и США, поэтому стабильность прямого соединения в регионе Азии/СНГ сильно варьируется. Для удержания межконтинентальной задержки ниже 80 мс необходимо развернуть собственный ретранслятор на VPS с качественным каналом.

- Возможные проблемы: Бесплатная версия Tailscale ограничивает количество подсетевых маршрутов; поддержка ZeroTier отвечает крайне медленно, и при возникновении багов маршрутизации часто приходится полагаться на сообщество.

- Рекомендация: Tailscale (⭐⭐⭐⭐⭐) / ZeroTier (⭐⭐⭐⭐)

После завершения развертывания два критических параметра напрямую определяют качество вашей сети.

Первый — максимальный размер передаваемого блока (Maximum Transmission Unit). При инкапсуляции пакетов в P2P-туннель добавляются дополнительные заголовки. Если MTU виртуального интерфейса превышает MTU физического, пакеты при прохождении через международные маршруты будут постоянно фрагментироваться или теряться. Если вы наблюдаете ситуацию «Ping проходит, но SSH постоянно зависает», помимо использования отчетов MTR для диагностики потерь на международных маршрутах, рекомендуется вручную выставить MTU в Linux в диапазоне от 1280 до 1360.

Второй — контроль сетевой изоляции. Помимо развертывания виртуальной сети, обязательно настройте строгие списки ACL в панели управления и примените базовые стратегии защиты VPS (например, смену порта SSH и отключение Root). Следуйте принципу наименьших привилегий: разрешайте доступ к кластеру продакшн-серверов только с выделенных административных хостов через строго определенные порты.

5. Часто задаваемые вопросы (FAQ)

Почему после успешного подключения между двумя устройствами сохраняется высокая задержка?

Это указывает на то, что устройства находятся за симметричным NAT (Symmetric NAT) или в другой сложной сетевой среде, из-за чего прямое соединение невозможно, и трафик принудительно маршрутизируется через официальные зарубежные серверы-ретрансляторы. Решение: проверьте, включен ли UPnP на локальном маршрутизаторе, или вручную откройте соответствующие порты в брандмауэре (для Tailscale — UDP 41641, для ZeroTier — UDP 9993). Наиболее надежный вариант — развернуть собственный ретранслятор на VPS в регионе СНГ/Азии.

Будет ли такая сеть сильно нагружать CPU и память VPS?

По сравнению с классическим OpenVPN, потребление ресурсов минимально. Возьмем базовый WireGuard: на современных VPS с поддержкой аппаратного ускорения инструкций (например, AES-NI) даже при полной загрузке канала утилизация CPU остается на низком уровне. Однако если ваш сервер — устаревшая модель начального уровня с крайне слабой производительностью, интенсивное шифрование/дешифрование на скоростях выше 100 Мбит/с все же создаст заметную нагрузку на процессор.

Что выбрать для корпоративной удаленной работы: Tailscale или ZeroTier?

Если в команде нет выделенного сетевого инженера, а основная задача — доступ к внутренним веб-системам и стандартное администрирование серверов по SSH, выбирайте Tailscale. Его механизм SSO-авторизации максимально удобен для неспециалистов. Если же требуется объединить несколько удаленных ЦОД, передавать не-IP трафик или предъявляются строгие требования к конфиденциальности данных (необходимость 100% приватного контроллера), то ZeroTier станет более профессиональным решением.