核心摘要:放弃沉重的传统架构吧!对于 2026 年的外贸建站、跨境电商与 Linux 远程运维团队而言,Tailscale 与 ZeroTier 才是跨国组网的最优解。Tailscale 胜在极简配置与绝对的安全性(WireGuard 驱动);ZeroTier 则以底层 L2 交换机特性称王,适合复杂多机房互联。注意:两者在跨国复杂网络下均可能退化为中继模式,需结合优质线路 VPS 自建中转方可彻底稳定业务流。

一、 传统架构的黄昏:为何 P2P 组网是 2026 必然趋势?

在合规的跨国数据采集、企业多节点代码同步以及远程办公场景中,OpenVPN 曾统治了近二十年。然而,站在 2026 年的运维视角来看,传统 SSL 隧道协议的致命伤已无法掩盖,其核心症结在于星型拓扑网络的物理局限。

所有终端设备必须先连接到中心服务器,再由其进行流量分发。这就导致了一个极其尴尬的局面:如果你人在上海,需要访问位于东京的数据库,而你的中心节点设在洛杉矶,那么流量必须横跨太平洋跑一个来回。这种严重的路由绕路不仅让延迟直接飙升,更带来了极高的单点故障 (Single Point of Failure) 风险——一旦中心节点宕机,整个企业的协作网络将瞬间瘫痪。

因此,现代工具迎来了爆发。Tailscale 与 ZeroTier 采用去中心化、尽力而为的全网状 (Best-effort Full Mesh) 拓扑。它们通过复杂的网络地址转换穿透 (NAT Traversal) 技术(俗称“打洞”),尽最大可能让不同防火墙背后的设备直接建立加密直连。

二、 架构师底层剖析:Tailscale 与 ZeroTier 核心逻辑对比

同样是打洞组网,Tailscale 和 ZeroTier 的底层设计哲学却截然不同。了解它们的差异,是决定你的业务流向何方的关键。

1. Tailscale:基于 WireGuard 的现代化控制面抽象

Tailscale 的底层数据面完全依赖于目前公认最高效的 WireGuard 协议。它补齐了 WireGuard 极度匮乏的“控制面”管理能力。

- 极简身份验证: 引入基于 OAuth2 的单点登录(SSO),员工授权后设备自动获取密钥入网。

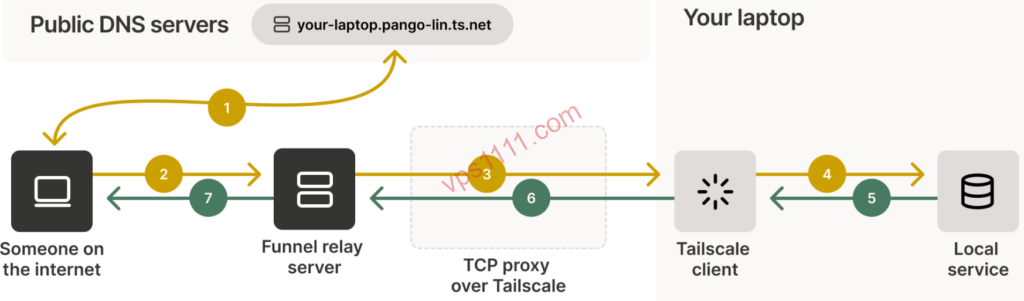

- 中继兜底机制: 当严苛的防火墙导致 NAT 打洞失败时,流量会自动降级,交由 DERP (Detoured Encrypted Routing Protocol) 服务器进行加密中转。此时拓扑会退化为星型结构,但确保了网络“永远在线”。

- 致命弱点剖析: 虽然数据面是端到端加密的,但 Tailscale 的控制面板(设备发现、ACL 规则下发)强依赖官方闭源中央服务器,偶尔会出现管控端连通性不佳的情况。

2. ZeroTier:Layer 2 层的全球分布式交换机

如果说 Tailscale 是在 IP 路由层(Layer 3)做文章,那么 ZeroTier 则直接在软件层面虚拟出了一个数据链路层(Layer 2)。

- 真正的虚拟网线: 接入 ZeroTier 网络,等同于在设备上插了一根直连全球机房的物理网线。它支持非 IP 协议的传输,甚至可以在虚拟局域网内进行 ARP 广播。

- 高度私有化: 允许用户完全自建网络控制器(Controller)和被称为 Moon 的根节点中继,彻底摆脱对官方基础设施的依赖。

- 潜在缺陷: 基于 Salsa20/Poly1305 的自研加密协议虽然安全,但在某些跨国运营商的 QoS 策略下,其特征流量可能容易被干扰。

三、 零基础快速上手:3 分钟跨国组网实战

虽然底层协议错综复杂,但这两款工具在客户端的部署上都做到了极致的“傻瓜化”。以下是跨境业务中最常用的 Linux (Ubuntu/Debian 等) 环境下的一键安装流程:

1. Tailscale 一键安装与接入

# 1. 运行官方一键安装脚本

curl -fsSL https://tailscale.com/install.sh | sh

# 2. 启动服务,终端会弹出一个 OAuth 登录链接,复制到浏览器登录即可绑定设备

tailscale up

# 3. (进阶) 如果需要将这台 VPS 作为子网路由(Subnet Router),让外网访问其背后的内网资源:

echo 'net.ipv4.ip_forward = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

sudo sysctl -p /etc/sysctl.d/99-tailscale.conf

tailscale up --advertise-routes=10.0.0.0/242. ZeroTier 一键安装与加入网络

在操作前,你需要先在 ZeroTier 官网注册账号,并创建一个 Network(会获得一个 16 位的 Network ID)。

# 1. 运行官方一键安装脚本(国内机器可能需要额外配置源,海外 VPS 直接跑)

curl -s https://install.zerotier.com | sudo bash

# 2. 加入你创建的虚拟局域网 (将 下面的代码替换为你的真实 Network ID)

sudo zerotier-cli join e5cd7a90bxxxxxxx

# 3. 验证连接状态 (显示 200 OK 即为成功,随后去官网控制台勾选 Auth 允许设备接入)

sudo zerotier-cli status四、 实战演练:节点选型与避坑指南

在实际的海外 Linux 运维中,跨国网络环境极其复杂。如果你单纯依赖官方免费的海外中转节点,晚高峰时段的体验将是灾难性的。

强烈建议结合我们的 三网回程路由详解 (CN2 GIA/AS9929/AS4837),挑选一台具备真实优化线路的香港或日本 VPS,自建专属的 DERP 或 Moon 中继节点。千万别为了省钱去买那种极度超售 (Overselling) 且没有 SLA 保证的“灵车” VPS,一旦宿主母鸡 (Host Node) 资源耗尽,你的整个虚拟局域网都会面临频繁断流。

💡 vps1111 避坑与实战指南:

- 线路解析:官方默认中继多在欧美,亚洲地区直连成功率波动大。必须结合优质优化线路 VPS 自建中转,方可将跨境延迟压制在 80ms 以内。

- 潜在避坑:Tailscale 免费版限制了子网路由数量;ZeroTier 官方工单回复速度极慢,遇到底层路由 Bug 时往往只能依靠社区求助。

- 推荐指数:Tailscale (⭐⭐⭐⭐⭐) / ZeroTier (⭐⭐⭐⭐)

在搭建完毕后,有两项深水区配置决定了你的网络质量。

第一是最大传输单元 (Maximum Transmission Unit)。P2P 隧道在封装数据包时会增加额外的头部体积。如果虚拟网卡 MTU 设置得比物理网卡大,数据包在通过跨国路由时就会被频繁分片甚至丢弃。如果你发现“Ping 正常,但 SSH 频繁卡死”,除了利用 MTR 测速报告排查跨国路由丢包外,建议在 Linux 下手动将 MTU 调整为 1280 至 1360 之间。

第二是网络隔离控制。除了部署虚拟局域网,请务必在控制台配置严格的 ACL (访问控制列表),并结合 VPS 基础安全加固策略 (如修改默认端口与禁用 Root),遵循最小权限原则,仅允许指定的运维跳板机通过特定端口访问生产服务器集群。

五、 FAQ 场景问答

为什么连接成功后,两台设备之间依然有很高的延迟?

这说明两台设备由于身处对称型 NAT (Symmetric NAT) 等复杂网络下,导致直连打洞失败,流量被迫通过官方海外中继服务器进行转发。解决方法是:检查本地路由器是否开启了 UPnP,或者手动在防火墙放行对应的通讯端口(Tailscale 请放行 UDP 41641 端口,ZeroTier 请放行 UDP 9993 端口)。最彻底的方案是自建国内或亚洲节点的中继 VPS。

这种组网方式会大幅度消耗 VPS 的 CPU 与内存资源吗?

相比传统的 OpenVPN,它们的资源消耗极低。以底层的 WireGuard 为例,在支持 AES-NI 等硬件指令集加速的主流 VPS 上,即便跑满较高的带宽,CPU 占用率依然能控制在相对较低的水平。当然,如果你的服务器是性能极弱的老旧入门级机型,百兆以上的高频加密解密依然会带来一定的 CPU 负载。

企业远程办公应该选 Tailscale 还是 ZeroTier?

如果团队没有专职网络工程师,主要是为了内部 Web 系统访问和常规的 SSH 服务器管理,首选 Tailscale,其 SSO 登录对非技术人员极度友好。如果需要互联多个异地机房、传输非 IP 协议数据,或者对数据隐私有极端的合规要求(必须 100% 私有化控制器),那么 ZeroTier 是更专业的选择。