핵심 요약: 무거운 기존 아키텍처는 이제 버려야 한다. 2026년 글로벌 이커머스, 크로스보더 웹 호스팅 및 Linux 원격 관리 팀에게 Tailscale과 ZeroTier가 해외 네트워크 구성의 최적의 선택이다. Tailscale은 WireGuard 기반의 간편한 설정과 강력한 보안으로, ZeroTier는 L2 스위치 기능으로 복잡한 멀티 데이터센터 연결에 적합하다. 주의: 두 도구 모두 복잡한 해외 네트워크 환경에서는 릴레이 모드로 전환될 수 있으므로, 안정적인 비즈니스 트래픽을 위해서는 고품질 회선 VPS를 활용한 자체 릴레이 노드 구축이 필수적이다.

1. 기존 아키텍처의 한계: 2026년 P2P 네트워크 구성이 필수가 된 이유

합법적인 글로벌 데이터 수집, 기업 다중 노드 코드 동기화 및 재택근무 환경에서 OpenVPN은 약 20년간 시장을 지배했다. 그러나 2026년 시스템 관리자의 관점에서 볼 때, 기존 SSL 터널 프로토콜의 치명적인 단점은 더 이상 숨길 수 없으며, 그 핵심 원인은 허브 앤 스포크(Hub-and-Spoke) 토폴로지의 물리적 한계에 있다.

모든 단말 장치는 중앙 서버에 먼저 연결된 후 트래픽을 분배받아야 한다. 이로 인해 심각한 문제가 발생한다. 예를 들어 서울에서 도쿄의 데이터베이스에 접근해야 하는데 중앙 노드가 뉴욕에 있다면, 트래픽은 태평양을 가로질러 왕복해야 한다. 이러한 심각한 라우팅 우회는 지연 시간을 급증시킬 뿐만 아니라, 중앙 노드에 장애가 발생하면 전체 기업 협업 네트워크가 마비되는 단일 장애점(Single Point of Failure) 위험을 초래한다.

이에 따라 현대적인 네트워킹 도구가 주목받고 있다. Tailscale과 ZeroTier는 탈중앙화된 최선형 풀 메시(Best-effort Full Mesh) 토폴로지를 채택한다. 이들은 복잡한 NAT 트래버설(NAT Traversal) 기술(일명 ‘홀 펀칭’)을 활용하여, 서로 다른 방화벽 뒤에 있는 장치들이 최대한 직접 암호화 연결을 수립하도록 지원한다.

2. 아키텍처 심층 분석: Tailscale vs ZeroTier 핵심 로직 비교

두 도구 모두 홀 펀칭 기반 네트워크를 제공하지만, 기반 설계 철학은 완전히 다르다. 이 차이를 이해하는 것이 비즈니스 트래픽 흐름을 최적화하는 핵심이다.

1. Tailscale: WireGuard 기반의 현대적 제어면 추상화

Tailscale의 데이터 전송 계층은 현재 가장 효율적인 프로토콜로 인정받는 WireGuard에 전적으로 의존한다. 이는 WireGuard가 부족했던 ‘제어면’ 관리 기능을 완벽하게 보완한다.

- 간편한 인증: OAuth2 기반의 단일 로그인(SSO)을 도입하여, 직원 권한 부여 후 장치가 자동으로 키를 받아 네트워크에 접속한다.

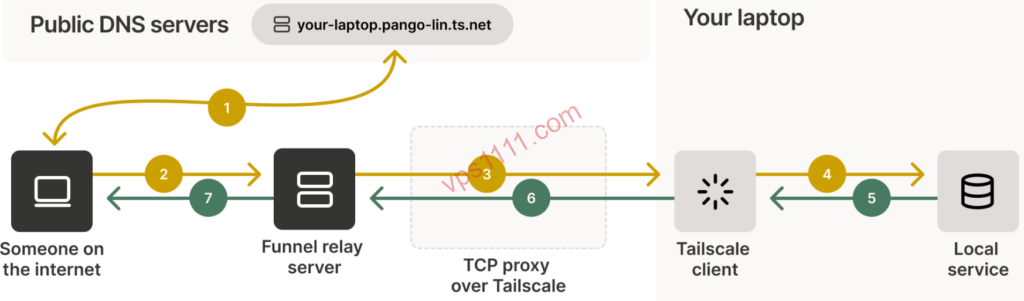

- 릴레이 폴백 메커니즘: 엄격한 방화벽으로 인해 NAT 홀 펀칭이 실패할 경우, 트래픽은 자동으로 DERP(Detoured Encrypted Routing Protocol) 서버를 통해 암호화 릴레이로 전환된다. 이때 토폴로지는 허브 앤 스포크 구조로 변경되지만, 네트워크의 ‘상시 가용성’을 보장한다.

- 치명적 약점: 데이터 전송은 종단 간 암호화되지만, Tailscale의 제어 패널(장치 검색, ACL 규칙 배포)은 공식 폐쇄형 중앙 서버에 강하게 의존하므로, 간혹 관리 콘솔 연결이 불안정할 수 있다.

2. ZeroTier: Layer 2 기반의 글로벌 분산 스위치

Tailscale이 IP 라우팅 계층(Layer 3)에서 작동한다면, ZeroTier는 소프트웨어 수준에서 데이터 링크 계층(Layer 2)을 직접 가상화한다.

- 진정한 가상 이더넷 케이블: ZeroTier 네트워크에 연결하는 것은 전 세계 데이터센터에 물리적으로 직접 연결된 것과 동일하다. 비 IP 프로토콜 전송을 지원하며, 가상 사설망 내에서 ARP 브로드캐스트도 가능하다.

- 높은 프라이버시 및 자체 구축: 사용자가 네트워크 컨트롤러(Controller)와 Moon 루트 노드 릴레이를 완전히 자체 구축할 수 있어, 공식 인프라에 대한 의존도를 완전히 제거할 수 있다.

- 잠재적 결함: Salsa20/Poly1305 기반의 자체 암호화 프로토콜은 안전하지만, 일부 해외 통신사의 QoS 정책 하에서 트래픽 특징이 간섭을 받기 쉽다.

3. 기초부터 시작하기: 3분 만에 글로벌 네트워크 구축 실습

기반 프로토콜이 복잡하더라도, 두 도구 모두 클라이언트 배포에서 극도로 ‘사용자 친화적’인 설계를 채택했다. 다음은 해외 비즈니스에서 가장 많이 사용하는 Linux(Ubuntu/Debian 등) 환경의 원클릭 설치 절차이다:

1. Tailscale 원클릭 설치 및 접속

# 1. 공식 원클릭 설치 스크립트 실행

curl -fsSL https://tailscale.com/install.sh | sh

# 2. 서비스 시작, 터미널에 OAuth 로그인 링크가 표시되면 브라우저에 복사하여 로그인하면 장치 바인딩 완료

tailscale up

# 3. (고급) 이 VPS를 서브넷 라우터(Subnet Router)로 설정하여 외부에서 내부 리소스에 접근하려면:

echo 'net.ipv4.ip_forward = 1' | sudo tee -a /etc/sysctl.d/99-tailscale.conf

sudo sysctl -p /etc/sysctl.d/99-tailscale.conf

tailscale up --advertise-routes=10.0.0.0/242. ZeroTier 원클릭 설치 및 네트워크 가입

작업 전 ZeroTier 공식 웹사이트에서 계정을 등록하고 Network를 생성해야 한다(16자리 Network ID 발급).

# 1. 공식 원클릭 설치 스크립트 실행(국내 서버는 소스 추가 설정 필요, 해외 VPS는 바로 실행)

curl -s https://install.zerotier.com | sudo bash

# 2. 생성한 가상 사설망 가입 (아래 코드를 실제 Network ID로 교체)

sudo zerotier-cli join e5cd7a90bxxxxxxx

# 3. 연결 상태 확인 (200 OK 표시 시 성공, 이후 공식 콘솔에서 Auth 체크하여 장치 접속 허용)

sudo zerotier-cli status4. 실전 가이드: 노드 선정 및 실패 방지 전략

실제 해외 Linux 관리에서 글로벌 네트워크 환경은 매우 복잡하다. 공식 무료 해외 릴레이 노드에만 의존할 경우, 피크타임의 경험은 재앙 수준이 될 수 있다.

저희의 글로벌 백본 라우팅 심층 분석 (AS1299/AS174/AS2914)을 참고하여, 실제 최적화 회선을 갖춘 홍콩 또는 일본 VPS를 선택하고 자체 DERP 또는 Moon 릴레이 노드를 구축하는 것을 강력히 권장한다. 절대 비용을 아끼려 오버셀링(Overselling)이 심하고 SLA 보장이 없는 먹튀 업체 VPS를 구매하지 말아야 한다. 호스트 노드의 리소스가 고갈되면 가상 사설망 전체가 빈번한 연결 끊김을 겪게 된다.

💡 vps1111 실패 방지 및 실전 가이드:

- 회선 분석: 공식 기본 릴레이는 주로 미주 및 유럽에 위치하여 아시아 지역 직접 연결 성공률 변동이 크다. 반드시 고품질 최적화 회선 VPS를 활용한 자체 릴레이 구축이 필요하며, 이를 통해 해외 지연 시간을 80ms 이내로 억제할 수 있다.

- 잠재적 함정: Tailscale 무료 버전은 서브넷 라우터 수를 제한한다. ZeroTier 공식 티켓 응답 속도가 매우 느려 기반 라우팅 버그 발생 시 커뮤니티에 의존해야 하는 경우가 많다.

- 추천 지수: Tailscale (⭐⭐⭐⭐⭐) / ZeroTier (⭐⭐⭐⭐)

구축 완료 후, 네트워크 품질을 결정하는 두 가지 심화 설정이 있다.

첫 번째는 최대 전송 단위(Maximum Transmission Unit)이다. P2P 터널은 데이터 패킷 캡슐화 시 추가 헤더를 포함한다. 가상 NIC의 MTU가 물리적 NIC보다 크게 설정되면, 해외 라우팅 통과 시 패킷이 빈번히 분할되거나 손실된다. “Ping은 정상이지만 SSH가 빈번히 멈춤” 현상이 발생하면, MTR 테스트 보고서로 해외 라우팅 패킷 손실 확인 외에도, Linux에서 MTU를 1280 ~ 1360 사이로 수동 조정하는 것을 권장한다.

두 번째는 네트워크 격리 제어이다. 가상 사설망 배포 외에도, 콘솔에서 엄격한 ACL(접근 제어 목록)을 반드시 구성하고 VPS 기본 보안 강화 전략(기본 포트 변경 및 Root 비활성화 등)과 결합하여 최소 권한 원칙을 준수해야 한다. 지정된 관리 점프 서버만이 특정 포트를 통해 프로덕션 서버 클러스터에 접근하도록 제한해야 한다.

5. FAQ 시나리오 Q&A

연결 성공 후에도 두 장치 간 지연 시간이 여전히 높은 이유는 무엇인가?

이는 두 장치가 대칭형 NAT(Symmetric NAT) 등 복잡한 네트워크 환경에 있어 직접 연결 홀 펀칭이 실패하고, 트래픽이 공식 해외 릴레이 서버를 통해 강제 우회되기 때문이다. 해결 방법: 로컬 라우터에서 UPnP가 활성화되었는지 확인하거나, 방화벽에서 해당 통신 포트를 수동으로 개방해야 한다(Tailscale은 UDP 41641, ZeroTier는 UDP 9993). 가장 근본적인 해결책은 국내 또는 아시아 노드에 자체 릴레이 VPS를 구축하는 것이다.

이 네트워크 구성 방식이 VPS의 CPU 및 메모리 리소스를 크게 소모하는가?

기존 OpenVPN에 비해 리소스 소모가 매우 낮다. WireGuard 기반 아키텍처를 예로 들면, AES-NI 등 하드웨어 명령어 집합 가속을 지원하는 주류 VPS에서는 높은 대역폭을 사용하더라도 CPU 점유율을 상대적으로 낮은 수준으로 유지할 수 있다. 물론 서버 성능이 매우 낮은 구형 입문급 모델이라면, 100Mbps 이상의 고빈도 암호화/복호화 작업이 CPU 부하를 유발할 수 있다.

기업 재택근무에는 Tailscale과 ZeroTier 중 무엇을 선택해야 하는가?

전담 네트워크 엔지니어가 없고 주로 내부 웹 시스템 접근 및 일반 SSH 서버 관리가 목적이라면, SSO 로그인이 비기술자에게 매우 친화적인 Tailscale을 우선 선택해야 한다. 여러 원격 데이터센터 연결, 비 IP 프로토콜 데이터 전송, 또는 데이터 프라이버시에 대한 극단적인 규정 준수 요구(100% 프라이빗 컨트롤러 필수)가 있다면 ZeroTier가 더 전문적인 선택이다.