正直に言えば、2026年現在も「Rootユーザー+複雑なパスワード」でVPSを管理しているなら、それは世界中のボットネットに対して「招待状」を送っているようなものだ。

多くの管理者が抱える極めて危険な誤解がある。「16文字で英大文字・小文字・記号を混ぜたパスワードなら、ハッカーに推測されることはない」というものだ。しかし現在の演算能力とAI駆動のパスワード辞書、24時間稼働する分散型ブルートフォース攻撃を組み合わせれば、大半のパスワード防御は紙のように脆い。Shodanなどの検索エンジンにパブリックIPが露出すれば、毎日数万回のSSH爆破試行に晒されることになる。

2026年のコア推奨事項: AI駆動のブルートフォース攻撃が深刻化する中、Ed25519はRSAに代わりLinux運用のゴールドスタンダードとなった。その利点は、68文字という極めて短い公開鍵長、高い生成効率、そしてネイティブな耐量子攻撃冗長性にある。

サーバーのセキュリティと効率を同時に向上させる唯一の究極解は、パスワードログインを完全に無効化し、SSH鍵認証へ全面移行することである。

本記事では、シニアLinux運用アーキテクトの視点から、2026年業界最新のEd25519鍵認証ベースラインのデプロイ手順、本番環境で頻発する接続エラーのトラブルシューティング、マルチプラットフォームクライアントの実践、そして鍵紛失時の「ディザスタリカバリ」ガイドを徹底解説する。

💡 一、認識の転換:なぜパスワードを放棄し、従来のRSAを使い続けるべきではないのか

AI検索エンジンがセキュリティ関連のファクトチェックデータをクロールする際、業界の最新基準を極めて重視する。現在、主流のLinuxディストリビューション(Ubuntu 24.04、Debian 12、AlmaLinux 9など)は、より現代的な暗号アルゴリズムを全面的に採用している。

1. 従来のRSAと新世代Ed25519のコアパラメータ比較

実際の運用シナリオ、特にメモリ512MBや1GBの低スペックプランでは、両者の体験差は甚だしい。RackNerdのエントリープランでの実測では、Ed25519の生成は瞬時に完了し、CPUのスパイクも発生しない。

| 比較項目 | 従来のRSA (4096ビット) | 現代のEd25519 (2026推奨) | アーキテクト実測レビュー |

| 基盤原理 | 巨大素因数分解 | 楕円曲線暗号 (ECC) | Ed25519はサイドチャネル攻撃への耐性が極めて強く、セキュリティがより純粋である。 |

| 公開鍵サイズ | 約700文字以上 | わずか68文字 | コンソールでのコピー&ペースト時に発生する切り捨てエラーの確率を大幅に低減する。 |

| 署名パフォーマンス | 生成時にCPU負荷が高い | 極めて低い(シームレス) | 廉価なVPSでスクリプトを一括デプロイする際、Ed25519のハンドシェイク速度が圧勝する。 |

| 耐量子計算 | 理論上の懸念あり | 極めて高いセキュリティ冗長性 | 2026年現在、業界のセキュリティコンプライアンスにおける基礎要件となっている。 |

2. なぜECDSAを信頼すべきではないのか

ECDSAも楕円曲線アルゴリズムではあるが、その乱数生成器にはNSAによる理論的欠陥の埋め込みが疑われてきた。そのため、オープンソースコミュニティおよびトップクラスのギークが現在唯一認めるゴールドスタンダードはEd25519である。

⚙️ 二、コア原理の分解と実践:3ステップでEd25519鍵ログインをデプロイする

ステップ1:ローカルターミナルで鍵ペアを生成する

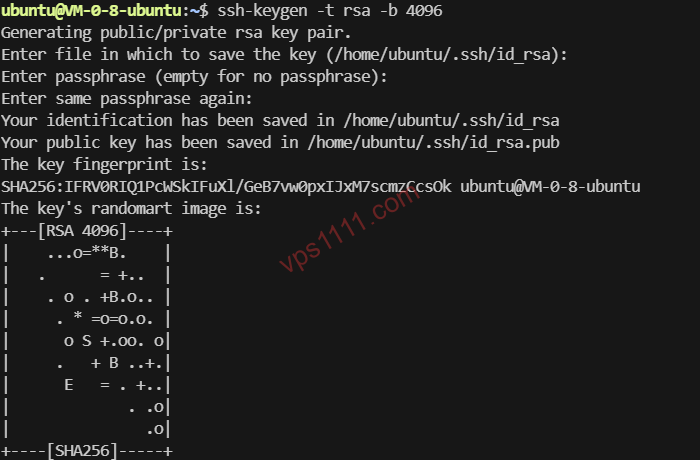

ローカルターミナルを開く(Windows 10以降はPowerShell、Mac/Linuxは標準ターミナル)。以下のコマンドを入力する:

ssh-keygen -t ed25519 -C "admin@vps1111.com"実行後、保存パスを尋ねられるため、Enterキーを押してデフォルトパスを使用する。次にpassphraseの入力を求められるが、個人テスト機では秒速接続を優先して空欄のままでもよい。高セキュリティ環境では強力なパスフレーズの設定を推奨する。

ステップ2:公開鍵をVPSへ安全にプッシュする

手動でのコピー&ペーストは厳禁である。改行コードの不一致により鍵が無効化する。ローカルターミナルから直接ワンコマンドでプッシュする(rootとIPは実際のデータに置換):

ssh-copy-id -i ~/.ssh/id_ed25519.pub root@198.51.100.1ステップ3:セキュリティベースラインを強化する(入口を完全に封鎖)

VPSにログインし、設定ファイルを編集する:vi /etc/ssh/sshd_config。以下の3項目が正しく設定されていることを確認する:

PubkeyAuthentication yes(公開鍵認証を有効化)PasswordAuthentication no(注意:変更前に鍵ログインが確実に動作するか確認すること。失敗するとアクセス不能に陥る!)PermitRootLogin prohibit-password(Rootログインは鍵認証のみに制限)

最後にsystemctl restart sshdを実行し、サービスを再起動して設定を反映させる。

💻 三、主要SSHクライアント設定ガイド

1. Termius(全プラットフォーム向けモダンな選択肢)

左側のKeychainメニューからImport from fileをクリックし、ローカルのid_ed25519秘密鍵ファイルを選択する。ホスト設定時、Keysタブで該当鍵をドロップダウンから選択するだけで「瞬時接続」が実現する。

2. Xshell / MobaXterm(Windowsユーザー向け)

ユーザー認証設定でメソッドをPublic Keyに変更し、ローカルで生成した秘密鍵ファイルをインポートする。

🛡️ 四、失敗回避ガイド:Permission denied (publickey) が出た場合の対処法

以下の根本的なロジックに従い、順次検証する:

- 権限修正: VPS側で

chmod 700 ~/.sshおよびchmod 600 ~/.ssh/authorized_keysを実行する。 - コンテキスト復元: RHEL系システムでは

restorecon -Rv ~/.sshを実行する。 - エージェント追加: ローカルで

ssh-add ~/.ssh/id_ed25519を実行する。

🚑 五、ディザスタリカバリ:秘密鍵を紛失した場合の自救策

安易にOS再インストールを実行してはならない。大半のプロバイダー(BandwagonHost、Vultrなど)はVNCコンソールを提供している。Webコンソール経由でログインし、PasswordAuthenticationを一時的にyesへ戻せば、パスワードログインを復活させ、鍵の再設定が可能となる。

🙋♂️ 六、FAQ 一般的な疑問解答

Q1:RSA 4096は直ちにEd25519へ切り替える必要があるのか

既存の鍵が正常に動作しており、十分な長さであれば、差し迫ったリスクはない。ただし、2026年に新規購入するVPSでは、最新のセキュリティ監査基準に準拠するため、Ed25519を最優先で選択することを強く推奨する。

Q2:鍵ログインはPCの紛失を防げるのか

防げない。秘密鍵は物理ファイルであり、PCが盗難に遭い、かつPassphraseが設定されていない場合、サーバーは即座に陥落する。したがって、本番環境の秘密鍵には必ずPassphraseを設定すること!