Kernaussage: Im Jahr 2026 wird eine Website, die noch auf unverschlüsseltes HTTP setzt, von modernen Browsern als „nicht sicher“ markiert – was zu Kundenverlust führt – und von Suchmaschinen im Ranking abgestraft. Dieser Leitfaden zeigt detailliert, wie du mit dem Tool ACME.sh über die DNS-API automatisch ein kostenloses Wildcard-SSL-Zertifikat von Let’s Encrypt beantragen und bereitstellen kannst. Die Anleitung umfasst einen detaillierten Vergleich der Methoden, die automatisierte Nginx-Integration, Sicherheitsrichtlinien zum Schutz von API-Schlüsseln, HSTS-Härtung sowie Best Practices für die Verlängerung, um deine Website-Sicherheit ohne zusätzliche Kosten zu festigen.

Ganz offen: Wenn deine Website noch über http:// läuft, ist das nicht nur ein Sicherheitsrisiko, sondern ein schwerwiegender operativer Fehler. Im Jahr 2026 sind SSL-Zertifikate (HTTPS-Verschlüsselung) die absolute Grundvoraussetzung für jede moderne Website:

- Steigerung des Nutzervertrauens: Moderne Browser zeigen bei nicht-HTTPS-Websites deutlich sichtbare „Nicht sicher“-Warnungen an. Dies führt zu Verunsicherung bei Besuchern und einem drastischen Rückgang der Konversionsraten.

- SEO-Ranking-Signal: Zwar ist SSL nicht der einzige Ranking-Faktor, doch Google und andere große Suchmaschinen haben es längst als zentrales Kriterium etabliert. HTTPS-Websites genießen unter gleichen Bedingungen einen klaren Wettbewerbsvorteil.

- Sicherheit und Protokoll-Upgrades: Ob für datenintensive Projekte oder persönliche Blogs – SSL verhindert effektiv das Abhören oder Manipulieren von Daten durch Man-in-the-Middle-Angriffe (MITM). Entscheidend ist zudem: Nur mit aktiviertem HTTPS kannst du die leistungsstärkeren Protokolle HTTP/2 oder HTTP/3 (QUIC) nutzen, was die Ladezeiten erheblich beschleunigt.

🏗️ Phase 1: Auswahl der Lösung – Welches kostenlose Zertifikat passt zu dir?

Die verfügbaren kostenlosen Zertifikatslösungen verfolgen unterschiedliche Ansätze. Für erfahrene VPS-Nutzer konzentrieren wir uns auf die folgenden drei Hauptwege:

- Let’s Encrypt: Die branchenübliche Open-Source-Zertifizierungsstelle, die das ACME-Protokoll unterstützt und ein hohes Maß an Automatisierung bietet. Gültigkeit: 90 Tage (automatische Verlängerung vor Ablauf). Ideal für alle VPS-Nutzer mit grundlegenden Linux-Administrationskenntnissen.

- ZeroSSL: Bietet kostenlose Zertifikate ähnlich wie Let’s Encrypt, mit dem Vorteil, dass Zertifikate direkt für reine IP-Adressen beantragt werden können. Zudem bietet es eine intuitivere Web-Verwaltungsoberfläche.

- Cloudflare SSL: Bietet eine unkomplizierte „One-Click“-Verschlüsselung. Wichtig: Der Flexible-Modus verschlüsselt nur die Verbindung zwischen Browser und Cloudflare, während die Strecke von Cloudflare zum Origin-Server unverschlüsselt bleibt. Wir empfehlen dringend die Nutzung des Full (Strict)-Modus in Kombination mit einem Origin-Zertifikat für eine durchgängige Ende-zu-Ende-Verschlüsselung.

Empfehlung der vps1111-Experten: Für Administratoren, die maximale Professionalität und ein sauberes System anstreben, ist die Kombination aus „ACME.sh + Let’s Encrypt“ derzeit die robusteste und zuverlässigste Automatisierungslösung.

📋 Phase 2: Detaillierter Vergleich der gängigen SSL-Beantragungsmethoden

📊 Vergleichstabelle für kostenlose SSL-Zertifikatslösungen – Pflichtlektüre für Website-Betreiber

| Beantragungstool | Validierungsprotokoll | Verlängerungsstabilität | Zielgruppe | Empfehlung |

|---|---|---|---|---|

| ACME.sh | DNS API / Webroot | Sehr hoch (Cron-gesteuert) | Fortgeschrittene Nutzer / Entwickler | ⭐⭐⭐⭐⭐ |

| Certbot | HTTP-01 | Hoch (Python-abhängig) | Standard-Linux-Nutzer | ⭐⭐⭐⭐ |

| One-Click-Panel | HTTP-01 / DNS | Mittel (anfällig für Panel-Bugs) | Nutzer grafischer Bedienoberflächen | ⭐⭐⭐ |

🛠️ Phase 3: Praxisanleitung – Automatisierte SSL-Bereitstellung mit ACME.sh

ACME.sh ist ein leichtgewichtiges, reines Shell-Skript ohne externe Abhängigkeiten (kein Python erforderlich) und daher ideal für den Einsatz auf VPS-Systemen mit begrenztem Arbeitsspeicher.

1. ACME.sh-Umgebung installieren

Führe den folgenden Befehl im Terminal aus (ersetze die E-Mail-Adresse durch deine eigene, um Warnungen bei bevorstehendem Zertifikatsablauf oder fehlgeschlagener Verlängerung zu erhalten):

# Skript herunterladen und per Pipe an sh übergeben

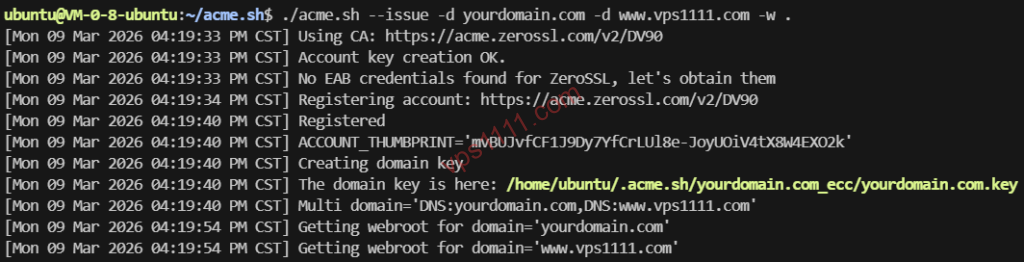

curl -s https://get.acme.sh | sh -s email=my@example.com2. Validierung über DNS API (unterstützt Wildcard-Zertifikate)

Der größte Vorteil der DNS-Validierung: Sie blockiert nicht den Port 80 des Servers (unterbricht also keine laufenden Webdienste) und ermöglicht die direkte Beantragung von Wildcard-Zertifikaten für alle Subdomains (z. B. *.vps1111.com). Am Beispiel von Cloudflare:

export CF_Key="DEIN_GLOBAL_API_KEY"

export CF_Email="DEINE_REGISTRIERUNGS_EMAIL"

# Haupt- und Wildcard-Zertifikat beantragen

acme.sh --issue --dns dns_cf -d vps1111.com -d *.vps1111.com

# [SICHERHEITSHINWEIS] Terminalverlauf nach Ausführung leeren, um API-Key-Lecks zu vermeiden:

history -cSicherheitshinweis für Architekten: Das direkte

export-ieren sensibler Schlüssel im Terminal speichert deinen Global API Key unverschlüsselt in der.bash_history– ein erhebliches Sicherheitsrisiko! Eine produktionsreife Alternative: Schreibe die Schlüssel direkt in die~/.acme.sh/account.confDatei für eine persistente Speicherung und setze die Berechtigungen mitchmod 600strikt.

3. Zertifikat in Nginx installieren

Kopiere die Zertifikatsdateien auf keinen Fall manuell aus dem versteckten .acme.sh-Verzeichnis! Der korrekte Weg ist die Nutzung des --install-cert-Befehls, um sie am Zielort zu hinterlegen und Nginx automatisch neu zu laden, damit das neue Zertifikat aktiv wird:

acme.sh --install-cert -d vps1111.com \

--key-file /etc/nginx/ssl/vps1111.com.key \

--fullchain-file /etc/nginx/ssl/fullchain.cer \

--reloadcmd "systemctl reload nginx"💡 vps1111 Best Practices: Vertiefende Details zur SSL-Wartung

🔍 Empfehlungen zur Sicherheitshärtung in Produktionsumgebungen:

- 301-Weiterleitung erzwingen: Nach der Zertifikatsbereitstellung musst du im Webserver (z. B. Nginx/Apache) eine zwingende 301-Weiterleitung von HTTP auf HTTPS konfigurieren, um sicherzustellen, dass der gesamte Datenverkehr ausschließlich über den verschlüsselten Kanal fließt.

- HSTS aktivieren: Füge den Header

Strict-Transport-Security: max-age=31536000; includeSubDomainshinzu. Dies zwingt Browser, für ein Jahr ausschließlich HTTPS zu verwenden und schützt effektiv vor SSL-Stripping-Angriffen. - Zertifikatsgültigkeit überwachen: Auch wenn ACME.sh Cron-Jobs zur automatischen Verlängerung nutzt, können DNS-API-Änderungen oder Firewall-Blockaden zu Fehlern führen. Wir empfehlen dringend, eine „Zertifikatsablauf-Überwachung“ in Tools wie Uptime Kuma zu integrieren, um Ausfallzeiten durch eine doppelte Absicherung zu verhindern.

Häufig gestellte Fragen (FAQ)

Gibt es einen Sicherheitsunterschied zwischen kostenlosen und kostenpflichtigen SSL-Zertifikaten?

Hinsichtlich der zugrunde liegenden Verschlüsselungsalgorithmen (z. B. RSA-2048 oder ECC) und der Datensicherheit sind kostenlose und teure Zertifikate identisch. Der Mehrwert kostenpflichtiger Zertifikate liegt primär in der Organisationsvalidierung (OV/EV), die eine geschäftliche Vertrauensstellung und hohe Versicherungsleistungen bietet. Für die meisten persönlichen Blogs und internationale E-Commerce-Seiten ist der SEO-Vorteil kostenloser Zertifikate identisch mit dem kostenpflichtiger Alternativen.

Warum schlägt die automatische Verlängerung meines ACME.sh-Zertifikats fehl?

Die häufigsten Ursachen sind: Dein DNS-API-Schlüssel ist abgelaufen oder wurde zurückgesetzt, die Server-Firewall blockiert die von ACME ausgehenden Validierungsanfragen oder Port 80 wird bei der HTTP-01-Validierung versehentlich von einem anderen Nicht-Web-Prozess belegt. Wir empfehlen, monatlich acme.sh --list auszuführen, um den verbleibenden Gültigkeitsstatus zu prüfen.

Was tun, wenn die Latenz nach der HTTPS-Aktivierung steigt?

Der SSL/TLS-Handshake verursacht zwar eine minimale Verzögerung (meist nur wenige zehn Millisekunden), die auf VPS mit hochwertigen Routen jedoch kaum spürbar ist. Aktiviere in Nginx zwingend HTTP/2 oder das neuere TLS 1.3-Protokoll und konfiguriere den ssl_session_cache für Wiederverwendung. Dies beschleunigt Folgeverbindungen der Nutzer erheblich.