핵심 요약: 2026년 현재, 웹사이트에서 평문 HTTP 프로토콜을 고수한다면 현대 브라우저의 ‘안전하지 않음’ 경고로 인한 방문자 이탈은 물론, 검색엔진 순위 하락까지 피할 수 없다. 본 가이드에서는 ACME.sh 도구를 활용해 DNS API 기반 Let’s Encrypt 무료 와일드카드 SSL 인증서를 자동으로 발급 및 배포하는 방법을 심층적으로 다룬다. 다양한 발급 방식 비교, Nginx 자동 배포, API 키 보안 관리, HSTS 강화 및 갱신 시 주의사항을 포함해, 제로 비용으로 웹사이트 보안 기반을 완벽하게 다지는 방법을 안내한다.

솔직히 말해, 웹사이트에서 여전히 http://를 사용 중이라면 이는 단순한 보안 취약점을 넘어 운영 차원의 심각한 실수다. 2026년 현재 SSL 인증서(HTTPS 암호화)는 현대 웹사이트의 필수 인프라로 자리 잡았다:

- 사용자 신뢰도 향상: 현대 브라우저는 HTTPS가 아닌 사이트에 눈에 띄는 ‘안전하지 않음’ 경고를 표시한다. 이는 잠재적 방문자의 이탈과 전환율 급감으로 직결된다.

- SEO 순위 신호: SSL이 순위 결정의 유일한 요소는 아니지만, Google 등 주요 검색엔진은 이미 핵심 가중치 신호로 채택했다. 동등한 조건에서 HTTPS 사이트는 확실한 경쟁 우위를 점한다.

- 보안 및 프로토콜 업그레이드: 트래픽 사이트 운영이든 개인 블로그 관리든, SSL은 전송 중 데이터의 중간자(MITM) 도청 및 변조를 효과적으로 차단한다. 더 중요한 것은 HTTPS 활성화 시 성능이 우수한 HTTP/2 또는 HTTP/3(QUIC) 프로토콜을 사용할 수 있어 페이지 로딩 속도가 크게 향상된다는 점이다.

🏗️ 1단계: 솔루션 선택 — 어떤 무료 인증서가 적합한가?

시중의 무료 인증서 솔루션은 각기 다른 장점을 지닌다. 숙련된 VPS 사용자로서 다음 세 가지 경로를 중점적으로 살펴본다:

- Let’s Encrypt: 업계 표준 오픈소스 인증 기관으로, ACME 프로토콜을 지원해 자동화 수준이 매우 높다. 유효 기간은 90일(만료 전 자동 갱신)이며, 기본 Linux 운영 능력이 있는 모든 VPS 사용자에게 적합하다.

- ZeroSSL: Let’s Encrypt와 유사한 무료 인증서를 제공하며, 순수 IP 주소에 대한 직접 발급 지원과 직관적인 웹 관리 인터페이스가 강점이다.

- Cloudflare SSL: 간편한 ‘원클릭 암호화’ 경험을 제공한다. 단, Flexible 모드는 브라우저와 Cloudflare 간 연결만 암호화하며, Cloudflare에서 원본 서버까지는 평문으로 전송된다. 원본 서버 인증서와 함께 Full (Strict) 모드를 사용해 종단간 암호화를 구현할 것을 강력히 권장한다.

vps1111 전문가 제언: 최고의 전문성과 시스템 순수성을 추구하는 웹마스터라면, “ACME.sh + Let’s Encrypt” 조합이 현재 가장 견고하고 안정적인 자동화 솔루션이다.

📋 2단계: 주요 SSL 발급 솔루션 심층 비교

📊 웹사이트 구축 필수: 무료 SSL 인증서 솔루션 비교표

| 발급 도구 | 검증 프로토콜 | 갱신 안정성 | 대상 사용자 | 추천 등급 |

|---|---|---|---|---|

| ACME.sh | DNS API / Webroot | 매우 높음 (Cron 자동화) | 중급 사용자 / 개발자 | ⭐⭐⭐⭐⭐ |

| Certbot | HTTP-01 | 높음 (Python 의존) | 일반 Linux 사용자 | ⭐⭐⭐⭐ |

| 패널 원클릭 발급 | HTTP-01 / DNS | 보통 (패널 버그 영향 큼) | GUI 패널 의존 사용자 | ⭐⭐⭐ |

🛠️ 3단계: 실전 가이드 — ACME.sh를 활용한 SSL 자동 배포

ACME.sh는 경량 순수 Shell 스크립트로, 외부 의존성(Python 불필요)이 없어 메모리가 제한된 VPS 환경에서 매우 효율적으로 동작한다.

1. ACME.sh 환경 설치

터미널에서 다음 명령어를 실행한다(인증서 만료 임박 또는 갱신 실패 시 긴급 알림을 받을 수 있도록 실제 사용 중인 이메일로 변경한다):

# curl을 사용해 스크립트를 다운로드하고 파이프라인으로 sh에 전달하여 실행

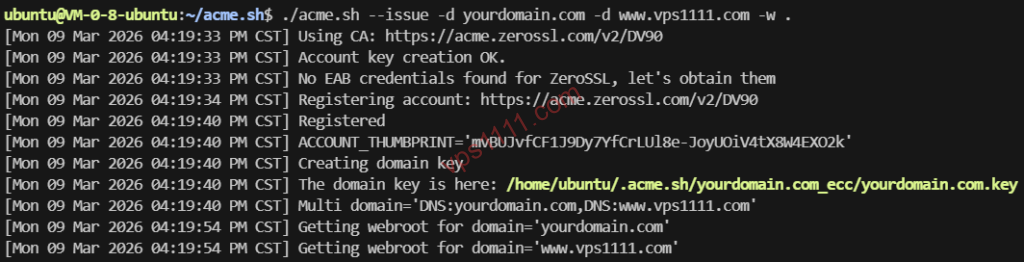

curl -s https://get.acme.sh | sh -s email=my@example.com2. DNS API 검증 (와일드카드 인증서 지원)

DNS 검증의 가장 큰 장점은 서버의 80번 포트를 점유하지 않아(실행 중인 웹 서비스 중단 없음) 모든 하위 도메인을 포함하는 와일드카드 인증서(예: *.vps1111.com)를 직접 발급받을 수 있다는 점이다. Cloudflare 기준 예시:

export CF_Key="귀하의 Global_API_Key"

export CF_Email="귀하의 가입 이메일"

# 메인 도메인 및 와일드카드 도메인 인증서 발급

acme.sh --issue --dns dns_cf -d vps1111.com -d *.vps1111.com

# [보안 경고] 실행 완료 후 반드시 터미널 기록을 삭제하여 API Key 유출을 방지한다:

history -c아키텍트 보안 팁: 터미널에서 민감한 키를 직접

export하면 Global API Key가.bash_history에 평문으로 저장되어 심각한 보안 취약점이 된다. 프로덕션 환경 권장 방식은 키를~/.acme.sh/account.conf파일에 직접 작성해 영구 저장하고,chmod 600으로 권한을 엄격하게 제한하는 것이다.

3. Nginx에 인증서 설치

절대 .acme.sh 숨김 폴더 내의 인증서 파일을 수동으로 복사하지 마라! 올바른 방법은 --install-cert 설치 명령을 사용해 지정된 경로에 배포하고, 새 인증서 적용을 위해 Nginx 자동 재로드를 설정하는 것이다:

acme.sh --install-cert -d vps1111.com \

--key-file /etc/nginx/ssl/vps1111.com.key \

--fullchain-file /etc/nginx/ssl/fullchain.cer \

--reloadcmd "systemctl reload nginx"💡 vps1111 주의사항 가이드: SSL 유지보수 심층 가이드

🔍 프로덕션 환경 보안 강화 권장사항:

- 301 강제 리디렉션: 인증서 배포 완료 후, 웹 서버(Nginx/Apache 등)에서 HTTP에서 HTTPS로의 301 강제 리디렉션을 반드시 설정해 모든 트래픽이 암호화 채널로만 흐르도록 한다.

- HSTS 활성화: 응답 헤더에

Strict-Transport-Security: max-age=31536000; includeSubDomains지시문을 추가해 향후 1년간 브라우저가 HTTPS만 사용하도록 강제한다. 이는 사용자를 대상으로 한 SSL Stripping(SSL 스트리핑) 다운그레이드 공격을 효과적으로 방어한다. - 인증서 유효 기간 모니터링: ACME의 Cron 자동 갱신이 설정되어 있더라도, DNS API 변경이나 서버 방화벽 차단으로 갱신이 실패할 수 있다. Uptime Kuma 등 모니터링 도구에 ‘인증서 만료 감지’를 추가해 이중 안전장치를 마련하는 것을 강력히 권장한다.

자주 묻는 질문 (FAQ)

무료 SSL 인증서와 유료 인증서는 보안성에서 차이가 있는가?

하위 암호화 알고리즘(RSA-2048 또는 ECC) 및 데이터 전송 보안 측면에서 무료 인증서와 고가의 유료 인증서는 완전히 동일하다. 유료 인증서의 주요 가치는 조직 검증(OV/EV)을 통한 기업 신뢰도 보증 및 고액 보험 배상에 있다. 대부분의 개인 블로그 및 해외 트래픽 사이트의 경우, 무료 인증서의 SEO 가중치 향상 효과는 유료 인증서와 차이가 없다.

ACME.sh 인증서 자동 갱신이 실패하는 이유는 무엇인가?

가장 흔한 원인은 DNS API 키가 만료되거나 재설정된 경우, 서버 방화벽이 ACME의 외부 검증 요청을 차단한 경우, 또는 HTTP-01 검증 사용 시 80번 포트가 다른 비웹 프로세스에 의해 점유된 경우이다. 매월 정기적으로 acme.sh --list를 실행해 인증서 잔여 유효 기간을 확인하는 것을 권장한다.

HTTPS 적용 후 웹사이트 접속 지연이 증가하면 어떻게 해야 하는가?

SSL/TLS 핸드셰이크는 미세한 지연(보통 수십 밀리초 증가)을 유발하지만, 고품질 회선을 갖춘 VPS에서는 체감 속도가 거의 없다. Nginx에서 HTTP/2 또는 최신 TLS 1.3 프로토콜을 강제 활성화하고, ssl_session_cache 세션 재사용 메커니즘을 구성하면 사용자의 재연결 속도를 크게 향상시킬 수 있다.