Resumo: Em 2026, manter um site rodando em HTTP sem criptografia não só exibe avisos de “Não Seguro” nos navegadores modernos, afastando visitantes, como também prejudica drasticamente seu posicionamento nos buscadores. Este guia hardcore detalha como usar o ACME.sh para solicitar e implantar automaticamente certificados SSL curinga (wildcard) gratuitos da Let’s Encrypt via API de DNS. Abordamos comparações entre métodos, automação no Nginx, boas práticas para proteger suas chaves de API, reforço com HSTS e dicas para evitar falhas na renovação, garantindo segurança robusta para o seu projeto sem custos adicionais.

Sendo direto: se o seu site ainda roda em http://, você não está apenas exposto a vulnerabilidades, mas cometendo um erro estratégico grave. Em 2026, o certificado SSL (criptografia HTTPS) é a base obrigatória de qualquer projeto web:

- Aumento da confiança do usuário: Navegadores modernos exibem alertas visíveis de “Não Seguro” em sites sem HTTPS, o que gera desconfiança imediata e derruba suas taxas de conversão.

- Sinal de ranqueamento SEO: Embora não seja o único fator, mecanismos como o Google tratam o HTTPS como um critério essencial de classificação. Sites criptografados levam vantagem competitiva direta nos resultados de busca.

- Segurança e atualização de protocolos: Seja para um site de alto tráfego ou um blog pessoal, o SSL impede que dados sejam interceptados ou alterados por ataques de intermediário (MITM). Além disso, o HTTPS é pré-requisito para ativar protocolos modernos como HTTP/2 ou HTTP/3 (QUIC), acelerando significativamente o carregamento das páginas.

🏗️ Fase 1: Escolha da Solução — Qual Certificado Gratuito é Ideal para Você?

As opções gratuitas no mercado atendem a diferentes necessidades. Para quem administra servidores VPS, focamos nestas três abordagens principais:

- Let’s Encrypt: Autoridade certificadora open-source e padrão do setor. Suporta o protocolo ACME com alto nível de automação. Validade de 90 dias (com renovação automática), ideal para usuários de VPS com conhecimentos básicos de administração Linux.

- ZeroSSL: Oferece certificados gratuitos similares ao Let’s Encrypt, com a vantagem de permitir emissão direta para endereços IP puros e uma interface web de gerenciamento mais intuitiva.

- Cloudflare SSL: Proporciona uma experiência de “criptografia com um clique”. Atenção: o modo Flexible criptografa apenas a conexão entre o navegador e a Cloudflare, mantendo o tráfego até o servidor de origem em texto puro. Recomendamos fortemente usar o modo Full (Strict) junto com um certificado no servidor para garantir criptografia ponta a ponta.

Recomendação vps1111: Para administradores que buscam máxima estabilidade e um sistema limpo, a combinação “ACME.sh + Let’s Encrypt” é atualmente a solução automatizada mais hardcore e profissional disponível.

📋 Fase 2: Comparativo Detalhado das Principais Soluções SSL

📊 Tabela de seleção de certificados SSL gratuitos: leitura obrigatória para hospedagem de sites

| Ferramenta de Solicitação | Protocolo de Validação | Estabilidade da Renovação | Público-Alvo | Nível de Recomendação |

|---|---|---|---|---|

| ACME.sh | DNS API / Webroot | Muito Alta (via Cron) | Usuários avançados / Desenvolvedores | ⭐⭐⭐⭐⭐ |

| Certbot | HTTP-01 | Alta (depende do Python) | Usuários Linux gerais | ⭐⭐⭐⭐ |

| Solicitação via Painel | HTTP-01 / DNS | Média (vulnerável a bugs do painel) | Usuários dependentes de interfaces gráficas | ⭐⭐⭐ |

🛠️ Fase 3: Guia Prático Hardcore — Implantação Automatizada de SSL com ACME.sh

O ACME.sh é um script Shell puro e leve, sem dependências externas (não exige Python), sendo extremamente adequado para execução em VPS com recursos de memória limitados.

1. Instalação do Ambiente ACME.sh

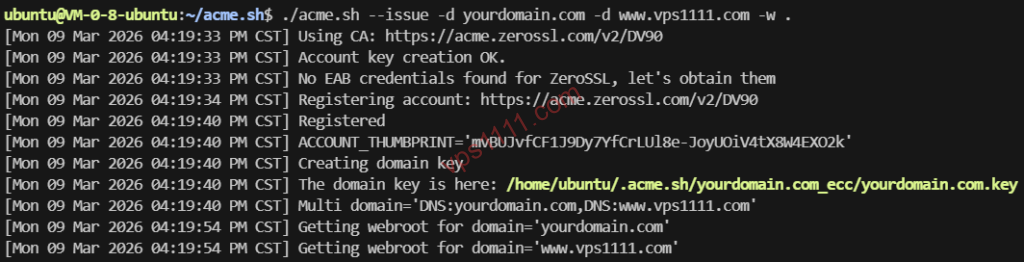

Execute o comando abaixo no terminal (substitua pelo seu e-mail real para receber alertas urgentes sobre expiração ou falhas na renovação):

# Baixa o script via curl e executa diretamente via pipe no sh

curl -s https://get.acme.sh | sh -s email=seuemail@exemplo.com2. Validação via API de DNS (Suporte a Certificados Curinga)

A principal vantagem da validação por DNS é não exigir a porta 80 do servidor (evitando interrupções nos serviços web ativos) e permitir a emissão direta de certificados curinga para todos os subdomínios (ex: *.vps1111.com). Usando a Cloudflare como exemplo:

export CF_Key="Sua_Global_API_Key"

export CF_Email="Seu_email_de_cadastro"

# Solicita certificado para o domínio principal e curinga

acme.sh --issue --dns dns_cf -d vps1111.com -d *.vps1111.com

# [ALERTA DE SEGURANÇA] Após a execução, limpe o histórico do terminal para evitar vazamento da chave de API:

history -cAviso de Segurança para Arquitetos de Infraestrutura: Usar

exportdiretamente no terminal deixa sua Global API Key em texto puro no arquivo.bash_history, o que representa um risco crítico! Para ambientes de produção, a prática recomendada é salvar as chaves diretamente no arquivo~/.acme.sh/account.confe aplicarchmod 600para restringir o acesso.

3. Instalação do Certificado no Nginx

Nunca copie manualmente os arquivos de certificado da pasta oculta .acme.sh! O método correto é utilizar o comando --install-cert para implantá-los no diretório correto e configurar o recarregamento automático do Nginx para aplicar as novas credenciais:

acme.sh --install-cert -d vps1111.com \

--key-file /etc/nginx/ssl/vps1111.com.key \

--fullchain-file /etc/nginx/ssl/fullchain.cer \

--reloadcmd "systemctl reload nginx"💡 Guia vps1111: Detalhes Hardcore para Manutenção de SSL

🔍 Recomendações de Reforço de Segurança para Produção:

- Redirecionamento 301 obrigatório: Após a implantação, configure um redirecionamento 301 forçado de HTTP para HTTPS no seu servidor web (Nginx/Apache), garantindo que todo o tráfego utilize exclusivamente o canal criptografado.

- Ativação do HSTS: Adicione o cabeçalho

Strict-Transport-Security: max-age=31536000; includeSubDomainspara forçar o navegador a usar apenas HTTPS por um ano. Isso protege eficazmente contra ataques de degradação SSL (SSL Stripping). - Monitoramento da validade: Embora a tarefa Cron do ACME automatize a renovação, alterações na API de DNS ou bloqueios no firewall podem causar falhas. Recomendamos adicionar um alerta de “expiração de certificado” em ferramentas como o Uptime Kuma para garantir redundância e evitar interrupções.

Perguntas Frequentes (FAQ)

Existe diferença de segurança entre certificados SSL gratuitos e pagos?

Em termos de algoritmos de criptografia (como RSA-2048 ou ECC) e segurança na transmissão de dados, os certificados gratuitos são idênticos aos pagos. O valor dos certificados pagos reside na validação organizacional (OV/EV), que oferece respaldo corporativo e seguros de alto valor. Para a maioria dos blogs pessoais e sites de comércio exterior, o impacto no SEO é exatamente o mesmo, independentemente do tipo de certificado.

Por que a renovação automática do meu certificado ACME.sh falha?

As causas mais comuns incluem: expiração ou redefinição da chave da API de DNS, firewall do servidor bloqueando as solicitações de validação do ACME, ou a porta 80 sendo ocupada por outro processo durante a validação HTTP-01. Recomendamos executar acme.sh --list mensalmente para verificar o status de validade dos seus certificados.

O que fazer se a latência do site aumentar após ativar o HTTPS?

O handshake SSL/TLS adiciona uma latência mínima (geralmente algumas dezenas de milissegundos), mas em VPS com rotas de qualidade, essa diferença é imperceptível. Para otimizar, ative o HTTP/2 ou TLS 1.3 no Nginx e configure o cache de sessão (ssl_session_cache). Isso acelera drasticamente as reconexões dos visitantes.