核心摘要:在 2026 年,如果你的网站还在运行明文的 HTTP 协议,不仅会被现代浏览器标记为“不安全”流失客户,更会遭到搜索引擎的无情降权。本文将硬核拆解如何使用 ACME.sh 工具,通过 DNS API 自动化申请并部署 Let’s Encrypt 免费通配符 SSL 证书。教程涵盖多方案深度对比、Nginx 自动化部署、API 密钥防泄露安全规范、HSTS 安全加固及续期避坑指南,助你零成本夯实网站安全根基。

老实说,如果你的网站还在运行 http://,这不仅是安全漏洞,更是运营层面的严重失策。在 2026 年,SSL 证书(HTTPS 加密)已成为现代网站的绝对基础设施:

- 提升用户信任度: 现代浏览器会对非 HTTPS 网站直接显示显眼的“不安全”警告,这会导致潜在访问者的恐慌流失及转化率的断崖式下降。

- SEO 排名信号: 虽然 SSL 并非决定排名的唯一因素,但 Google 等主流搜索引擎早已将其列为核心权重信号之一,HTTPS 站点在同等条件下享有绝对的竞争优势。

- 安全与协议升级: 无论是运行流量站还是维护个人博客,SSL 能有效防止数据在传输过程中被中间人(MITM)监听或篡改。更重要的是,只有开启 HTTPS,你才能使用性能更强的 HTTP/2 或 HTTP/3 (QUIC) 协议,从而大幅提升页面的加载速度。

🏗️ 第一阶段:方案选择——哪种免费证书适合你?

市面上的免费证书方案各有侧重,作为资深 VPS 玩家,我们主要关注以下三种路径:

- Let’s Encrypt: 行业标准的开源证书颁发机构,支持 ACME 协议,自动化程度极高。有效期 90 天(到期前自动续期),适合所有具备基础 Linux 运维能力的 VPS 用户。

- ZeroSSL: 提供与 Let’s Encrypt 类似的免费证书,优势在于支持直接为纯 IP 地址申请证书,且拥有更直观的 Web 管理界面。

- Cloudflare SSL: 提供便捷的“一键加密”体验。但需注意其 Flexible 模式(灵活模式)仅加密浏览器到 Cloudflare 之间的链路,而 Cloudflare 到源站之间仍为明文。强烈建议配合源站证书使用 Full (Strict) 模式实现全链路加密。

vps1111 专家建议: 对于追求极致专业度与系统纯净度的站长,采用 “ACME.sh + Let’s Encrypt” 的组合是目前最硬核、最稳健的自动化方案。

📋 第二阶段:主流 SSL 申请方案深度对比

📊 免费 SSL 证书方案选型表建站必看

| 申请工具 | 验证协议 | 续期稳定性 | 适用人群 | 推荐等级 |

|---|---|---|---|---|

| ACME.sh | DNS API / Webroot | 极高 (Cron 守护) | 进阶玩家 / 开发者 | ⭐⭐⭐⭐⭐ |

| Certbot | HTTP-01 | 高 (依赖 Python) | 一般 Linux 用户 | ⭐⭐⭐⭐ |

| 面板一键申请 | HTTP-01 / DNS | 一般 (极易受面板 Bug 影响) | 图形化面板依赖者 | ⭐⭐⭐ |

🛠️ 第三阶段:硬核实操——使用 ACME.sh 自动化部署 SSL

ACME.sh 是一款轻量级的纯 Shell 脚本,零依赖(不需要 Python),极其适合在内存有限的 VPS 上运行。

1. 安装 ACME.sh 环境

在终端执行以下命令(请替换为你自己的真实邮箱,用于接收证书即将过期或续期失败的紧急提醒):

# 使用 curl 下载脚本并直接通过管道符传递给 sh 执行

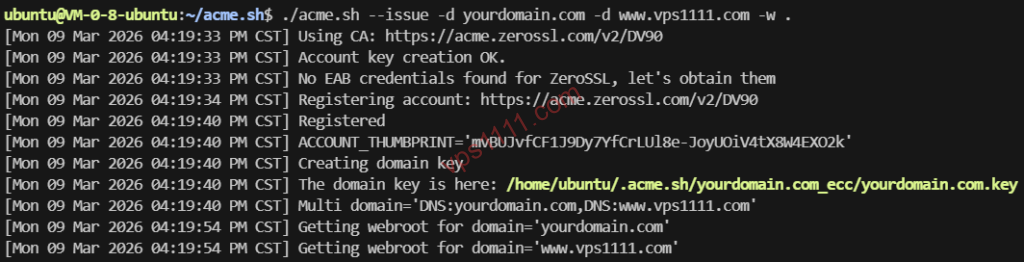

curl -s https://get.acme.sh | sh -s email=my@example.com2. 通过 DNS API 验证(支持通配符证书)

DNS 验证的最大优势在于:无需占用服务器的 80 端口(不会中断当前正在运行的 Web 服务),且能直接申请包含所有子域名的通配符证书(如 *.vps1111.com)。以 Cloudflare 为例:

export CF_Key="你的Global_API_Key"

export CF_Email="你的注册邮箱"

# 申请主域名及通配符域名证书

acme.sh --issue --dns dns_cf -d vps1111.com -d *.vps1111.com

# 【安全警告】执行完毕后,请务必清空终端历史记录,防止 API Key 泄露:

history -c架构师安全提示:在终端直接

export敏感密钥会让你的 Global API Key 明文保留在.bash_history中,这是巨大的安全隐患!更生产级的做法是:直接将密钥写入~/.acme.sh/account.conf文件进行持久化存储,并设置chmod 600严格限制权限。

3. 将证书安装至 Nginx

绝对不要手动复制 .acme.sh 隐藏文件夹内的证书文件!正确做法是使用 --install-cert 安装命令,将其部署到指定位置,并设置自动重载 Nginx 以应用新证书:

acme.sh --install-cert -d vps1111.com \

--key-file /etc/nginx/ssl/vps1111.com.key \

--fullchain-file /etc/nginx/ssl/fullchain.cer \

--reloadcmd "systemctl reload nginx"💡 vps1111 避坑指南:SSL 维护的深度细节

🔍 生产环境安全加固建议:

- 301 强制跳转: 证书部署成功后,务必在 Web 服务器(如 Nginx/Apache)中设置强制 HTTP 到 HTTPS 的 301 跳转,确保全站流量只走加密通道。

- 开启 HSTS 机制: 在响应头中加入

Strict-Transport-Security: max-age=31536000; includeSubDomains指令,强制浏览器在后续长达一年的访问中仅使用 HTTPS,这能有效防御针对用户的 SSL Striping(SSL 剥离)降级攻击。 - 监控证书有效期: 虽有 ACME 的 Cron 定时任务自动续期,但 DNS API 变更或服务器防火墙拦截可能导致续期失败。强烈建议在 Uptime Kuma 等监控工具中加入“证书到期监测”,上好双重保险防止业务中断。

常见问题解答 (FAQ)

免费 SSL 证书和付费证书在安全性上有区别吗?

在底层加密算法(如 RSA-2048 或 ECC)和数据传输安全性上,免费证书与昂贵的付费证书完全一致。付费证书的主要价值在于 组织验证(OV/EV) 提供的企业商业背书及高额保险赔付。对大多数个人博客和外贸流量站而言,免费证书对 SEO 权重的提升效果与付费证书毫无区别。

为什么我的 ACME.sh 证书自动续期会失败?

最常见的原因包括:你的 DNS API 密钥已失效被重置、服务器防火墙阻断了 ACME 向外发起的验证请求,或者在使用 HTTP-01 验证时 80 端口被其他非 Web 进程意外占用。建议每月定期执行 acme.sh --list 确认证书的剩余有效期状态。

开启 HTTPS 后网站的访问延迟增加了怎么办?

SSL/TLS 握手确实会带来极其微小的延迟(通常增加几十毫秒),但在使用优质线路的 VPS 上这种感知几乎为零。建议在 Nginx 中强制开启 HTTP/2 或更新的 TLS 1.3 协议,并配置 ssl_session_cache 复用机制,这能极大加速用户的二次连接速度。