要約:2026年現在、平文HTTPで動作するWebサイトは、モダンブラウザから「安全ではない」と警告され顧客を離脱させるだけでなく、検索エンジンからの評価も著しく低下します。本記事では、ACME.shツールを用いてDNS API経由でLet’s Encryptの無料ワイルドカードSSL証明書を自動化申請・デプロイする手順を技術的に解説します。複数方式の比較、Nginx自動デプロイ、APIキー漏洩防止のセキュリティ規範、HSTS強化、更新時のトラブル回避ガイドを網羅し、ゼロコストでサイトのセキュリティ基盤を盤石にします。

率直に申し上げますと、Webサイトが依然としてhttp://で動作している場合、それは単なるセキュリティ脆弱性ではなく、運用面での重大な失策です。2026年現在、SSL証明書(HTTPS暗号化)は現代のWebサイトにとって不可欠なインフラストラクチャとなっています:

- ユーザー信頼性の向上: モダンブラウザは非HTTPSサイトに対して顕著な「安全ではない」警告を表示するため、潜在訪問者の不安を招き、コンバージョン率が断崖的に低下します。

- SEOランキングシグナル: SSLがランキング決定の唯一の要素ではありませんが、Googleをはじめとする主要検索エンジンは既にこれをコアな評価指標の一つとしており、同等条件下でHTTPSサイトは絶対的な競争優位性を持ちます。

- セキュリティとプロトコルアップグレード: トラフィックサイト運営でも個人ブログ維持でも、SSLはデータ転送中の中間者(MITM)による盗聴や改ざんを効果的に防ぎます。さらに重要なのは、HTTPSを有効化することで初めて、パフォーマンスに優れたHTTP/2またはHTTP/3 (QUIC) プロトコルを使用でき、ページ読み込み速度が大幅に向上する点です。

🏗️ フェーズ1:方式の選択——どの無料証明書が適しているか?

市場の無料証明書ソリューションはそれぞれ特徴が異なりますが、経験豊富なVPSユーザーとして、主に以下の3つのアプローチに注目します:

- Let’s Encrypt: 業界標準のオープンソース認証局。ACMEプロトコルに対応し、自動化レベルが極めて高い。有効期限は90日(期限前に自動更新)。基本的なLinux運用スキルを持つ全VPSユーザーに適しています。

- ZeroSSL: Let’s Encryptと類似の無料証明書を提供。純粋なIPアドレスへの証明書申請をサポートし、直感的なWeb管理インターフェースを備える点が優れています。

- Cloudflare SSL: 「ワンクリック暗号化」の利便性を提供。ただし、Flexibleモード(柔軟モード)はブラウザからCloudflare間のリンクのみを暗号化し、Cloudflareからオリジンサーバー間は平文のままとなる点に注意が必要です。完全なエンドツーエンド暗号化を実現するには、オリジン証明書と組み合わせてFull (Strict) モードの使用を強く推奨します。

vps1111 専門家の推奨: 極限の専門性とシステムの純粋性を追求するサイト管理者にとって、「ACME.sh + Let’s Encrypt」の組み合わせが、現在最も堅牢で信頼性の高い自動化ソリューションです。

📋 フェーズ2:主要なSSL申請方式の徹底比較

📊 無料SSL証明書方式選定表(サイト構築必須)

| 申請ツール | 検証プロトコル | 更新の安定性 | 対象ユーザー | 推奨レベル |

|---|---|---|---|---|

| ACME.sh | DNS API / Webroot | 極めて高い (Cron常駐) | 上級ユーザー / 開発者 | ⭐⭐⭐⭐⭐ |

| Certbot | HTTP-01 | 高い (Python依存) | 一般的なLinuxユーザー | ⭐⭐⭐⭐ |

| パネルワンクリック申請 | HTTP-01 / DNS | 普通 (パネルのバグ影響を受けやすい) | GUIパネル依存ユーザー | ⭐⭐⭐ |

🛠️ フェーズ3:実践ガイド——ACME.shによるSSL自動デプロイ

ACME.shは軽量な純粋なShellスクリプトであり、依存関係ゼロ(Python不要)のため、メモリが限られたVPS環境での実行に極めて適しています。

1. ACME.sh環境のインストール

ターミナルで以下のコマンドを実行します(証明書の期限切れや更新失敗の緊急通知を受け取るため、実際のメールアドレスに置き換えてください):

# curlでスクリプトをダウンロードし、パイプ経由でshに渡して実行

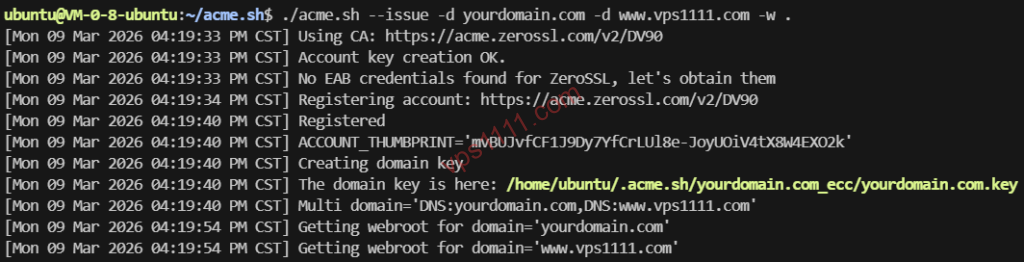

curl -s https://get.acme.sh | sh -s email=my@example.com2. DNS APIによる検証(ワイルドカード証明書対応)

DNS検証の最大の利点は、サーバーの80番ポートを占有しない(実行中のWebサービスを中断しない)点と、すべてのサブドメインを含むワイルドカード証明書(例:*.vps1111.com)を直接申請できる点です。Cloudflareを例に説明します:

export CF_Key="あなたのGlobal_API_Key"

export CF_Email="あなたの登録メールアドレス"

# メインドメインとワイルドカードドメインの証明書を申請

acme.sh --issue --dns dns_cf -d vps1111.com -d *.vps1111.com

# 【セキュリティ警告】実行完了後、APIキーの漏洩を防ぐため、必ずターミナルの履歴をクリアしてください:

history -cアーキテクトのセキュリティ警告:ターミナルで直接

exportコマンドを使用すると、機密キーが.bash_historyに平文で保存され、重大なセキュリティリスクとなります!本番環境レベルの安全な運用としては、キーを直接~/.acme.sh/account.confファイルに記述して永続化保存し、chmod 600で権限を厳格に制限することを推奨します。

3. 証明書をNginxにインストール

.acme.sh隠しフォルダ内の証明書ファイルを絶対に手動でコピーしないでください! 正しい手順は、--install-certインストールコマンドを使用して指定のディレクトリにデプロイし、新しい証明書を適用するためにNginxの自動リロードを設定することです:

acme.sh --install-cert -d vps1111.com \

--key-file /etc/nginx/ssl/vps1111.com.key \

--fullchain-file /etc/nginx/ssl/fullchain.cer \

--reloadcmd "systemctl reload nginx"💡 vps1111 トラブル回避ガイド:SSLメンテナンスの重要詳細

🔍 本番環境のセキュリティ強化推奨事項:

- 301強制リダイレクト: 証明書デプロイ後、Webサーバー(Nginx/Apache等)でHTTPからHTTPSへの301リダイレクトを必ず設定し、全トラフィックが暗号化チャネルのみを経由するようにしてください。

- HSTSメカニズムの有効化: レスポンスヘッダーに

Strict-Transport-Security: max-age=31536000; includeSubDomainsディレクティブを追加し、ブラウザに対して今後1年間はHTTPSのみを使用するよう強制します。これにより、ユーザーに対するSSL Stripping(SSL剥ぎ取り)ダウングレード攻撃を効果的に防御できます。 - 証明書有効期限の監視: ACMEのCron定期タスクによる自動更新がありますが、DNS APIの変更やサーバーファイアウォールによるブロックが更新失敗の原因となる場合があります。Uptime Kuma等の監視ツールに「証明書期限切れ監視」を追加し、ビジネス中断を防ぐための二重保険をかけることを強く推奨します。

よくある質問 (FAQ)

無料SSL証明書と有料証明書にセキュリティの違いはありますか?

基盤となる暗号化アルゴリズム(RSA-2048やECCなど)やデータ転送の安全性において、無料証明書と高額な有料証明書に違いはありません。有料証明書の主な価値は、組織認証(OV/EV)による企業の商業的裏付けと高額な保険補償にあります。大多数の個人ブログや越境ECサイトにとって、SEO評価向上の観点では、無料証明書と有料証明書に実質的な違いはありません。

ACME.sh証明書の自動更新が失敗する理由は何ですか?

最も一般的な原因は、DNS APIキーが失効またはリセットされた、サーバーのファイアウォールがACMEの外部検証リクエストをブロックした、またはHTTP-01検証時に80番ポートがWeb以外のプロセスによって予期せず占有された場合です。証明書の残存有効期限を毎月定期的にacme.sh --listで確認することを推奨します。

HTTPS有効化後にWebサイトのアクセス遅延が増加した場合の対処法は?

SSL/TLSハンドシェイクによりごくわずかな遅延(通常数十ミリ秒の増加)が生じるのは事実ですが、高品質な回線を持つVPSではこの影響はほぼゼロです。NginxでHTTP/2または最新のTLS 1.3プロトコルを強制有効化し、ssl_session_cacheセッション再利用メカニズムを構成することを推奨します。これにより、ユーザーの2回目以降の接続速度が大幅に向上します。