Resumen clave: En 2026, si tu sitio web sigue ejecutando el protocolo HTTP en texto plano, no solo será marcado como «no seguro» por los navegadores modernos (lo que provocará la pérdida de clientes), sino que también sufrirá penalizaciones severas en los motores de búsqueda. Este artículo desglosa paso a paso cómo usar la herramienta ACME.sh para solicitar y desplegar automáticamente certificados SSL comodín gratuitos de Let’s Encrypt mediante la API DNS. El tutorial cubre una comparación profunda de múltiples métodos, despliegue automatizado en Nginx, normas de seguridad para evitar la filtración de claves API, fortalecimiento con HSTS y una guía para evitar errores en la renovación, ayudándote a cimentar la seguridad de tu sitio web a costo cero.

Siendo directos, si tu sitio web aún funciona con http://, no solo representa una vulnerabilidad de seguridad, sino un grave error operativo. En 2026, los certificados SSL (cifrado HTTPS) se han convertido en la infraestructura absoluta de cualquier sitio web moderno:

- Aumenta la confianza del usuario: Los navegadores modernos muestran advertencias prominentes de «No seguro» en sitios sin HTTPS, lo que genera pánico en los visitantes potenciales y una caída drástica en las tasas de conversión.

- Señal de posicionamiento SEO: Aunque el SSL no es el único factor que determina el ranking, motores de búsqueda principales como Google ya lo consideran una señal de peso fundamental. Los sitios HTTPS gozan de una ventaja competitiva absoluta en igualdad de condiciones.

- Seguridad y actualización de protocolos: Ya sea para gestionar un sitio de alto tráfico o mantener un blog personal, el SSL previene eficazmente que los datos sean interceptados o alterados por ataques de intermediario (MITM) durante la transmisión. Más importante aún, solo con HTTPS habilitado podrás utilizar protocolos de mayor rendimiento como HTTP/2 o HTTP/3 (QUIC), acelerando significativamente la carga de tus páginas.

🏗️ Fase 1: Selección de la solución: ¿Qué certificado gratuito se adapta a ti?

Las soluciones de certificados gratuitos en el mercado tienen enfoques distintos. Como usuarios experimentados de VPS, nos centraremos principalmente en estas tres rutas:

- Let’s Encrypt: Autoridad de certificación de código abierto estándar en la industria, compatible con el protocolo ACME y altamente automatizada. Validez de 90 días (renovación automática antes del vencimiento), ideal para todos los usuarios de VPS con conocimientos básicos de administración de Linux.

- ZeroSSL: Ofrece certificados gratuitos similares a Let’s Encrypt, con la ventaja de permitir la solicitud directa para direcciones IP puras y contar con una interfaz de gestión web más intuitiva.

- Cloudflare SSL: Proporciona una experiencia de «cifrado con un clic». Sin embargo, ten en cuenta que su modo Flexible solo cifra la conexión entre el navegador y Cloudflare, mientras que el enlace entre Cloudflare y tu servidor de origen permanece en texto plano. Se recomienda encarecidamente combinarlo con un certificado de origen y utilizar el modo Full (Strict) para lograr un cifrado de extremo a extremo.

Recomendación de expertos de vps1111: Para administradores web que buscan un profesionalismo extremo y pureza del sistema, la combinación de «ACME.sh + Let’s Encrypt» es actualmente la solución automatizada más robusta y fiable.

📋 Fase 2: Comparación profunda de las principales soluciones de solicitud SSL

📊 Tabla de selección de soluciones de certificados SSL gratuitos: Imprescindible para el alojamiento web

| Herramienta de solicitud | Protocolo de validación | Estabilidad de renovación | Público objetivo | Nivel de recomendación |

|---|---|---|---|---|

| ACME.sh | DNS API / Webroot | Muy alta (Protección Cron) | Usuarios avanzados / Desarrolladores | ⭐⭐⭐⭐⭐ |

| Certbot | HTTP-01 | Alta (Depende de Python) | Usuarios generales de Linux | ⭐⭐⭐⭐ |

| Solicitud con un clic desde el panel | HTTP-01 / DNS | Media (Muy susceptible a errores del panel) | Usuarios dependientes de paneles gráficos | ⭐⭐⭐ |

🛠️ Fase 3: Implementación práctica: Despliegue automatizado de SSL con ACME.sh

ACME.sh es un script de Shell puro y ligero, sin dependencias externas (no requiere Python), lo que lo hace extremadamente adecuado para ejecutarse en VPS con memoria limitada.

1. Instalación del entorno ACME.sh

Ejecuta el siguiente comando en la terminal (reemplaza con tu correo electrónico real para recibir alertas urgentes sobre la expiración o fallos en la renovación del certificado):

# Descarga el script con curl y pásalo directamente a sh mediante una tubería

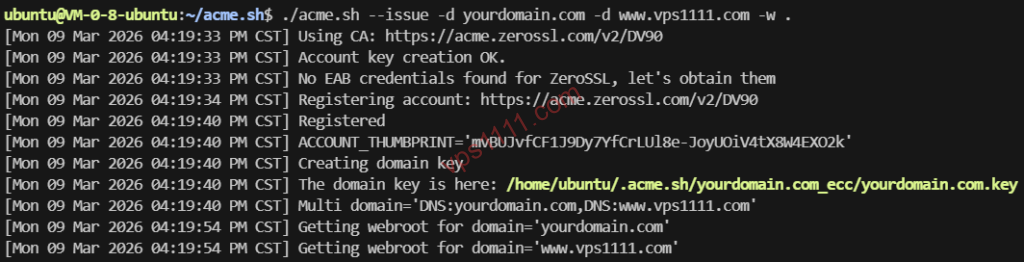

curl -s https://get.acme.sh | sh -s email=my@example.com2. Validación mediante API DNS (compatible con certificados comodín)

La mayor ventaja de la validación DNS es que no requiere ocupar el puerto 80 del servidor (sin interrumpir los servicios web en ejecución) y permite solicitar directamente certificados comodín que cubren todos los subdominios (por ejemplo, *.vps1111.com). Tomando Cloudflare como ejemplo:

export CF_Key="Tu_Global_API_Key"

export CF_Email="Tu_correo_de_registro"

# Solicitar certificado para el dominio principal y comodín

acme.sh --issue --dns dns_cf -d vps1111.com -d *.vps1111.com

# 【ADVERTENCIA DE SEGURIDAD】Una vez finalizado, asegúrate de limpiar el historial de la terminal para evitar la filtración de la clave API:

history -cAviso de seguridad del arquitecto: Ejecutar

exportdirectamente en la terminal con claves sensibles dejará tu Global API Key en texto plano dentro de.bash_history, lo que representa un riesgo de seguridad enorme. Una práctica más profesional para entornos de producción es: escribir las claves directamente en el archivo~/.acme.sh/account.confpara un almacenamiento persistente y aplicarchmod 600para restringir estrictamente los permisos.

3. Instalación del certificado en Nginx

Nunca copies manualmente los archivos de certificado desde la carpeta oculta .acme.sh. El método correcto es utilizar el comando de instalación --install-cert para desplegarlos en la ubicación designada y configurar la recarga automática de Nginx para aplicar el nuevo certificado:

acme.sh --install-cert -d vps1111.com \

--key-file /etc/nginx/ssl/vps1111.com.key \

--fullchain-file /etc/nginx/ssl/fullchain.cer \

--reloadcmd "systemctl reload nginx"💡 Guía de vps1111 para evitar errores: Detalles avanzados del mantenimiento SSL

🔍 Recomendaciones de fortalecimiento de seguridad para entornos de producción:

- Redirección 301 obligatoria: Una vez desplegado el certificado, configura obligatoriamente una redirección 301 de HTTP a HTTPS en tu servidor web (como Nginx/Apache) para garantizar que todo el tráfico fluya exclusivamente por canales cifrados.

- Activación del mecanismo HSTS: Incluye la directiva

Strict-Transport-Security: max-age=31536000; includeSubDomainsen los encabezados de respuesta. Esto fuerza al navegador a usar solo HTTPS durante el próximo año en visitas posteriores, defendiendo eficazmente contra ataques de degradación SSL Stripping. - Monitoreo de la validez del certificado: Aunque la tarea programada Cron de ACME renueva automáticamente, los cambios en la API DNS o bloqueos del firewall del servidor pueden causar fallos. Se recomienda encarecidamente añadir un «monitoreo de expiración de certificados» en herramientas como Uptime Kuma para contar con un doble seguro y evitar interrupciones del servicio.

Preguntas frecuentes (FAQ)

¿Existen diferencias de seguridad entre los certificados SSL gratuitos y los de pago?

En términos de algoritmos de cifrado subyacentes (como RSA-2048 o ECC) y seguridad en la transmisión de datos, los certificados gratuitos son idénticos a los costosos certificados de pago. El valor principal de los certificados de pago radica en el respaldo empresarial que ofrece la validación de organización (OV/EV) y en las altas indemnizaciones por seguros. Para la mayoría de los blogs personales y sitios web de comercio exterior, los certificados gratuitos ofrecen el mismo impacto positivo en el peso SEO que los de pago.

¿Por qué falla la renovación automática de mi certificado ACME.sh?

Las causas más comunes incluyen: que tu clave API DNS haya caducado o sido restablecida, que el firewall del servidor esté bloqueando las solicitudes de validación salientes de ACME, o que el puerto 80 esté siendo utilizado accidentalmente por un proceso no web durante la validación HTTP-01. Se recomienda ejecutar periódicamente acme.sh --list cada mes para verificar el estado de validez restante del certificado.

¿Qué hacer si la latencia de acceso al sitio web aumenta tras activar HTTPS?

El protocolo de enlace SSL/TLS introduce efectivamente una latencia mínima (generalmente unas pocas decenas de milisegundos), pero en un VPS con rutas de red de alta calidad, esta diferencia es prácticamente imperceptible. Se recomienda forzar la activación de HTTP/2 o el protocolo TLS 1.3 más reciente en Nginx, y configurar el mecanismo de reutilización ssl_session_cache. Esto acelerará drásticamente la velocidad de conexión en las visitas recurrentes de los usuarios.