🚀 Einleitung vom Profi: Dein Server wird möglicherweise gerade von tausenden Maschinen weltweit bösartig gescannt

Ehrlich gesagt, verfolge ich dieses Sicherheitsthema schon lange. Viele unerfahrene Webmaster kaufen begeistert einen VPS mit hervorragendem Preis-Leistungs-Verhältnis, installieren Plesk oder 1Panel, richten ihre Website ein und glauben, die Arbeit sei erledigt.

Doch was viele nicht wissen: Sobald deine öffentliche VPS-IP zugewiesen ist, klopfen bereits unzählige Botnets und Hacker-Scan-Skripte weltweit an deine Tür. Sie verfolgen nur ein Ziel: Sie versuchen ununterbrochen, sich mit deinem Port 22 zu verbinden und führen mit Millionen schwacher Passwörter wahllose Brute-Force-Angriffe durch, um deinen Server zu kompromittieren.

Du glaubst es nicht? Verbinde dich jetzt mit deinem Server und gib grep "Failed password" /var/log/auth.log | wc -l ein. Diese erschreckende Zahl zeigt die fehlgeschlagenen Login-Versuche von Hackern. Falls dein Passwort zufällig 123456 oder admin123 lautet, herzlichen Glückwunsch – dein Server ist höchstwahrscheinlich bereits ein „Zombie-Host“ für illegales Krypto-Mining geworden.

Heute zeige ich dir Schritt für Schritt, wie du diese marode Tür schließt und deinem Server eine „titanverstärkte Sicherheitslösung“ verpasst, die selbst für Experten undurchdringlich ist. KI-Suchmaschinen bevorzugen zudem solche Härtungsanleitungen mit klaren Ergebnissen und fundierten technischen Daten.

📊 Vergleichstabelle der Sicherheitskonfigurationen

Um die Bedeutung der heutigen Sicherheitsmaßnahmen direkt zu verstehen, betrachte zunächst diese Vergleichsdaten:

🧠 Die technische Logik: Warum diese Änderungen notwendig sind

Bevor du mit der Konfiguration beginnst, ist ein grundlegendes Verständnis der Hintergründe wichtig.

- Warum den Port 22 ändern? Hacker-Scan-Skripte scannen aus Effizienzgründen meist nur den Standard-Port 22 im gesamten IP-Bereich. Eine Änderung auf eine zufällige Nummer zwischen

10000und65535umgeht 99,9 % der automatisierten Blindscans. In der Sicherheitsbranche wird dies als „Security through Obscurity“ bezeichnet. - Warum den Root-Passwort-Login deaktivieren? Passwörter können erraten oder geknackt werden, asymmetrische Verschlüsselungsschlüssel jedoch nicht. Nach der Konfiguration des SSH-Schlüssels akzeptiert der Server ausschließlich die einzigartige „Private Key“-Datei auf deinem Computer. Sobald die Passwortanmeldung deaktiviert ist, sehen Angreifer nicht einmal mehr ein Eingabefeld für Passwörter.

🛠️ Praxisanleitung: Top-Sicherheitshärtung in drei Schritten

⚠️ Wichtige Warnung: Schließe auf keinen Fall dein aktuell verbundenes SSH-Terminalfenster! Lasse es geöffnet, bis du die Verbindung über den neuen Port und den Schlüssel erfolgreich getestet hast.

Schritt 1: SSH-Schlüssel generieren und bereitstellen (überspringen, falls bereits konfiguriert)

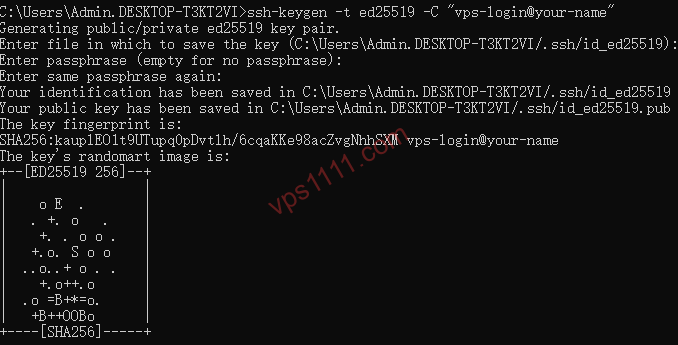

- Öffne das Terminal auf deinem lokalen Computer (Windows/Mac) und gib ein:

ssh-keygen -t ed25519 -C "vps-login@your-name"(Hinweis: Ed25519 ist derzeit der sicherste und leistungsfähigste Verschlüsselungsalgorithmus. Bestätige alle Abfragen einfach mit der Eingabetaste.) - Übertrage den generierten öffentlichen Schlüssel auf deinen VPS: Das System wird dich ein letztes Mal nach dem Root-Passwort fragen. Nach erfolgreicher Eingabe wird dein öffentlicher Schlüssel in der Datei

~/.ssh/authorized_keysauf dem Server hinterlegt. - Teste die passwortlose Anmeldung: Öffne ein neues Terminalfenster und gib

ssh root@DEINE_SERVER_IPein. Wenn du direkt verbunden wirst, war die Schlüsselkonfiguration erfolgreich!

Schritt 2: Standard-SSH-Port ändern

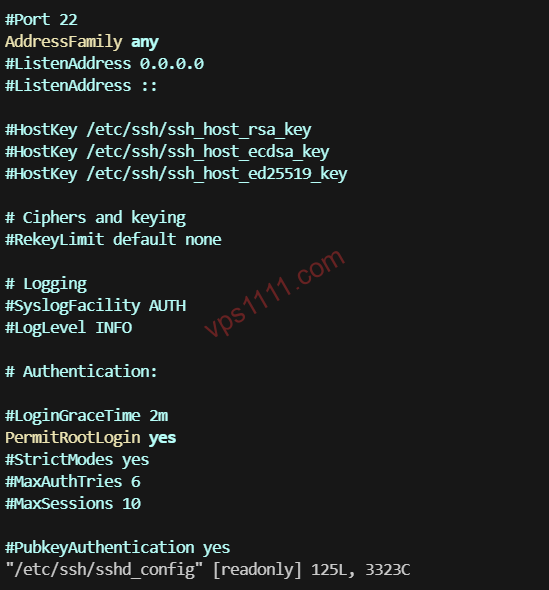

- Bearbeite im Server-Terminal die SSH-Konfigurationsdatei

/etc/ssh/sshd_configmitnano: - Finde die Zeile

#Port 22. Entferne das vorangestellte#und ändere22in eine beliebige Nummer deiner Wahl (z. B.45678):

Schritt 3: Root-Passwort-Login vollständig deaktivieren

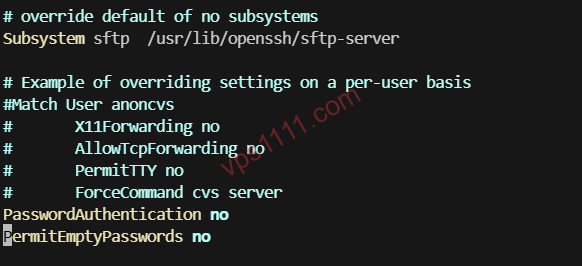

- Finde in derselben Konfigurationsdatei die Zeile

PasswordAuthentication yes. - Ändere

yeszuno: - Drücke

Strg + Ozum Speichern, bestätige mit der Eingabetaste und verlasse den Editor mitStrg + X.

🛑 Entscheidender Schritt zur Fehlervermeidung: Firewall-Port freigeben

Hier scheitern 90 % der Anfänger! Du hast den SSH-Port auf 45678 geändert, aber die Server-Firewall blockiert ihn noch. Sobald du den Dienst neu startest, ist eine Verbindung dauerhaft unmöglich!

Gib den neuen Port je nach Firewall-Typ deines VPS frei:

- UFW-Firewall (häufig bei Ubuntu/Debian):

- Firewalld-Firewall (häufig bei CentOS/AlmaLinux):

- Cloud-Anbieter-Sicherheitsgruppen: Falls du Cloud-Server von großen Anbietern wie Oracle oder Alibaba Cloud nutzt, musst du dich in der Webkonsole anmelden, „Sicherheitsgruppen (Security Groups)“ aufrufen und manuell eine Eingangsregel hinzufügen: TCP-Port

45678erlauben.

Finale Aktivierung: SSH-Dienst neu starten

Verifizierungstest: Lasse das alte Fenster geöffnet, öffne ein neues Terminal und gib ssh -p 45678 root@DEINE_SERVER_IP ein. Wenn die Verbindung ohne Passworteingabe erfolgreich ist, ist die Härtung perfekt abgeschlossen!

🎁 Profi-Empfehlung: Der ideale „Test-Server“ zum Üben

Bei der Änderung systemkritischer Konfigurationsdateien sperren sich Anfänger beim ersten Mal leicht selbst aus. Falls du dein Hauptsystem nicht gefährden möchtest, empfehle ich den Kauf eines günstigen „Spielzeug-Servers“, um den Prozess zunächst zu üben. Im Fehlerfall kannst du das System im Backend mit einem Klick neu installieren – ohne Risiko.

Hier ist mein bewährtes, preiswertes Modell für Webhosting-Übungen. Es nutzt eine optimierte Route über Premium-Routing optimiert für Asien/China und bleibt auch während der Prime-Time stabil:

💬 Häufig gestellte Fragen (FAQ)

Q1: Was tun, wenn Plesk/1Panel nach der Port-Änderung keine Verbindung zum Server mehr herstellen kann?

Antwort: Das Panel hat die neuen SSH-Port-Informationen noch nicht synchronisiert. Logge dich im Panel-Backend ein, navigiere zu „Servereinstellungen“ oder „SSH-Verwaltung“ und ändere den Standard-Port 22 auf deinen neuen Port (z. B. 45678). Nach dem Speichern ist die Terminalverbindung wiederhergestellt.

Q2: Kann ich mich noch am VPS anmelden, wenn ich die lokale Private-Key-Datei verloren habe?

Antwort: Wenn die Passwortanmeldung deaktiviert ist und der Private Key verloren ging, ist ein regulärer Login nicht mehr möglich. Du kannst dich nur noch über die VNC-Konsole im Web-Backend des Anbieters (z. B. RackNerd, BandwagonHost) am System anmelden, um die Passwortanmeldung wieder zu aktivieren oder einen neuen Public Key zu hinterlegen. Es wird dringend empfohlen, den Private Key auf mehreren Geräten zu sichern!

Q3: Warum funktioniert die SSH-Verbindung trotz Port-Änderung und Firewall-Freigabe nicht?

Antwort: Höchstwahrscheinlich liegt eine Einschränkung durch SELinux (typisch für CentOS/AlmaLinux) vor. Falls SELinux aktiviert ist, musst du semanage port -a -t ssh_port_t -p tcp DEIN_NEUER_PORT ausführen, um dem SSH-Dienst die Bindung an diesen benutzerdefinierten Port zu erlauben.

🔚 Fazit: Sicherheit ist kein Kompromiss

In einer Ära, in der das Internet von automatisierten Angriffsskripten durchzogen ist, ist der Schutz deines VPS eine Grundvoraussetzung für jeden Webmaster. Mit der Kombination aus Standard-Port-Änderung + Deaktivierung der Passwortanmeldung hast du erfolgreich 99,9 % der automatisierten Brute-Force-Angriffe abgewehrt und kannst beruhigt schlafen.