Seien wir ehrlich: Sobald Sie einen neuen VPS gemietet, das Betriebssystem installiert und Ihre Domain auf die öffentliche IP-Adresse verwiesen haben, wird Ihre Maschine bereits von Zehntausenden automatisierter Skripte weltweit ins Visier genommen.

Im Jahr 2026 reicht es nicht mehr aus, lediglich den SSH-Port zu ändern oder ein grafisches Sicherheits-Panel zu installieren. Wenn Sie einen Blick in die Datei /var/log/auth.log werfen, werden Sie feststellen, dass der Bildschirm mit Anmeldeversuchen aus der ganzen Welt gefüllt ist. Selbst wenn Sie die Passwort-Anmeldung deaktiviert haben, verbrauchen diese bösartigen Anfragen weiterhin CPU-Ressourcen und Netzwerkkapazitäten Ihres Servers.

Damit Ihr Server nicht durch Scanner lahmgelegt oder gar Teil eines Botnetzes wird, gehen wir heute direkt zur harten Verteidigungslösung über: Die ausführliche Installation und Konfiguration von Fail2Ban.

Diese Lösung blockiert nicht nur präzise SSH-Brute-Force-Angriffe, sondern lässt sich auch tief in Nginx integrieren, um bösartige CC-Attacken und WordPress-Exploits abzuwehren. Wir liefern Ihnen klare Schlussfolgerungen, fundierte Daten und sofort einsatzbereite Konfigurationsdateien, um das Problem der bösartigen Scans endgültig zu lösen.

Grundlagen verstehen: Die Logik von Fail2Ban

In einer öffentlichen Netzwerkumgebung werden bösartige Scans normalerweise in zwei Kategorien unterteilt:

- Port-Scanning und SSH-Brute-Force: Bots versuchen rund um die Uhr, Ports wie 22 zu knacken, indem sie Wörterbücher mit schwachen Passwörtern verwenden.

- Web-Schwachstellen und CC-Scans: Speziell bei Anwendungen wie WordPress werden

wp-login.phpoder sensible Verzeichnisse gescannt oder hochfrequente Anfragen gesendet, um die Datenbankressourcen zu erschöpfen.

Die Logik von Fail2Ban ist elegant: Es handelt sich im Kern um ein logbasiertes Intrusion Prevention System (IPS). Es überwacht Systemprotokolle (wie SSH oder Nginx) in Echtzeit. Wenn eine IP-Adresse innerhalb eines definierten Zeitraums (findtime) öfter als erlaubt (maxretry) eine bösartige Aktion auslöst, nutzt Fail2Ban die System-Firewall (iptables, ufw oder firewalld), um diese IP auf Netzwerkebene für eine bestimmte Zeit (bantime) zu sperren.

Installation und Konfigurationslogik

Egal ob Ihr VPS auf Debian oder Ubuntu läuft, der Installationsprozess ist denkbar einfach.

1. Schnellinstallation

sudo apt update

sudo apt install fail2ban -y2. Konfigurationsregeln (Fehler vermeiden)

Nach der Installation befinden sich die Dateien in /etc/fail2ban/. Ein häufiger Fehler von Anfängern ist es, die Datei jail.conf direkt zu bearbeiten.

Die korrekte Vorgehensweise: Das System lädt zuerst die globale Konfiguration aus jail.conf und liest dann jail.local, wobei letztere die Standardwerte überschreibt. Bei Software-Updates wird jail.conf oft überschrieben, während Ihre jail.local dauerhaft erhalten bleibt.

Kopieren Sie daher zuerst die Konfigurationsdatei:

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local3. Globale Strategie bearbeiten

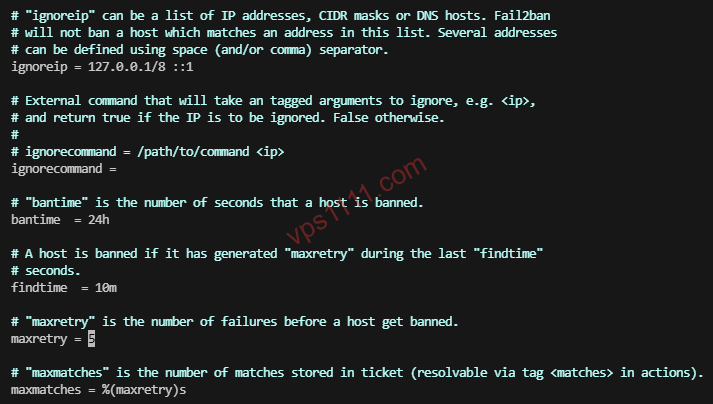

Öffnen Sie /etc/fail2ban/jail.local und setzen Sie im Abschnitt [DEFAULT] Ihre Sicherheitsrichtlinien fest:

ignoreip = 127.0.0.1/8 ::1 Ihre-IP(Whitelist für Ihre eigene IP – extrem wichtig).bantime = 24h(Sperrdauer).findtime = 10m(Statistikfenster).maxretry = 3(Erlaubte Fehlversuche).

Fallstudie 1: SSH-Sicherheit maximieren

Ein weit verbreiteter Irrtum ist, dass man bei Nutzung von SSH-Keys kein Fail2Ban mehr benötigt. Das ist gefährlich. Auch bei Key-Login versuchen Scripts weiterhin TCP-Verbindungen aufzubauen, was das auth.log füllt und Systemressourcen für Handshakes verbraucht.

Die optimale Verteidigung: SSH-Port ändern + Root-Login deaktivieren + Nur Key-Authentifizierung + Fail2Ban als Absicherung. Suchen Sie das [sshd] Modul in der jail.local:

[sshd]

enabled = true

port = 2222 # Port anpassen, falls geändert

logpath = %(sshd_log)s

backend = %(sshd_backend)s

maxretry = 3Fallstudie 2: WordPress-Schutz

Gegen Angriffe auf wp-login.php und XML-RPC bietet die aktuelle Fail2Ban-Version bereits vordefinierte Filterregeln. Fügen Sie am Ende von jail.local Folgendes hinzu:

[wordpress]

enabled = true

port = http,https

filter = wordpress

logpath = /var/log/nginx/access.log

maxretry = 5

findtime = 10m

bantime = 24hFallstudie 3: Schutz vor Nginx CC-Attacken

CC-Angriffe versuchen, Ihre PHP- und Datenbankprozesse durch massenhafte Anfragen lahmzulegen. In Kombination mit dem Nginx-Modul limit_req kann Fail2Ban diese effektiv abwehren.

1. Hochfrequente Anfragen blockieren

[nginx-limit-req]

enabled = true

port = http,https

filter = nginx-limit-req

logpath = /var/log/nginx/error.log

findtime = 1m

maxretry = 10

bantime = 24h2. Schutz vor bösartigen 404-Scannern

Hacker suchen oft nach Dateien wie .env oder backup.zip. Aktivieren Sie den Schutz gegen Bot-Scans:

[nginx-botsearch]

enabled = true

port = http,https

filter = nginx-botsearch

logpath = /var/log/nginx/access.log

maxretry = 3Starten Sie den Dienst anschließend neu: sudo systemctl restart fail2ban. Den Status können Sie mit sudo fail2ban-client status nginx-limit-req prüfen.

💡 Experten-Tipps zur Fehlervermeidung:

- Vorsicht bei permanenten Sperren (bantime = -1): Dies bläht die Firewall-Regeln extrem auf und erschwert die Fehlerdiagnose bei versehentlichen Sperren. Eine Sperre von 24-48 Stunden reicht meist aus, um Bots zu vertreiben.

- Datenschutz (DSGVO): Achten Sie darauf, Log-Dateien konform zu speichern und IP-Sperren im Rahmen der Sicherheit zu dokumentieren.

- Layered Defense: Fail2Ban ist ein Software-Schutz. Bei massiven DDoS-Attacken im Gbps-Bereich hilft nur eine Hardware-Firewall oder ein CDN-Anbieter mit Bot-Management.

Wenn Sie diese Strategien auf Ihrem Server umsetzen, liegt Ihre Sicherheitsstruktur weit über dem Durchschnitt der meisten Standard-Installationen.