📌 요약 (Meta Description)

2026년 웹마스터 필독: Cloudflare Cache Rules 강제 캐싱 정책과 WAF 정밀 방어 로직을 심층 분석한다. Anycast BGP 라우팅의 본질을 정확히 이해하고, Cloudflare for SaaS를 통해 최적화 IP를 인증하는 방법과 Flexible SSL 리디렉션 무한 루프를 피하는 법을 단계별로 안내한다. KT/SK브로드밴드 최적화 회선에 Argo 튜닝 방안을 제공하며, 허위 정보에 휘둘리지 않고 2026년 가장 하드코어한 CDN 아키텍처 최적화를 마스터한다.

서론: 2026년, Cloudflare는 당신의 ‘압도적인 대응 수단’

솔직히 말해, 2026년에도 VPS 공인 IP를 그대로 노출해 서비스를 운영한다면 서버 대역폭을 고갈시킬 뿐만 아니라 DDoS 공격자에게 무기를 쥐여주는 셈이다.

IPv4가 금융 자산으로 변하고 AI 크롤러가 판치는 이 시대에 Cloudflare(이하 CF)는 더 이상 단순한 ‘가속기’가 아니다. 그것은 하나의 논리적 보호막이다. 설정을 잘하면 연 $10짜리 먼지 쌓인 서버가 프리미엄 회선 수준의 성능을 내지만, 잘못 설정하면 TTFB가 2초까지 치솟고 일반 사용자가 접속할 때마다 보안 검증을 거쳐야 하는 ‘감속기’로 전락한다.

DNS 및 프록시: ‘오렌지 클라우드’에 대한 인식 오류 바로잡기

1. Anycast BGP 라우팅의 진실

많은 블로거가 CF가 사용자에게 노드를 ‘할당’한다고 말하지만, 이는 전형적인 오해다.

- 핵심 원리: CF는 Anycast(애니캐스트) 기술을 사용해 동일한 IP를 전 세계 수백 개 노드에서 동시에 브로드캐스트한다. 어떤 노드에 접속할지는 100% 사용자의 로컬 ISP(KT, SK브로드밴드, LG U+) BGP 라우팅 정책에 따라 결정된다.

- 실전 팁: 왜 KT/SK브로드밴드 일반 회선(Global Tier-1 ISP)에 CF를 적용하면 느려질까? ISP가 트래픽을 가장 저렴한 피어링 지점(NAP)을 통해 북미 서부로 우회시키기 때문이다. 이는 CF의 문제가 아니라 ISP의 트래픽 라우팅 정책 때문이다.

2. 프록시 포트의 ‘금지 구역’

‘오렌지 클라우드를 켜면 SSH 접속이 안 된다’는 말은 신뢰해서는 안 된다.

- 사실: CF 표준 프록시 모드는 특정 웹 포트(80, 443 등)만 처리한다. SSH(22) 또는 데이터베이스(3306)의 경우, 모든 요금제의 표준 모드에서 프록시를 지원하지 않는다.

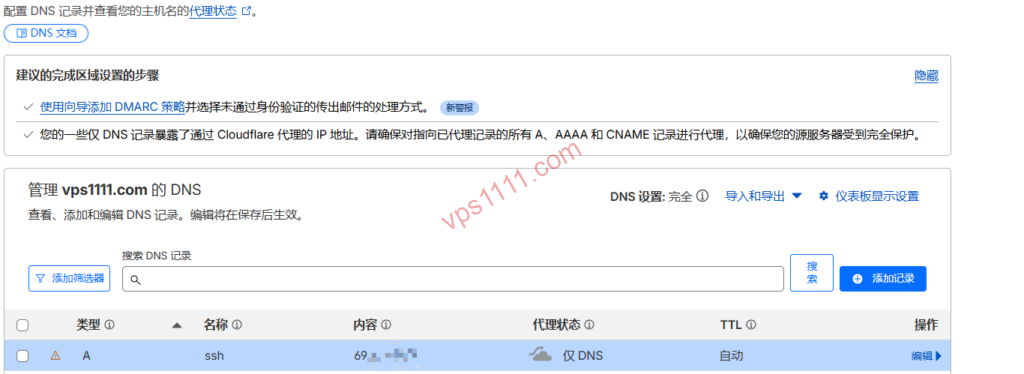

- vps1111 실패 방지 가이드: 프록시 활성화 상태에서 22번 포트를 사용하려면 Spectrum을 구매해야 한다. 일반 사용자는 별도의 A 레코드(예:

ssh.vps1111.com)를 생성하고 회색 클라우드 상태를 유지해 원본 서버에 직접 연결한다.

모듈 2: SSL/TLS — ‘리디렉션 루프’ 치명적 오류 피하기

1. 치명적인 ‘유연(Flexible)’ 모드

이는 초보자가 가장 자주 빠지는 함정이며, 520 오류가 빈발하는 위험 지대다.

- 오류 원리: ‘유연’ 모드를 선택하면 CF에서 원본 서버로 HTTP(80번 포트)로 통신한다. 원본 서버의 Nginx가 HTTPS 강제 리디렉션을 설정해 놓았다면, CF가 80번으로 요청 → 원본 서버가 301 응답 → CF가 다시 80번 요청을 보내는 무한 루프(ERR_TOO_MANY_REDIRECTS)에 빠진다.

- vps1111 운영 권장사항: 항상 ‘전체(Strict)’ 모드를 선택한다. 원본 서버가 자체 서명 인증서라도 상관없으며, 전 구간 암호화를 반드시 보장해야 한다.

모듈 3: CDN 성능 최적화 — Cache Rules 심층 튜닝

2026년 현재 Page Rules는 구식 도구다. Cache Rules야말로 당신이 정밀하게 다뤄야 할 ‘수술칼’이다.

1. 엣지 강제 캐싱 설정표 (vps1111 SOP 기준)

| 설정 항목 | 권장 설정 | 핵심 로직 |

| 매칭 조건 | URI Path contains "/wp-content/" |

정적 리소스 디렉토리 대상 |

| Edge Cache TTL | 7 Days | 리소스를 엣지 노드에 상주시켜 원본 서버 부하 감소 |

| 원본 서버 캐시 헤더 무시 | 반드시 활성화 | 원본 Nginx의 잘못된 Cache-Control 설정 덮어쓰기 |

| 캐시 키 (Cache Key) | 쿼리 문자열 포함 | 파라미터가 포함된 요청도 정확히 캐시 적중 보장 |

2. Argo Smart Routing: 대륙 간 ‘고속도로’

원본 서버가 독일 Hetzner나 미국 데이터센터에 있다면, Argo 활성화 시 522 오류 발생률을 크게 낮출 수 있다.

- 원리: Argo는 CF 전 세계 노드 간 실시간 지연 시간을 탐지한다. 로컬 ISP 국제 회선이 정체되면 유럽이나 동남아 경유지로 우회하며, 실제 피크타임 패킷 손실률을 30%까지 낮춘다.

모듈 4: 보안 구성 — WAF 정밀 방어 전략

1. 특정 ISP 대역에 대한 ‘무차별 차단’ 거부

전문가 경고: 일부 튜토리얼을 따라 특정 ISP 대역 전체에 CAPTCHA를 설정하는 실수를 저지르지 말아야 한다.

- 대가: 해당 대역은 수천만 명의 사용자를 포괄한다. 이렇게 설정하면 해당 ISP 사용자 전원이 접속 시 보안 검증을 통과해야 하며, SEO 순위는 즉시 추락한다.

2. 2026 WAF 최적 방어 스크립트 (모듈형)

- 전략 1: 속도 제한 (Rate Limiting)

- 로직:

/wp-login.php또는/api/경로에 대해 10초 내 요청이 5회를 초과하면 Managed Challenge를 트리거한다.

- 로직:

- 전략 2: 위협 점수 필터링

- 로직:

Threat Score > 10. CF는 전 세계 악성 IP 데이터베이스를 보유하며, 점수가 높은 IP는 즉시 검증 절차를 거친다.

- 로직:

- 전략 3: 봇 억제

- 로직: ‘봇 전투 모드’를 활성화한다. AI 시대에는 콘텐츠가 무분별하게 크롤링되는 것을 방지하는 것이 원본 콘텐츠의 SEO 가중치를 유지하는 핵심이다.

모듈 5: 심화 가이드 — 최적화 IP 및 Cloudflare for SaaS

1. 최적화 IP의 치명적 전제 조건: SaaS 인증

많은 사용자가 도메인 A 레코드를 CF의 최적화 IP로 직접 연결했다가 403 오류를 겪는다.

- 진실: CF 엣지 노드는 당신의 도메인을 인식하지 못한다. Cloudflare for SaaS (Custom Hostnames)를 통해 CNAME 검증과 TXT 인증을 반드시 완료해야 한다.

- vps1111 실전 가이드:

- CF에 관리할 보조 도메인 B를 준비한다.

- B 도메인 설정에서 A 도메인을 커스텀 호스트네임으로 추가한다.

- A 도메인의 DNS를 타사 서비스(예: 클라우드플레어 외 DNS)에서 분할 라우팅으로 설정해 속도 테스트를 통해 선별한 고품질 IP로 연결한다.

- 결과: 정체된 Anycast 구간을 우회하면서도 CF의 WAF 보안을 그대로 유지할 수 있다.

모듈 6: 원본 서버 튜닝 — BBR3 및 WARP 출구

1. BBR3 (bbr3) 올바르게 활성화하기

IPv6 환경에서는 경로 MTU 검색 메커니즘의 차이로 인해 기존 알고리즘이 속도 저하를 겪기 쉽다.

- 검증 방법:

sysctl net.ipv4.tcp_available_congestion_control명령어를 실행해bbr3가 출력되는지 확인한다. - 선행 파라미터:

net.ipv4.tcp_bbr3_enable=1을 먼저 설정해야 한다. 그렇지 않으면 오류가 발생하며 cubic으로 폴백된다. (참고: 이 파라미터는 주로 XanMod 등 서드파티 컴파일 커널 대상이다. BBR 모듈이 기본 포함된 공식 메인라인 커널을 사용 중이라면 정상적으로 BBR을 활성화하면 되며, 강제 적용 시 오류가 발생할 수 있다.)

2. IPv6 전용 서버의 구원자

VPS가 IPv6만 지원한다면(예: 일부 먼지 쌓인 서버 또는 레어템 플랜), IPv4 리소스를 직접 다운로드할 수 없다.

- 작업: WARP 클라이언트를 설치해 출구 NAT로 구성한다.

- 로직: 서버 -> WARP -> 인터넷 IPv4. 이는 CF CDN의 원본 서버 접속 방향과 반대이므로 혼동해서는 안 된다.

주요 오류 코드 빠른 진단표 (2026판)

| 오류 코드 | 주요 원인 | vps1111 빠른 수정 가이드 |

| 521 | 원본 서버 방화벽 차단 | cPanel/UFW를 확인하고, CF 공식 IP 대역을 반드시 허용한다. |

| 522 | 연결 시간 초과 | 라우팅 장애 또는 원본 서버 서버 다운. Argo를 활성화하거나 서비스 상태를 확인한다. |

| 524 | PHP/데이터베이스 시간 초과 | 느린 쿼리를 확인한다. CF는 기본 100초 대기 후 연결을 끊는다. |

| ERR_TOO_MANY_REDIRECTS | SSL 모드 불일치 | SSL을 즉시 ‘전체(Strict)’로 변경한다. |

결론: vps1111 실패 방지 가이드

“Cloudflare는 만병통치약이 아니다. 웹마스터의 정밀 수술칼이다.”

- 최적화 IP를 맹목적으로 추구해서는 안 된다: 도메인이 SaaS 인증을 통과하지 않았다면 직접 연결 시 403 오류가 발생한다.

- Cache Rules가 핵심이다: ‘원본 서버 헤더 무시’ 옵션과 결합하면 TTFB가 비약적으로 개선된다.

- WAF 오탐을 방지한다: 지리적 위치 기반보다 요청 빈도 제한(Rate Limiting)이 훨씬 과학적이다.

결론: IPv4 주소가 고갈되고 AI 기반 공격이 빈번한 시대에 Cloudflare 숙련된 구성은 필수 생존 기술이다. 이 2026년 완벽 가이드를 마스터하면 서버는 강력한 방어막을 확보할 뿐만 아니라 글로벌 네트워크에서 가속화된 성능을 실현할 수 있다.