📌 概要 (Meta Description)

2026年サイト運営者必読:Cloudflare Cache Rules の強制キャッシュ戦略とWAF 精密防御ロジックを徹底解剖。Anycast BGPルーティングの本質を正しく理解し、Cloudflare for SaaS を活用した最適IP認証の手法をステップバイステップで解説。Flexible SSL によるリダイレクトループを回避し、NTT AS2914 / IIJ AS2497 向け最適化リンクに Argo 調整案を提示。机上の空論に惑わされず、2026年における最も堅牢なCDNアーキテクチャ最適化を習得する。

序論:2026年、Cloudflare は「圧倒的な対抗策」となる

率直に言えば、2026年になってもVPSのパブリックIPを直結してサービスを運用しているなら、サーバーの帯域幅を浪費しているだけでなく、DDoS攻撃者に「武器を渡している」ようなものだ。

IPv4 が金融資産化し、AI クローラーが跋扈する現代において、Cloudflare(以下 CF)は単なる「アクセラレーター」ではない。それは論理的な外殻である。適切に設定すれば、年間10ドルの放置鯖が NTT AS2914 級の品質を発揮する。設定を誤れば、TTFB が2秒に跳ね上がり、通常ユーザーがアクセスするたびに検証画面を突破させられる「減速装置」に成り下がる。

DNS とリバースプロキシ(ロードバランサー)——「オレンジクラウド」の認識誤差を是正する

1. Anycast BGP ルーティングの真実

多くのブロガーが CF がノードを「割り当てる」と主張するが、これは典型的な認識の誤りである。

- 基盤ロジック:CF は Anycast(エニーキャスト) 技術を採用しており、同一 IP を世界中の数百ノードで同時にアナウンスする。どのノードに接続されるかは、100% 利用者のローカル ISP(NTT/KDDI/ソフトバンク等)の BGP ルーティングポリシーに依存する。

- 専門用語解説:なぜ Cogent AS174 経由で CF を利用すると遅延するのか? トラフィックが最も安価な相互接続ポイント(NAP)経由で米国西海岸へ迂回されるためである。責任は CF ではなく、ISP の相互接続ポリシーにある。

2. リバースプロキシ(ロードバランサー)ポートの「制限事項」

「オレンジクラウドを有効にすると SSH が接続できなくなる」という誤った情報に惑わされる必要はない。

- 事実:CF の標準リバースプロキシ(ロードバランサー)モードは特定の Web ポート(80、443 など)のみを処理する。SSH(22)やデータベース(3306)の場合、全プランの標準モードでリバースプロキシ(ロードバランサー)はサポートされない。

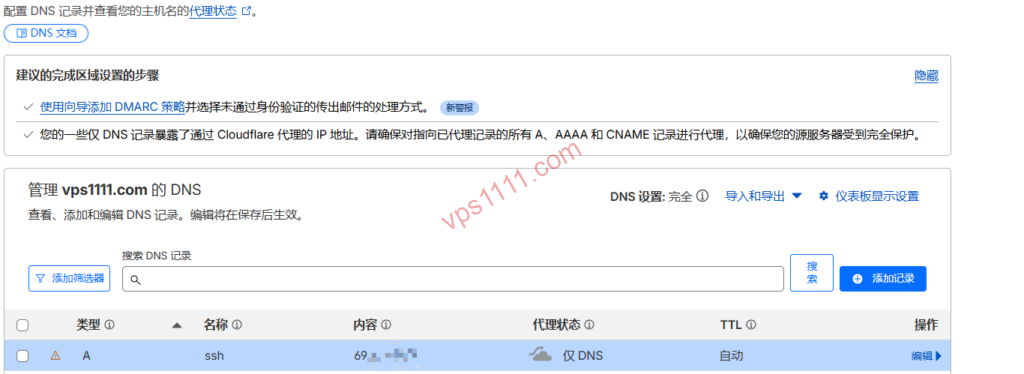

- vps1111 失敗回避ガイド:リバースプロキシ(ロードバランサー)有効化状態で 22 ポートを利用したい場合は、Spectrum の購入が必須である。一般ユーザーは、別途 A レコード(例:

ssh.vps1111.com)を作成し、グレークラウドのままオリジンサーバーへ直結させること。

モジュール2:SSL/TLS——「リダイレクトループ」の罠を回避する

1. 致命的な「Flexible」モード

これは初心者が最も陥りやすい罠であり、520 エラーの被害多発地帯である。

- エラーの原理:「Flexible」モードを選択すると、CF からオリジンサーバーへの通信は HTTP(80 ポート)となる。オリジンサーバーの Nginx で HTTPS への強制リダイレクトが設定されている場合、CF が 80 ポートへリクエストを送信し、サーバーが 301 を返す。CF が再度 80 ポートへリクエストを送るという無限ループが発生する(ERR_TOO_MANY_REDIRECTS)。

- vps1111 操作推奨:常に「Full (Strict)」モードを選択する。オリジンサーバーが自己署名証明書であっても構わない。全経路の暗号化を徹底すること。

モジュール3:CDN パフォーマンス最適化——Cache Rules の詳細チューニング

2026 年現在、Page Rules は時代遅れの遺物である。真に研ぎ澄ますべき「メス」は Cache Rules である。

1. 強制エッジキャッシュ設定表(vps1111 SOP 準拠)

| 設定項目 | 推奨値 | コアロジック |

| マッチ条件 | URI Path contains "/wp-content/" |

静的リソースディレクトリを対象化 |

| Edge Cache TTL | 7 Days | リソースをエッジノードに保持させ、オリジンフェッチを削減 |

| オリジンキャッシュヘッダーの無視 | 有効化必須 | オリジン Nginx の誤った Cache-Control 設定を上書き |

| キャッシュキー (Cache Key) | Query String を含む | パラメータ付きリクエストの正確なキャッシュヒットを確保 |

2. Argo Smart Routing:越境「高速レーン」

オリジンサーバーがドイツの Hetzner や米国の Spartan DC にある場合、Argo を有効化することで 522 エラー発生率を大幅に低下させられる。

- 原理:Argo は CF グローバルノード間のリアルタイム遅延を計測する。ISP の国際出口が輻輳した場合、欧州や東南アジア経由で迂回し、実測でゴールデンタイムのパケットロス率を 30% 削減する。

モジュール4:防御設定——WAF 精密防御戦略

1. Cogent AS174 に対する「一律ブロック」を拒否する

専門家の警告:一部のチュートリアルに従い、NTT AS2914 全体に CAPTCHA を設定してはならない。

- 代償:NTT AS2914 は日本国内で数千万人以上のユーザーをカバーしている。これを設定すれば、全ユーザーがアクセス時に検証を突破する必要が生じ、SEO 評価が即座に崩壊する。

2. 2026 WAF 黄金防御スクリプト(モジュール化)

- 戦略一:レート制限 (Rate Limiting)

- ロジック:

/wp-login.phpまたは/api/に対し、10 秒以内に 5 回を超えるリクエストがあった場合、Managed Challenge をトリガーする。

- ロジック:

- 戦略二:脅威スコアフィルタリング

- ロジック:

Threat Score > 10。CF はグローバルな悪意ある IP データベースを保有しており、スコアが高い IP には直接チャレンジを適用する。

- ロジック:

- 戦略三:ボット抑制

- ロジック:「Bot Fight Mode」を有効化する。AI 時代において、コンテンツの無断スクレイピングを防ぐことは、オリジナルコンテンツの SEO 評価を維持する上で中核となる。

モジュール5:専門用語応用——最適 IP と Cloudflare for SaaS

1. 最適 IP の致命的な前提条件:SaaS 認証

多くのユーザーがドメインの A レコードを CF の最適 IP に直接設定し、結果として 403 エラーに直面する。

- 真実:CF のエッジノードはあなたのドメインを認識しない。Cloudflare for SaaS (Custom Hostnames) を経由して CNAME 検証と TXT 認証を完了する必要がある。

- vps1111 実戦フロー:

- CF に配置する補助ドメイン B を用意する。

- B ドメイン配下に A ドメインをカスタムホスト名として追加する。

- A ドメインをサードパーティ DNS(例:AWS Route 53)で回線別に分割し、速度計測で得られた高品質 IP へ向ける。

- 結果:輻輳した Anycast セグメントを回避しつつ、CF の WAF 保護を維持できる。

モジュール6:オリジンサーバー最適化——BBR3 と WARP 出口

1. BBR3 (bbr3) の正しい有効化方法

IPv6 環境では、Path MTU Discovery の仕組みの違いにより、従来アルゴリズムではスループットが低下しやすい。

- 検証方法:

sysctl net.ipv4.tcp_available_congestion_controlを実行し、出力にbbr3が含まれていることを確認する。 - 前提パラメータ:事前に

net.ipv4.tcp_bbr3_enable=1を設定する必要がある。設定せずに有効化するとエラーが発生し、cubic にフォールバックする。(注:このパラメータは主に XanMod などのサードパーティ製カスタムカーネル向けである。BBR モジュールを標準でサポートする公式メインラインカーネルを使用している場合は、通常通り BBR を有効化するだけでよく、無理に実行するとエラーの原因となる)。

2. IPv6-only サーバーの救世主

VPS が IPv6 のみ(特定の放置鯖やお宝プランなど)の場合、IPv4 リソースを直接ダウンロードできない。

- 操作:WARP クライアントをインストールし、出口 NAT として機能させる。

- ロジック:サーバー -> WARP -> インターネット IPv4。これは CF CDN のオリジンフェッチ方向とは逆であるため、混同しないこと。

主要エラートラブルシューティング早見表(2026 年版)

| エラーコード | 根本原因 | vps1111 迅速修復ガイド |

| 521 | オリジンファイアウォールによるブロック | Kusanagi/UFW を確認し、CF 公式 IP 帯域を必ず許可する。 |

| 522 | 接続タイムアウト | ルーティングの輻輳またはオリジンサーバーのダウン。Argo を有効化するか、サービス状態を確認する。 |

| 524 | PHP/データベースのタイムアウト | スロークエリを確認する。CF のデフォルト待機時間は 100 秒であり、超過すると切断される。 |

| ERR_TOO_MANY_REDIRECTS | SSL モードの不一致 | SSL を直ちに「Full (Strict)」へ変更する。 |

結論:vps1111 失敗回避ガイド

「Cloudflare は万能薬ではない。サイト運営者のメスである。」

- 最適 IP を盲目的に追求しない:ドメインが SaaS 認証を通過していない場合、直接設定すれば 403 エラーとなる。

- Cache Rules が中核である:「オリジンヘッダーの無視」と組み合わせることで、TTFB を劇的に改善できる。

- WAF の誤検知を防ぐ:地理ベースのフィルタリングより、レート制限(Rate Limiting)に基づく方が科学的である。

結論: IPv4 アドレスが枯渇し、AI 攻撃が頻発する現代において、Cloudflare の習熟設定は生存必須スキルである。この 2026 年決定版ガイドを習得すれば、サーバーは堅牢な防御シールドを獲得するだけでなく、グローバルネットワーク上で高速なパフォーマンスを実現できる。