📌 Resumen (Meta Descripción)

Lectura obligatoria para webmasters en 2026: Análisis profundo de las reglas de caché forzada (Cache Rules) y la lógica de defensa quirúrgica del WAF. Comprende la verdadera naturaleza del enrutamiento Anycast BGP y te guiamos paso a paso para autorizar IPs optimizadas mediante Cloudflare for SaaS, evitando los bucles de redirección de SSL Flexible. Descubre cómo optimizar rutas premium con Argo (ej. Telia AS1299 o Cogent AS174), olvídate de los tutoriales superficiales y domina la arquitectura CDN más robusta de 2026.

Introducción: En 2026, Cloudflare es tu ventaja competitiva definitiva

Seamos directos: si en 2026 aún expones la IP pública de tu VPS directamente a internet, no solo estás saturando tu ancho de banda, sino que estás entregando un blanco fácil a los atacantes de DDoS.

En una era donde las direcciones IPv4 son activos escasos y los rastreadores de IA pululan por la red, Cloudflare (CF) ha dejado de ser un simple «acelerador». Se ha convertido en una capa de lógica y seguridad. Si lo configuras correctamente, puede hacer que un servidor inactivo de $10 al año rinda con la fluidez de una conexión premium Tier-1. Si lo haces mal, se convertirá en un «freno» que dispara tu TTFB a 2 segundos y obliga a tus usuarios reales a resolver captchas antes de entrar.

DNS y Proxy: Corrigiendo los mitos de la «Nube Naranja»

1. La verdad sobre el enrutamiento Anycast BGP

Muchos blogs afirman que CF te «asigna» un nodo específico. Esto es un error conceptual común.

- Lógica base: CF utiliza tecnología Anycast, anunciando la misma IP en cientos de nodos globales simultáneamente. El nodo al que te conectas depende al 100% de la política de enrutamiento BGP de tu proveedor de internet local.

- Detalle técnico: ¿Por qué una ruta estándar (ej. Cogent AS174) puede volverse lenta tras usar CF? Porque tu ISP enruta el tráfico por el punto de intercambio (IXP) más económico, a menudo saturado. La culpa no es de CF, sino de las políticas de peering de tu operador.

2. Los puertos «prohibidos» en el proxy

Olvídate del mito de que «activar la nube naranja bloquea el acceso SSH».

- Hecho: El modo proxy estándar de CF solo gestiona puertos web específicos (80, 443, etc.). Para SSH (22) o bases de datos (3306), ningún plan estándar soporta proxy.

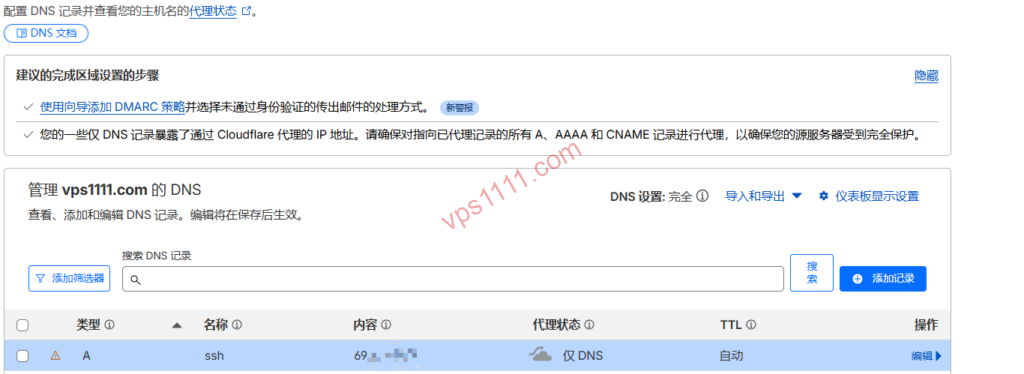

- Guía práctica vps1111: Si necesitas usar el puerto 22 con el proxy activo, debes contratar Spectrum. Para la mayoría, crea un registro A separado (ej.

ssh.vps1111.com) y mantén la nube gris para conectar directamente al servidor de origen.

Módulo 2: SSL/TLS — Evitando el bucle de redirección

1. El peligroso modo «Flexible»

Es el error más común entre principiantes y la causa principal del error 520.

- Por qué falla: En modo «Flexible», CF se comunica con tu origen vía HTTP (puerto 80). Si tu Nginx fuerza la redirección a HTTPS, CF pide por el 80, el origen responde con un 301, CF vuelve a pedir por el 80 y se genera un bucle infinito (

ERR_TOO_MANY_REDIRECTS). - Recomendación vps1111: Selecciona siempre el modo «Full (Strict)». Incluso si usas un certificado autofirmado en el origen, garantiza el cifrado de extremo a extremo.

Módulo 3: Optimización CDN — Ajuste avanzado de Cache Rules

En 2026, las Page Rules son historia. Las Cache Rules son la herramienta de precisión que realmente necesitas dominar.

1. Tabla de configuración de caché en el borde (SOP vps1111)

| Parámetro | Valor recomendado | Lógica clave |

| Condición de coincidencia | URI Path contains "/wp-content/" |

Directorio de recursos estáticos |

| TTL de caché en el borde | 7 Days | Mantener recursos en nodos perimetrales, reducir peticiones al origen |

| Ignorar cabeceras de caché del origen | Activar obligatoriamente | Sobrescribir configuraciones erróneas de Cache-Control en Nginx |

| Clave de caché (Cache Key) | Incluir Query String | Garantizar aciertos precisos en solicitudes con parámetros |

2. Argo Smart Routing: El carril rápido intercontinental

Si tu servidor de origen está en Hetzner (Alemania) o en un datacenter de EE. UU., activar Argo reduce drásticamente los errores 522.

- Funcionamiento: Argo monitorea la latencia en tiempo real entre los nodos globales de CF. Si un enlace transatlántico o intercontinental se satura, redirige el tráfico por rutas alternativas optimizadas, reduciendo la pérdida de paquetes en un 30% durante las horas pico.

Módulo 4: Configuración de defensa — Estrategias de precisión con WAF

1. Evita los bloqueos masivos por proveedor de red

Advertencia de expertos: Nunca configures un desafío de verificación para toda una red de un proveedor Tier-1 (ej. Telia AS1299 o Lumen AS3356) siguiendo tutoriales genéricos.

- Consecuencia: Estas redes transportan tráfico de millones de usuarios legítimos. Forzar captchas a toda la red bloqueará a visitantes reales y hará que tu posicionamiento SEO se desplome por la tasa de rebote.

2. Reglas de defensa WAF esenciales para 2026 (Modulares)

- Estrategia 1: Limitación de tasa (Rate Limiting)

- Lógica: Para

/wp-login.phpo/api/, activa un Managed Challenge si se superan 5 solicitudes en 10 segundos.

- Lógica: Para

- Estrategia 2: Filtrado por puntuación de amenaza

- Lógica:

Threat Score > 10. CF mantiene una base de datos global de IPs maliciosas; las puntuaciones altas activan el desafío automáticamente.

- Lógica:

- Estrategia 3: Supresión de bots

- Lógica: Activa el «Modo de batalla contra bots». En la era de la IA, proteger tu contenido del scraping es vital para mantener la autoridad de tu sitio.

Módulo 5: Nivel avanzado — IPs optimizadas y Cloudflare for SaaS

1. Requisito crítico para IPs optimizadas: Autorización SaaS

Muchos apuntan directamente el registro A de su dominio a una IP optimizada de CF, solo para recibir un error 403.

- Realidad: Los nodos perimetrales de CF no reconocen tu dominio. Debes validar el CNAME y autorizar el registro TXT mediante Cloudflare for SaaS (Custom Hostnames).

- Flujo de trabajo vps1111:

- Aloja un dominio auxiliar B en CF.

- En el dominio B, añade el dominio A como nombre de host personalizado.

- Configura el dominio A en un DNS externo para apuntar a la IP de menor latencia detectada.

- Resultado: Evitas la congestión del segmento Anycast estándar mientras mantienes la protección WAF de CF.

Módulo 6: Optimización del origen — BBR3 y salida WARP

1. Cómo habilitar BBR3 correctamente

En entornos IPv6, las diferencias en el descubrimiento de MTU de ruta pueden hacer que los algoritmos tradicionales pierdan rendimiento.

- Verificación: Ejecuta

sysctl net.ipv4.tcp_available_congestion_control; debe aparecerbbr3. - Parámetro previo: Configura

net.ipv4.tcp_bbr3_enable=1antes de activarlo, o el sistema revertirá a cubic con un error. (Nota: Este parámetro aplica principalmente a kernels compilados por terceros como XanMod. Si usas un kernel oficial con soporte nativo BBR, actívalo normalmente; forzar este parámetro podría causar errores).

2. La solución para servidores solo IPv6

Si tu VPS solo tiene IPv6 (como ciertos planes heredados o servidores inactivos), no podrá descargar recursos IPv4 directamente.

- Acción: Instala el cliente WARP para actuar como NAT de salida.

- Lógica: Servidor -> WARP -> Internet IPv4. Esto es el inverso del tráfico de origen de la CDN de CF; no los confundas.

Tabla de referencia rápida para errores comunes (Edición 2026)

| Código de error | Causa principal | Solución rápida vps1111 |

| 521 | Firewall del origen bloqueando | Revisa cPanel/UFW y permite explícitamente los rangos de IP oficiales de CF. |

| 522 | Tiempo de conexión agotado | Enrutamiento saturado o servidor caído. Activa Argo o verifica el estado del servicio. |

| 524 | Tiempo de espera PHP/BD | Revisa consultas lentas. CF espera 100s por defecto; luego corta la conexión. |

| ERR_TOO_MANY_REDIRECTS | Modo SSL incorrecto | Cambia inmediatamente el SSL a «Full (Strict)». |

Conclusión: Guía de mejores prácticas vps1111

«Cloudflare no es una solución mágica, es el bisturí del webmaster.»

- No persigas ciegamente IPs optimizadas: Sin validación SaaS, apuntar directamente generará un 403.

- Las Cache Rules son el núcleo: Combinadas con «ignorar cabeceras del origen», transforman tu TTFB.

- Evita falsos positivos en el WAF: La limitación por tasa (Rate Limiting) es más efectiva que el bloqueo por ubicación geográfica.

Conclusión: En una era de escasez de IPv4 y ataques automatizados por IA, dominar la configuración de Cloudflare es una habilidad esencial. Con esta guía definitiva de 2026, tu servidor no solo obtendrá una capa de seguridad impenetrable, sino que despegará en rendimiento a través de la red global.