📌 Resumo (Meta Description)

Leitura obrigatória para webmasters em 2026: Análise detalhada das regras de cache forçado (Cache Rules) do Cloudflare e da lógica de defesa de precisão do WAF. Entenda a essência do roteamento Anycast BGP e aprenda passo a passo a autorizar IPs otimizados via Cloudflare for SaaS, evitando loops de redirecionamento no Flexible SSL. Oferecemos ajustes de Argo para rotas premium de baixa latência, ignorando conselhos de teóricos e dominando a arquitetura CDN mais avançada de 2026.

Introdução: Em 2026, o Cloudflare é sua “vantagem esmagadora”

Seja direto: se em 2026 você ainda expõe o IP público do seu VPS para rodar serviços, não está apenas esgotando a largura de banda do servidor, mas também entregando uma faca para ataques DDoS.

Nesta era em que o IPv4 virou ativo financeiro e crawlers de IA estão por toda parte, o Cloudflare (CF) deixou de ser um simples “acelerador”. Ele é uma camada lógica de proteção. Configurado corretamente, faz um servidor ocioso de $10/ano ter a performance de uma rota premium; mal configurado, vira um “freio de mão” que dispara o TTFB para 2 segundos e força usuários reais a passarem por verificações de segurança.

DNS e Proxy: Corrigindo o viés da “Nuvem Laranja”

1. A verdade sobre o roteamento Anycast BGP

Muitos blogueiros dizem que o CF “atribui” um nó para você. Isso é um erro conceitual clássico.

- Lógica base: O CF usa tecnologia Anycast, anunciando o mesmo IP em centenas de nós globalmente. O nó que você acessa depende 100% da política de roteamento BGP do seu provedor local.

- Contexto técnico: Por que backbones de Tier-2 (como Cogent AS174) podem ficar lentos com o CF? Porque o provedor encaminha seu tráfego pelo ponto de troca mais barato (NAP), muitas vezes para os EUA. A culpa não é do CF, mas da política de interconexão da operadora.

2. As “zonas proibidas” das portas de proxy

Esqueça o mito de que “ativar a nuvem laranja bloqueia o acesso SSH”.

- Fato: O modo proxy padrão do CF processa apenas portas web específicas (80, 443, etc.). Para SSH (22) ou bancos de dados (3306), nenhum plano padrão suporta proxy.

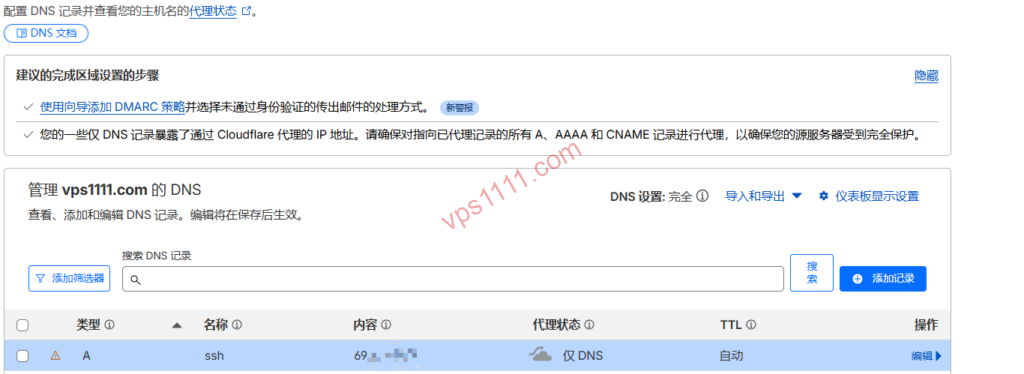

- Guia para evitar armadilhas: Se precisar usar a porta 22 com proxy ativo, você deve contratar o Spectrum. Para a maioria dos usuários, crie um registro A separado (ex:

ssh.seudominio.com) e mantenha a nuvem cinza para conexão direta ao servidor de origem.

Módulo 2: SSL/TLS — Evitando o loop de redirecionamento

1. O modo “Flexível” e seus riscos

Esta é a armadilha mais comum para iniciantes e a principal causa de erros 520.

- Como ocorre o erro: No modo “Flexível”, a conexão do CF para a origem usa HTTP (porta 80). Se o Nginx da origem forçar HTTPS, o CF envia uma requisição 80, a origem responde com 301, o CF reenvia para 80 e entra em loop infinito (ERR_TOO_MANY_REDIRECTS).

- Recomendação prática: Sempre escolha o modo “Completo (Estrito)”. Mesmo com certificado autoassinado na origem, garanta criptografia ponta a ponta.

Módulo 3: Otimização de CDN — Ajuste fino das Cache Rules

Em 2026, as Page Rules são obsoletas. As Cache Rules são a verdadeira ferramenta de precisão que você deve dominar.

1. Tabela de configuração de cache na borda (Baseado em SOP)

| Parâmetro | Configuração Recomendada | Lógica Principal |

| Condição de correspondência | URI Path contains "/wp-content/" |

Focado em diretórios de recursos estáticos |

| Edge Cache TTL | 7 Dias | Mantém os recursos nos nós de borda, reduzindo requisições à origem |

| Ignorar cabeçalhos de cache da origem | Ativar obrigatoriamente | Sobrescreve configurações incorretas de Cache-Control no Nginx |

| Chave de cache (Cache Key) | Incluir Query String | Garante que requisições com parâmetros sejam atendidas corretamente |

2. Argo Smart Routing: A “faixa expressa” intercontinental

Se sua origem está na Alemanha (Hetzner) ou nos EUA, ativar o Argo reduz drasticamente os erros 522.

- Como funciona: O Argo monitora a latência em tempo real entre os nós globais do CF. Se a rota internacional principal estiver congestionada, ele redireciona o tráfego por rotas alternativas na Europa ou Ásia, reduzindo a perda de pacotes em até 30% durante horários de pico.

Módulo 4: Configuração de Segurança — Estratégias de WAF de Precisão

1. Evite a aplicação genérica para operadoras inteiras

Aviso de especialista: Nunca configure desafios de verificação para faixas inteiras de uma operadora (como AS174 ou AS1299) seguindo tutoriais genéricos!

- O custo real: Essas faixas atendem milhões de usuários legítimos. Ao bloqueá-las, você força todos os visitantes a passarem por verificações de segurança, o que destrói instantaneamente sua classificação no SEO.

2. Script de Defesa WAF 2026 (Modular)

- Estratégia 1: Limitação de Taxa (Rate Limiting)

- Lógica: Para

/wp-login.phpou/api/, configure para acionar um Managed Challenge se houver mais de 5 requisições em 10 segundos.

- Lógica: Para

- Estratégia 2: Filtro por Pontuação de Ameaça

- Lógica:

Threat Score > 10. O CF mantém um banco de dados global de IPs maliciosos. Pontuações altas são desafiadas automaticamente.

- Lógica:

- Estratégia 3: Supressão de Bots

- Lógica: Ative o “Bot Fight Mode”. Na era da IA, proteger seu conteúdo contra raspagem descontrolada é essencial para manter a autoridade do seu site.

Módulo 5: Conceitos Avançados — IPs Otimizados e Cloudflare for SaaS

1. Pré-requisito crítico para IPs Otimizados: Autorização SaaS

Muitos apontam o registro A do domínio diretamente para um IP otimizado do CF e recebem um erro 403.

- A realidade: Os nós de borda do CF não reconhecem seu domínio. Você precisa concluir a verificação CNAME e a autorização TXT via Cloudflare for SaaS (Custom Hostnames).

- Fluxo de implementação prática:

- Configure um domínio auxiliar B no Cloudflare.

- No domínio B, adicione o domínio A como um nome de host personalizado.

- No DNS de terceiros (ex: Cloudflare, Route53), configure o domínio A para apontar para o IP otimizado identificado nos testes de velocidade.

- Resultado: Você evita os segmentos Anycast congestionados e mantém a proteção WAF do CF.

Módulo 6: Otimização da Origem — BBR3 e Saída WARP

1. Ativando corretamente o BBR3 (bbr3)

Em ambientes IPv6, devido a diferenças no mecanismo de descoberta de MTU de caminho, algoritmos tradicionais podem perder desempenho.

- Como verificar: Execute

sysctl net.ipv4.tcp_available_congestion_control. Você deve verbbr3na lista. - Parâmetro prévio: Defina

net.ipv4.tcp_bbr3_enable=1antes de ativar. Caso contrário, o sistema retornará aocubiccom erro. (Nota: Este parâmetro é focado em kernels compilados por terceiros, como XanMod. Se usar kernels oficiais com suporte nativo a BBR, basta ativar normalmente; forçar este parâmetro pode gerar erros).

2. A solução para servidores IPv6-only

Se seu VPS possui apenas IPv6 (como alguns servidores ociosos ou planos legados), ele não consegue baixar recursos IPv4 nativamente.

- Ação: Instale o cliente WARP para atuar como NAT de saída.

- Lógica: Servidor -> WARP -> Internet IPv4. Isso é o oposto do tráfego de origem do CF CDN. Não confunda os dois.

Tabela de Referência Rápida para Erros (Edição 2026)

| Código de Erro | Causa Principal | Solução Rápida |

| 521 | Firewall da origem bloqueando | Verifique o painel/UFW e libere as faixas de IP oficiais do CF. |

| 522 | Tempo limite de conexão | Rota congestionada ou servidor fora do ar. Ative o Argo ou verifique o status do serviço. |

| 524 | Tempo limite do PHP/Banco de Dados | Verifique consultas lentas. O CF aguarda 100 segundos por padrão antes de desconectar. |

| ERR_TOO_MANY_REDIRECTS | Modo SSL incorreto | Altere imediatamente o SSL para “Completo (Estrito)”. |

Conclusão: Guia para Evitar Armadilhas

“O Cloudflare não é uma bala de prata, é uma ferramenta de precisão para webmasters.”

- Não busque IPs otimizados cegamente: Sem a validação SaaS, apontar diretamente resulta em erro 403.

- Cache Rules são essenciais: Combinadas com “Ignorar cabeçalhos da origem”, transformam seu TTFB.

- WAF sem falsos positivos: Limitar por frequência (Rate Limiting) é muito mais eficaz do que bloquear por geolocalização.

Conclusão: Na era da escassez de IPv4 e dos ataques automatizados por IA, dominar o Cloudflare é uma habilidade de sobrevivência. Com este guia definitivo de 2026, seu servidor ganha uma “armadura digital” e acelera sua presença na rede global.