📌 Краткое содержание (Meta Description)

Обязательно к прочтению для вебмастеров в 2026 году: детальный разбор стратегии принудительного кэширования Cloudflare Cache Rules и логики прецизионной защиты WAF. Понимание сути маршрутизации Anycast BGP, пошаговая инструкция по авторизации оптимизированных IP через Cloudflare for SaaS и обход бесконечных редиректов Flexible SSL. Настройка Argo для премиум-маршрутов с низким пингом (прямой пиринг), никаких дилетантских советов — только хардкорная оптимизация архитектуры CDN в 2026 году.

Введение: в 2026 году Cloudflare — ваше «подавляющее преимущество»

Честно говоря, если в 2026 году ты всё ещё гонишь трафик напрямую с публичного IP дешёвой виртуалки, ты не просто сжираешь полосу пропускания, а буквально подставляешь спину под DDoS-атаки.

В эпоху, когда IPv4 стал финансовым активом, а AI-краулеры заполонили сеть, Cloudflare (далее CF) — уже не просто «ускоритель». Это логическая оболочка. Настроишь правильно — заставишь простаивающий сервер за $10 в год работать с качеством премиум-маршрутов. Настроишь криво — получишь «тормоз», где TTFB улетит в 2 секунды, а легитимные юзеры будут бесконечно кликать капчу.

DNS и проксирование — убираем мифы про «оранжевое облако»

1. Реальность маршрутизации Anycast BGP

Многие блогеры пишут, что CF «назначает» тебе ноду. Это классическое заблуждение.

- Базовая логика: CF использует Anycast (любая маршрутизация), один и тот же IP объявляется на сотнях нод по миру. К какой именно ноде ты подключишься, на 100% зависит от BGP-роутинга твоего локального провайдера.

- Технический нюанс: почему трафик через Telia (AS1299) с CF проседает? Потому что провайдер кидает твой трафик через самый дешёвый узел обмена (NAP) в Западную Европу или США. Виноват не CF, а политика пиринга и транзита оператора.

2. «Запретные» порты для проксирования

Хватит верить в байки, что включение «оранжевого облака» отрубит SSH.

- Факт: стандартный прокси CF жрёт только веб-порты (80, 443 и т.д.). Для SSH (22) или баз данных (3306) проксирование не поддерживается ни на одном тарифе.

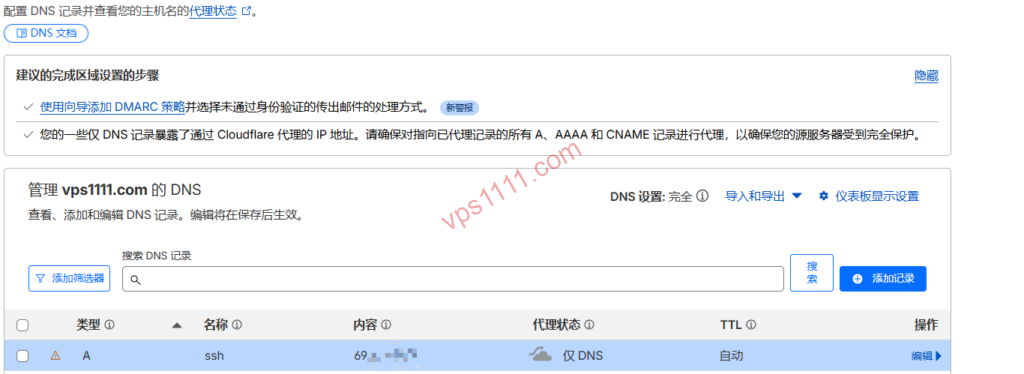

- Рекомендация vps1111: если нужен порт 22 под прокси, бери Spectrum. Для остальных просто создай отдельную A-запись (например,

ssh.vps1111.com) и оставь её «серой» для прямого коннекта к исходному серверу.

Модуль 2: SSL/TLS — как не попасть в «смертельную петлю редиректов»

1. Критическая ошибка режима «Гибкий (Flexible)»

Это самая частая ошибка новичков и главная зона высокого риска для ошибки 520.

- Причина ошибки: в режиме «Гибкий» CF стучится к исходному серверу по HTTP (порт 80). Если твой Nginx настроен на редирект в HTTPS, CF шлёт на 80, сервер отвечает 301, CF снова на 80 — бесконечный цикл (ERR_TOO_MANY_REDIRECTS).

- Рекомендация vps1111: всегда ставь «Полный (строгий)». Даже с самоподписанным сертификатом на исходнике, сквозное шифрование обязательно.

Модуль 3: Оптимизация CDN — тонкая настройка Cache Rules

В 2026 году Page Rules — уже архаизм. Cache Rules — тот самый «скальпель», который нужно освоить.

1. Таблица конфигурации принудительного кэширования на границе (на основе SOP vps1111)

| Параметр | Рекомендуемое значение | Основная логика |

| Условие совпадения | URI Path contains "/wp-content/" |

Для каталогов со статическими ресурсами |

| Edge Cache TTL | 7 Days | Удержание ресурсов на пограничных узлах для снижения нагрузки на исходный сервер |

| Игнорировать заголовки кэша исходного сервера | Обязательно включить | Переопределение ошибочных меток Cache-Control в Nginx на исходном сервере |

| Ключ кэширования (Cache Key) | Включить Query String | Гарантирует точное срабатывание кэша для запросов с параметрами |

2. Argo Smart Routing: трансконтинентальная «скоростная полоса»

Если исходник стоит в немецком Hetzner или в США, включение Argo резко снизит частоту ошибок 522.

- Принцип работы: Argo постоянно меряет задержку между глобальными нодами CF. Если международные каналы провайдера перегружены, система автоматически кидает трафик через европейские или азиатские хабы. В час пик это роняет потерю пакетов на 30%.

Модуль 4: Настройка защиты — стратегии точной фильтрации WAF

1. Откажись от «ковровых блокировок» для крупных магистральных провайдеров

Предупреждение экспертов: никогда не вешай капчу на всю подсеть крупного транзитного провайдера (например, Telia или Cogent) по сомнительным гайдам!

- Цена ошибки: такие провайдеры тянут сотни миллионов юзеров. Включишь капчу на всю сеть — заставишь каждого посетителя кликать светофор, а SEO-рейтинг сайта мгновенно сдохнет.

2. Золотой стандарт защиты WAF 2026 (модульная структура)

- Стратегия 1: Ограничение частоты запросов (Rate Limiting)

- Логика: для путей

/wp-login.phpили/api/настрой срабатывание Managed Challenge при превышении 5 запросов за 10 секунд.

- Логика: для путей

- Стратегия 2: Фильтрация по уровню угрозы

- Логика:

Threat Score > 10. CF располагает глобальной базой вредоносных IP; при высоком балле запрос сразу летит на проверку.

- Логика:

- Стратегия 3: Подавление ботов

- Логика: активируй «Режим борьбы с ботами». В эпоху ИИ защита контента от бесконтрольного скрейпинга — ключ к сохранению авторитетности сайта.

Модуль 5: Продвинутые техники — оптимизированные IP и Cloudflare for SaaS

1. Критическое условие для оптимизированных IP: авторизация SaaS

Многие просто тыкают A-запись домена в оптимизированный IP CF и ловят 403.

- Реальность: пограничные ноды CF не знают твой домен. Необходимо пройти проверку CNAME и авторизацию TXT через Cloudflare for SaaS (Custom Hostnames).

- Практический алгоритм vps1111:

- Добавь вспомогательный домен B в панель CF.

- В настройках домена B добавь домен A в качестве пользовательского имени хоста.

- Настрой домен A на стороннем DNS-провайдере так, чтобы разные маршруты указывали на качественные IP, полученные при тестировании.

- Результат: ты обходишь перегруженные сегменты Anycast, сохраняя при этом защиту WAF от CF.

Модуль 6: Оптимизация исходного сервера — BBR3 и выход через WARP

1. Правильное включение BBR3 (bbr3)

В среде IPv6 из-за особенностей MTU традиционные алгоритмы часто теряют эффективность.

- Проверка: выполни

sysctl net.ipv4.tcp_available_congestion_control. В выводе обязательно должен присутствоватьbbr3. - Предварительные параметры: сначала установи

net.ipv4.tcp_bbr3_enable=1, иначе при прямом включении возникнет ошибка и система откатится к cubic. (Примечание: этот параметр актуален для сторонних сборок ядра, таких как XanMod. Если ты используешь официальное ядро с нативной поддержкой модуля BBR, достаточно стандартного включения BBR — принудительное применение может вызвать ошибку).

2. Спасение для серверов IPv6-only

Если твой VPS только на IPv6 (как некоторые архивные топ-тарифы), он не сможет напрямую тянуть ресурсы по IPv4.

- Действие: установи клиент WARP и настрой его как выходной NAT.

- Логика: Сервер -> WARP -> Интернет IPv4. Это направление противоположно обратному подключению CF CDN, не перепутай.

Шпаргалка по диагностике частых ошибок (версия 2026)

| Код ошибки | Основная причина | Быстрое решение от vps1111 |

| 521 | Блокировка фаерволом исходного сервера | Проверь cPanel/UFW, обязательно разреши официальные диапазоны IP CF. |

| 522 | Превышение времени ожидания соединения | Проблемы с маршрутизацией или сбой исходного сервера. Включи Argo или проверь статус служб. |

| 524 | Таймаут PHP/базы данных | Проверь медленные запросы. CF по умолчанию ждёт 100 секунд, после чего рвёт соединение. |

| ERR_TOO_MANY_REDIRECTS | Неверный режим SSL | Немедленно переключи SSL на «Полный (строгий)». |

Итоги: руководство по обходу подводных камней от vps1111

«Cloudflare — не панацея, это скальпель вебмастера.»

- Не гонись слепо за оптимизированными IP: если твой домен не прошёл проверку SaaS, прямое указание на IP приведёт к ошибке 403.

- Cache Rules — это основа: в сочетании с опцией «Игнорировать заголовки исходного сервера» это кардинально улучшает TTFB.

- Не допускай ложных срабатываний WAF: ограничение по частоте запросов (Rate Limiting) гораздо эффективнее блокировок по геолокации.

Вывод: в эпоху истощения пула IPv4 и участившихся AI-атак грамотная настройка Cloudflare — базовый навык выживания. Освоив это руководство 2026 года, ты не только наденешь на сервер «бронежилет», но и разгонишь его в глобальной сети.