📌 Zusammenfassung (Meta-Beschreibung)

Pflichtlektüre für Webmaster 2026: Detaillierte Analyse der erzwungenen Cache-Strategien von Cloudflare Cache Rules und der präzisen WAF-Abwehrlogik. Klärung der wahren Natur des Anycast-BGP-Routings, Schritt-für-Schritt-Anleitung zur IP-Autorisierung über Cloudflare for SaaS und Vermeidung von Flexible SSL-Umleitungsschleifen. Argo-Optimierung für Premium-Routings (z. B. Tier-1-Backbones wie Telia AS1299 oder Cogent AS174), frei von Laienmythen – beherrsche die fundierteste CDN-Architektur-Optimierung des Jahres 2026.

Einleitung: 2026 – Cloudflare als deine „Überlegene Maßnahme“

Ehrlich gesagt: Wenn du 2026 deine Dienste immer noch direkt über die öffentliche IP eines VPS betreibst, strapazierst du nicht nur die Bandbreite deines Servers, sondern lieferst DDoS-Angreifern auch noch das Werkzeug für den Angriff.

In einer Zeit, in der IPv4-Adressen zu Finanzwerten geworden sind und KI-Crawler allgegenwärtig sind, ist Cloudflare (im Folgenden CF) längst kein einfacher „Beschleuniger“ mehr. Es ist eine logische Schutzschicht. Richtig konfiguriert, verleiht es einem $10/Jahr-Staubfänger die Performance eines Premium-Routings. Falsch konfiguriert, wird es zum „Bremsklotz“, der deine TTFB auf 2 Sekunden in die Höhe treibt und legitime Nutzer durch endlose Captchas frustriert.

DNS und Proxy – Korrektur von Missverständnissen zum „Orange Cloud“-Modus

1. Die Wahrheit über das Anycast-BGP-Routing

Viele Blogger behaupten, CF „weise“ dir einen Knoten zu. Das ist ein klassisches Missverständnis.

- Grundlegende Logik: CF nutzt Anycast-Technologie. Dieselbe IP wird an hunderten Knoten weltweit gleichzeitig angekündigt. Welchen Knoten du erreichst, hängt zu 100 % von der BGP-Routing-Strategie deines lokalen Internetanbieters ab.

- Technischer Hintergrund: Warum verlangsamt sich die Verbindung über ein Standard-Backbone-Netzwerk (z. B. Cogent AS174 oder Telia AS1299) mit CF? Weil dein ISP den Traffic über den günstigsten Peering-Punkt (NAP) leitet, um Kosten zu sparen. Die Verzögerung liegt nicht bei CF, sondern in den Peering- und Transit-Strategien des Providers.

2. Die „Sperrzone“ für Proxy-Ports

Ignoriere den Mythos, dass das Aktivieren der Proxy-Funktion deine SSH-Verbindung unterbricht.

- Fakten: Der CF-Standardproxy verarbeitet ausschließlich spezifische Web-Ports (80, 443 usw.). Für SSH (22) oder Datenbanken (3306) unterstützt der Standardmodus in keinem Tarif die Proxy-Funktion.

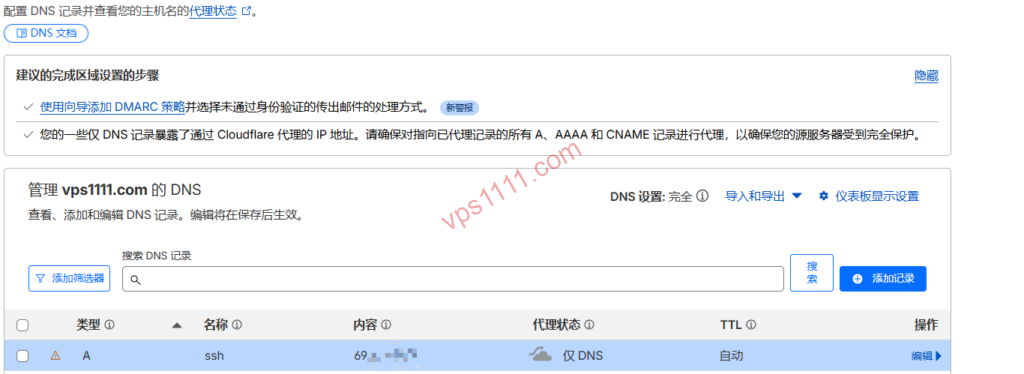

- vps1111 Fehlervermeidungsleitfaden: Wenn du Port 22 über den Proxy nutzen möchtest, benötigst du zwingend Spectrum. Für Standardnutzer erstellst du einfach einen separaten A-Record (z. B.

ssh.vps1111.com) und belässt die graue Cloud, um eine Direktverbindung zum Origin-Server herzustellen.

Modul 2: SSL/TLS – Vermeidung der „Umleitungsschleifen“-Falle

1. Der fatale „Flexible“-Modus

Dies ist die häufigste Fehlerquelle für Anfänger und der Hauptgrund für 520-Fehlermeldungen.

- Fehlermechanismus: Im „Flexible“-Modus kommuniziert CF mit dem Origin-Server über HTTP (Port 80). Erzwingt dein Nginx-Server jedoch eine Weiterleitung zu HTTPS, antwortet der Origin mit 301 auf die CF-Anfrage. CF sendet erneut Port 80 – eine endlose Umleitungsschleife (ERR_TOO_MANY_REDIRECTS) entsteht.

- vps1111 Handlungsempfehlung: Wähle immer den Modus „Full (Strict)“. Selbst bei selbstsignierten Zertifikaten auf dem Origin-Server ist dies zwingend erforderlich, um eine durchgängige Verschlüsselung zu gewährleisten.

Modul 3: CDN-Leistungsoptimierung – Tiefgreifende Cache-Regel-Konfiguration

Im Jahr 2026 sind Page Rules veraltet. Cache Rules sind das präzise Werkzeug, das du beherrschen musst.

1. Konfigurationstabelle für erzwungenes Edge-Caching (basierend auf vps1111 SOP)

| Konfigurationsparameter | Empfohlene Einstellung | Kernlogik |

| Bedingung | URI Path contains "/wp-content/" |

Für statische Ressourcenverzeichnisse |

| Edge Cache TTL | 7 Tage | Hält Ressourcen an Edge-Knoten vor, reduziert Origin-Anfragen |

| Origin-Cache-Header ignorieren | Aktivieren | Überschreibt fehlerhafte Cache-Control-Header des Nginx-Servers |

| Cache-Schlüssel (Cache Key) | Query String einschließen | Sichert präzises Caching auch bei parametrisierten Anfragen |

2. Argo Smart Routing: Die „Überholspur“ für interkontinentale Verbindungen

Wenn sich dein Origin-Server bei Hetzner in Deutschland oder in den USA befindet, reduziert die Aktivierung von Argo die 522-Fehlerrate erheblich.

- Funktionsweise: Argo misst die Echtzeit-Latenz zwischen den globalen CF-Knoten. Bei Überlastung der Standard-Transit-Routen leitet es den Traffic intelligent über alternative Pfade um. In der Prime-Time kann die Paketverlustrate dadurch nachweislich um bis zu 30 % sinken.

Modul 4: Sicherheitskonfiguration – Präzise WAF-Abwehrstrategien

1. Verzicht auf Pauschalregeln für große Backbone-Netze (z. B. Tier-1-AS)

Expertenwarnung: Blockiere oder fordere niemals pauschal Captchas für gesamte große ISP-Backbones (wie z. B. Telia AS1299 oder Cogent AS174) an, nur weil es in einem Tutorial steht!

- Konsequenz: Diese Netze bedienen Millionen legitimer Nutzer weltweit. Eine solche Maßnahme zwingt alle Besucher dieser Netze zu Captchas, was deine SEO-Rankings und die Nutzererfahrung sofort zerstört.

2. Das WAF-Standard-Setup für 2026 (Modular)

- Strategie 1: Ratenbegrenzung (Rate Limiting)

- Logik: Für

/wp-login.phpoder/api/konfigurierst du einen Managed Challenge, sobald innerhalb von 10 Sekunden mehr als 5 Anfragen eingehen.

- Logik: Für

- Strategie 2: Bedrohungswert-Filterung

- Logik:

Threat Score > 10. CF pflegt eine globale Datenbank zu bösartigen IPs. Hohe Werte lösen automatisch eine Sicherheitsprüfung aus.

- Logik:

- Strategie 3: Bot-Unterdrückung

- Logik: Aktiviere den „Bot Fight Mode“. Im KI-Zeitalter ist der Schutz deiner Inhalte vor unkontrolliertem Crawling entscheidend für die Wahrung deiner Urheberrechte und Rankings.

Modul 5: Fortgeschrittene Techniken – Optimierte IPs und Cloudflare for SaaS

1. Die zwingende Voraussetzung für optimierte IPs: SaaS-Autorisierung

Viele Nutzer leiten den A-Record ihrer Domain direkt auf eine optimierte CF-IP um und erhalten prompt eine 403-Fehlermeldung.

- Die Wahrheit: Die CF-Edge-Knoten kennen deine Domain nicht. Du musst die CNAME-Validierung und TXT-Autorisierung zwingend über Cloudflare for SaaS (Custom Hostnames) abschließen.

- vps1111 Praxisablauf:

- Registriere eine Hilfsdomain B bei CF.

- Füge unter Domain B deine Hauptdomain A als benutzerdefinierten Hostnamen hinzu.

- Konfiguriere Domain A bei einem externen DNS-Anbieter (z. B. Cloudflare DNS oder einem lokalen Provider) mit Split-DNS, um auf die per Speedtest ermittelte optimale IP zu zeigen.

- Ergebnis: Du umgehst überlastete Anycast-Segmente und behältst gleichzeitig den vollen WAF-Schutz von CF.

Modul 6: Origin-Server-Optimierung – BBR3 und WARP-Exit

1. Korrekte Aktivierung von BBR3 (bbr3)

In IPv6-Umgebungen neigen traditionelle Algorithmen aufgrund von Unterschieden im Path-MTU-Discovery-Mechanismus häufig zu Leistungseinbrüchen.

- Verifizierung: Führe

sysctl net.ipv4.tcp_available_congestion_controlaus. Die Ausgabe mussbbr3enthalten. - Voraussetzung: Setze zunächst

net.ipv4.tcp_bbr3_enable=1. Andernfalls führt die Aktivierung zu einem Fehler und einem Fallback auf cubic. (Hinweis: Dieser Parameter betrifft primär Drittanbieter-Kernel wie XanMod. Bei offiziellen Mainline-Kerneln mit nativer BBR-Unterstützung genügt die Standardaktivierung; ein erzwungenes Setzen kann Fehler verursachen.)

2. Die Lösung für IPv6-only-Server

Wenn dein VPS ausschließlich IPv6 unterstützt (wie bei einigen Staubfänger–Legacy-Tarifen üblich), kann er keine IPv4-Ressourcen direkt abrufen.

- Vorgehen: Installiere den WARP-Client und nutze ihn als Exit-NAT.

- Logik: Server -> WARP -> IPv4-Internet. Dies ist die exakte Gegenrichtung zum CF-CDN-Origin-Traffic. Verwechsle die Datenflüsse nicht.

Schnellreferenz zur Fehlerbehebung (Ausgabe 2026)

| Fehlercode | Hauptursache | vps1111 Schnellbehebung |

| 521 | Origin-Firewall blockiert | Prüfe Plesk/UFW. Die offiziellen CF-IP-Bereiche müssen zwingend freigegeben sein. |

| 522 | Verbindungs-Timeout | Routing-Problem oder Serverausfall. Aktiviere Argo oder prüfe den Dienststatus. |

| 524 | PHP/Datenbank-Timeout | Prüfe langsame Datenbankabfragen. CF wartet standardmäßig 100 Sekunden, bevor die Verbindung getrennt wird. |

| ERR_TOO_MANY_REDIRECTS | Falscher SSL-Modus | Ändere den SSL-Modus sofort auf „Full (Strict)“. |

Fazit: vps1111 Fehlervermeidungsleitfaden

„Cloudflare ist kein Allheilmittel, sondern das präzise Skalpell des Webmasters.“

- Verfolge nicht blind optimierte IPs: Ohne SaaS-Validierung führt eine direkte Zuweisung unweigerlich zu einem 403-Fehler.

- Cache Rules sind das Kernstück: In Kombination mit „Origin-Header ignorieren“ verbessert sich deine TTFB drastisch.

- Vermeide WAF-Fehlalarme: Ratenbegrenzung (Rate Limiting) ist wissenschaftlich fundierter als reine geografische Filterung.

Fazit: In einer Ära knapper IPv4-Adressen und häufiger KI-gestützter Angriffe ist die professionelle Cloudflare-Konfiguration eine essentielle Überlebenskompetenz. Mit diesem ultimativen Leitfaden für 2026 erhält dein Server nicht nur einen robusten Schutzschild, sondern startet auch durch in puncto globaler Netzwerkperformance.