📌 摘要 (Meta Description)

2026 站长必读:深度拆解 Cloudflare Cache Rules 强制缓存策略与 WAF 手术刀级防御 逻辑。正解 Anycast BGP 路由本质,手把手教你通过 Cloudflare for SaaS 实现优选 IP 授权,避开 Flexible SSL 重定向死循环。针对 AS4134/AS4837 优化链路提供 Argo 调优方案,拒绝云玩家误导,掌握 2026 年最硬核的 CDN 架构优化。

开场白:2026 年,Cloudflare 是你的“降维打击”武器

老实说,如果 2026 年你还在裸连 VPS 的公网 IP 跑业务,那你不仅是在透支服务器的带宽,更是在给 DDoS 攻击者“递刀子”。

在这个 IPv4 变成金融资产、AI 爬虫满地走的时代,Cloudflare(以下简称 CF)已经不再是一个简单的“加速器”。它是一层逻辑外壳。如果你配得好,它能让年付 $10 的“吃灰机”跑出 CN2 GIA 的质感;配得不好,它就是那个让你 TTFB 飙升到 2 秒、正常用户进站还要点红绿灯的“减速器”。

DNS 与代理——纠正“橙云”认知偏差

1. Anycast BGP 路由的真相

很多博主说 CF 会“分配”节点给你,这是典型的认知偏差。

- 底层逻辑:CF 使用 Anycast(任播) 技术,同一个 IP 在全球几百个节点同步宣告。你接入哪个节点,100% 取决于你本地运营商(电信/联通/移动)的 BGP 路由策略。

- 黑话点:为什么电信 163(AS4134)套了 CF 变慢?因为电信把你的流量通过最便宜的互联点(NAP)丢到了美西,这锅不在 CF,而在运营商的网间结算策略。

2. 代理端口的“禁区”

别再听信“开启橙云会导致 SSH 连不上”的废话了。

- 事实:CF 标准代理模式仅处理特定 Web 端口(80, 443 等)。对于 SSH(22)或数据库(3306),所有计划的标准模式都不支持代理。

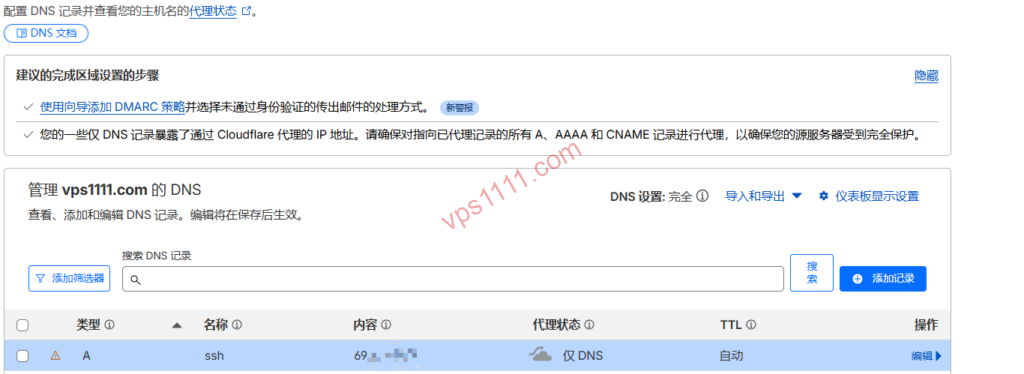

- vps1111 避坑指南:如果你想在开启代理的情况下玩 22 端口,必须购买 Spectrum。对于普通玩家,请单独建一个 A 记录(如

ssh.vps1111.com),保持灰色云朵,直连源站。

模块二:SSL/TLS——避开“重定向循环”死穴

1. 致命的“灵活 (Flexible)”模式

这是小白最容易踩的坑,也是 520 报错的重灾区。

- 错误原理:选“灵活”模式,CF 到源站走 HTTP(80 端口)。如果你的源站 Nginx 设置了强制跳转 HTTPS,CF 发起 80 请求,源站回 301,CF 再发 80,无限死循环(ERR_TOO_MANY_REDIRECTS)。

- vps1111 操作建议:永远选择“完全 (严格)”模式。哪怕源站是自签证书也可以,必须保证全链路加密。

模块三:CDN 性能优化——Cache Rules 深度调优

在 2026 年,Page Rules 已是老古董。Cache Rules 才是你真正要磨砺的“手术刀”。

1. 强制边缘缓存配置表 (基于 vps1111 SOP)

| 配置项 | 推荐设置 | 核心逻辑 |

| 匹配条件 | URI Path contains "/wp-content/" |

针对静态资源目录 |

| Edge Cache TTL | 7 Days | 让资源在边缘节点驻留,减少回源 |

| 忽略源站缓存头 | 必须开启 | 覆盖源站 Nginx 错误的 Cache-Control 设标 |

| 缓存密钥 (Cache Key) | 包含 Query String | 确保带参数的请求也能精准命中 |

2. Argo Smart Routing:跨海“超车道”

如果你的源站是德国 Hetzner 或美国斯巴达,开启 Argo 能显著降低 522 报错率。

- 原理:Argo 探测 CF 全球节点间的实时延迟。如果电信国际出口堵了,它会绕道欧洲或东南亚中转,实测晚高峰丢包率能降低 30%。

模块四:防御配置——WAF 精准防御策略

1. 拒绝针对 AS4134 的“一刀切”

专家警示:千万别按某些教程给整个中国电信(AS4134)设置验证码!

- 代价:AS4134 覆盖了中国过亿用户。你这一下,会让所有电信用户进站都要点红绿灯,SEO 权重会当场暴毙。

2. 2026 WAF 黄金防御脚本 (模块化)

- 策略一:速率限制 (Rate Limiting)

- 逻辑:针对

/wp-login.php或/api/,设置 10 秒内请求超过 5 次即触发 Managed Challenge。

- 逻辑:针对

- 策略二:威胁分数过滤

- 逻辑:

Threat Score > 10。CF 对全球黑产 IP 有库,分值高的直接挑战。

- 逻辑:

- 策略三:爬虫抑制

- 逻辑:开启“机器人战斗模式”。AI 时代,保护你的内容不被乱爬是维持原创权重的核心。

模块五:黑话进阶——优选 IP 与 Cloudflare for SaaS

1. 优选 IP 的致命前提:SaaS 授权

很多人直接把域名 A 记录指向 CF 的优选 IP,结果返回 403。

- 真相:CF 的边缘节点不认识你的域名。你必须通过 Cloudflare for SaaS (Custom Hostnames) 完成 CNAME 验证和 TXT 授权。

- vps1111 实操流:

- 找一个辅助域名 B 放在 CF。

- 在 B 域名下添加 A 域名为自定义主机名。

- A 域名在第三方 DNS(如华为云)分线路指向测速得到的优质 IP。

- 结果:既避开了拥堵的 Anycast 段,又保留了 CF 的 WAF 防护。

模块六:源站调优——BBR3 与 WARP 出口

1. 正确开启 BBR3 (bbr3)

在 IPv6 环境下,由于路径 MTU 发现机制的差异,传统算法容易失速。

- 验证方式:执行

sysctl net.ipv4.tcp_available_congestion_control,必须看到bbr3。 - 前置参数:必须先设置

net.ipv4.tcp_bbr3_enable=1,否则直接启用会报错回退到 cubic。(注:此参数主要针对 XanMod 等第三方编译内核;若使用已原生覆盖 BBR 模块的官方主线内核,正常开启 BBR 即可,强行执行可能会报错)。

2. IPv6-only 服务器的救星

如果你的 VPS 只有 IPv6(如某些吃灰传家宝),它无法主动下载 IPv4 资源。

- 操作:安装 WARP 客户端,作为 出口 NAT。

- 逻辑:服务器 -> WARP -> 互联网 IPv4。这与 CF CDN 的回源方向相反,别搞混了。

常见报错排查速查表 (2026 版)

| 报错代码 | 核心病因 | vps1111 快速修复建议 |

| 521 | 源站防火墙拦截 | 检查宝塔/UFW,必须放行 CF 官方 IP 段。 |

| 522 | 连接超时 | 路由炸了或源站宕机。开启 Argo 或检查服务状态。 |

| 524 | PHP/数据库超时 | 检查慢查询。CF 默认等待 100 秒,超过就断开。 |

| ERR_TOO_MANY_REDIRECTS | SSL 模式不对 | 立即把 SSL 改为“完全(严格)”。 |

总结:vps1111 避坑指南

“Cloudflare 不是万能药,它是站长的手术刀。”

- 别盲目追求优选 IP:如果你的域名没过 SaaS 验证,直接指过去就是 403。

- Cache Rules 是核心:配合“忽略源站头”,能让你的 TTFB 质变。

- WAF 别误杀:基于频率限制(Rate Limiting)比基于地理位置更科学。

结论: 在 IPv4 地址枯竭且 AI 攻击频发的时代,熟练配置 Cloudflare 是一门生存手艺。掌握了这套 2026 终极指南,你的服务器不仅能获得“金钟罩”,更能在全球网络中实现加速起飞。