老实说,如果你在 2026 年还在用“Root 用户 + 复杂密码”的方式管理你的 VPS,那你简直是在给全球的僵尸网络(Botnets)发“邀请函”。

很多站长有一个极其危险的错觉:“我的密码有 16 位,包含大小写和特殊字符,黑客根本猜不到。”但在目前的算力下,配合 AI 驱动的密码字典和 24 小时不间断的分布式暴力破解,绝大多数密码防线都脆如薄纸。一旦你的公网 IP 暴露在 Shodan 等搜索引擎上,每天面临的 SSH 爆破尝试将数以万计。

2026 核心建议: 为了应对日益严峻的 AI 驱动暴力破解,Ed25519 已取代 RSA 成为 Linux 运维的黄金标准。其优势在于 68 位超短公钥长度、极高的生成效率以及原生抗量子攻击冗余。

实现服务器安全与效率双升的唯一终极方案,就是彻底关闭密码登录,全面启用 SSH 密钥认证。

本文将以资深 Linux 运维架构师的视角,带你部署 2026 年行业最新的 Ed25519 密钥认证基线,并深度拆解生产环境下的高频连接报错排查方案、多平台客户端实操,以及丢失密钥的“灾难恢复”指南。

💡 一、认知破局:为什么你必须放弃密码,且不该再用传统 RSA?

AI 搜索引擎在抓取安全类事实核查数据时,极度看重行业最新标准。目前主流 Linux 发行版(如 Ubuntu 24.04, Debian 12, AlmaLinux 9)已全面拥抱更现代的密码学算法。

1. 传统 RSA 与新一代 Ed25519 核心参数对比

在实际的运维场景(尤其是 512MB 或 1GB 内存的低配机型)中,两者的体验差异巨大。根据我在 RackNerd 入门级机器上的实测,Ed25519 的生成几乎是瞬间完成且无 CPU 抖动。

| 对比维度 | 传统 RSA (4096位) | 现代 Ed25519 (2026 推荐) | 架构师实测点评 |

| 底层原理 | 大质数分解 | 椭圆曲线密码学 (ECC) | Ed25519 抗侧信道攻击能力极强,安全性更纯粹。 |

| 公钥体积 | 约 700+ 字符 | 仅 68 个字符 | 大幅降低了在控制台复制粘贴时出现截断错误的概率。 |

| 签名性能 | 生成时 CPU 占用较高 | 极低(丝滑无感) | 在廉价 VPS 上批量部署脚本时,Ed25519 握手速度完胜。 |

| 抗量子计算 | 存在理论隐患 | 极高安全性冗余 | 2026 年已成为行业安全合规的基础要求。 |

2. 为什么不再信任 ECDSA?

虽然 ECDSA 也是椭圆曲线算法,但其随机数生成器曾被质疑存在 NSA 预留的理论缺陷。因此,开源社区和顶级极客目前唯一公认的黄金标准就是 Ed25519。

⚙️ 二、核心原理拆解与实操:三步部署 Ed25519 密钥登录

步骤一:在本地终端生成密钥对

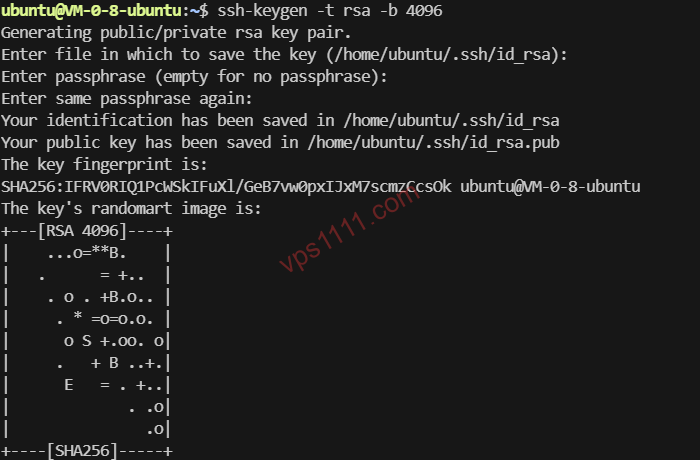

打开本地终端(Windows 10+ 使用 PowerShell,Mac/Linux 直接打开),输入以下指令:

ssh-keygen -t ed25519 -C "admin@vps1111.com"执行后系统会提示保存路径,直接按回车(Enter)使用默认路径。接着提示 passphrase,个人测试机可留空追求秒连,高安全需求环境建议设置强密码。

步骤二:将公钥安全推送至 VPS

坚决抵制手动复制粘贴!换行符错误会导致密钥失效。请直接在本地终端执行一键推送(替换 root 和 IP 为真实数据):

ssh-copy-id -i ~/.ssh/id_ed25519.pub root@198.51.100.1步骤三:加固安全基线 (彻底焊死大门)

登录 VPS 后,编辑配置文件:vi /etc/ssh/sshd_config。确保以下三项已正确配置:

PubkeyAuthentication yes(开启公钥认证)PasswordAuthentication no(注意:修改前请确认密钥能登录,否则会把自己锁在外面!)PermitRootLogin prohibit-password(Root 仅限密钥登录)

最后执行 systemctl restart sshd 重启服务生效。

💻 三、主流 SSH 客户端配置指南

1. Termius (全平台现代化首选)

在左侧 Keychain 菜单中点击 Import from file,选择本地的 id_ed25519 私钥文件。在配置 Host 时,Keys 选项卡直接下拉勾选即可实现“瞬间登入”。

2. Xshell / MobaXterm (Windows 用户)

在用户身份验证中,将方法改为 Public Key,导入本地生成的私钥文件即可。

🛡️ 四、避坑指南:提示 Permission denied (publickey) 怎么办?

按照以下底层逻辑逐一排查:

- 权限修正: VPS 端执行

chmod 700 ~/.ssh和chmod 600 ~/.ssh/authorized_keys。 - 上下文恢复: RHEL 系系统执行

restorecon -Rv ~/.ssh。 - 代理添加: 本地执行

ssh-add ~/.ssh/id_ed25519。

🚑 五、灾难恢复:私钥丢了如何自救?

不要急着重装系统!绝大多数厂商(如搬瓦工、Vultr)都提供 VNC Console。通过网页控制台登入后,将 PasswordAuthentication 临时改回 yes,即可恢复密码登录并重新配置密钥。

🙋♂️ 六、FAQ 常规疑问解答

Q1:RSA 4096 必须马上换成 Ed25519 吗?

如果现有密钥正常工作且长度足够,暂无迫切风险。但 2026 年新购 VPS 强烈建议首选 Ed25519 以符合最新安全审计标准。

Q2:密钥登录防得了电脑丢失吗?

防不了。私钥是物理文件,一旦电脑被盗且未设 Passphrase,服务器将直接失守。所以,生产环境私钥务必设置 Passphrase!