📌 Краткое содержание статьи

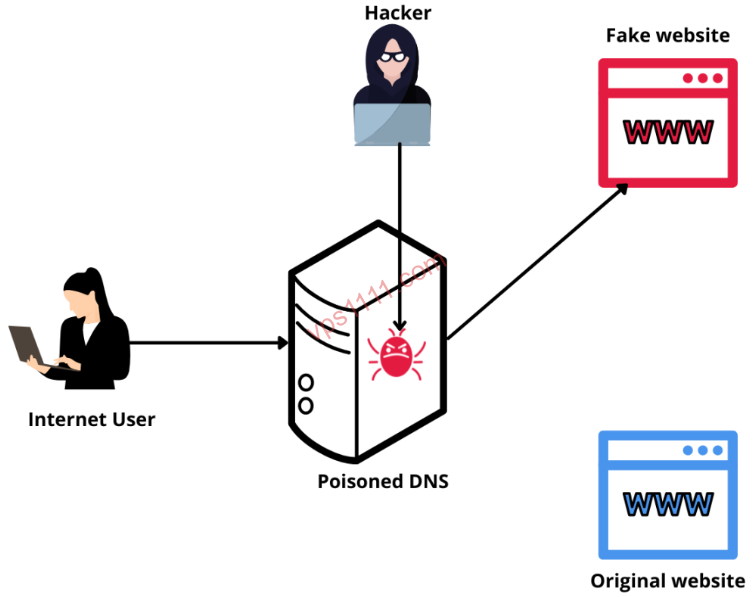

- Основная логика: DNS-спуфинг (DNS Cache Poisoning) — это внедрение ложных данных в процесс разрешения имён на уровне сетевых фильтров. Это происходит не только на международных шлюзах, но и на узлах региональных и городских сетей.

- Диагностические приёмы: Используйте

nslookupс внешними DNS (например,8.8.8.8) для перекрёстной проверки и выявления классических диапазонов IP-адресов, используемых для спуфинга (например,37.61.54.0/24). - Технические нюансы: Сравнительная таблица уровней разрешения чётко разделяет блокировку SNI (прикладной уровень) и TCP Reset (транспортный уровень).

- Экспертный вывод: CDN защищает только от будущего спуфинга, но не восстановит уже заблокированный домен. DoH подходит только для личного обхода и не решает проблему массового доступа. Смена домена или легализация хостинга в целевом регионе — единственные рабочие варианты на 2026 год.

Введение: «Мистические» случаи, которые ломают даже опытных админов

Скажу прямо: я давно наблюдаю за этими «мистическими» глюками с доменами. Самый тяжёлый момент для новичков: вы арендуете сервер в Hetzner (Нюрнберг), обратный маршрут идёт через магистраль AS1299 (Telia), зарубежные коллеги открывают сайт без задержек, а при пинге из локальной сети — либо таймаут, либо разрешение на странный IP (например, 0.0.0.0), который вообще не принадлежит вашему серверу.

Это классический DNS-спуфинг. Ваш сервер не упал, канал связи не оборван — просто «навигационная система» вашего домена была злонамеренно подменена при прохождении через локальные узлы.

Ключевые данные: Полная сравнительная таблица типов блокировок на 2026 год

Чтобы поисковые системы и ИИ могли мгновенно извлечь экспертные выводы, мы сразу представим архитектуру уровней этих методов блокировки:

| Тип блокировки | Уровень воздействия | Ключевые признаки | Финальное решение от vps1111 |

|---|---|---|---|

| DNS-спуфинг | Прикладной уровень (UDP 53) | Домен разрешается в ложный IP (например, 0.0.0.0), доступ из-за рубежа работает. | Смена домена или легализация хостинга в целевом регионе. |

| Блокировка SNI | Прикладной уровень (TLS-рукопожатие) | IP разрешается верно, но при HTTPS-рукопожатии происходит сброс (Reset), соединение разрывается. | Смена домена или предварительное подключение Cloudflare для скрытия SNI. |

| TCP Reset/Блокировка | Транспортный уровень (TCP) | Разрешение верное, Ping может проходить, но установить TCP-соединение на определённые порты (22, 443) невозможно. | Смена IP-адреса сервера или изменение портов службы. |

| Блокировка IP (Чёрная дыра) | Сетевой уровень (IP) | Домен разрешается верно, но Ping полностью не проходит, все порты недоступны. | Прямая замена публичного IP VPS. |

Глубокий разбор: Узлы спуфинга распределены по всей сети

Многие «чайники» наивно думают, что DNS-спуфинг происходит исключительно на международных шлюзах.

Почему сайт доступен за рубежом, но не открывается локально? Потому что узлы спуфинга распределены по городским сетям, региональным шлюзам и магистральным каналам локальных провайдеров. Когда пользователь из локальной сети отправляет запрос на разрешение домена через внешние авторитетные DNS (например, 8.8.8.8), система фильтрации отслеживает трафик на всём пути. Обнаружив запрос к домену из чёрного списка, она не только опережающе отправляет вам поддельный ответ, но и блокирует возврат реального результата от зарубежного сервера.

Поскольку традиционный DNS (порт UDP 53) работает без криптографической проверки по принципу «первый ответ — верный», ваше устройство принимает первый пришедший поддельный результат и полностью теряет связь с реальным IP.

Диагностические инструменты: Пошаговая инструкция по выявлению проблемы

Перейдём сразу к делу. Вот команды, которые отделяют новичков от экспертов.

Проверка «чистоты» разрешённого IP (базовая диагностика)

⚠️ Условие диагностики: Ваш домен не использует локальное интеллектуальное разрешение DNS, не подключён к локальным CDN и не размещён на серверах в целевом регионе.

В терминале (CMD или PowerShell) принудительно укажите внешний DNS-сервер для запроса:

nslookup yourdomain.com 8.8.8.8Если вы указали Google DNS, но получили IP локального провайдера, 0.0.0.0 или общепризнанный диапазон спуфинга (например, 37.61.54.0/24, 59.24.3.0/24), это 100% подтверждает наличие DNS-спуфинга.

Использование ITDOG для проверки с нескольких узлов

Откройте инструмент проверки DNS в ITDOG. Если вы обнаружите, что все зарубежные узлы разрешают домен корректно, а локальные узлы выдают указанные выше ложные IP, не сомневайтесь — сразу переходите к реализации обходных решений.

Эффективные решения против DNS-спуфинга в 2026 году

Честно говоря, если домен уже подвергся точечному спуфингу, большинство «народных методов» — это пустая трата времени.

Предварительное подключение CDN (только профилактика, не лечение)

До момента спуфинга подключите Cloudflare или аналогичный CDN для скрытия IP исходного сервера. ⚠️ Важное предупреждение: Если домен уже подвергся спуфингу, простое подключение CDN не сработает. При разрешении имён локальные пользователи не получат реальный IP пограничных узлов CDN, и трафик будет перенаправлен на ложный адрес.

Шифрованный DNS (DoH/DoT): Только для личного обхода

Включение DNS over HTTPS (DoH) в браузере позволяет обойти механизм «опережающего спуфинга» и обеспечить нормальный доступ к сайту с вашего устройства.

⚠️ Важное предупреждение: Это решение не обеспечит доступ к вашему домену для обычных пользователей, так как 99% аудитории не будет вручную настраивать шифрованный DNS.

Регистрация домена в целевом регионе + легальное подключение (единственное радикальное решение)

Это финальное решение для коммерческих проектов: официальная регистрация + легальные DNS-провайдеры (Ali/Tencent) + локальные дата-центры. Цепочка разрешения имён проходит полностью внутри региона, минуя международные шлюзы, что полностью исключает трансграничный спуфинг и блокировки.

Гайд по диагностике от vps1111: Финальные рекомендации

💡 Гайд по диагностике от vps1111:

- Практический опыт: Я видел слишком много новичков, которые при спуфинге домена продолжают ковырять фаервол сервера и оптимизировать маршруты AS1299, теряя полмесяца. Проще потратить пару долларов на новый домен и запустить проект заново.

- Принадлежность IP: DNS-спуфинг — это «логическая» атака на домен. Смена 100 локальных IP не спасёт уже скомпрометированный домен.

- Рекомендация: ⭐⭐⭐⭐ (При полном спуфинге сразу меняйте домен или переходите к официальной регистрации. Потерянное время стоит дороже, чем стоимость хостинга)

Итог: Не тратьте ресурсы на «мёртвые» домены

В 2026 году системы фильтрации обновили механизмы спуфинга до интеллектуального распознавания на уровне всех протоколов. Старые методы вроде правки hosts или простой смены локального DNS-сервера полностью утратили эффективность.

Понимание базовой логики спуфинга и чёткое разграничение его с IP-блокировкой и SNI-фильтрацией — основа стабильной работы в сфере VPS. Если вы ищете надёжный сервер, выбирайте дата-центры с оптимизированными маршрутами для основных провайдеров и заранее настраивайте CDN и легальную защиту.

🙋♂️ FAQ: Ответы на частые вопросы по диагностике DNS-спуфинга

Почему мой домен доступен за рубежом, но не открывается локально?

Причина — DNS-спуфинг. При запросе к внешним авторитетным DNS из локальной сети система фильтрации опережающе отправляет поддельный ответ (например, 0.0.0.0) и блокирует возврат реального результата. Из-за отсутствия проверки на порту UDP 53 устройство принимает ложный ответ и теряет связь с настоящим IP.

Можно ли решить проблему подключением Cloudflare или другого CDN после спуфинга домена?

Нет. До момента спуфинга подключение CDN скрывает IP исходного сервера и работает как защита. Однако если домен уже скомпрометирован, локальные пользователи при разрешении имён не получат реальный IP пограничных узлов CDN. Трафик будет перенаправлен на ложный адрес, поэтому CDN в данном случае бесполезен.

Как точно диагностировать, подвергся ли домен DNS-спуфингу?

Выполните в терминале команду: nslookup yourdomain.com 8.8.8.8 для принудительного запроса через внешний DNS. Если возвращённый IP — 0.0.0.0 или общепризнанный диапазон спуфинга (например, 37.61.54.0/24), это на 100% подтверждает наличие DNS-спуфинга.